WordPress ブログを保護する方法

WordPress ブログのセキュリティを確保することは、サーバーにブログを設定した後に行う必要がある重要な作業です。ハッカーが忍び込んで情報を盗んだり、データを破壊したりできるように、WordPress をオープンなままにしておく理由はありません。WordPress の保護に数時間を費やせば、絶え間ない攻撃に対処する膨大な時間を節約できます。このガイドでは、WordPress を保護してデータと情報を安全に保つための複数の方法を説明します。

また、サイトへの訪問者を保護するために、WordPress Web サイト用の無料 SSL 証明書を取得することもできます。

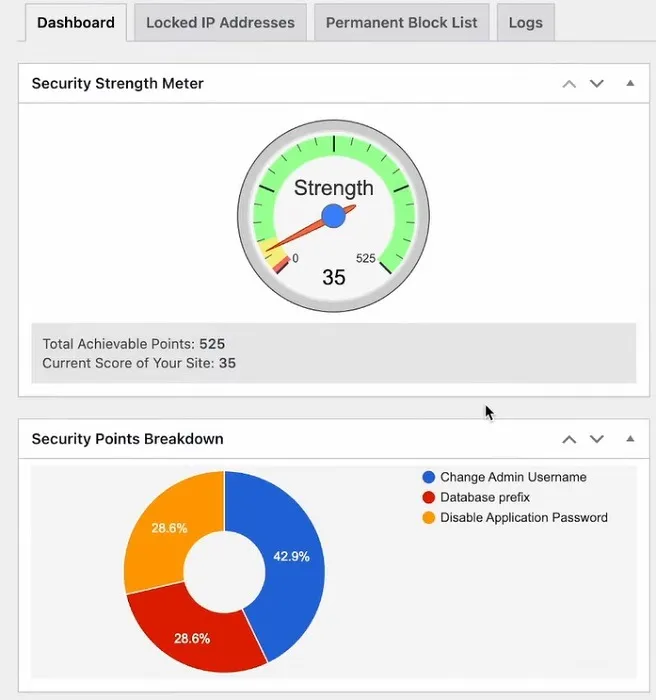

1.オールインワンセキュリティプラグインを使用する

物事をシンプルにするために、複数のタスクを 1 か所で処理する WordPress セキュリティ プラグインから始めます。最良のオプションの 1 つは、オールインワン セキュリティ (AIOS)です。100 万件以上のインストールで 5 つ星の評価を獲得しているため、サイトに追加する価値があります。さらに、機能の多くは完全に無料です。

プラグインは次のことを行います。

- ブルートフォース攻撃を阻止します

- 二要素認証を有効にします

- ログインページをボットから隠します

- 常にログインしたままにしたいユーザーを強制的にログアウトします

- パスワードの強度を向上させるのに役立ちます

- 毎週変更される 64 個の新しい文字を追加することで、WordPress ソルト (パスワードを暗号化するためのハッシュ プロセスの一部) を改善します。

- ファイアウォール保護を追加します

- マルウェア保護機能が含まれています(プレミアムのみ)

- スパムコメントを減らす

これは含まれているもののほんの一部です。すべてをセットアップするには時間がかかるかもしれませんが、複数のプラグインを管理するよりも 1 つのプラグインを管理する方が効果的です。

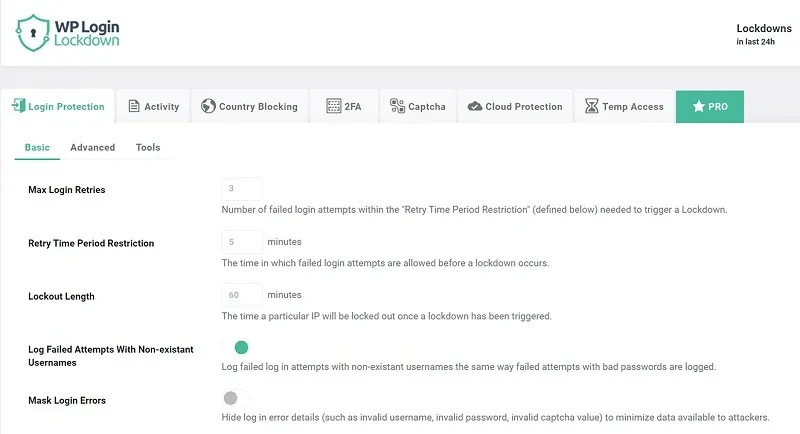

2. ブルートフォース攻撃を阻止する

ハッカーはブルート フォース攻撃を使用して、ログイン パスワードと資格情報を簡単に解読できます。これを防ぐには、Login Lockdownプラグインをインストールします。このプラグインは、失敗したすべての WordPress ログイン試行の IP アドレスとタイムスタンプを記録します。一定回数の試行失敗が検出されると、その範囲からのすべてのリクエストに対するログイン機能が無効になります。

また、他にも 2 要素認証と CAPTCHA という 2 つの便利な機能が追加されています。これらにより、ブルート フォース攻撃も大幅に減少します。

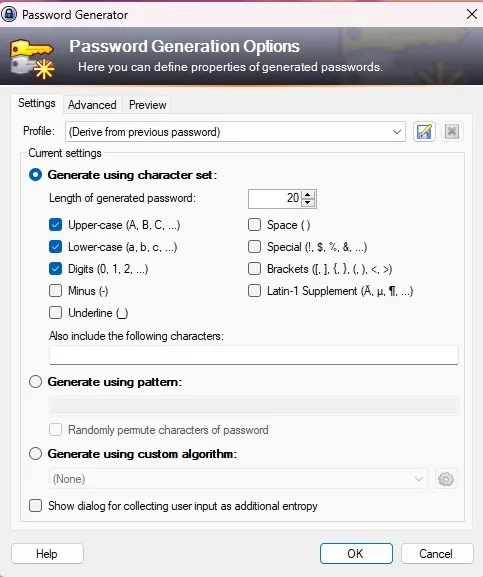

3. 強力なパスワードを使用する

他の人が推測するのが難しい強力なパスワードを使用してください。数字、特殊文字、大文字/小文字を組み合わせてパスワードを作成します。WordPress 2.5 以降のパスワード チェッカーを使用して、パスワードの強度をチェックすることもできます。

パスワード マネージャーを使用して完全にランダムで安全なパスワードを生成することも、別のオプションです。パスワードを保存しない場合でも、これらはサイトに固有のパスワードを生成するための優れたツールです。

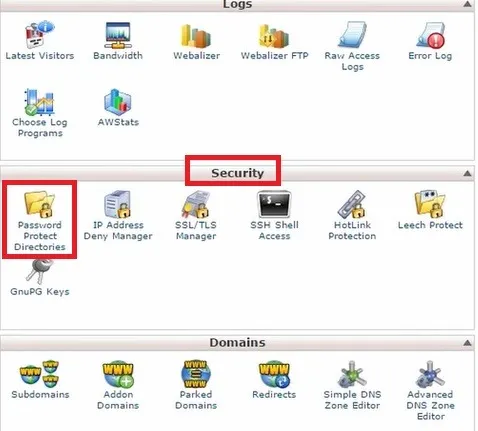

4. WP-Admin フォルダーを保護する

「wp-admin」フォルダーにはサイトに関するすべての重要な情報が含まれており、他の人にアクセスを許可したくない場所です。保護する最も簡単な方法は、追加のパスワードを追加することです。ハッカーがユーザーの資格情報を使ってサイトに侵入したとしても、フォルダーの資格情報を解明する必要がありますwp-admin。この時点で、あなたはすでに侵害について知っており、セキュリティを強化するためにハッキングされたユーザーのパスワードと wp-admin パスワードを変更できるかもしれません。

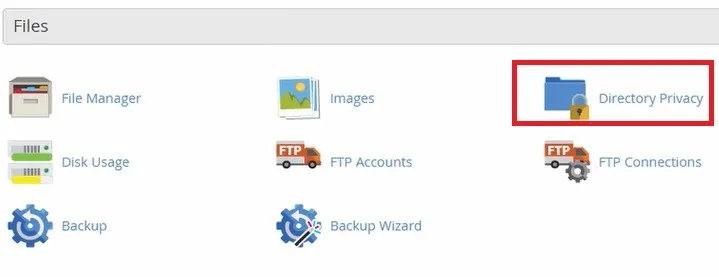

これを行うには複数の方法があります。1 つ目は Web ホストによって異なります。多くは cPanel を提供しています。手順はホストによって若干異なる場合があります。

- サイトの cPanel セクションにログインします。これを行う方法については、Web ホストが説明します。

- 「セキュリティ」まで下にスクロールし、「ディレクトリのパスワード保護」を選択します。

- 「ディレクトリのプライバシー」を選択します。

- パスワードで保護するディレクトリを選択し、プロンプトに従います。通常、この方法を使用してディレクトリを最適に保護する方法について詳しく説明したチュートリアルがあります。

2 番目の方法は手動で、正しく行わないとサイトからロックアウトされる可能性があるため、通常は推奨されません。

- お気に入りのテキスト エディターを使用してテキスト ファイルを作成し、「.htaccess」という名前を付けます。

- ファイルに次のコードを追加します。ただし、AuthUserFile パスをパスワード ファイルをアップロードする場所 (次のステップ) に変更し、「yourusername」を自分のユーザー名に変更します。

AuthName "Admins Only"AuthUserFile /home/user/public_html/example.com/wp-admin/.htpasswd

AuthGroupFile /dev/null

AuthType basic

require user yourusername

- 「.htpasswd」という名前の別のテキスト ファイルを作成します。

- htpasswd ジェネレーターを使用してファイルの内容を生成します。Hosting Canada、web2generators、AskApacheにはすべて使いやすいジェネレーターがあります。ジェネレーターに入力したら、指定されたテキストを にコピーします。作成した htpasswd ファイル。

- 両方のファイルを wp-admin フォルダーにコピーすれば、準備は完了です。

5.WordPressのバージョン情報を削除する

多くの WordPress テーマには、メタ タグに WordPress のバージョン情報が含まれています。ハッカーはこの情報をすぐに入手し、そのバージョンのセキュリティの脆弱性を標的とした特定の攻撃を計画することができます。

WordPress のバージョン情報を削除するには:

- WordPress ダッシュボードにログインします。

- 「デザイン -> テーマエディター」に移動します。

- 右側で「ヘッダー」ファイルを探します。

- 次のコード行を探してください。

<meta name="generator"content="WordPress versionnumber"/>

- この行を削除し、「ファイルを更新」を押してください。

Sucuri Securityなどの WordPress セキュリティ プラグインを使用して、この情報を非表示にすることもできます。

6. プラグインフォルダーを非表示にする

Web サイトの URL: https://yourwebsite.com/wp-content/plugins にアクセスし、使用したプラグインのリスト全体が表示される場合、WordPress サイトはあまり安全ではありません。空の「index.html」をプラグイン ディレクトリにアップロードすることで、このページを簡単に非表示にすることができます。

- テキストエディタを開きます。空の文書を「index.html」という名前で保存します。

- FTPプログラムを使用して、「index.html」を「/wp-content/plugins」フォルダにアップロードします。

こちらも役立ちます:これらのWordPress 統計プラグインを使用してWeb サイトを測定します。

7. ログイン名の変更

デフォルトのユーザー名は「admin」です。WordPress を保護する簡単な方法は、これを変更することです。そうでない場合、ハッカーはすでにログイン情報の半分を知っています。

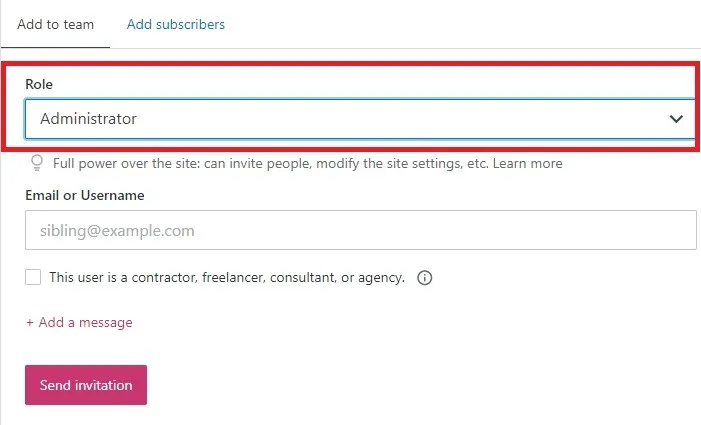

- WordPress ダッシュボードにログインし、「ユーザー」を選択します。

- 「新規ユーザー」を選択します。

- 役割を「管理者」に設定し、目的の電子メール アカウントに招待を送信します。招待が受け入れられると、ログインしてパスワードを作成し、新しい管理者アカウントになることができます。

- 新しいユーザーを設定したら、「ユーザー」に戻ります。

- 「admin」アカウントを見つけて削除します。

- 「すべての投稿とリンクを帰属させる」を選択し、ユーザー名を選択します。

- 「削除を確認」を押してください。

8. 最新バージョンへのアップグレード

WordPress は、テーマやプラグインとともに定期的に更新されます。これにより、新機能が追加され、バグが解決され、セキュリティの脆弱性が修正されます。最後の部分が最も重要です。ハッカーがセキュリティ上の欠陥のある古いバージョンに気づいた場合、すぐにその脆弱性を悪用します。

毎月更新を実行する日をスケジュールします。すべてに新しい更新があるわけではありませんが、利用可能なものについては更新を実行してください。これには、コアの WordPress インストールが含まれます。これは WordPress を保護する簡単な方法ですが、非常に効果的です。

重要な更新を実行する前に、念のためサイトの完全なバックアップを作成してください。

9. 定期的なセキュリティ スキャンの実行

すべての WordPress インストールにはセキュリティ プラグインが必要です。すでに述べた All-In-One Security (AIOS) と Sucuri Security は優れたオプションです。次のことを試すこともできます。

10. WordPress サイトをバックアップする

サイトがどれほど安全であっても、最悪の事態に備えておきたいものです。WordPress バックアップ プラグインをインストールし、データベースを毎日バックアップするようにスケジュール設定します。

さまざまな選択肢がありますが、主なオプションには次のようなものがあります。

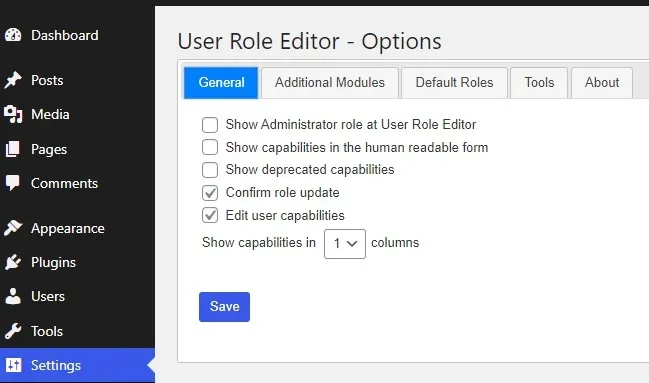

11. ユーザー権限の定義

ブログに複数の作成者がいる場合は、ユーザー ロール エディタープラグインをインストールして、各ユーザー グループの機能を定義できます。これにより、ブログ所有者は、ユーザーがブログ内でできることとできないことを制御できるようになります。

12.SSLへのアップグレード

SSL 証明書をお持ちでない場合は、今すぐ取得してください。Secure Sockets Layer (SSL) は、ユーザーと Web サイトの間で送信される内容を暗号化するプロトコルです。多くの Web ホストは、インストールが非常に簡単な無料または低コストの SSL 証明書を提供しています。これらは、ユーザーがサイトにログインしたり購入したりする場合に特に重要です。さらに、Google は SSL 証明書のあるサイトを優先します。

13. ファイル編集を無効にする

サイトの管理領域からプラグインとテーマのコードを直接編集できます。他の誰かがあなたの許可なしにコードをいじり始めた場合を想像してください。予期せぬ事態を避けるために、ファイル編集を無効にしてください。

Sucuri などのプラグインを使用することもできますが、「wp-config.php」ファイルに数行のコードを追加することもできます。

- サイトのルート フォルダーで「wp-config.php」ファイルを見つけます。ファイルにアクセスするには、任意の FTP クライアントを使用できます。

- ファイルをダウンロードし、メモ帳などのお気に入りのテキスト エディタで開きます。

- コードに以下を追加します。

// Disable file editdefine('DISALLOW_FILE_EDIT', true);

- 既存の「wp-config.php」ファイルを新しいバージョンに置き換えて、ファイル編集を無効にします。

こちらも役立ちます: Web サイトに多くのメディアを追加する場合は、これらのWordPress 画像最適化のヒント を検討してください。

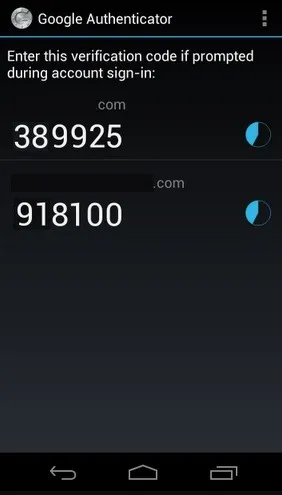

14. 二要素認証を使用する

ハッカーがユーザーのログイン情報にアクセスしたとしても、2 要素認証 (2FA) は、ハッカーが依然として別のパスワードにアクセスする必要があることを意味します。この場合、通常はコードがユーザーの電話に送信されます。この投稿で前述したようなセキュリティ プラグイン、またはminiOrange Google AuthenticatorやWP 2FAなどの専用の 2FA プラグインを使用できます。

画像クレジット: Unsplash。Crystal Crowder によるスクリーンショット。

コメントを残す