什麼是 DDoS?

有時,您經常使用的服務會長時間(從幾小時到幾天)出現故障或遇到嚴重的穩定性問題。其中許多是惡意方進行分散式阻斷服務 (DDoS) 攻擊的結果。如果您想知道它們是什麼以及它們如何影響您,我們將深入研究這個問題,並向您展示如何保護自己,以免無意中成為問題的一部分。

什麼是「DoS」和「DDoS」?

DoS 和 DDoS 都是在特定電腦或伺服器上進行的攻擊,通常最終會損害同一網路上工作的其他裝置。這兩種攻擊都有一個共同點:它們用連線請求和/或資料淹沒目標伺服器。

DoS 和 DDoS 攻擊的目標都是用大量資料淹沒伺服器,使其停止接受新連線或使伺服器上執行的軟體崩潰。當伺服器以這種方式不堪重負時,嘗試存取它的人將遇到連接逾時和不穩定的連接。

這將以多種您注意到的方式體現出來:

- 如果伺服器託管一個網站,它要么無法加載,要么加載速度慢得多。其他網站也可以正常工作,這意味著它與您自己的連接無關。

- 網站載入後,某些資源將拒絕載入、提供錯誤或載入速度非常慢。

- 如果您使用的是即時服務,例如遊戲或應用程序,您的回應時間將會出現嚴重延遲。與大多數 PvP 或 MMORPG 遊戲一樣,在伺服器端呈現位置的遊戲將經歷嚴重的橡皮筋和需要按一下按鈕的操作的延遲。

DDoS 和 DoS 的意圖非常相似,都是導致網路上特定節點的基本服務中斷。它們的不同之處在於攻擊的計算機數量。

DoS(即拒絕服務)攻擊是由一台電腦執行的。

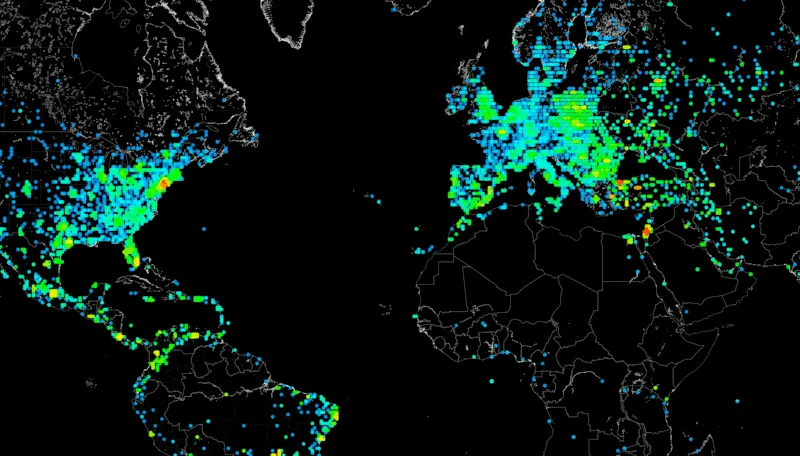

DDoS(分散式阻斷服務)攻擊是由多台電腦發動的,通常數量在數千到數百萬台之間。通常,發動攻擊的電腦並不知道自己正在這樣做。他們也在不知情的情況下成為這起攻擊的受害者。

這兩種攻擊都可能很危險,但 DDoS 是最危險的。

執行方法

DoS 攻擊非常簡單。它們只涉及一個端點,並用資料包淹沒另一個端點,以期奪取它。通常,這是透過使用腳本來完成的,該腳本要么將持續的資料包流發送到系統上的開放端口,要么利用協議中的漏洞來淹沒不安全的端口。

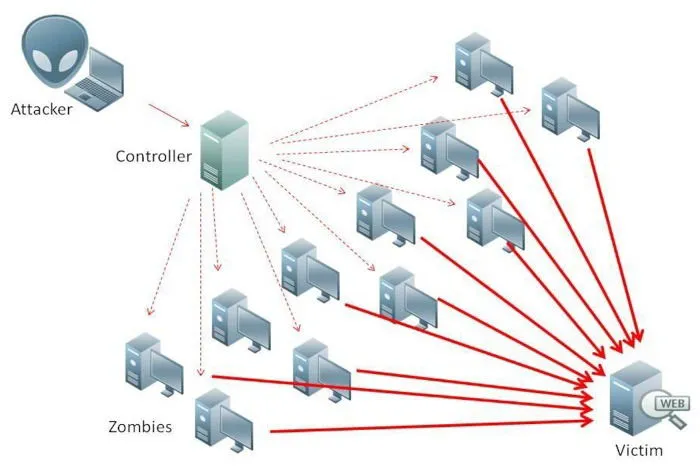

DDoS 攻擊更為複雜,通常由殭屍網路執行。

這些中心通常採用 IRC 網路中隱藏的聊天室的形式,儘管今天的一些殭屍網路可以使用更現代的協定(如 Matrix 或 XMPP)進行操作。當所有電腦都連接到終端機後,駭客命令所有電腦淹沒目標電腦。

有時,這涉及數千台計算機,所有計算機都將其全部頻寬傾注到一台伺服器上。這帶來了極大的風險,尤其是在當今時代,因為頻寬足夠便宜,全世界有足夠多的個人電腦都連接到可以與某些強大的網路伺服器相匹配的連接。

DDoS 對您有何影響?

成為 DDoS 攻擊受害者的方式有兩種:您的電腦可能感染了迫使您進入殭屍網路的病毒,或者您可能成為 DDoS 攻擊的目標。

如果您使用個人計算機,通常只需擔心前者。透過以下一些跡象,您會注意到您的電腦正被用作殭屍網路殭屍:

- 即使您閒置時,您的電腦的 CPU 風扇的轉速也可能比平常高得多。當您檢查任務管理器時,CPU 統計資料顯示您通常不認識的應用程式的大量使用情況。

- 應用程式需要更長的時間來載入。

- 即使在您關閉了使用 Internet 的應用程式後,您的工作管理員仍顯示大量網路使用量。

- 您的 IP 顯示在卡巴斯基 IP 掃描器或 Capture Labs 的IP 信譽查詢的資料庫中。

- 當連接到即時服務遊戲時,即使連接到本機伺服器,您的 ping 值也會比平常更高。

如何保護自己免受 DDoS 攻擊

服務提供者透過將工作外包給專門的 DDoS 緩解服務來保護自己免受 DDoS 攻擊,這些服務採用負載平衡和各種其他技術來最大限度地減少攻擊的影響。

為了防止成為這場軍備競賽的一部分,請確保遵循以下幾個簡單的步驟:

- 讓您的系統保持最新狀態,以便盡可能增強抵禦攻擊的能力。

- 當應用程式要求使用您的電腦的權限時,如果沒有先找出它們想要獲得根存取權限的原因,請勿按一下對話方塊。

- 練習安全瀏覽技術並避免可疑網站。

- 不要打開您不認識的鏈接,即使是來自您信任的人的消息,直到您完全確定這些鏈接可以安全瀏覽。

- 除非您信任郵件的來源,否則請避免開啟電子郵件附件。

如果您感染了 DDoS 病毒怎麼辦?

儘管軟體防火牆在阻止惡意流量滲透您的網路方面非常有效,但它們仍然需要您的輸入才能做到這一點。如果您不小心將病毒添加到防火牆的接受規則中,那麼您就使其目的失效了。

檢查您將哪些程式列為例外。如果其中任何一個看起來可疑,請在網路上快速搜尋以確定是否應將其從規則集中刪除。

一般來說,保持您使用的防毒軟體處於最新狀態將阻止此類事情發生。當然,也存在極少數例外(例如「零日」病毒)。然而,它們的存在和可以消除它們的補丁之間總是有一個非常短的視窗。

不要讓自己成為攻擊媒介

透過掌握這些知識,您可以確保您的電腦不會在不知不覺中被用於非法活動。從系統中消除這些威脅非常重要,因為成為殭屍網路的一部分可能會使某些 Web 服務(例如搜尋引擎)將您的流量視為可疑並阻止您,至少直到您更改 IP 位址為止。

如果您遇到特別黏性的病毒,請嘗試其中的一些技巧來幫助您消除它,而無需依賴防毒軟體提供的自動化流程。

圖片來源:SDXL

發佈留言