Como instalar o Burp Suite no Linux

A segurança de aplicativos da Web é crucial no mundo interconectado de hoje. Tornou-se cada vez mais importante, pois o número de ameaças cibernéticas e vulnerabilidades continua a aumentar. O Burp Suite é uma ferramenta poderosa para ajudá-lo a encontrar e corrigir essas falhas de segurança. Essa ferramenta é popular entre desenvolvedores, testadores de controle de qualidade e especialistas em segurança da Web. Este tutorial mostra como instalar o Burp Suite no Linux.

O que é Burp Suite?

O Burp Suite é uma plataforma unificada para penetrar e avaliar a segurança de aplicativos da web. É um conjunto abrangente de recursos que ajuda analistas de segurança e hackers de chapéu branco a encontrar e explorar deficiências em aplicativos da web.

Vulnerabilidades comuns como Cross-Site Scripting (XSS), SQL Injection e Insecure Direct Object References (IDOR) podem ser descobertas por meio do Burp Suite, analisando e manipulando solicitações e respostas HTTP. Ele funciona efetivamente como um Mitmproxy, permitindo que você intercepte, analise e altere o tráfego em ambas as direções.

O Burp Suite é conhecido por sua infinidade de ferramentas, que incluem Proxy, Scanner, Intruder, Repeater, Sequencer e Extender.

Antes da instalação

Atualizar seu sistema é sempre recomendado antes de instalar qualquer software, pois garante que seu sistema seja atualizado com os patches de segurança mais recentes. Execute os comandos abaixo para fazer isso.

Para distribuições Linux baseadas em Ubuntu e Debian:

sudo apt update && apt upgrade -y

Em seguida, verifique a versão do Java do seu sistema:

java -version

Você está pronto para baixar e instalar o Burp Suite.

Baixando e Instalando Burp Suite no Linux

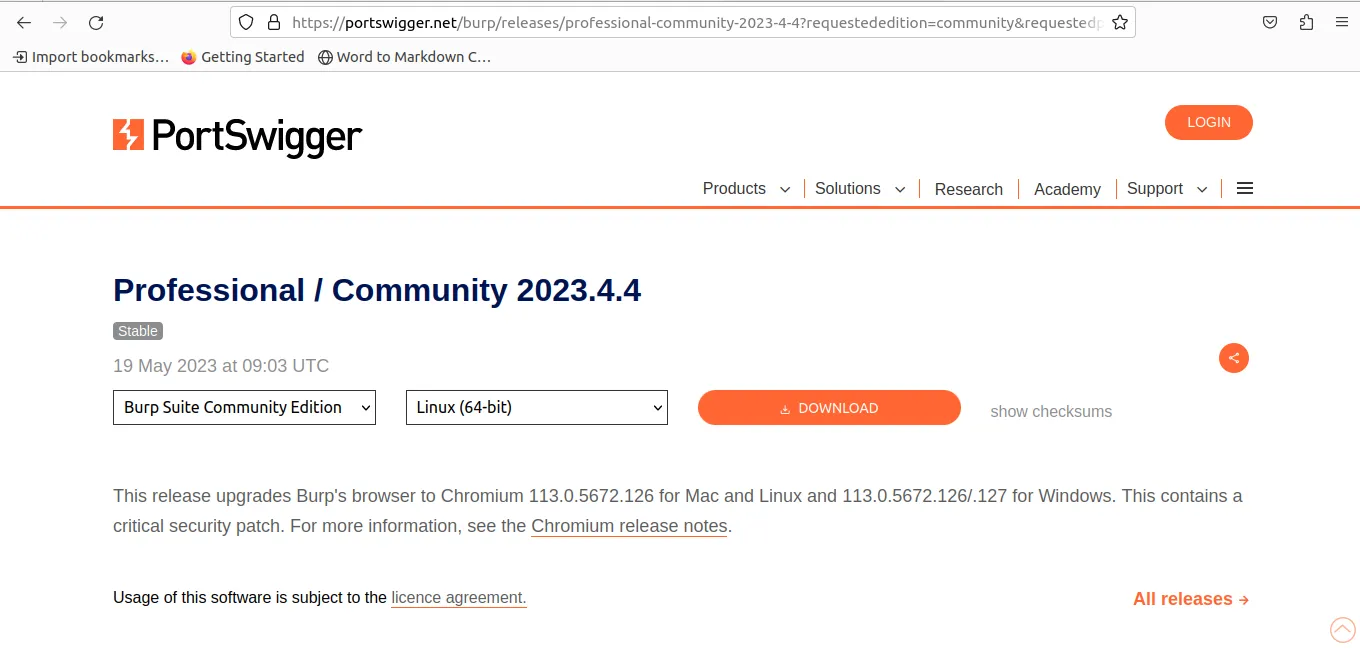

- Vá para o site do PortSwigger e verifique a seção de download para o link de download.

- O Burp Suite Community Edition é uma versão gratuita e adequada para começar a encontrar bugs e segurança de aplicativos. Selecione “Burp Suite Community Edition” na lista suspensa para Linux 64-Bit para iniciar o download.

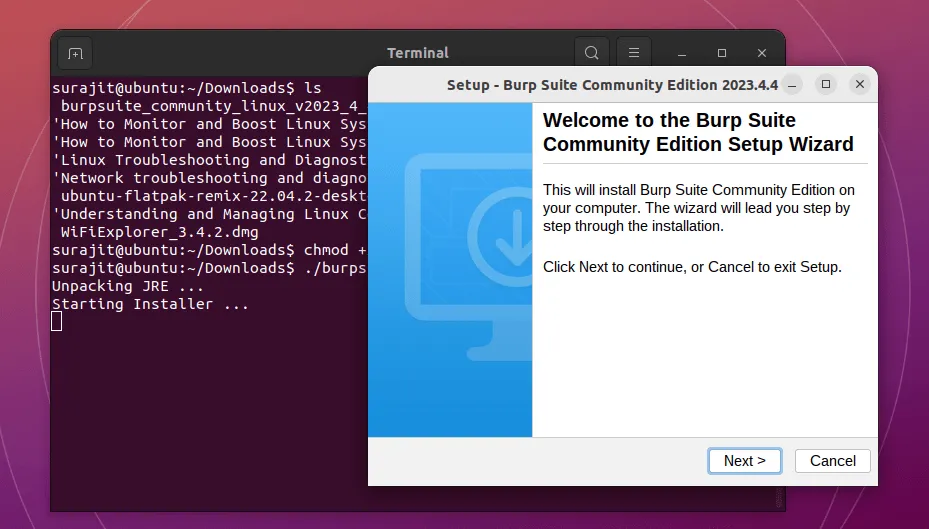

- Após a conclusão do download, inicie um terminal.

cdpara a pasta Download e execute ochmodcomando para torná-lo executável.

cd ~/Downloads

chmod +x burpsuite_community_linux_v2023_4_4.sh

- Execute o script com privilégios administrativos:

sudo. / burpsuite_community_linux_v2023_1_2.sh

- Você encontrará o instalador do Burp Suite na tela, logo após a execução do script. Clique em “Avançar” para prosseguir com a instalação.

- Abra a gaveta do aplicativo e procure por Burp Suite e clique para iniciá-lo.

Configurando o navegador com o Burp Suite

Embora o Burp Suite seja compatível com outros navegadores da Web , ele precisará de configurações adicionais do navegador para funcionar melhor.

Para começar, precisamos instalar a extensão FoxyProxy Standard , uma ferramenta que permite aos usuários configurar seu navegador para usar um servidor proxy . Burp Suite usa esta ferramenta para interceptar e modificar o tráfego entre o navegador e o servidor.

Com a extensão instalada:

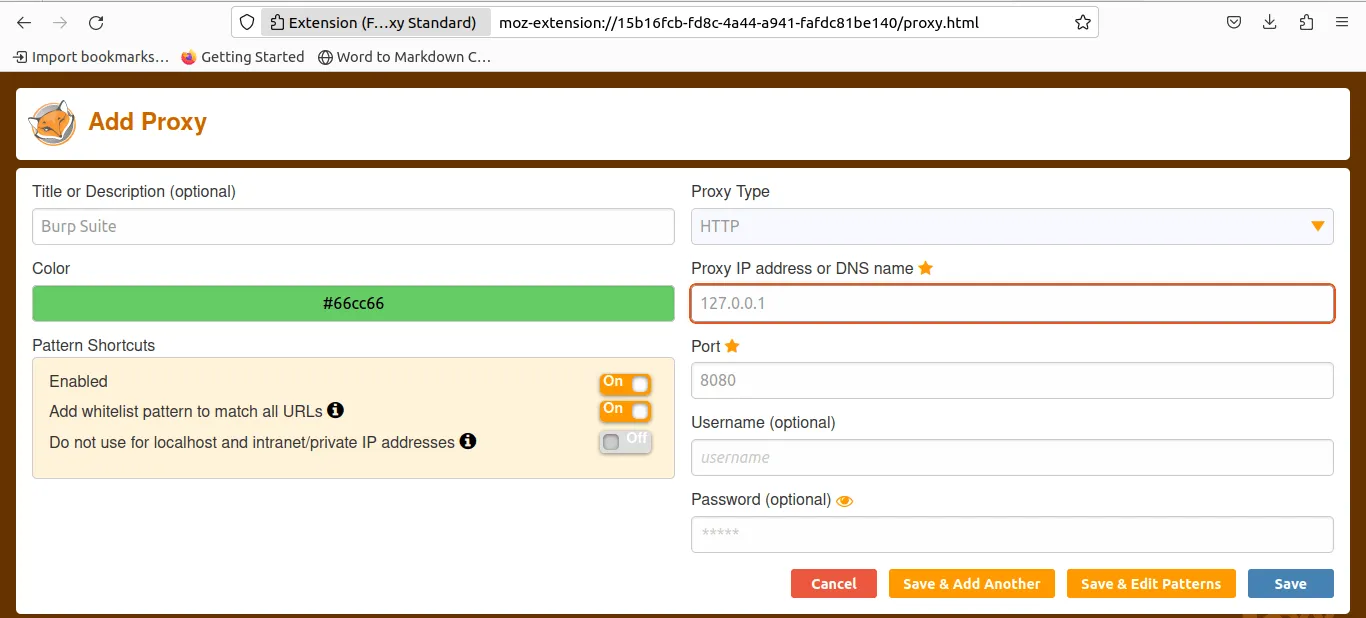

- Clique no ícone do FoxyProxy no menu de plugins e selecione “Opções” na lista suspensa para acessar as opções do FoxyProxy.

- Clique no botão “Adicionar novo proxy” para criar uma nova configuração de proxy.

- Digite qualquer nome para a nova configuração de proxy na guia “Detalhes do proxy”.

- No campo “Proxy IP Address”, especifique o endereço IP como 127.0.0.1 e o número da porta como 8080, os padrões.

- Clique no botão “Salvar” para salvar a configuração de proxy atualizada.

- Clique no ícone FoxyProxy na barra de ferramentas para ativá-lo.

O navegador agora pode enviar e receber tráfego por meio do aplicativo Burp Suite.

Configurando o certificado de segurança

Siga as etapas abaixo para configurar o certificado de segurança.

- Inicie um navegador e abra http://127.0.0.1:8080.

- Selecione “Certificado CA” no canto superior direito e salve o arquivo.

- Vá para as configurações do navegador e navegue até a guia “Privacidade e segurança”.

- Encontre a “Seção de certificados”, clique em “Exibir o certificado” e selecione “Importar”.

- Selecione o certificado na janela pop-up e clique no botão “OK”.

Agora estamos prontos para testar o Burp Suite.

Para testar o aplicativo Burp Suite, abra-o, clique no botão “Interceptar” na guia proxy e ative-o. Você será capaz de ver o tráfego de entrada.

Suíte Running Burp

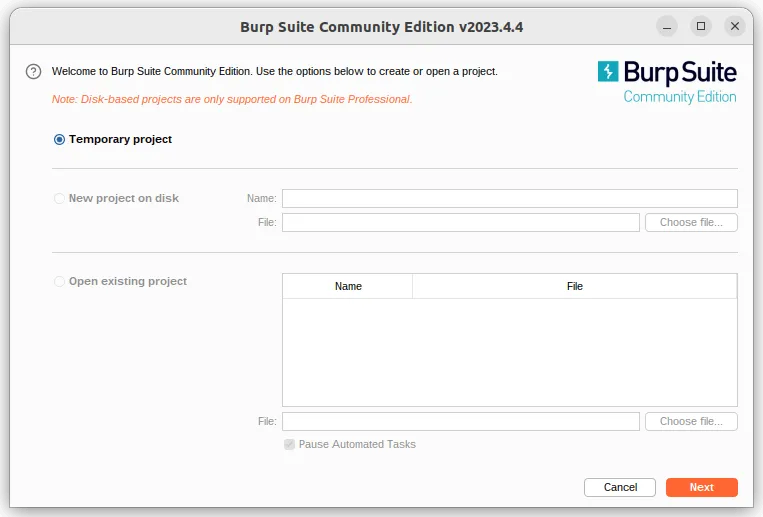

- Depois de abrir o aplicativo Burp Suite, ele perguntará com qual projeto começar: um projeto temporário ou um projeto aberto existente.

- Depois que o tipo de projeto for selecionado, pressione “Next”, marque a opção “Use Burp defaults” e clique em “Start Burp”.

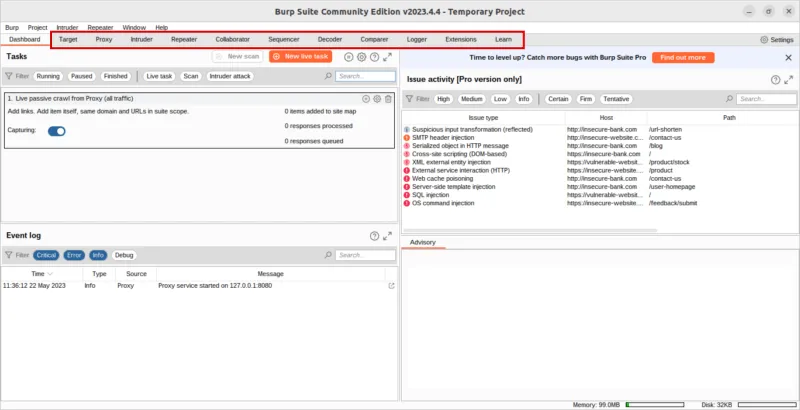

- O Burp Suite Community Edition iniciará o projeto. Você encontrará a lista de ferramentas necessárias para testar aplicativos no topo da página em uma linha.

- Você precisa corrigir as configurações de proxy primeiro e, em seguida, pressionar o botão “Interceptar”. Depois de abrir o navegador, o recurso Burp Suite Proxy entrará em ação. Você poderá ver a atividade de tráfego e os detalhes do pacote de dados da rede atual.

Agora você está pronto para testar seu novo aplicativo no Burp Suite. Confira também mais ferramentas de segurança de código aberto para Linux.

Desinstalação do Burp Suite

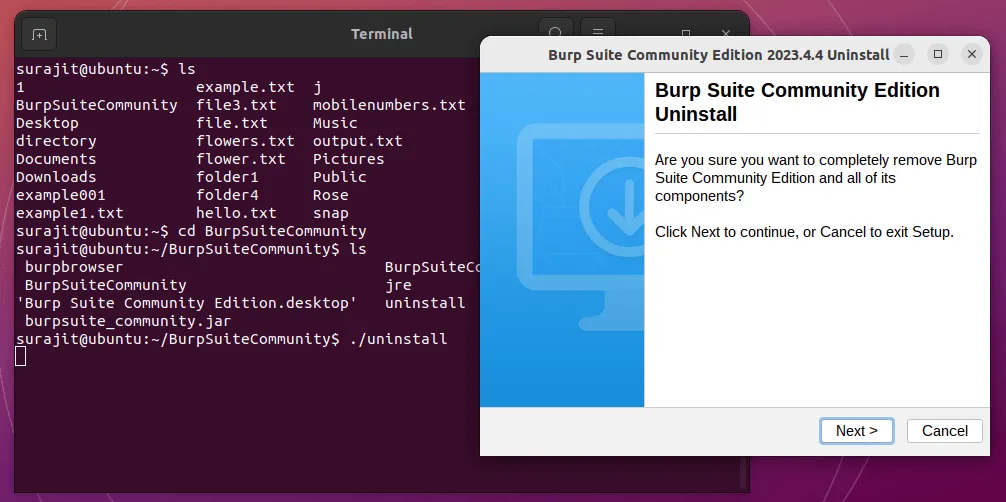

Embora instalar e configurar o Burp Suite seja uma tarefa bastante pesada, a desinstalação é o oposto.

- Vá para o diretório do aplicativo e encontre o script “uninstall.sh”.

- Torne-o executável:

chmod +x uninstall.sh

- Execute o script:

./uninstall.sh

- O desinstalador do Burp Suite aparecerá. Siga as instruções na tela para desinstalar o aplicativo Burp Suite do seu sistema Linux.

perguntas frequentes

O Burp Suite Community Edition é apropriado para uso comercial?

Sim. É totalmente gratuito e não requer nenhum custo de licenciamento. A Professional Edition do Burp Suite também está disponível, oferecendo recursos aprimorados e opções de personalização.

Quais são as limitações do Burp Suite Community Edition?

Embora o Burp Suite Community Edition forneça ferramentas essenciais de teste de segurança, ele apresenta várias desvantagens em comparação com o Professional Edition. Algumas dessas restrições incluem funcionalidade restrita da ferramenta de verificação, opções limitadas de geração de relatórios e menos opções de personalização.

Crédito da imagem: Pexels . Alterações e screenshots por Surajit Saha .

Deixe um comentário