Como remover vírus do Windows com Linux

Embora a Microsoft tenha aprimorado bastante o Windows Defender, seu sistema ainda não é impermeável a vírus. O pior caso é quando o vírus assume o controle do seu sistema e você não consegue inicializá-lo. Quando isso acontecer, você pode querer usar uma distribuição Linux ao vivo para remover os vírus do Windows. Este tutorial mostra como fazê-lo.

Por que usar o Linux?

Se a área de trabalho do Windows se recusar a inicializar corretamente no modo de segurança e você quiser explorar o sistema de arquivos e operar o computador, precisará de um ambiente ativo para isso. Claro, você pode atualizar o Windows em uma unidade USB e apenas usar sua linha de comando de recuperação, mas suas opções são limitadas.

Atualizar uma unidade USB com uma distribuição Linux oferece várias vantagens, como:

- Um ambiente gráfico para usar em seu sistema

- Um perfil de recurso leve

- Acesso a um gerenciador de pacotes que permite instalar aplicativos instantaneamente em um espaço temporário

- Um ambiente de sandbox que não é contaminado pelo que está afetando a instalação do Windows

Para a maioria dos casos de uso, especialmente ao remover infecções que afetam o sistema de arquivos, usar uma distribuição Linux ao vivo é o caminho de menor resistência.

Qual distro devo usar?

Na maioria dos casos, o Ubuntu apresenta uma opção atraente, com seu grande repositório, interface gráfica e facilidade de uso. Para simplificar, muitas das instruções neste tutorial serão relevantes para o Ubuntu.

Como estamos usando o ClamAV nativo do Linux para verificar se há vírus e outras ameaças que infectam seu sistema, você também pode usar o Arch e o Fedora se estiver mais familiarizado com eles.

Antes de prosseguir, atualize a distro de sua escolha em sua unidade USB usando uma ferramenta como o balenaEtcher.

Inicializando no sistema operacional Live

Para inicializar corretamente a partir de uma unidade USB, você terá que configurar o BIOS da sua placa-mãe para inicializar a partir da unidade USB. Geralmente, você pode acessar seu BIOS pressionando repetidamente F1, F2, , ou . Quando estiver dentro, procure por “Boot” ou “Boot Order”. Certifique-se de que sua unidade USB esteja na parte superior. Se houver uma opção de inicialização “UEFI” para a unidade USB, mova-a também, acima de qualquer outra opção.F10F12Del

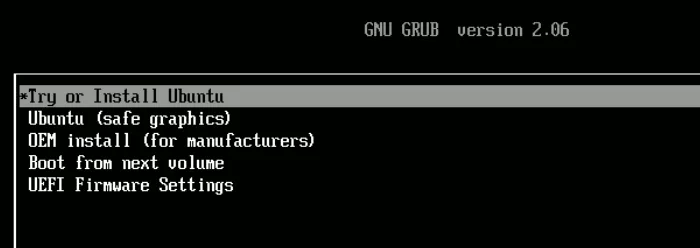

Deixe a unidade inicializar. Você será saudado por uma tela do GRUB que permite escolher entre várias opções. Selecione “Experimentar ou instalar o Ubuntu” e pressione Enter.

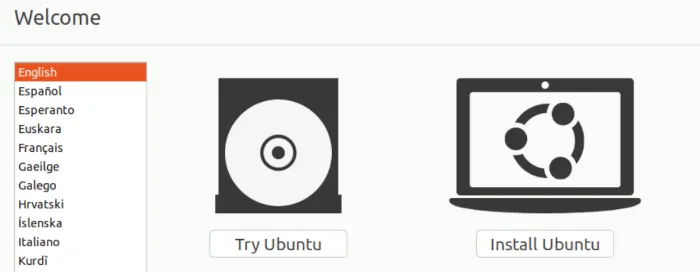

Depois que a unidade USB terminar de carregar o sistema operacional na memória, você poderá escolher entre experimentar o Ubuntu ou instalá-lo.

Escolha “Experimente o Ubuntu”, que deve levá-lo à área de trabalho.

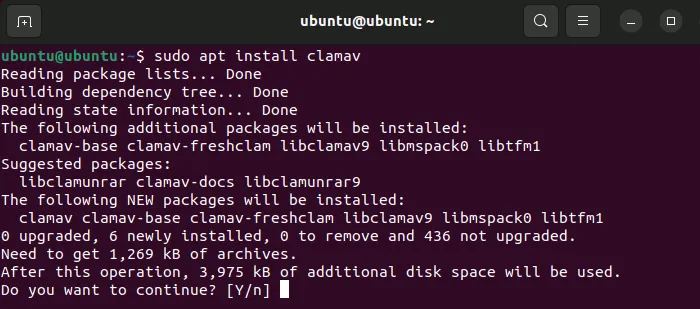

Instalando o ClamAV

- Pressione Ctrl+ Alt+ Tpara abrir o terminal.

- Atualize os repositórios com uma nova versão:

sudo apt update

- Instale ClamAV:

sudo apt install clamav

Agora que você tem o ClamAV, é hora de usá-lo para escanear seu sistema.

- Abra seu gerenciador de arquivos. No Ubuntu, é um ícone de uma pasta no dock à esquerda da área de trabalho.

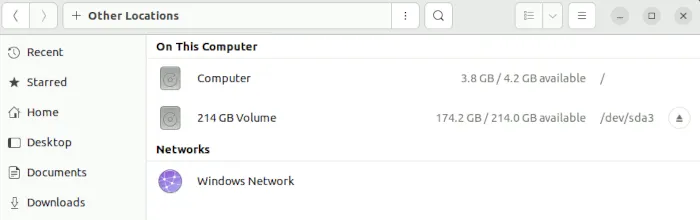

- Clique em “Outros locais” perto da parte inferior da barra lateral esquerda.

- Escolha a unidade do Windows que você gostaria que o ClamAV verificasse.

- Selecione a unidade. Se você tiver muitas partições, saberá que escolheu a certa se as seguintes pastas estiverem visíveis: “Arquivos de Programas”, “Usuários” e “Windows”.

- Clique com o botão direito do mouse em qualquer espaço vazio no gerenciador de arquivos e clique em “Abrir no Terminal”. Isso fornece uma janela de terminal com a pasta raiz da unidade já aberta.

- Inicie o ClamAV através do

clamscancomando:

sudo clamscan -r.

Isso verificará os arquivos no diretório atual (seu diretório raiz do Windows) recursivamente, procurando por vírus ao longo do caminho. O .representa “este diretório” e o -rsinalizador informa para verificar toda a árvore de pastas recursivamente.

Com este comando, você fará uma simulação. Não removerá nenhum arquivo. Isso permite que você veja quais arquivos o ClamAV detecta como vírus, para que você possa julgar por si mesmo se deseja removê-los.

- A qualquer momento durante o processo, se desejar cancelar a verificação, basta pressionar Ctrl+ Cno teclado.

- Se você deseja que o ClamAV remova os arquivos para você, passe a

--remove=yesopção assim:

sudo clamscan -r. --remove=yes

- Se você não deseja que ele verifique determinados tipos de arquivo, passe o

--exclude=sinalizador quantas vezes forem necessárias.

sudo clamscan -r. --remove=yes --exclude=.png

O exemplo acima excluiria arquivos de imagem PNG, pois eles geralmente não têm nada que represente uma ameaça gravado neles.

- Adicione

--verbosea este comando se quiser ver tudo o que o ClamAV está fazendo quando executa uma varredura. O--infectedsinalizador pode ser mais útil aqui, apenas informando quando um arquivo infectado foi encontrado. - Esteja ciente de que o ClamAV usará uma quantidade significativa de memória do sistema (gravei mais de 1,3 GB de uso de RAM) durante o processo de verificação. Além disso, como ele usa apenas um thread de processamento para o processo de verificação, pode levar muito tempo para verificar completamente uma unidade.

Depois de inserir um vírus de prova de conceito que simularia o pior cenário em que o Windows não inicializasse corretamente, o ClamAV conseguiu encontrar o culpado e eliminá-lo em uma hora. Foi um longo processo, mas parece que este antigo software antivírus ainda faz seu trabalho muito bem.

Exploração madeireira

Ao executar o procedimento de teste (sem o --removesinalizador), você pode querer colocar a saída da verificação em um arquivo que possa ser pesquisado posteriormente:

sudo clamscan -r. | tee ~/output.txt

Este comando diz ao ClamAV para fazer uma varredura recursiva do diretório atual e enviar o resultado para um arquivo “output.txt” no diretório inicial de sua unidade USB.

Posteriormente, você pode acessar “output.txt” e pesquisar o termo “FOUND” para ver cada vírus detectado. Isso ajuda você a encontrar rapidamente as ameaças em seu sistema sem ter que percorrer quilômetros de saída de terminal enlameada após o fato!

perguntas frequentes

O ClamAV usa definições de vírus atualizadas?

Sim, quando você instala o ClamAV, um serviço conhecido como clamav-freshclamé instalado e iniciado em seu sistema ativo. Este serviço mantém o banco de dados heurístico atualizado para você.

Existe uma GUI para usar o ClamAV?

Você pode instalar o clamtkpacote, que é um front-end GUI limitado para ClamAV.

No Ubuntu, você pode usar o link encontrado no repositório GitLab do desenvolvedor para Ubuntu/Debian. Depois de baixar o .debarquivo, execute-o e ele deverá instalar o ClamTK para você!

O ClamAV pode ser instalado diretamente no Windows?

Sim. Se você conseguir inicializar seu sistema Windows, o ClamAV tem uma versão do Windows que você pode baixar no site do desenvolvedor .

- Tweetar

Deixe um comentário