5 das melhores ferramentas de esteganografia no Linux

Esteganografia é a arte e o processo de colocar um tipo de informação dentro de outra na tentativa de escondê-la. Isso geralmente é feito em situações em que um indivíduo deseja preservar informações secretas dentro de objetos normais.

Este artigo mostrará 5 das melhores ferramentas de esteganografia atualmente disponíveis no Linux. Além disso, também mostrará como você pode ocultar sua primeira mensagem usando esses utilitários.

O que é esteganografia e por que usá-la

A esteganografia não é uma inovação. Desde a época dos gregos antigos, os historiadores escreveram sobre como as culturas usavam a esteganografia para ocultar informações à vista de todos. Para esse fim, um relato famoso foi a história de Heródoto sobre Histiaeus, onde ele tatuou uma mensagem curta no couro cabeludo nu de um servo.

Desde então, os avanços na tecnologia permitiram que os indivíduos usassem a esteganografia mesmo dentro de objetos digitais. Por exemplo, agora é possível inserir um livro inteiro dentro de uma simples fotografia JPEG.

Uma das maiores vantagens de usar ferramentas esteganográficas é que elas são simples e fáceis de usar. Na maioria dos casos, esses programas são apenas utilitários de linha de comando simples que recebem sua mensagem e um arquivo fictício.

Outra vantagem das ferramentas esteganográficas é que você pode obtê-las gratuitamente. Atualmente, a maioria dos desenvolvedores licencia seus utilitários como Software Livre e de Código Aberto (FOSS). Como tal, você só precisa ter um computador e uma conexão com a Internet para começar a esteganografia.

1. Steghide

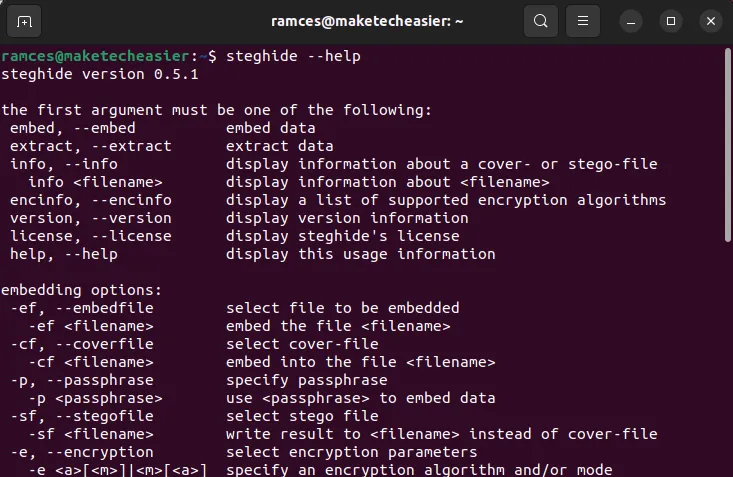

Steghide é uma das ferramentas esteganográficas mais populares atualmente. É um programa de linha de comando simples que codifica texto dentro de imagens. Steghide funciona criando uma lista aleatória de bits dentro de seu arquivo fictício e insere seus dados secretos entre esses bits.

Essa abordagem significa que seus dados se misturarão perfeitamente com seu arquivo fictício. Além disso, o steghide também vem com algoritmos sólidos de compactação e criptografia por padrão. Isso garante que seja difícil extrair suas informações, mesmo que um mal-intencionado saiba que seu arquivo contém dados secretos.

Você pode instalar o steghide no Ubuntu e Debian executando o seguinte comando:

sudo apt install steghide

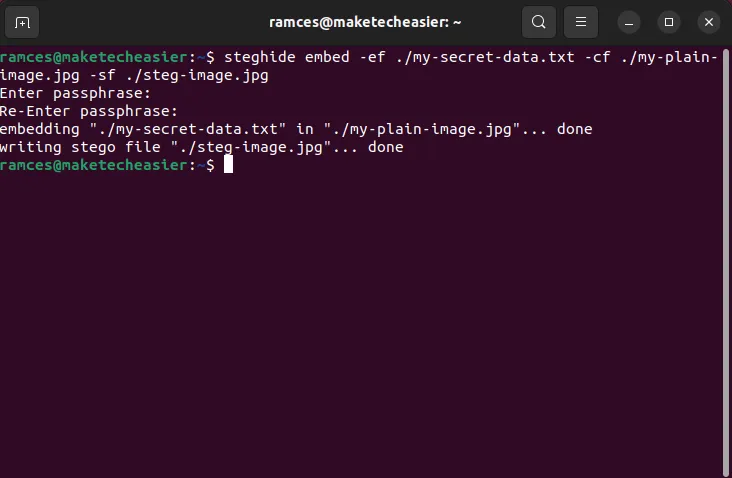

Uma vez feito isso, você pode executar este comando para criar seu primeiro arquivo esteganográfico:

steghide embed -ef. /my-secret-data.txt -cf. /my-plain-image.jpg -sf. /steg-image.jpg

Prós

- Rápido e fácil de usar

- Usa somas de verificação para verificar a integridade dos dados

Contras

- A saída é visivelmente maior do que o original

- Modifica pequenos pedaços do arquivo fictício original

2. Stegoshare

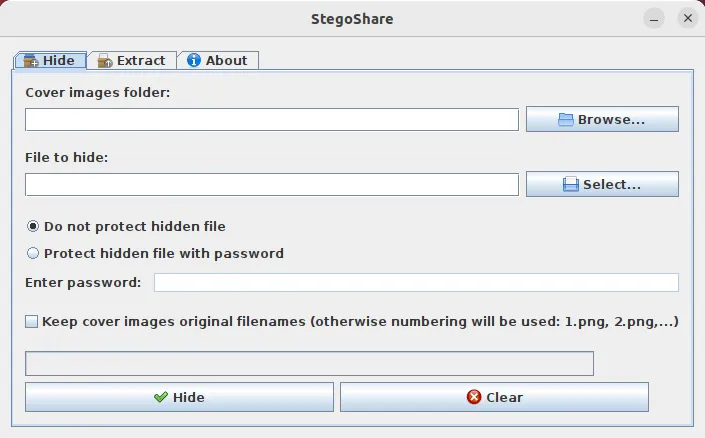

Stegoshare é uma ferramenta gráfica esteganográfica que fornece aos usuários uma interface intuitiva para ocultar dados dentro de arquivos de imagem. Ao contrário do steghide, o stegoshare se destaca ao permitir que você codifique binários grandes dentro de vários arquivos.

Outra vantagem importante do stegoshare sobre outras ferramentas é que ele é altamente portátil. Isso significa que você pode distribuir o programa para outros usuários, independentemente do sistema operacional em que estejam. Por exemplo, você pode codificar no Linux e ainda decodificá-lo no Windows.

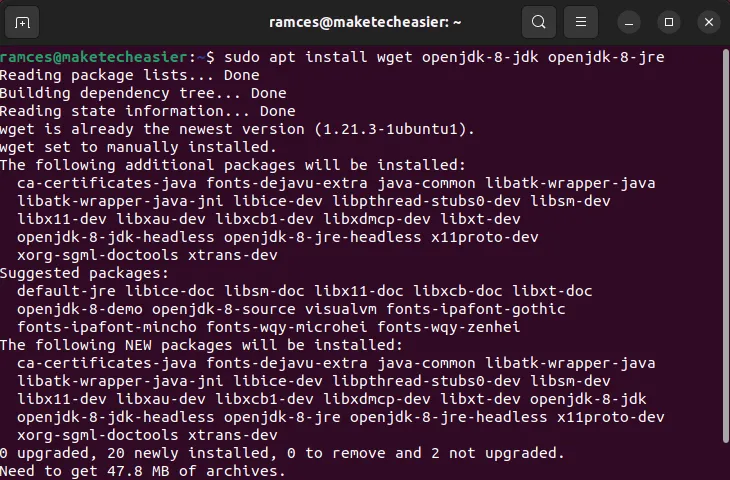

- Para usar o stegoshare, você precisa primeiro instalar suas dependências:

sudo apt install wget openjdk-8-jdk openjdk-8-jre

- Baixe os binários do stegoshare no site do desenvolvedor:

wget http://downloads.sourceforge.net/stegoshare/StegoShare.jar

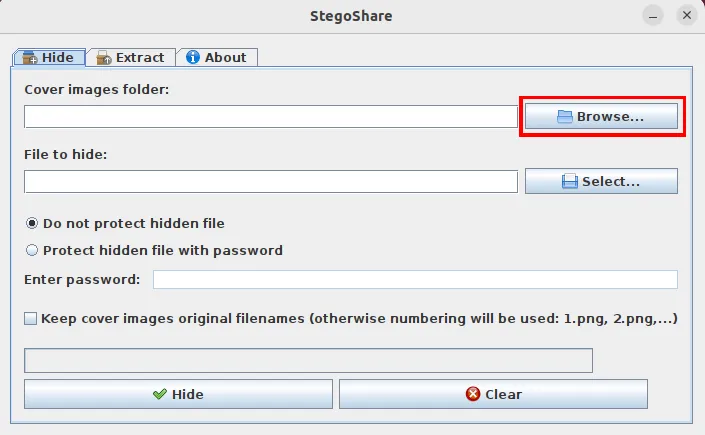

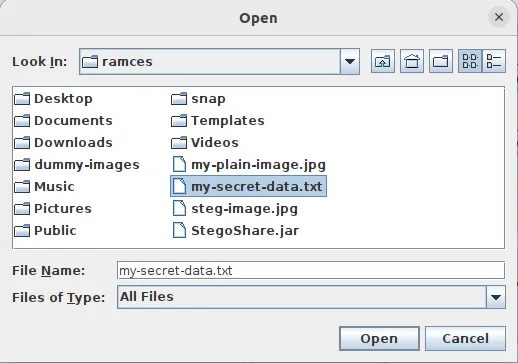

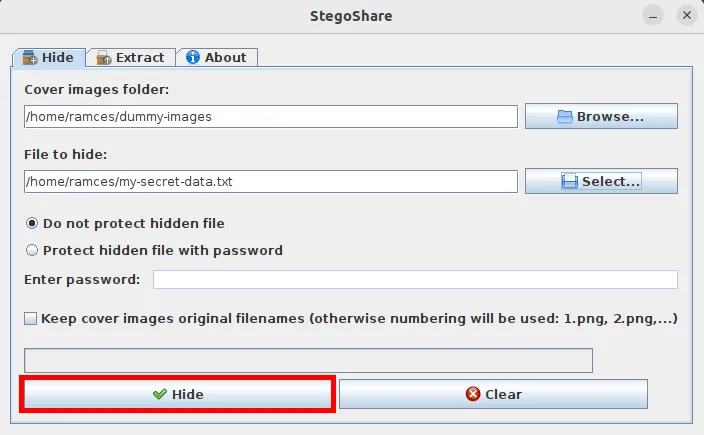

- Execute o programa e clique em “Procurar”.

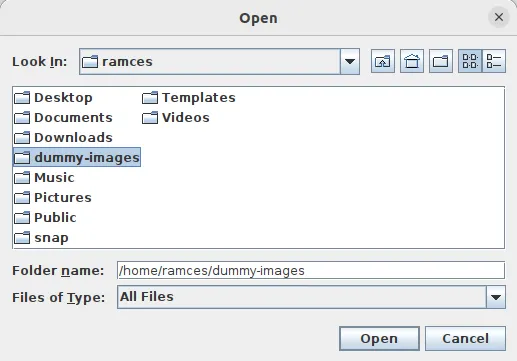

- Selecione sua pasta de imagem fictícia.

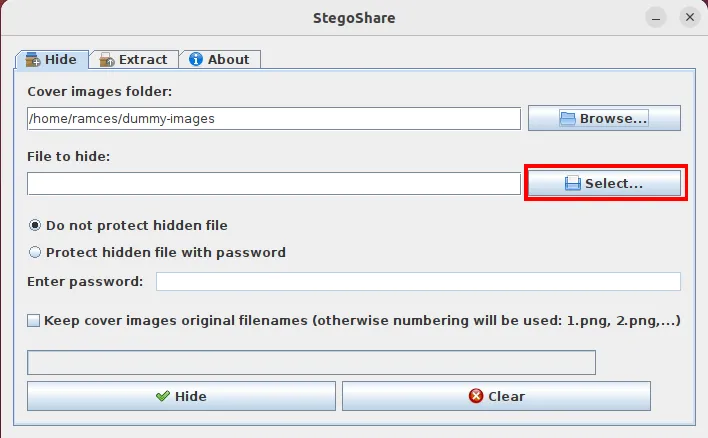

- Clique no botão “Selecionar” abaixo de “Procurar”.

- Selecione o arquivo que deseja ocultar.

- Clique no botão “Ocultar” para codificar seus dados secretos em seu arquivo fictício.

Prós

- É simples e fácil de usar

- Funciona em qualquer plataforma que rode Java

Contras

- Produz arquivos grandes

- As ferramentas de análise de imagem podem detectar o algoritmo do stegoshare

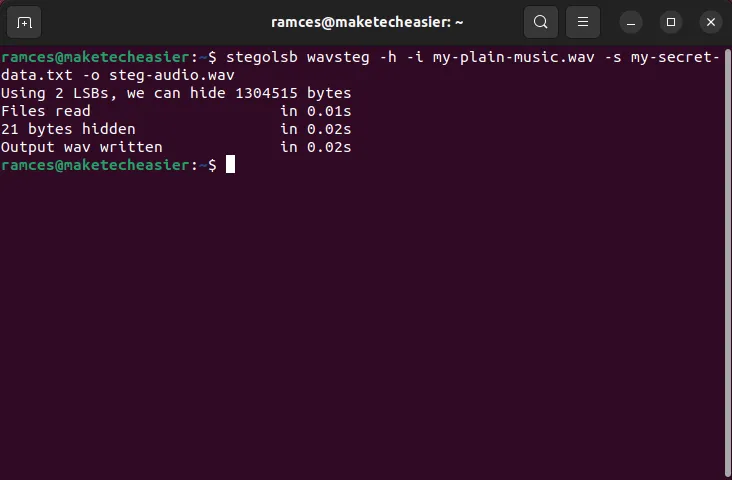

3. Wavsteg

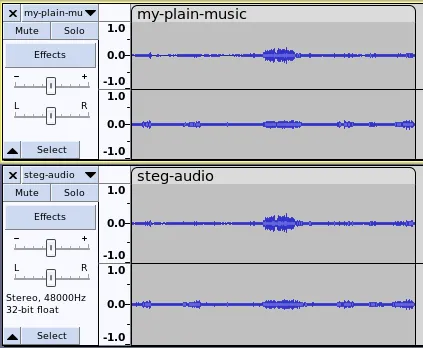

Além de incorporar informações nas imagens, você também pode ocultar suas informações usando arquivos de som. Wavsteg é uma ferramenta simples, mas eficaz, que permite misturar dados secretos entre os bits de um arquivo de áudio digital.

wWavsteg lê um arquivo de áudio inteiro e procura seus “bits menos significativos”. Estas são as partes de um arquivo que não excluem nem modificam os dados dentro dele. Isso significa que um arquivo de áudio que contém dados secretos não terá nenhuma diferença audível de um arquivo “limpo”.

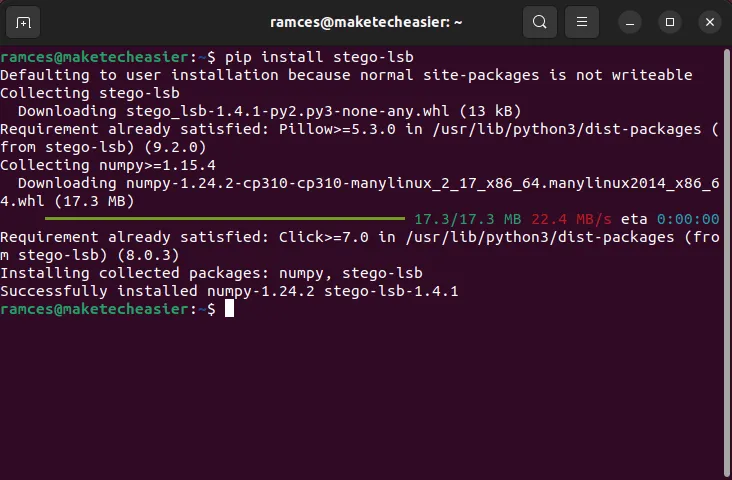

- Instale suas dependências:

sudo apt install python3 python3-pip

PATH=$PATH:/home/$USER/.local/bin/

- Instale o programa usando o pip:

pip install stego-lsb

- Uma vez instalado, você pode começar a codificar dados dentro de seus arquivos de áudio com o seguinte comando:

stegolsb wavsteg -h -i my-plain-music.wav -s my-secret-data.txt -o steg-audio.wav

Prós

- É leve e simples de usar

- Nenhuma diferença audível entre outros arquivos de áudio

Contras

- Só funciona com arquivos de texto

- Pode produzir arquivos grandes

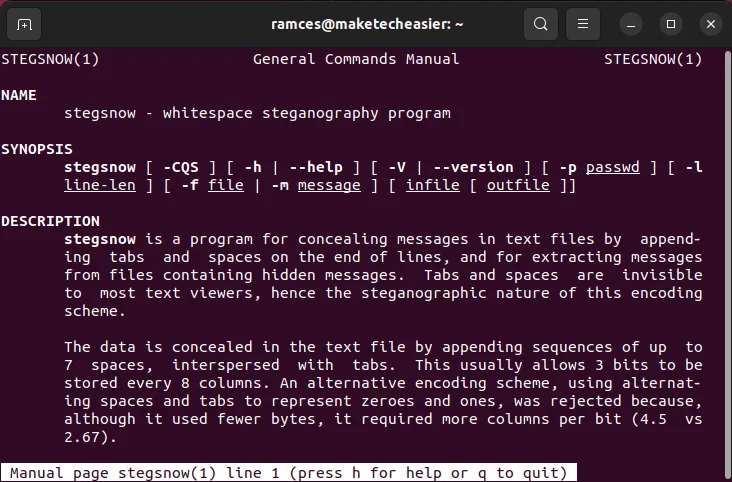

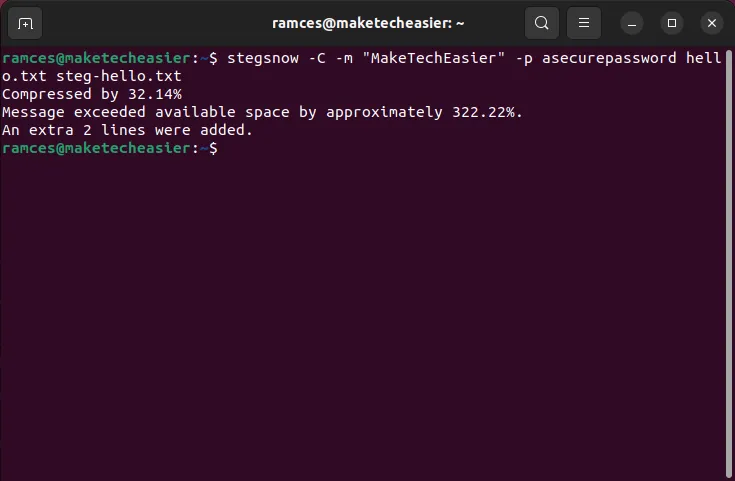

4. Neve

Snow é uma ferramenta leve que usa espaços em branco e tabulações para ocultar informações dentro de arquivos de texto. Isso significa que, ao contrário de outras ferramentas esteganográficas, o snow não depende de formatos binários para codificar dados secretos. Isso pode ser incrivelmente útil nos casos em que não é possível compartilhar arquivos binários grandes.

Como a neve depende apenas de texto simples, ainda é possível compactar e criptografar seus arquivos de maneira semelhante a um arquivo binário. Como tal, a neve pode produzir arquivos extremamente pequenos que podem se misturar com outros dados de texto.

- Você pode instalar o snow com o seguinte comando:

sudo apt install stegsnow

- Use o seguinte comando para ocultar a frase “MakeTechEasier” dentro do arquivo “hello.txt”.

stegsnow -C -m "MakeTechEasier"-p asecurepassword hello.txt steg-hello.txt

Prós

- Produz pequenos arquivos

- Você pode usar seu texto de saída em qualquer programa que aceite texto simples

Contras

- O espaço de dados pode ser extremamente limitado

- Seu algoritmo de criptografia está relativamente desatualizado

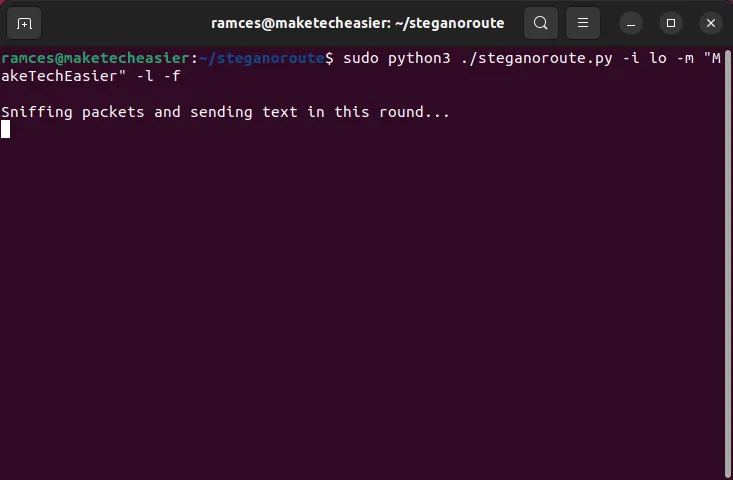

5. Steganoroute

A esteganografia digital tradicionalmente oculta informações em um arquivo. No entanto, também é possível usar a esteganografia sem usar arquivos fictícios.

Steganoroute é uma ferramenta de rede inovadora que permite ocultar informações usando TCP. A maneira como funciona é que o programa cria pacotes ICMP falsos que contêm a mensagem que você deseja enviar. Um host pode, então, ouvir o servidor em busca de seus pacotes falsos e decodificar suas informações usando uma ferramenta de análise de rede.

- Instale as dependências do steganoroute:

sudo apt install git mtr python3 python-scapy

- Clone o código-fonte do programa de seu repositório:

git clone https://github.com/stratosphereips/steganoroute.git

- Você pode transmitir suas mensagens steganoroute executando o seguinte comando:

cd. /steganoroute

sudo iptables -I INPUT -p icmp --icmp-type 8 -j DROP

sudo python3. /steganoroute.py -i lo -m "MakeTechEasier"-l

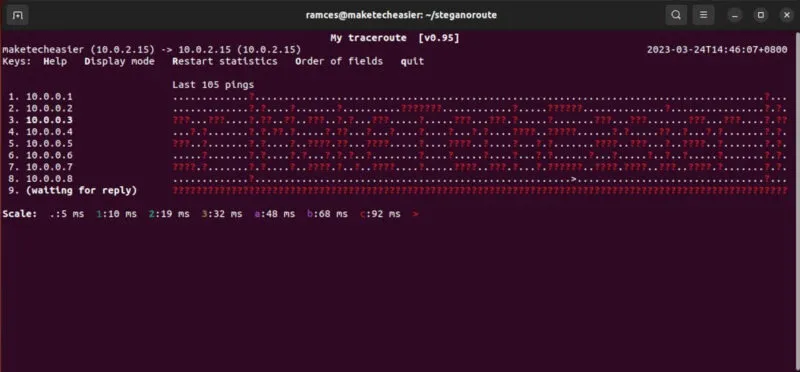

- Teste se o programa está transmitindo corretamente usando a

mtrferramenta de análise:

mtr -t your.local.lan.ip

Uma vez em execução, você também precisa pressionar Dpara imprimir a mensagem.

Prós

- Não depende da criação de arquivos fictícios

- Você só precisa transmitir para compartilhar mensagens

Contras

- Baseia-se na falsificação de pacotes ICMP

- Atores maliciosos podem interceptar os pacotes e reconstruir sua mensagem

perguntas frequentes

A esteganografia mudará o comportamento do meu arquivo?

Não. Por padrão, as ferramentas esteganográficas visam reter o máximo possível dos dados originais. Isso significa que você pode compartilhar seu arquivo com outras pessoas e elas ainda poderão usar e acessar o arquivo original.

Enviei uma foto esteganográfica e ela perdeu a mensagem.

Isso provavelmente ocorre devido a um problema com seu provedor de hospedagem de imagens. Atualmente, a maioria dos sites de compartilhamento de imagens tende a comprimir as imagens assim que atingem seus servidores. Isso é um problema para as ferramentas esteganográficas porque elas se baseiam na estrutura de dados exata do arquivo de imagem original.

Portanto, certifique-se de que seu provedor de hospedagem de imagens não esteja compactando nenhuma imagem que você enviar em seu servidor.

Há alguma desvantagem em ocultar dados usando esteganografia?

Depende. Na maioria das vezes, ferramentas como o steghide dependem da ocultação de dados dentro de arquivos digitais comuns. Embora a esteganografia não mude o comportamento de um arquivo, ela ainda deixará uma marca perceptível em um arquivo digital. Isso pode ser um problema se um agente mal-intencionado souber que você está usando esteganografia.

Meu destinatário steganoroute não está recebendo meus pacotes ICMP.

Isso provavelmente ocorre devido ao seu servidor steganoroute enviar seus pacotes ICMP na interface errada. Para corrigir isso, encontre a interface de rede que deseja usar usando ip addr.

Depois disso, adicione a -iopção seguida de sua interface de rede. Por exemplo, o seguinte executa steganoroute através da minha porta ethernet: sudo. /steganoroute.py -i enp3s0 -m "MakeTechEasier"-l.

Crédito da imagem: Icons8 Team via Unsplash . Todas as alterações e screenshots por Ramces Red.

- Tweetar

Deixe um comentário