Configurações de Política de Grupo mais importantes para prevenir violações de segurança

O Editor de Política de Grupo pode ser seu melhor companheiro quando você deseja ativar ou desativar determinados recursos ou opções que não estão disponíveis no formulário GUI. Não importa se é para segurança, personalização, customização ou qualquer outra coisa. É por isso que consolidamos algumas das configurações de Política de Grupo mais importantes para evitar violações de segurança em computadores com Windows 11/10.

Antes de começar com a lista completa, você deve saber sobre o que vamos falar. Existem certas áreas que precisam ser abordadas quando você deseja fazer um computador doméstico totalmente resistente para você ou seus familiares. Eles são:

- Instalação de software

- Restrições de senha

- Acesso à rede

- Histórico

- Suporte USB

- Execução de script de linha de comando

- Computador desligue e reinicie

- Segurança do Windows

Algumas das configurações precisam ser ativadas, enquanto outras precisam exatamente do oposto.

Configurações de Política de Grupo mais importantes para prevenir violações de segurança

As configurações de Política de Grupo mais importantes para prevenir violações de segurança são:

- Desligue o instalador do Windows

- Proibir o uso do Restart Manager

- Sempre instale com privilégios elevados

- Execute apenas aplicativos específicos do Windows

- A senha deve atender aos requisitos de complexidade

- Limite e duração do bloqueio de conta

- Segurança de rede: não armazene o valor hash do LAN Manager na próxima alteração de senha

- Acesso à rede: não permitir enumeração anônima de contas e compartilhamentos SAM

- Segurança de rede: Restringir NTLM: auditar a autenticação NTLM neste domínio

- Bloquear NTLM

- Auditar eventos do sistema

- Todas as classes de armazenamento removível: negar todo o acesso

- Todo o armazenamento removível: permite acesso direto em sessões remotas

- Ative a execução de script

- Impedir o acesso às ferramentas de edição do registro

- Impedir o acesso ao prompt de comando

- Ative a verificação de script

- Firewall do Windows Defender: não permitir exceções

Para saber mais sobre essas configurações, continue lendo.

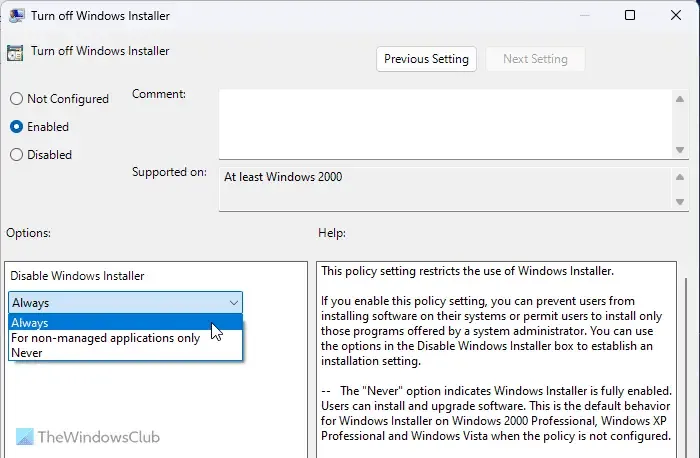

1]Desative o Windows Installer

Configuração do computador > Modelos Administrativos > Componentes do Windows > instalador do Windows

É a configuração de segurança mais importante que você precisa verificar ao entregar seu computador a um filho ou a alguém que não sabe como verificar se um programa ou a fonte do programa é legítimo ou não. Ele bloqueia todos os tipos de instalação de software em seu computador instantaneamente. Você precisa escolher a opção Ativadoe Sempre no menu suspenso lista.

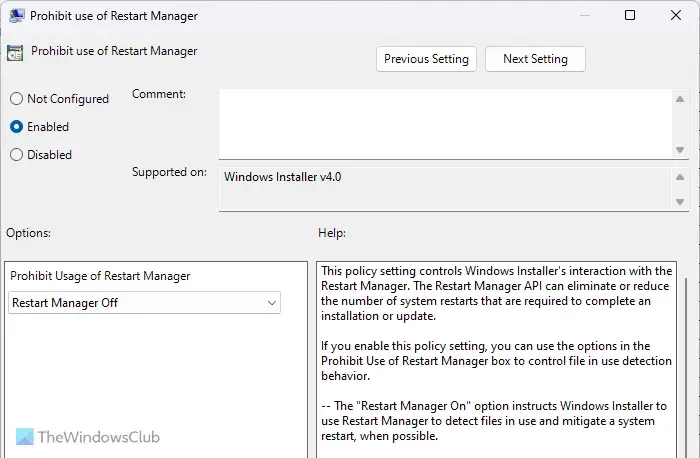

2] Proibir o uso do Restart Manager

Configuração do computador > Modelos Administrativos > Componentes do Windows > instalador do Windows

Alguns programas precisam ser reiniciados para começarem a funcionar totalmente no seu computador ou concluir o processo de instalação. Se não quiser usar programas não autorizados em seu computador por terceiros, você pode usar esta configuração para desabilitar o Gerenciador de reinicialização do Windows Installer. Você precisa escolher a opção Reiniciar Gerenciador desligado no menu suspenso.

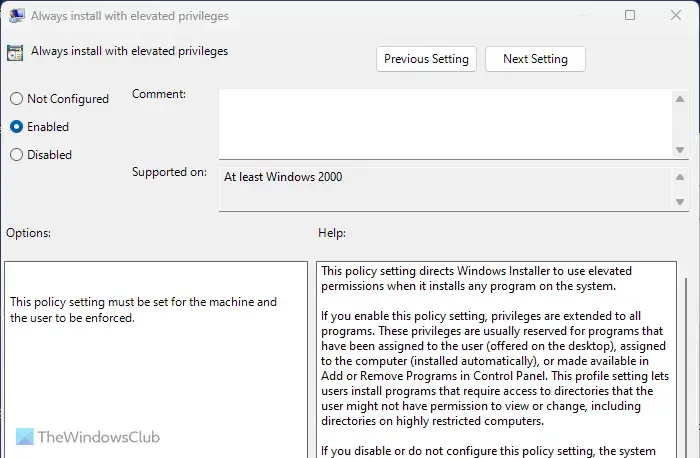

3] Sempre instale com privilégios elevados

Configuração do computador > Modelos Administrativos > Componentes do Windows > instalador do Windows

Configuração do usuário > Modelos Administrativos > Componentes do Windows > instalador do Windows

Alguns arquivos executáveis precisam de permissão de administrador para serem instalados, enquanto outros não precisam disso. Os invasores costumam usar esses programas para instalar aplicativos secretamente em seu computador remotamente. É por isso que você precisa ativar essa configuração. Uma coisa importante a saber é que você deve habilitar essa configuração em Configuração do Computador e também em Usar Configuração.

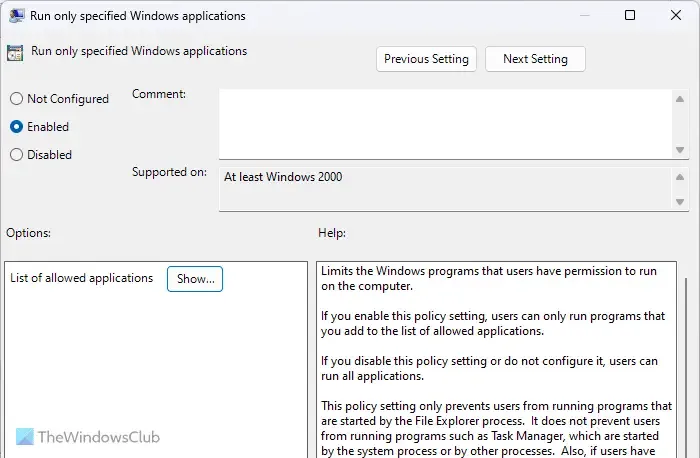

4]Execute apenas aplicativos específicos do Windows

Configuração do usuário > Modelos Administrativos > Sistema

Se você não deseja executar aplicativos em segundo plano sem sua permissão prévia, esta configuração é para você. Você pode permitir que os usuários do seu computador executem apenas aplicativos predefinidos no seu computador. Para isso, você pode ativar esta configuração e clicar no botão Mostrar para listar todos os aplicativos que deseja executar.

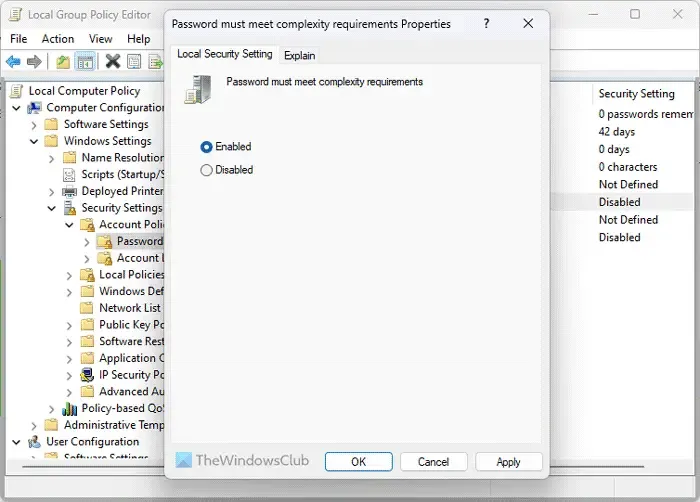

5] A senha deve atender aos requisitos de complexidade

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas da conta > Política de senha

Ter uma senha forte é a primeira coisa que você precisa usar para proteger seu computador contra violações de segurança. Por padrão, os usuários do Windows 11/10 podem usar quase tudo como senha. No entanto, se você tiver habilitado alguns requisitos específicos para a senha, poderá ativar esta configuração para aplicá-la.

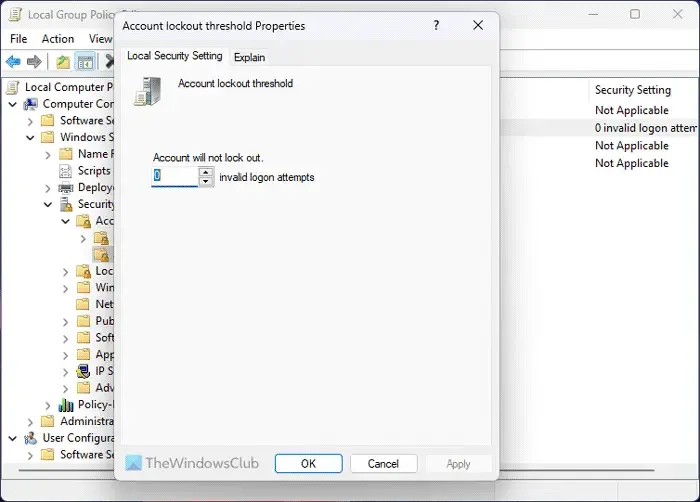

6]Limite e duração do bloqueio de conta

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas da conta > Política de bloqueio de conta

Existem duas configurações chamadas Limite de bloqueio da conta e Duração do bloqueio da conta que deve estar habilitado. O primeiro ajuda você a bloquear seu computador após um número específico de falhas de logon. A segunda configuração ajuda a determinar por quanto tempo o bloqueio permanecerá.

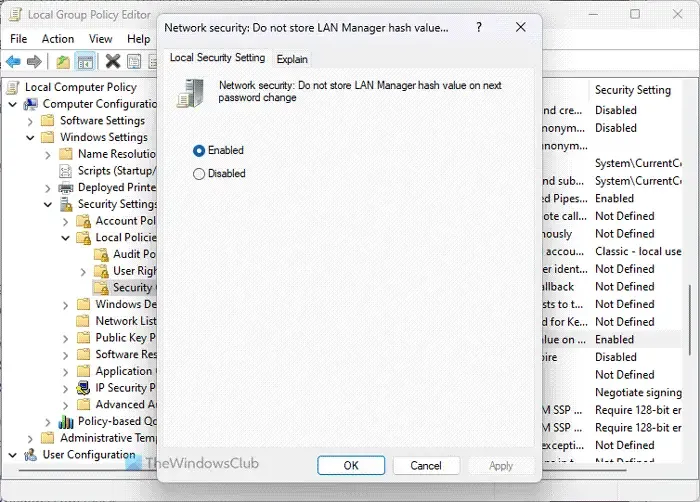

7] Segurança de rede: não armazene o valor hash do LAN Manager na próxima alteração de senha

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas Locais > Opções de segurança

Como o LAN Manager ou LM é comparativamente fraco em termos de segurança, você precisa habilitar esta configuração para que seu computador não armazene o valor hash da nova senha. O Windows 11/10 geralmente armazena o valor no computador local e é por isso que aumenta a chance de violação de segurança. Por padrão, ele está ativado e precisa estar ativado o tempo todo por motivos de segurança.

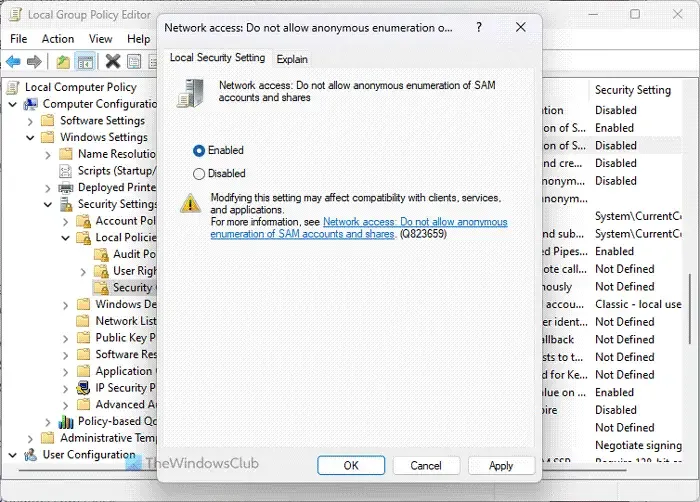

8] Acesso à rede: não permitir enumeração anônima de contas e compartilhamentos SAM

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas Locais > Opções de segurança

Por padrão, o Windows 11/10 permite que usuários desconhecidos ou anônimos executem várias coisas. Se, como administrador, você não quiser permitir isso em seus computadores, poderá ativar essa configuração escolhendo o valor Ativar. Uma coisa é ter em mente que isso pode afetar alguns clientes e aplicativos.

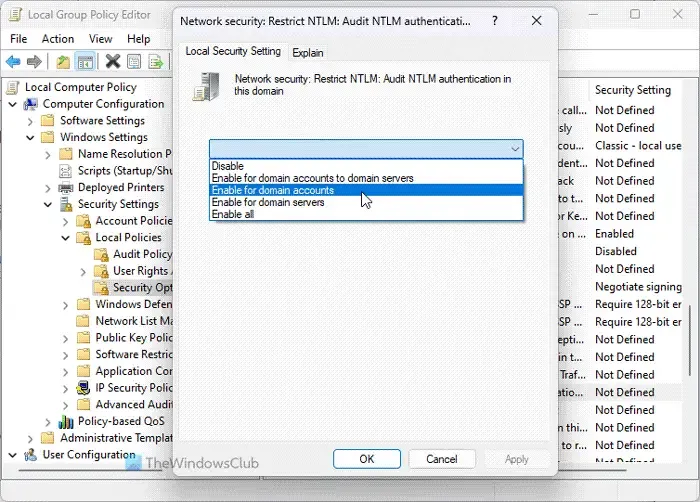

9] Segurança de rede: Restringir NTLM: auditar a autenticação NTLM neste domínio

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas Locais > Opções de segurança

Essa configuração permite ativar, desativar e personalizar a auditoria da autenticação por NTLM. Como o NTML é obrigatório para reconhecer e proteger a confidencialidade de usuários de redes compartilhadas e de redes remotas, você deve modificar essa configuração. Para desativação, escolha a opção Desativar. No entanto, de acordo com nossa experiência, você deve escolher Ativar para contas de domínio se tiver um computador doméstico.

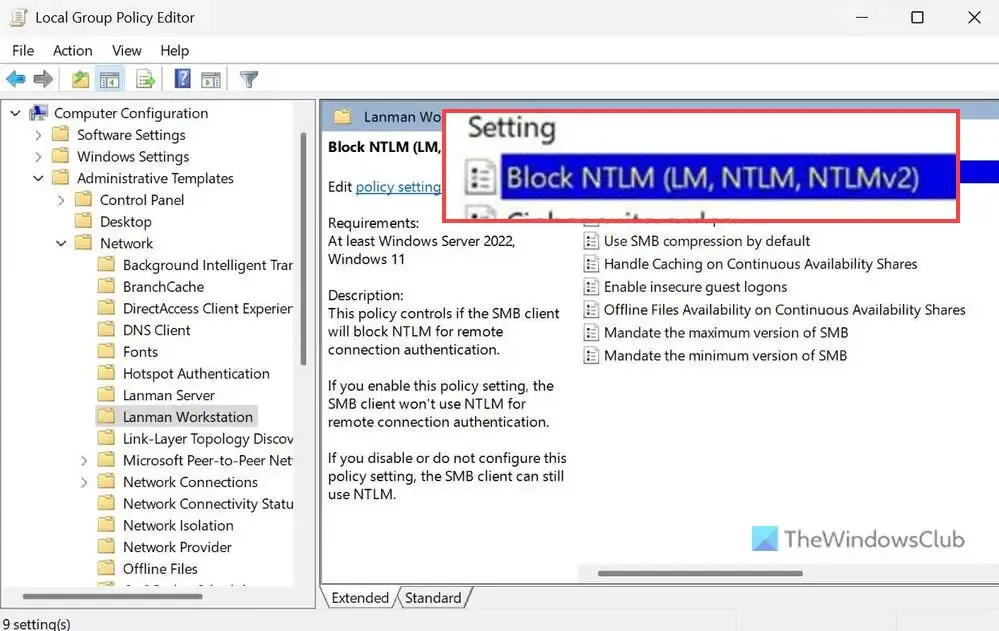

10] Bloquear NTLM

Configuração do computador > Modelos Administrativos > Rede > Estação de trabalho Lanman

Essa configuração de segurança ajuda você a bloquear ataques NTLM por SMB ou Bloqueio de Mensagens do Servidor, que é muito comum hoje em dia. Embora você possa habilitá-lo usando o PowerShell, o Editor de Política de Grupo Local também possui a mesma configuração. Você precisa escolher a opção Ativadopara realizar o trabalho.

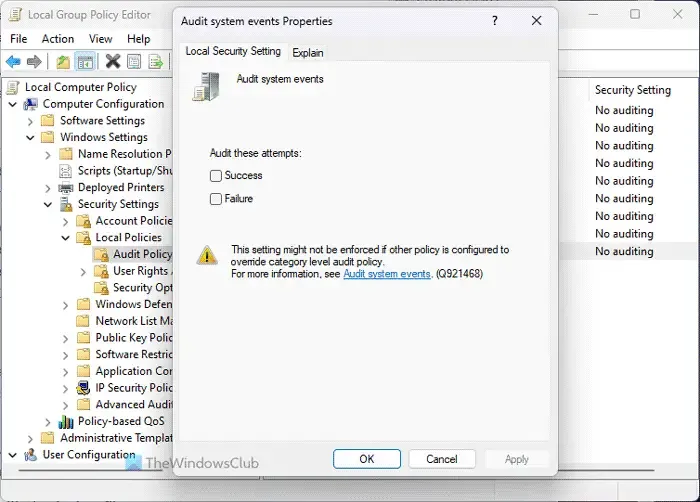

11] Auditar eventos do sistema

Configuração do computador > Configurações do Windows > Configurações de segurança > Políticas Locais > Política de Auditoria

Por padrão, seu computador não registra vários eventos, como mudança de horário do sistema, desligamento/inicialização, perda de arquivos de auditoria do sistema e falhas, etc. Ajuda você a analisar se um programa de terceiros contém alguma dessas coisas ou não.

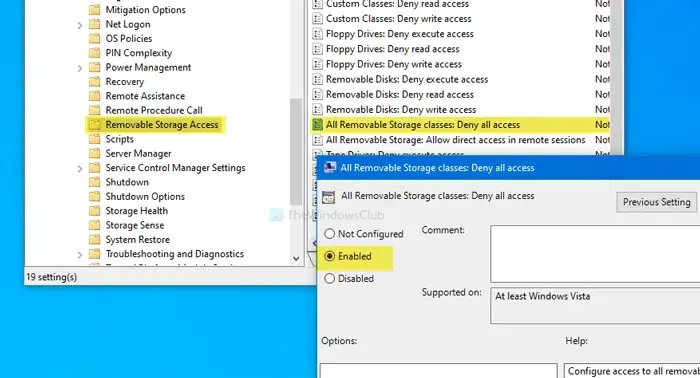

12] Todas as classes de armazenamento removível: negar todo o acesso

Configuração do computador > Modelos Administrativos > Sistema > Acesso ao armazenamento removível

Essa configuração de Política de Grupo permite desativar todas as classes e portas USB de uma só vez. Se você costuma deixar seu computador pessoal em um escritório ou outro local, deverá verificar esta configuração para que outras pessoas não possam usar dispositivos USB para obter acesso de leitura ou gravação.

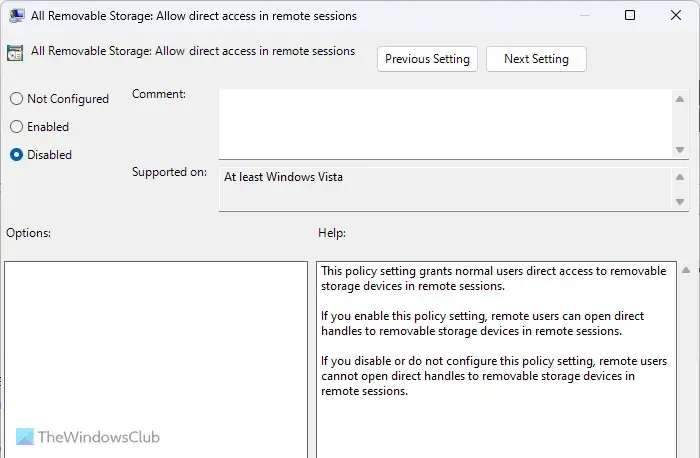

13]Todo o armazenamento removível: permitir acesso direto em sessões remotas

Configuração do computador > Modelos Administrativos > Sistema > Acesso ao armazenamento removível

Sessões remotas são de alguma forma a coisa mais vulnerável quando você não tem nenhum conhecimento e conecta seu computador a uma pessoa desconhecida. Essa configuração ajuda você a desativar todo o acesso direto a dispositivos removíveis em todas as sessões remotas. Nesse caso, você terá a opção de aprovar ou rejeitar qualquer acesso não autorizado. Para sua informação, esta configuração precisa estar Desativada.

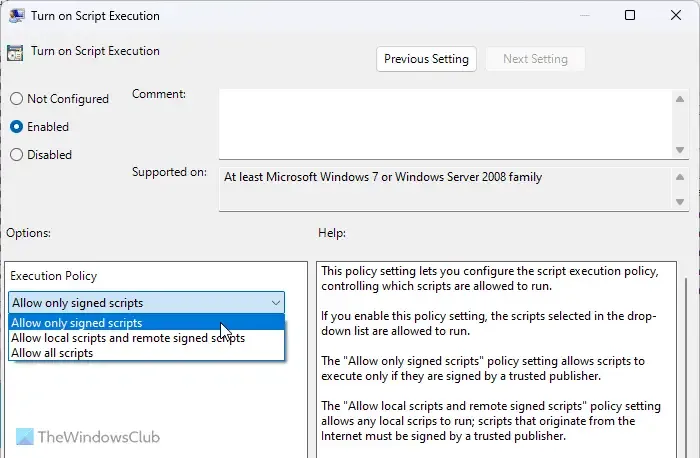

14]Ative a execução de script

Configuração do computador > Modelos Administrativos > Componentes do Windows > Windows PowerShell

Se você ativar essa configuração, seu computador poderá executar scripts por meio do Windows PowerShell. Nesse caso, você deve escolher a opção Permitir apenas scripts assinados . No entanto, seria melhor se você não permitisse a execução do script ou selecionasse a opção Desativado .

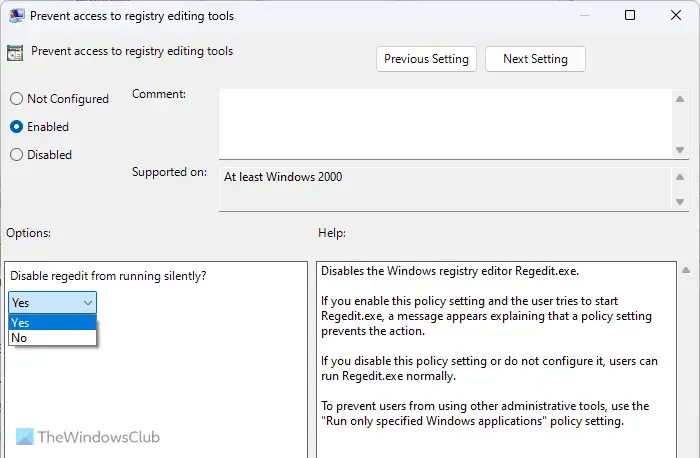

15]Impedir o acesso às ferramentas de edição do registro

Configuração do usuário > Modelos Administrativos > Sistema

O Editor do Registro é algo que pode alterar quase todas as configurações do seu computador, mesmo que não haja vestígios de uma opção GUI nas Configurações do Windows ou no Painel de Controle. Alguns invasores costumam alterar os arquivos do Registro para espalhar malware. É por isso que você precisa ativar esta configuração para bloquear o acesso dos usuários ao Editor do Registro.

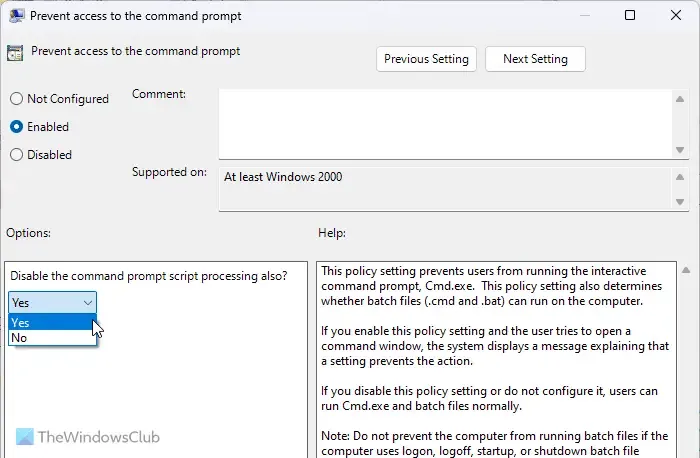

16] Impedir o acesso ao prompt de comando

Configuração do usuário > Modelos Administrativos > Sistema

Assim como os scripts do Windows PowerShell, você também pode executar vários scripts por meio do prompt de comando. É por isso que você precisa ativar esta configuração de Política de Grupo. Após selecionar a opção Ativado, expanda o menu suspenso e selecione Sim opção. Isso também desativará o processamento do script do prompt de comando.

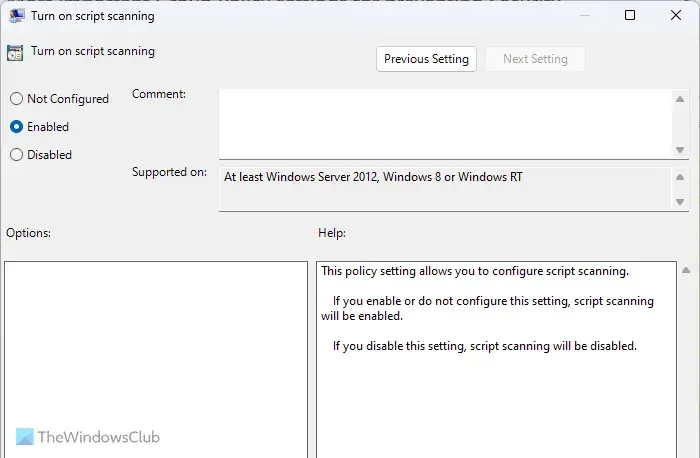

17]Ative a verificação de script

Configuração do computador > Modelos Administrativos > Componentes do Windows > Antivírus Microsoft Defender > Proteção em tempo real

Por padrão, a Segurança do Windows não verifica todos os tipos de scripts em busca de malware ou algo assim. É por isso que é recomendado habilitar esta configuração para que seu escudo de segurança possa verificar todos os scripts armazenados em seu computador. Como scripts podem ser usados para injetar códigos maliciosos em seu computador, essa configuração permanece sempre importante.

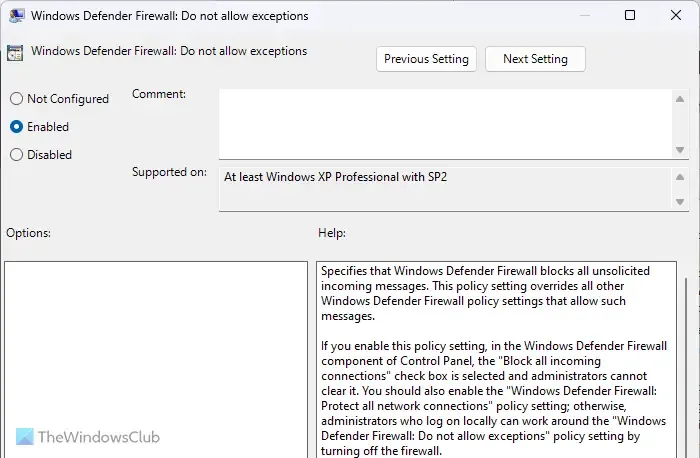

18]Firewall do Windows Defender: não permitir exceções

Configuração do computador > Modelos Administrativos > Rede > Conexões de rede > Firewall do Windows Defender > Perfil de domínio

Computer Configuration > Administrative Templates > Network > Network Connections > Windows Defender Firewall > Standard Profile

O Firewall do Windows Defender geralmente pode permitir vários tráfegos de entrada e saída de acordo com os requisitos do usuário. No entanto, não é recomendável fazer isso a menos que você conheça muito bem o programa. Se não tiver 100% de certeza sobre o tráfego de saída ou entrada, você pode ativar esta configuração.

Deixe-nos saber se você tiver outras recomendações.

Quais são as três práticas recomendadas para GPOs?

Três das melhores práticas para GPO são: primeiro, você não deve ajustar uma configuração a menos ou até que saiba o que está fazendo. Em segundo lugar, não desative ou ative nenhuma configuração do Firewall, pois isso pode receber tráfego não autorizado. Terceiro, você deve sempre forçar a atualização manual da alteração se ela não se aplicar.

Qual configuração de Política de Grupo você deve definir?

Contanto que você tenha conhecimento e experiência suficientes, poderá definir qualquer configuração no Editor de Política de Grupo Local. Se você não tem esse conhecimento, deixe como está. No entanto, se quiser fortalecer a segurança do seu computador, você pode seguir este guia, pois aqui estão algumas das configurações de segurança da Política de Grupo mais importantes.

Deixe um comentário