Nowe oprogramowanie ransomware ShrinkLocker naraża miliony komputerów z systemem Windows na ryzyko, ale Ty możesz pozostać chroniony

Jeśli jesteś użytkownikiem systemu Windows, czas podjąć kroki w celu ochrony komputera i danych osobowych. Niedawno badacze z firmy Kaspersky zidentyfikowali nowe oprogramowanie ransomware o nazwie ShrinkLocker, które może szyfrować dane i usuwać opcje odzyskiwania na komputerach z systemem Windows.

Ransomware ShrinkLocker po załadowaniu na komputer sprawdza zainstalowaną wersję systemu Windows i włącza funkcję BitLocker, jeśli jest ona dostępna. Następnie szyfruje cały dysk i tworzy nową partycję na pliki startowe systemu operacyjnego.

Teraz cyberprzestępcy usuwają wszelkie klucze funkcji Bitlocker i usuwają dostępne opcje odzyskiwania, eliminując w ten sposób możliwość przywrócenia komputera do stanu stabilnego lub odzyskania danych. Klucze są następnie wysyłane na serwer kontrolowany przez atakujących, a wszelkie ślady ataku zostają zniszczone!

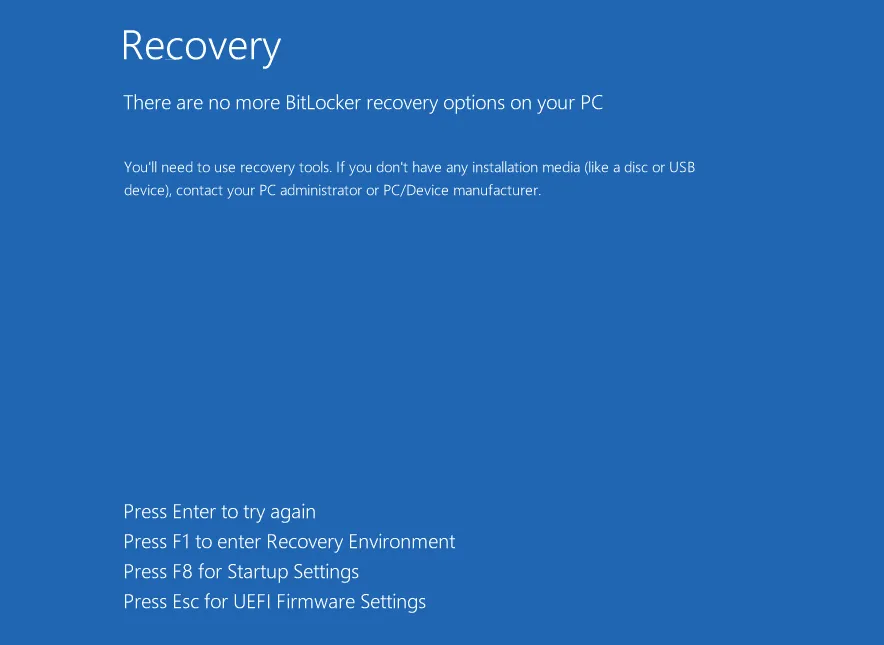

Na koniec ransomware ShrinkLocker inicjuje pełne zamknięcie systemu. Po ponownym uruchomieniu komputera użytkownicy widzą komunikat: Na komputerze nie ma już opcji odzyskiwania funkcji BitLocker. Będziesz musiał użyć narzędzi do odzyskiwania. Jeśli nie masz żadnego nośnika instalacyjnego (takiego jak dysk lub urządzenie USB), skontaktuj się z administratorem komputera lub producentem komputera/urządzenia.

Wszystko to odbywa się za pomocą skryptu VBscript i wbudowanego narzędzia szyfrującego BitLocker. Podczas gdy ten pierwszy pozwala cyberprzestępcom zautomatyzować cały proces, drugi pozwala na skuteczne szyfrowanie bez polegania na narzędziach stron trzecich.

Mówiąc o oprogramowaniu ransomware i opisując wskazówki, jak zachować ochronę, Cristian Souza, specjalista ds. reagowania na incydenty w firmie Kaspersky, powiedział:

Jak dotąd przypadki ataku odnotowano w Meksyku, Indonezji i Jordanii, a głównym celem byli producenci stali i szczepionek. Chociaż według Kaspersky Lab zaatakowany został także podmiot rządowy .

Ransomware ShrinkLocker jest pierwszym tego rodzaju oprogramowaniem ransomware i wykorzystuje wbudowaną funkcję systemu Windows, funkcję BitLocker, która ma na celu poprawę ochrony danych i ochronę komputera przed kradzieżą danych.

Wskazówki, jak chronić się przed oprogramowaniem ransomware ShrinkLocker

- Użyj skutecznego rozwiązania antywirusowego: Skuteczne rozwiązanie antywirusowe jest koniecznością, ponieważ ostrzeże Cię o takich atakach przed ostatecznym zamknięciem.

- Minimalizuj uprawnienia użytkowników: w przypadku organizacji administratorzy mogą zmniejszyć uprawnienia przyznane użytkownikom końcowym, aby zapobiec atakowi. Obejmuje to ograniczanie zmian w Rejestrze, w tym ręcznych lub dokonywanych przez zawodne aplikacje i skrypty innych firm.

- Monitoruj ruch sieciowy i wykonywanie skryptów: Należy regularnie monitorować ruch sieciowy pod kątem udostępniania danych między komputerem PC a serwerami ugrupowania zagrażającego. Zidentyfikuj także przypadki wykonania VBScript.

- Twórz regularne kopie zapasowe w chmurze: lokalne kopie zapasowe mają swoje zalety, ale kopia zapasowa w chmurze pomoże Ci odzyskać dane nawet wtedy, gdy nie będziesz mieć dostępu do komputera.

To nie pierwszy raz, kiedy pojawiają się wątpliwości dotyczące funkcji BitLocker. Kilka miesięcy temu informowaliśmy, jak można ominąć szyfrowanie funkcją BitLocker w mniej niż minutę,

Czas więc wziąć sprawy w swoje ręce i wdrożyć dodatkowe środki w celu ochrony komputera. Cyberataki stają się coraz częstsze i należy odpowiednio reagować!

Jeśli masz więcej wskazówek, jak chronić się przed oprogramowaniem ransomware ShrinkLocker, podziel się nimi z naszymi czytelnikami w sekcji komentarzy.

Szczególnie niepokojące w tej sprawie jest to, że funkcja BitLocker, pierwotnie zaprojektowana w celu ograniczenia ryzyka kradzieży lub ujawnienia danych, została wykorzystana przez przeciwników do złych celów. To okrutna ironia losu, że środek bezpieczeństwa został w ten sposób uzbrojony. Dla firm korzystających z funkcji BitLocker kluczowe znaczenie ma zapewnienie silnych haseł i bezpieczne przechowywanie kluczy odzyskiwania. Regularne kopie zapasowe, przechowywane w trybie offline i testowane, są również niezbędnymi zabezpieczeniami.

Dodaj komentarz