Firma Microsoft publikuje przewodniki dotyczące usługi Defender, aby pomóc klientom włączyć kluczowe funkcje zabezpieczeń

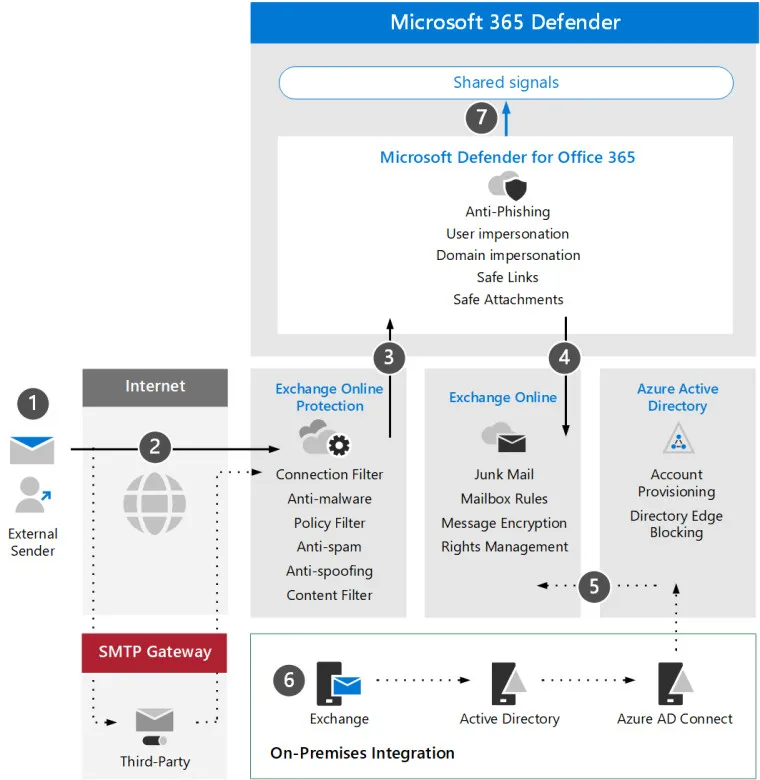

Firma Microsoft wydała dwa przewodniki bezpieczeństwa specjalnie dla klientów usługi Microsoft Defender dla usługi Office 365 i usługi Defender dla punktów końcowych , aby pomóc użytkownikom w jak najlepszym wykorzystaniu tych usług. Usługa Defender dla usługi Office 365 została wydana w kwietniu 2021 r. w celu bezproblemowej integracji z planami subskrypcji usługi Office 365 klientów i ochrony przed zagrożeniami pochodzącymi z wiadomości e-mail, załączników i łączy. Chroni również narzędzia do współpracy, takie jak Teams, Outlook i SharePoint.

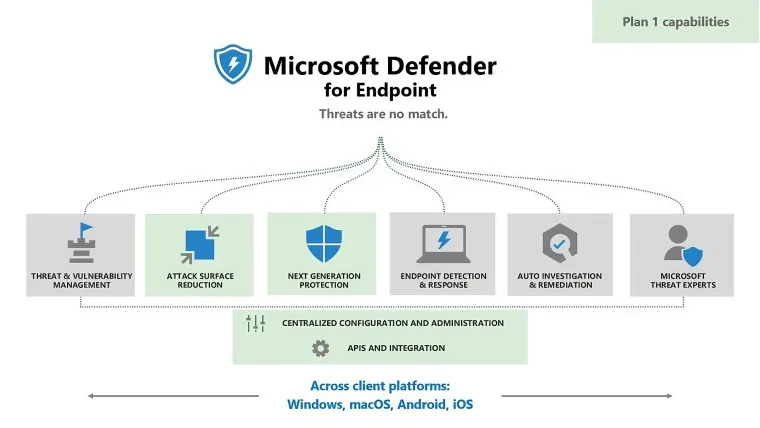

Defender for EndPoint twierdzi, że jest kompleksowym rozwiązaniem zapewniającym bezpieczeństwo punktów końcowych. Zapewnia ochronę przed wyrafinowanym oprogramowaniem ransomware i atakami typu nation-strajk. Te przewodniki zawierają krótki przegląd pięciu podstawowych funkcji oferowanych produktów.

Przewodnik po funkcjach usługi Microsoft Defender dla usługi Office 365:

- Zarządzanie incydentami i alertami

- Symulacje ataków i kampanie szkoleniowe

- Zautomatyzowane wyzwalacze dochodzeniowe i reagowania

- Skanowanie za pomocą bezpiecznych łączy

- Kontrole załączników za pomocą Bezpiecznych załączników

Przewodnik po funkcjach usługi Microsoft Defender dla punktów końcowych:

Usługa Defender for Endpoint umożliwia szybkie przechwytywanie ataków, rozszerzanie zasobów bezpieczeństwa i ulepszanie zabezpieczeń urządzeń sieciowych i systemów operacyjnych. Te zabezpieczenia są dostępne dla systemów Android , Windows, iOS i macOS. EndPoint jest oferowany z planami P1 i P2.

- Zdefiniuj ręczne działania odpowiedzi

- Poznaj zautomatyzowane dochodzenia

- Włącz raportowanie punktów końcowych i ustawienia zasad

- Zaangażuj się w zaawansowane polowanie na zagrożenia

- Wybierz tryb aktywny lub pasywny dla programu antywirusowego

Możesz zapoznać się z przewodnikami po funkcjach rozwiązań Microsoft Defender dla usługi Office 365 i Defender dla punktów końcowych, aby lepiej zrozumieć, w jaki sposób można zmaksymalizować rozwiązania Microsoft Security.

źródło: Microsoft

Dodaj komentarz