Czy ktoś uzyskuje zdalny dostęp do Twojego iPhone’a? Jak wiedzieć

Jeśli zauważyłeś jakąś nietypową aktywność na swoim iPhonie, nie powinieneś jej ignorować. Może to być dzieło hakera kontrolującego Twój telefon z odległości wielu kilometrów. W tym przewodniku dowiesz się, jak sprawdzić, czy ktoś uzyskuje zdalny dostęp do Twojego iPhone’a i co z tym zrobić, aby mieć pewność, że nie powoduje on uszkodzeń.

Jak sprawdzić, czy dostęp do Twojego iPhone’a jest zdalny

Jest kilka rzeczy, na które należy zwrócić uwagę, aby pokazać, że ktoś ma zdalny dostęp do Twojego iPhone’a.

1. Twój iPhone nagrzewa się podczas snu

Po naciśnięciu bocznego przycisku iPhone’a urządzenie powinno przejść w stan uśpienia i zawiesić wszystkie uruchomione aplikacje. Jeśli Twój iPhone jest gorący w dotyku, jak gdyby uruchomiona była wymagająca gra lub aplikacja do przesyłania strumieniowego, złośliwa aplikacja może robić coś w tle bez Twojej wiedzy.

2. Twój iPhone nagle działa wolno

Jeśli wydajność Twojego iPhone’a stale spada i staje się wolniejsza, może to być spowodowane działaniem aplikacji szpiegowskiej lub złośliwego oprogramowania. Ponieważ aplikacja lub złośliwy kod nie ma niezbędnych uprawnień do uruchomienia na iPhonie, musi włożyć wiele wysiłku w obejście istniejących zabezpieczeń, co może obciążyć zasoby systemowe.

Może się również zdarzyć, że nikczemne osoby, które opracowały aplikację lub złośliwe oprogramowanie, nie zoptymalizowały jej prawidłowo, co jest najprawdopodobniej prawdą. Może to spowolnić proces iPhone’a, zwłaszcza jeśli powoduje również nagrzewanie się iPhone’a.

3. Twój iPhone losowo uruchamia się ponownie

Istnieje kilka sytuacji, w których iPhone powinien automatycznie uruchomić się ponownie, na przykład podczas instalowania aktualizacji. Ale gdy Twój iPhone ciągle ulega awarii i uruchamia się ponownie, bez żadnych monitów o ponowne uruchomienie, przyczyną może być przydatne oprogramowanie szpiegujące, którego programiści nie zoptymalizowali prawidłowo.

3. Bateria szybko się rozładowuje

Jeśli bateria rozładowuje się niezwykle szybko, może to oznaczać nieautoryzowaną aktywność na Twoim iPhonie. Może to być jeszcze bardziej widoczne, jeśli bateria szybko się rozładowuje, gdy nie używasz telefonu.

4. Twoje wykorzystanie danych w niewytłumaczalny sposób wzrosło gwałtownie

Prawdopodobnie zdajesz sobie sprawę, ile danych zużywasz w danym momencie. Jeśli jednak z nieznanego powodu liczba ta gwałtownie wzrośnie, przyczyną może być oprogramowanie szpiegujące na Twoim iPhonie, ponieważ wysyła i odbiera ono dużo danych w tle.

5. Twój iPhone sam wysyła wiadomości

Jeśli ktoś włamał się na Twój iPhone, mógł także wysyłać wiadomości do nieznajomych lub Twoich kontaktów. Na przykład mogą wysyłać złośliwe linki zawierające złośliwe oprogramowanie zdolne do hakowania urządzeń innych osób. W końcu po co hakować tylko jedno urządzenie, skoro można hakować więcej?

Możesz przechwycić jedną z wychodzących wiadomości, zanim haker ją usunie, ale najprawdopodobniej dowiesz się od innych, że to, co „ty” im wysłałeś, wydaje się podejrzane. To wyraźny znak, że ktoś wysyła wiadomości na Twój telefon.

6. Pojawiają się dziwne wyskakujące okienka

Wyskakujące okienka podczas korzystania z niektórych aplikacji na iPhonie, np. przeglądarek internetowych, nie są niczym niezwykłym. Jeśli jednak wyskakujące okienka pojawiają się poza tymi aplikacjami, szczególnie gdy telefon jest uśpiony, jest to oznaka podejrzanej aktywności, takiej jak zdalny dostęp.

Co zrobić, jeśli ktoś uzyskuje zdalny dostęp do Twojego iPhone’a

Teraz, gdy znasz już oznaki, na które należy uważać, musisz dowiedzieć się, jak znaleźć i usunąć złośliwe aplikacje, które mają Cię na oku. Znajdziesz to poniżej, a także inne wskazówki, jak chronić iPhone’a przed zdalnym dostępem.

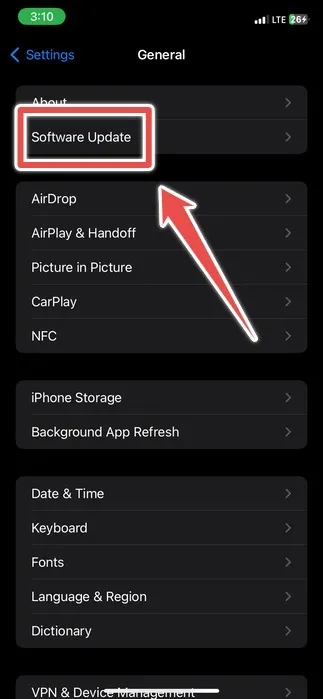

Zaktualizuj swojego iPhone’a

Apple zazwyczaj publikuje aktualizacje i poprawki zabezpieczeń, które mogą zakłócać działanie aplikacji szpiegowskich lub złośliwego oprogramowania na Twoim iPhonie. Aby zaktualizować iPhone’a, otwórz aplikację Ustawienia i dotknij Ogólne -> Aktualizacja oprogramowania , aby iPhone sprawdził dostępność aktualizacji.

Jeśli znajdzie aktualizację, dotknij Pobierz i zainstaluj lub, jeśli aktualizacja została już pobrana, dotknij Zainstaluj teraz .

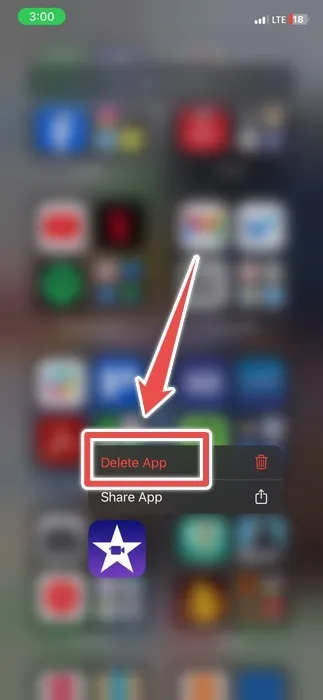

Usuń dziwne aplikacje i pliki

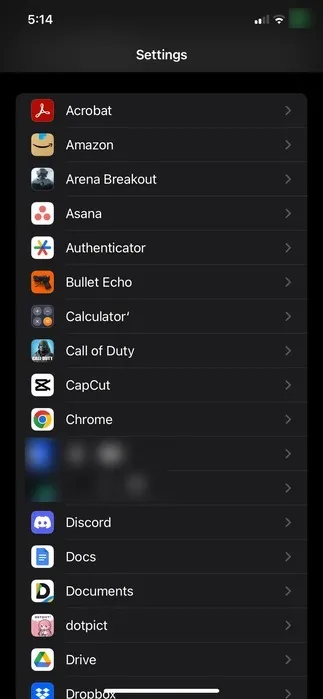

Kolejną rzeczą, którą powinieneś zrobić, gdy zauważysz podejrzaną aktywność, jest sprawdzenie, czy na Twoim iPhonie znajdują się jakieś aplikacje szpiegowskie. Ponieważ nie jest to standardowa aplikacja, prawdopodobnie nie znajdziesz jej na ekranie głównym. Będziesz musiał przeszukać aplikację Ustawienia.

Otwórz Ustawienia i przewiń listę aplikacji innych firm.

Jeśli istnieje aplikacja, której instalacji nie pamiętasz lub na pewno jej nie instalowałeś, przejdź do App Store, wyszukaj ją i zobacz, co robi.

Jeśli oczywiste jest, że jest to aplikacja szpiegowska lub coś, czego nigdy nie zainstalujesz, znajdź ją w Bibliotece aplikacji, dotknij aplikacji i przytrzymaj ją, a następnie wybierz Usuń aplikację . Stuknij opcję Usuń w wyskakującym okienku, aby potwierdzić, że chcesz usunąć aplikację.

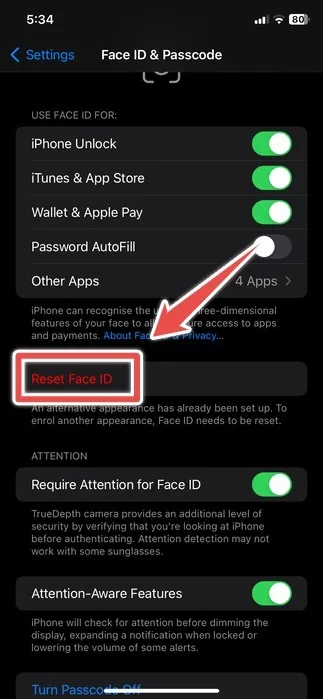

Usuń dowolny identyfikator twarzy, którego nie rozpoznajesz

Jeśli skonfigurowałeś Face ID na swoim iPhonie X lub nowszym, musisz wykluczyć, że haker nie ustawił alternatywnego wyglądu, aby ominąć zabezpieczenia Twojego telefonu, otwierając mu drogę do zainstalowania aplikacji szpiegowskiej.

Otwórz Ustawienia na swoim iPhonie i dotknij Identyfikator twarzy i hasło .

Jeśli pod przyciskiem Resetuj identyfikator twarzy zobaczysz komunikat „Ustawiono już alternatywny wygląd”, ale nie pamiętasz, jak to robiłeś, stuknij opcję Resetuj identyfikator twarzy .

Następnie ponownie skonfiguruj swój identyfikator twarzy.

Jeśli używasz iPhone’a 8 lub starszego, sprawdź, czy nie rozpoznajesz odcisków palców Touch ID. Jeśli znajdziesz jakieś, po prostu je usuń.

Zmień swoje hasło

Jeśli ustawiłeś hasło, zmień je na wszelki wypadek.

Otwórz Ustawienia i przejdź do ekranu Face ID i hasło lub Touch ID i hasło . Stuknij w Zmień hasło i postępuj zgodnie z instrukcjami, aby zmienić hasło.

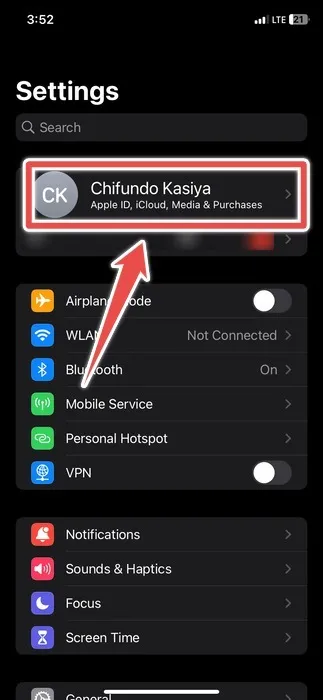

Usuń dziwne urządzenia ze swojego Apple ID

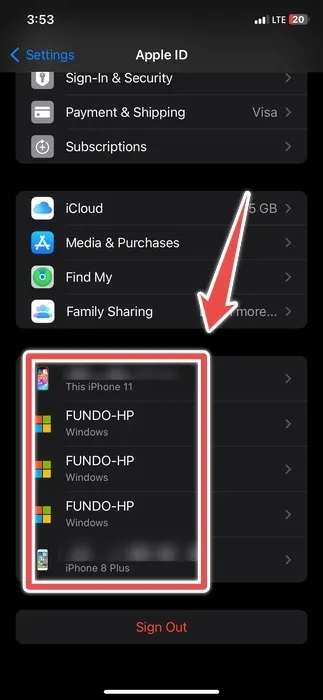

Jeśli z Twoim iPhonem jest połączone inne urządzenie, ta osoba może za jego pomocą uzyskać dostęp do Twojego telefonu. Aby sprawdzić i usunąć takie urządzenie, otwórz Ustawienia i dotknij swojego Apple ID .

Kliknij podejrzane urządzenie, które według ciebie stoi za próbami zdalnego dostępu w sekcji urządzeń.

Stuknij w Usuń z konta .

Stuknij w Usuń w wyskakującym okienku.

Aby mieć pewność, że dana osoba nie doda urządzenia ponownie do Twojego konta Apple ID, pamiętaj o zmianie hasła Apple ID . (Należy to robić regularnie). Przy okazji sprawdź swoje konto Apple ID pod kątem wszelkich innych zmian lub dodań.

Włącz uwierzytelnianie dwuskładnikowe na swoim iPhonie

Uwierzytelnianie dwuskładnikowe (2FA) wykorzystuje dwie różne metody (czynniki) w celu sprawdzenia Twojej tożsamości. Pierwsza to coś, co znasz, na przykład hasło, a druga to coś, co posiadasz, na przykład telefon. Utrudnia to włamanie się do czegoś takiego jak Twój Apple ID, ponieważ najprawdopodobniej nie będzie w stanie uzyskać Twojego telefonu, nawet jeśli zna Twoje hasło.

Jeśli chcesz używać 2FA do ochrony swojego urządzenia, dowiedz się, jak włączyć uwierzytelnianie dwuskładnikowe na swoim iPhonie .

Chroń swojego iPhone’a przez cały czas

Gdy ktoś w złośliwych zamiarach zdalnie przejmie kontrolę nad Twoim iPhonem, może spowodować niewypowiedziane szkody w Twoim cyfrowym życiu. Na szczęście teraz wiesz, co zrobić, aby odmówić im dostępu. Jeśli udało im się uzyskać dostęp do Twoich innych kont online, gdy mieli dostęp zdalny, dowiedz się, jak zabezpieczyć inne konta za pomocą wbudowanego generatora kodu w telefonie iPhone .

Źródło obrazu: Unsplash . Wszystkie zrzuty ekranu wykonał Chifundo Kasiya.

Dodaj komentarz