Jak używać GPG z GNU Kleopatra w Linuksie

GNU Privacy Guard (GPG) jest jednym z najważniejszych dostępnych obecnie programów, ponieważ umożliwia tworzenie własnej tożsamości cyfrowej i nawiązywanie szyfrowanej komunikacji online.

Ten artykuł pokaże, jak zacząć korzystać z GPG w systemie Linux za pomocą Kleopatry i wysłać swoją pierwszą zaszyfrowaną wiadomość przez Internet.

Jak działa GPG

Zasadniczo GPG jest zgodny ze standardem OpenPGP, który umożliwia użytkownikom wymianę zaszyfrowanych i podpisanych wiadomości przez sieć. Sposób działania polega na tym, że program opiera się na idei kryptografii asymetrycznej. Jest to metoda kryptografii, która nie wymaga „ustalonego” klucza do szyfrowania wiadomości do innych użytkowników.

Jedną z największych zalet tego podejścia jest to, że nie potrzebujesz obecności odbiorcy, aby rozpocząć szyfrowanie wiadomości. To sprawia, że GPG nadaje się do komunikacji „tolerującej opóźnienia”, takiej jak e-mail.

Poza tym szyfrowanie asymetryczne daje również możliwość tworzenia „kluczy publicznych”, które możesz udostępniać w celu weryfikacji swojej tożsamości. Jest to bardzo przydatne w zapobieganiu podszywaniu się pod Ciebie online przez jakiegokolwiek złego aktora.

Instalacja GNU Kleopatry

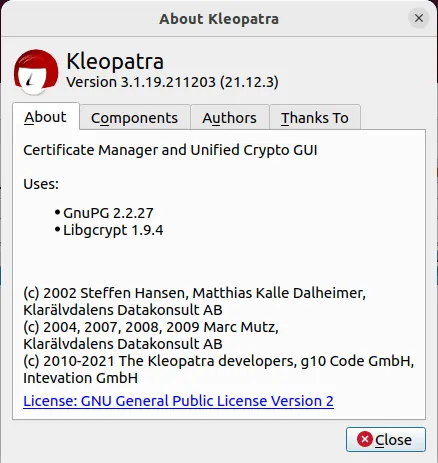

Chociaż GPG jest potężnym narzędziem, jego samodzielne użycie może być trudne i skomplikowane. GNU Kleopatra ma na celu zmniejszenie tej złożoności, zapewniając intuicyjny i łatwy w użyciu interfejs graficzny dla GPG.

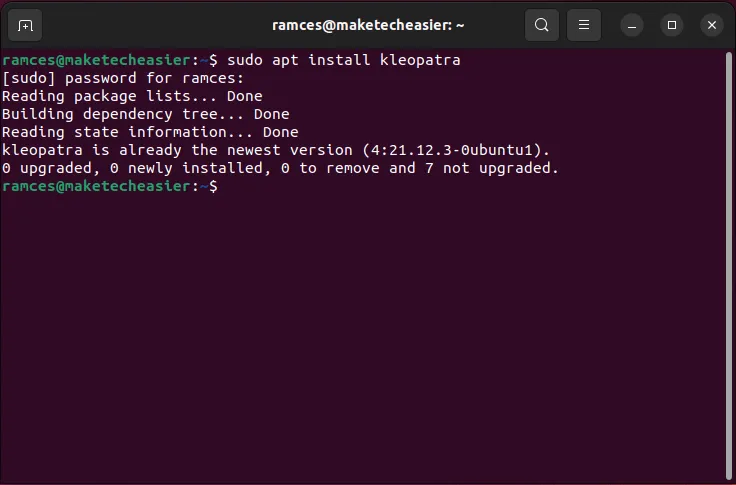

Aby zainstalować Kleopatrę w systemie Debian i Ubuntu Linux, możesz uruchomić następujące polecenie:

sudo apt install kleopatra

Aby zainstalować Kleopatrę w dystrybucji Fedora i Enterprise Linux 8:

sudo dnf install kleopatra

i dla Arch Linuxa

sudo pacman -S kleopatra

Tworzenie pierwszej pary kluczy GPG

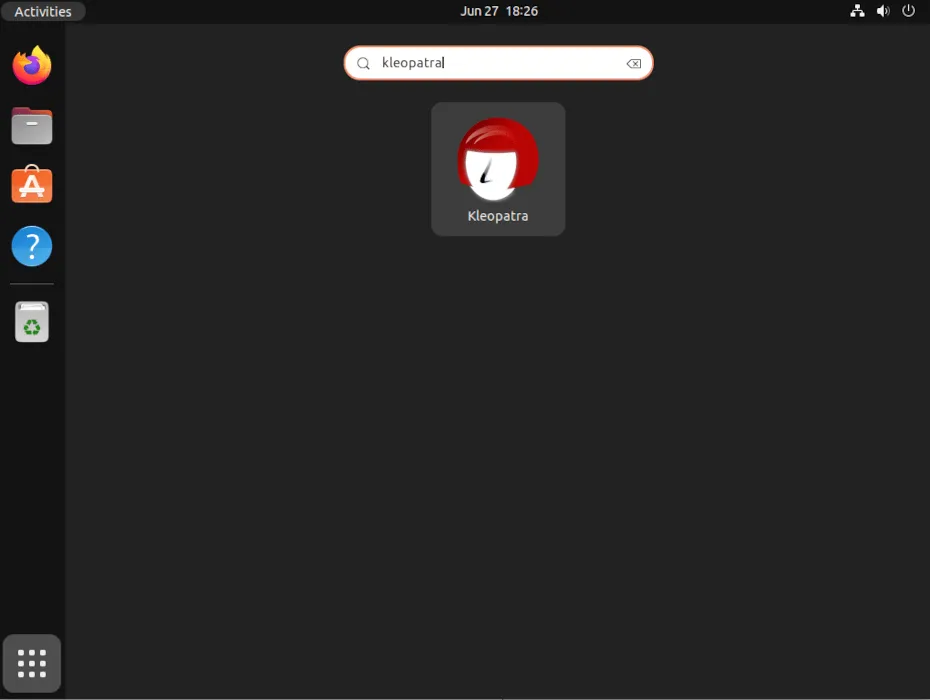

- Uruchom Kleopatrę z programu uruchamiającego aplikacje na pulpicie.

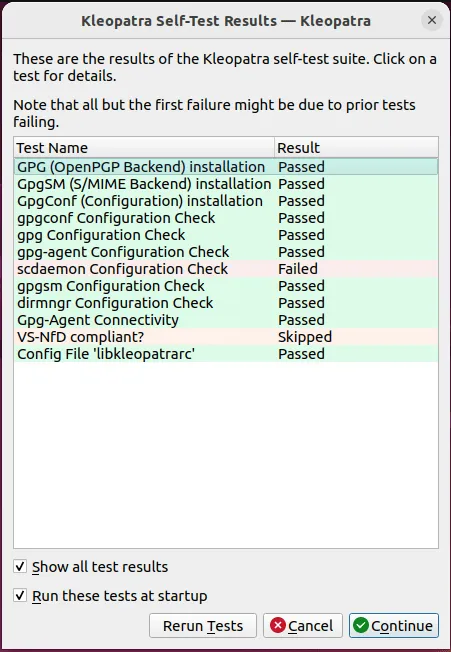

- Kleopatra sprawdzi, czy wszystkie narzędzia działają. Możesz nacisnąć „Kontynuuj”, aby załadować program.

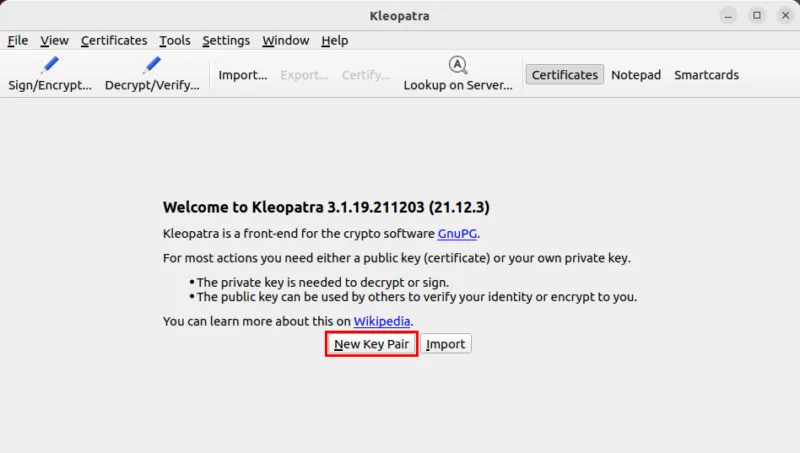

- Kliknij przycisk „Nowa para kluczy”, aby wygenerować klucz GPG.

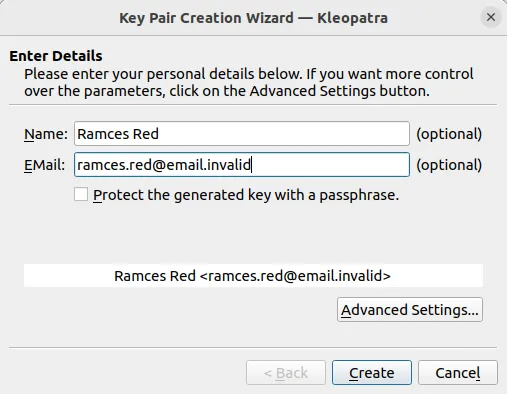

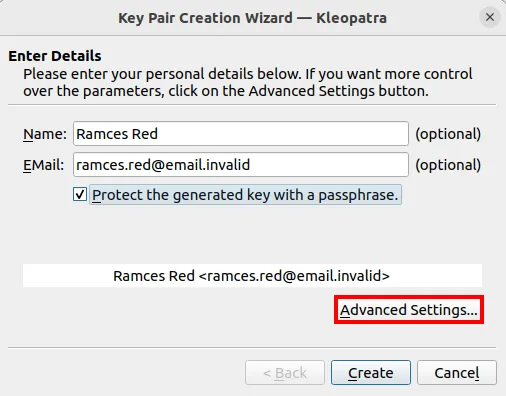

- Wpisz nazwę i adres e-mail, którego chcesz użyć dla swojego klucza GPG. Chociaż dobrą praktyką jest podawanie dokładnych informacji kontaktowych, nie musisz podawać możliwego do rozwiązania adresu e-mail dla swojego klucza.

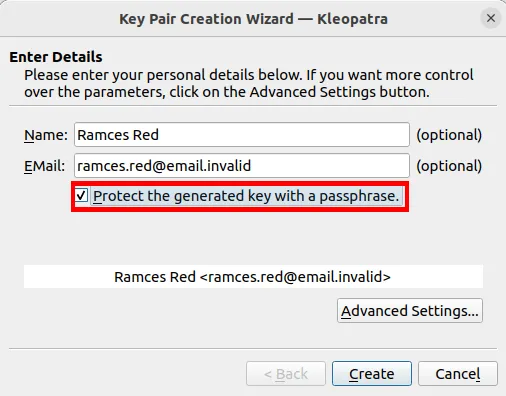

- Zaznacz pole wyboru „Chroń wygenerowany klucz hasłem”. W ten sposób dodasz dodatkową warstwę zabezpieczeń do swojego klucza.

- Kliknij przycisk „Ustawienia zaawansowane…”.

Konfigurowanie klucza GPG

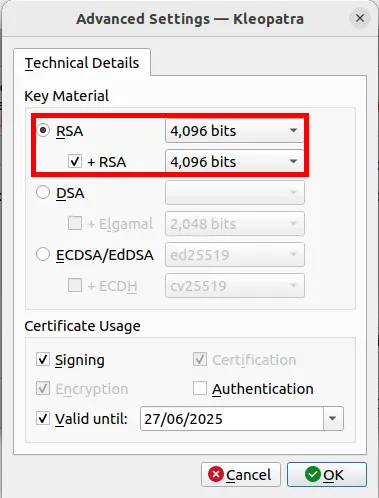

- Kliknij menu rozwijane dla opcji „RSA” i „+ RSA” i wybierz „4096 bitów”. Zwiększenie liczby bitów zapewni, że klucz prywatny GPG będzie bezpieczny w dającej się przewidzieć przyszłości.

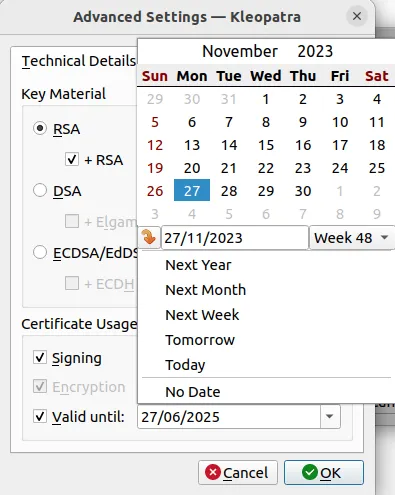

- Kliknij listę rozwijaną obok pola wyboru „Ważny do:” i wybierz datę wygaśnięcia klucza. Gwarantuje to, że klucz GPG wyłączy się sam, nawet jeśli nie będziesz już mieć do niego dostępu. W moim przypadku zazwyczaj ustawiam datę ważności moich kluczy GPG na 6 do 9 miesięcy.

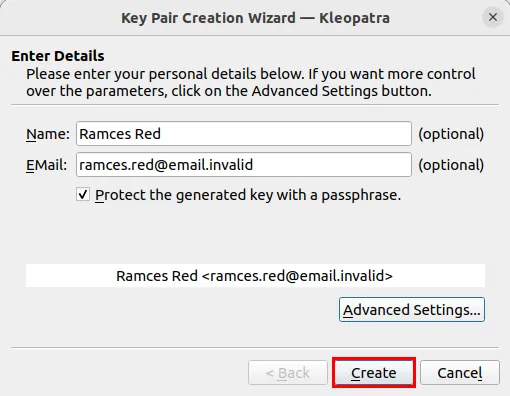

- Kliknij „OK”, a następnie „Utwórz”.

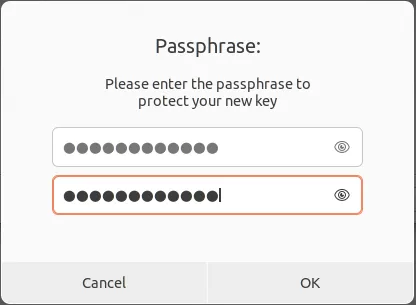

- Podaj hasło do nowego klucza GPG.

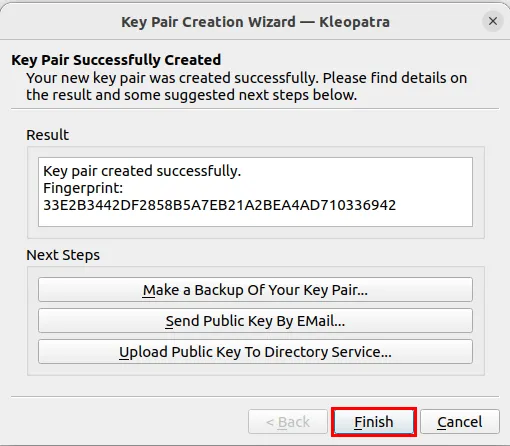

- Kliknij przycisk „Zakończ”, aby zapisać nowy klucz GPG.

Publikowanie klucza publicznego w Internecie

W tym momencie masz działający klucz GPG. Możesz go użyć do podpisywania wiadomości cyfrowych lub szyfrowania plików w celu ochrony swojej prywatności. Jednak aby otrzymywać zaszyfrowane wiadomości e-mail od innych osób, musisz również podać klucz publiczny swojego klucza.

Jednym z najłatwiejszych sposobów na to jest opublikowanie klucza na scentralizowanym serwerze kluczy GPG. Są to serwery jednokrotnego zapisu i wielokrotnego odczytu, które umożliwiają przechowywanie klucza publicznego w łatwym do przeszukiwania indeksie.

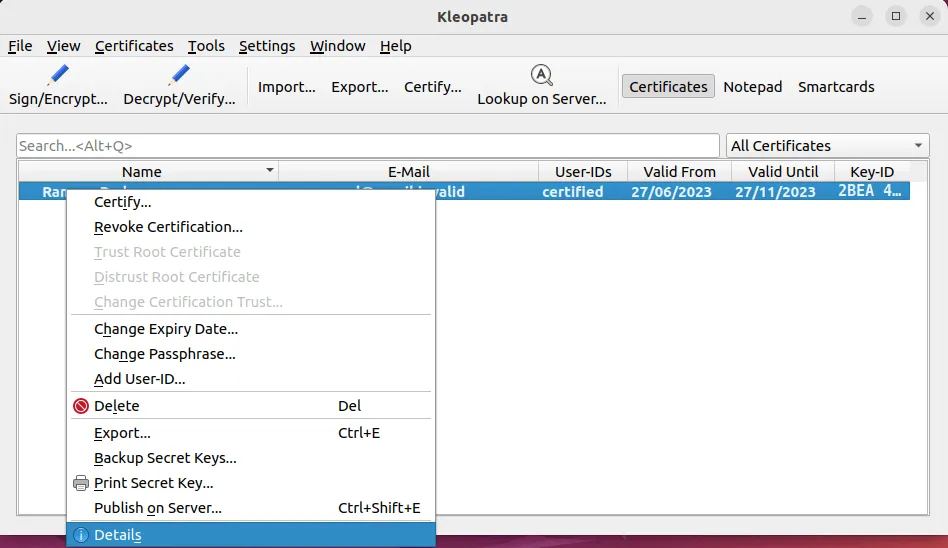

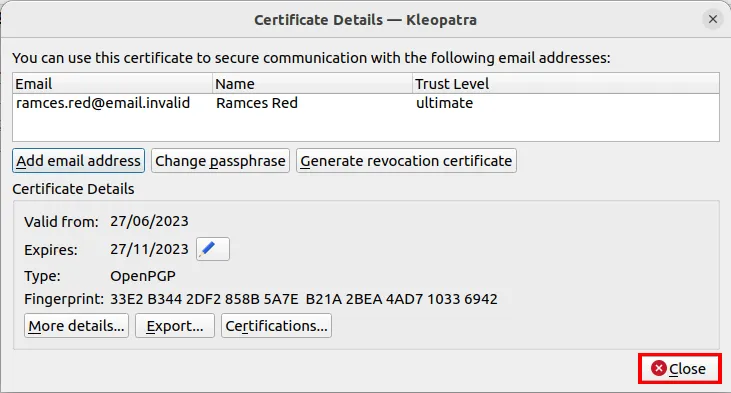

- Zanim opublikujesz swój klucz, musisz utworzyć „Certyfikat unieważnienia”. Aby go wygenerować, kliknij prawym przyciskiem myszy swój klucz, a następnie wybierz „Szczegóły”.

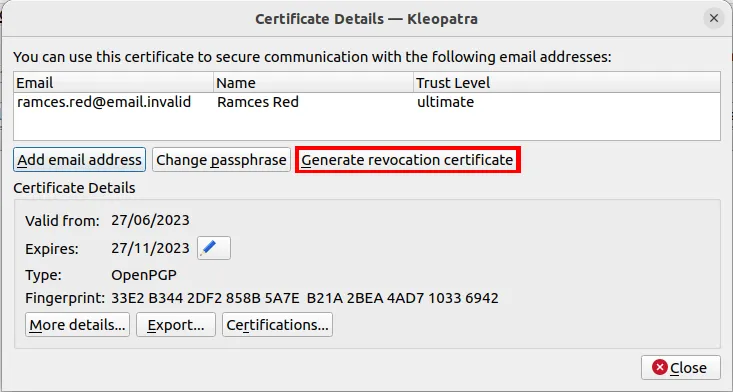

- Kliknij „Wygeneruj certyfikat unieważnienia”.

- Wybierz folder, w którym chcesz zapisać swój certyfikat.

- Kliknij „Zamknij”.

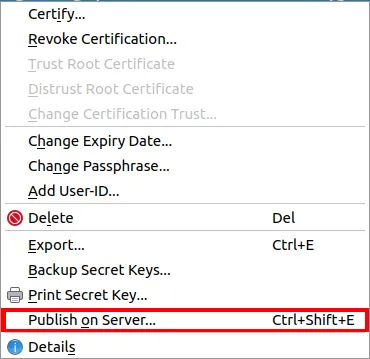

- Mając pod ręką certyfikat unieważnienia, możesz teraz przesłać swój klucz publiczny na serwer kluczy GPG. Kliknij prawym przyciskiem myszy swój klucz i wybierz „Opublikuj na serwerze”.

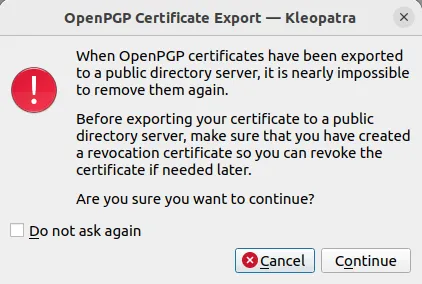

- Kliknij „Kontynuuj” w monicie ostrzegawczym.

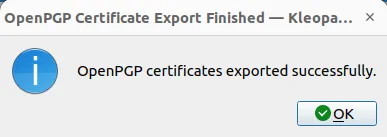

- Spowoduje to przesłanie twojego klucza publicznego na rotacyjną listę serwerów kluczy. Po zakończeniu Kleopatra wyświetli komunikat potwierdzający, że klucz publiczny jest już aktywny.

Importowanie kluczy publicznych innych osób

Oprócz pozwolenia innym osobom na pobranie twojego klucza publicznego, możesz także zaimportować ich klucze do własnego pęku kluczy. Może to być pomocne, jeśli wysyłasz pierwszą wiadomość i chcesz, aby odbiorca zweryfikował swoją tożsamość.

Aby znaleźć klucz publiczny GPG, musisz przejść do katalogu kluczy. Są to strony internetowe prezentujące kluczowy odcisk palca każdego użytkownika, który przesłał swój klucz publiczny online. Jednym z najpopularniejszych obecnie dostępnych katalogów kluczy jest keyserver.ubuntu.com .

- Przejdź do keyserver.ubuntu.com

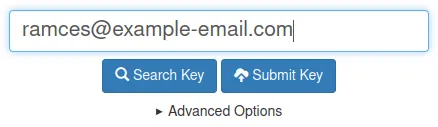

- Kliknij pasek wyszukiwania i wpisz adres e-mail użytkownika, którego klucz publiczny chcesz zaimportować. Na przykład możesz wpisać „ramces@example-email.com”, aby wyszukać klucz GPG, który zrobiłem dla tego artykułu.

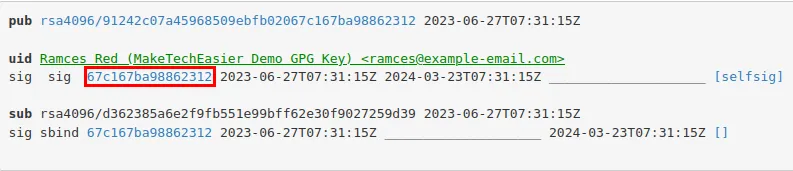

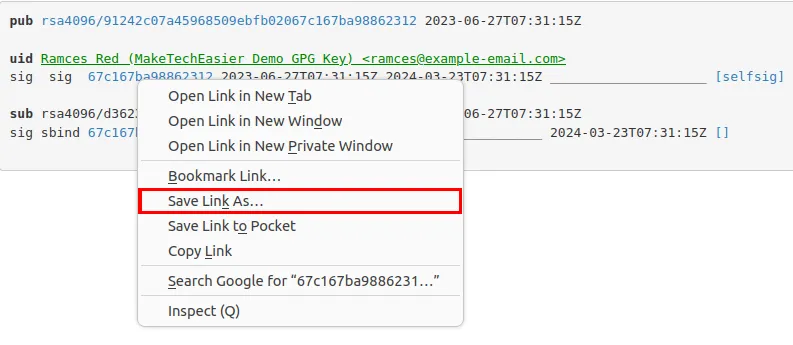

- Kliknij prawym przyciskiem myszy łącze zawierające ciąg liter i cyfr w kolumnie z etykietą „[self-sig]”.

- Kliknij „Zapisz link jako…”

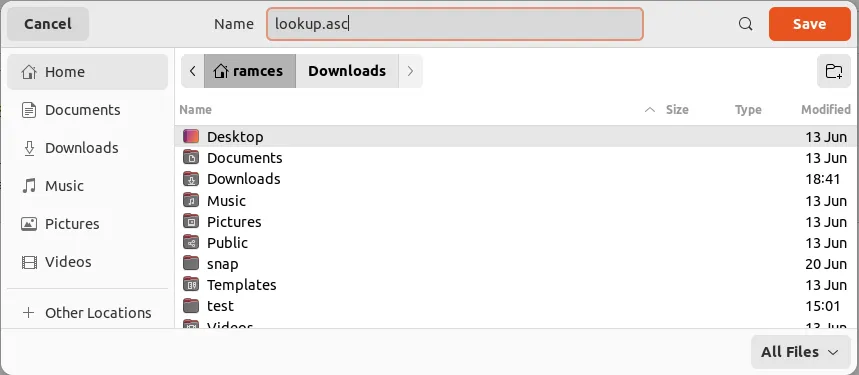

- Zmień nazwę pliku z „lookup” na „lookup.asc” i zapisz go w swoim katalogu domowym.

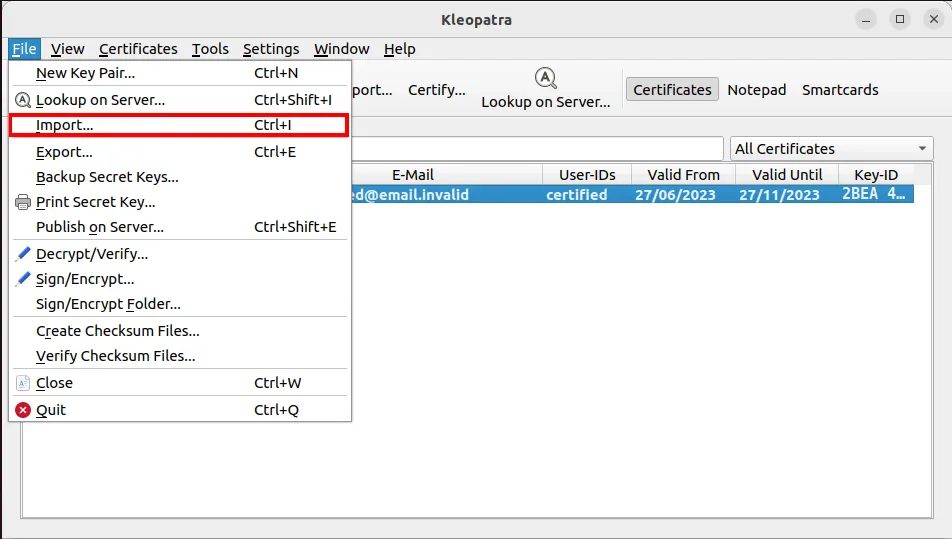

- Wróć do Kleopatry i kliknij „Plik”, a następnie „Importuj”.

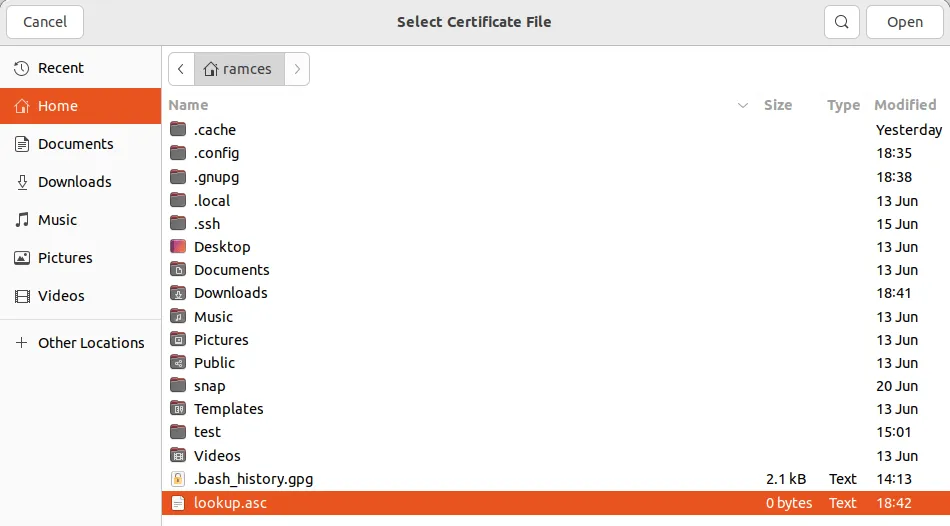

- Przejdź do katalogu domowego i wybierz plik „lookup.asc”.

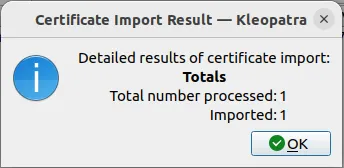

- Kliknij „OK” w oknie potwierdzenia, aby dołączyć nowy klucz publiczny do pęku kluczy.

Szyfrowanie pierwszego pliku w GPG

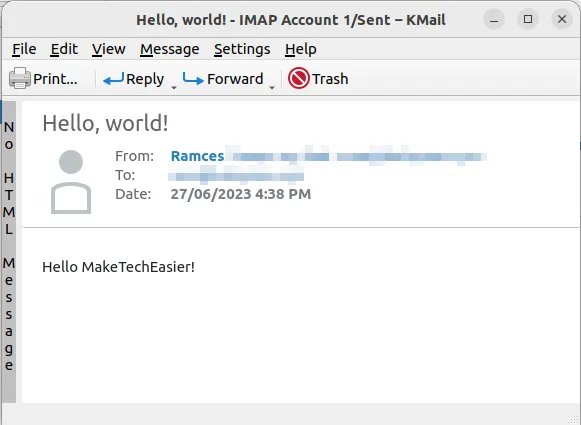

Gdy masz klucz publiczny użytkownika, z którym chcesz się komunikować, możesz teraz używać Kleopatry do wysyłania do niego zaszyfrowanych wiadomości i plików.

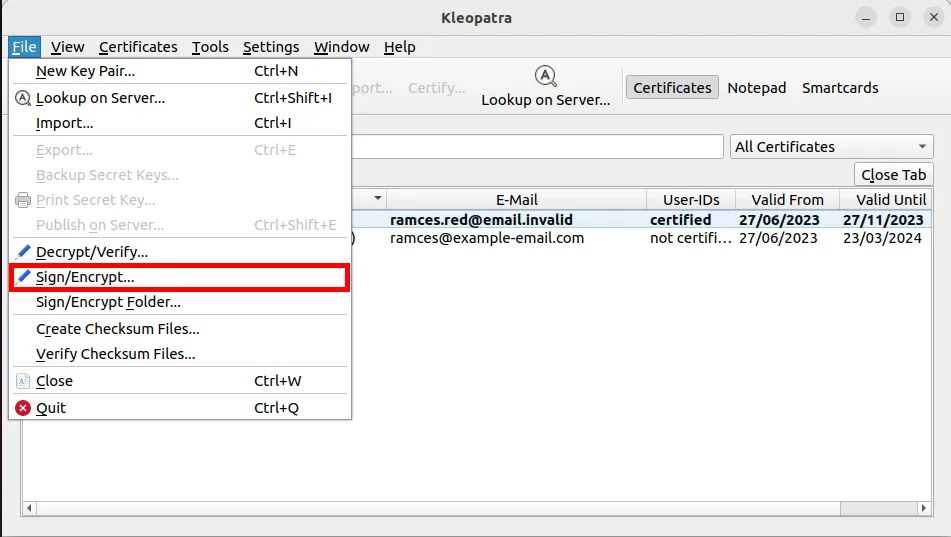

- Aby zaszyfrować pierwszy plik, kliknij „Plik”, a następnie „Podpisz/szyfruj”.

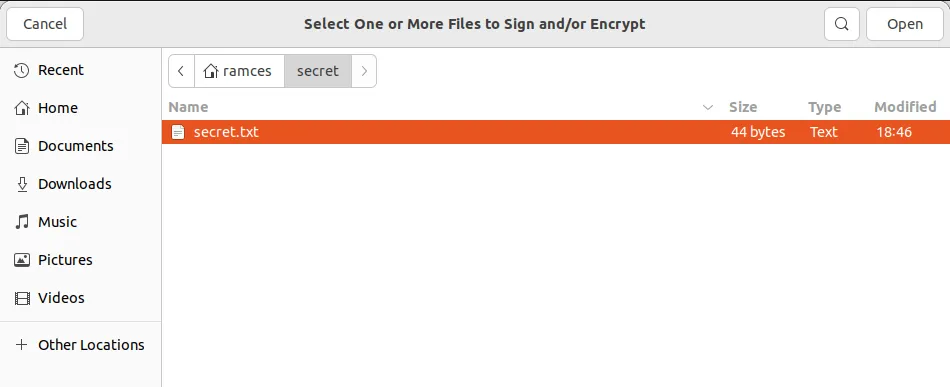

- Wybierz plik, który chcesz zaszyfrować.

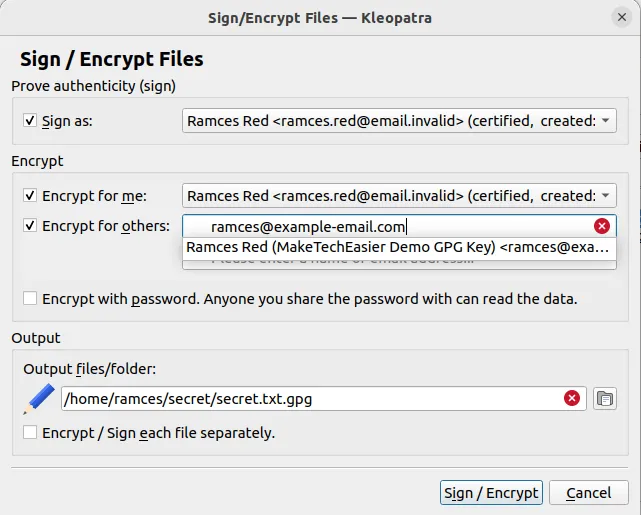

- Spowoduje to otwarcie małego okna, w którym możesz powiedzieć Kleopatrze, jak chcesz zaszyfrować swój plik. Zaznacz pole wyboru „Szyfruj dla innych” i wpisz adres klucza publicznego odbiorcy.

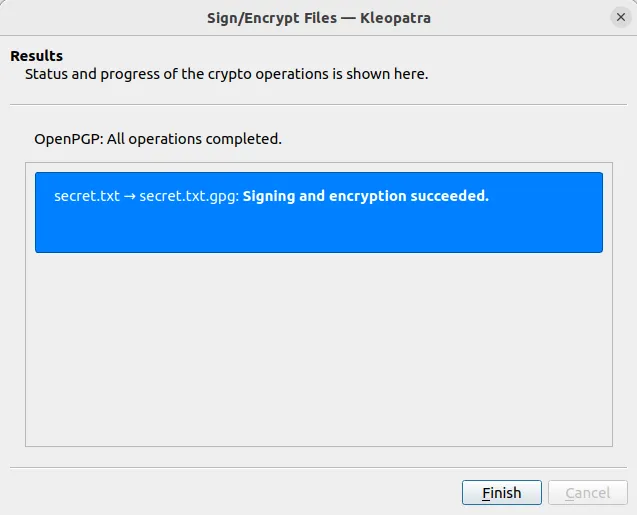

- Kliknij „Podpisz/szyfruj”, aby utworzyć plik zaszyfrowany GPG.

Odszyfrowywanie pierwszego pliku w GPG

Narzędzie Kleopatra zapewnia również możliwość odszyfrowania plików zaszyfrowanych GPG z poziomu programu. To, w połączeniu z możliwością szyfrowania plików, sprawia, że Kleopatra jest skutecznym narzędziem do bezpiecznej korespondencji z innymi użytkownikami GPG.

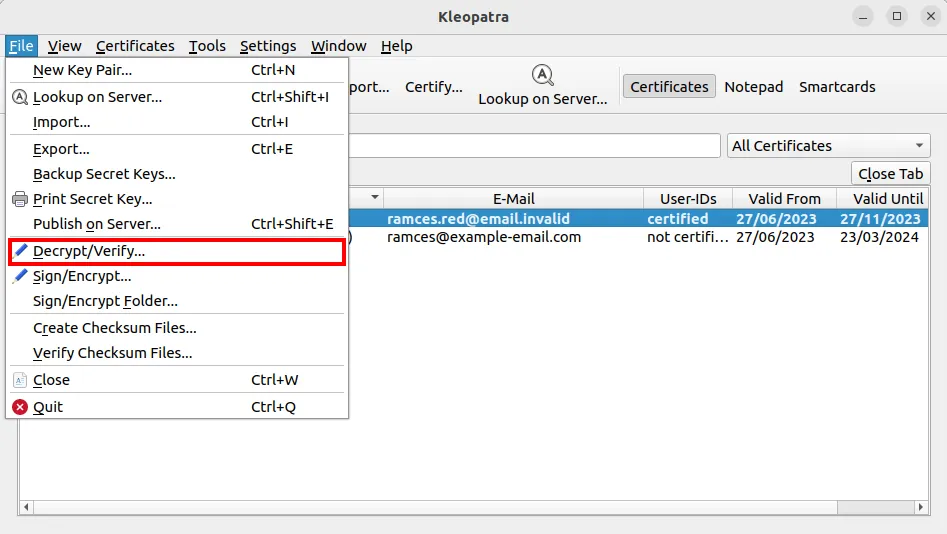

- Aby odszyfrować plik zaszyfrowany GPG, kliknij „Plik”, a następnie „Odszyfruj/zweryfikuj”

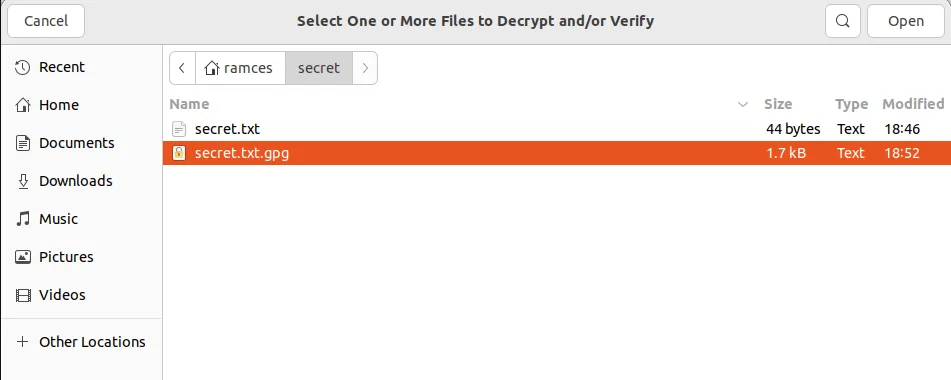

- Wybierz plik, który chcesz odszyfrować.

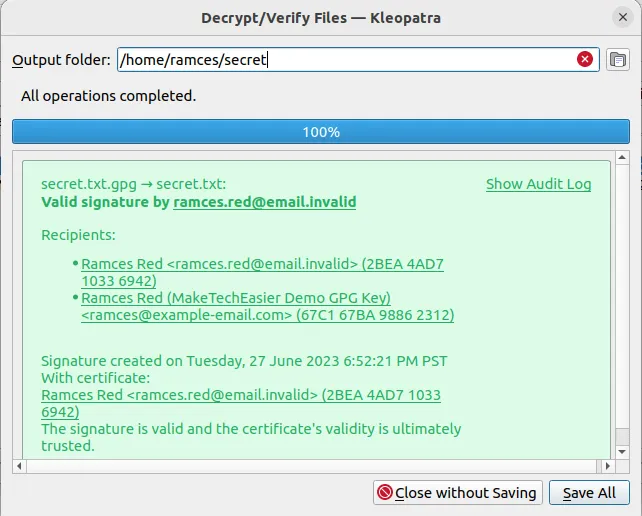

- Spowoduje to otwarcie okna podsumowania, w którym Kleopatra sprawdzi, czy plik zaszyfrowany GPG został prawidłowo zaszyfrowany i zaadresowany do Ciebie. Możesz odszyfrować swój plik, klikając „Zapisz wszystko”.

Często Zadawane Pytania

Jak mogę usunąć klucz z serwera kluczy?

Nie jest możliwe całkowite usunięcie klucza z serwera kluczy GPG. Możesz jednak powiedzieć serwerowi kluczy, że nie używasz już określonego klucza publicznego.

Chociaż nie usunie to twojego rekordu z serwera kluczy, pozwoli ci to uniemożliwić złośliwemu podmiotowi ponowne użycie twoich starych kluczy. Aby to zrobić, kliknij prawym przyciskiem myszy swój klucz w Kleopatrze i wybierz „Unieważnij certyfikat”.

Czy można odzyskać hasło do klucza GPG?

Ani GPG, ani Kleopatra nie mają wbudowanej funkcji odzyskiwania hasła klucza. Jeśli hasło, którego użyłeś, jest wystarczająco proste, możesz spróbować „brutalnego wymuszenia” hasła klucza za pomocą słownikowego narzędzia do łamania haseł (chociaż to naprawdę jest sprzeczne z celem ustawiania hasła).

Czy można zaszyfrować całe katalogi za pomocą GPG?

Tak. Kliknij „Plik -> Podpisz/szyfruj folder” w Kleopatrze. Otworzy się okno dialogowe wyboru plików, w którym możesz wybrać folder, który chcesz zaszyfrować.

Poza tym możesz także zaszyfrować katalog, umieszczając go najpierw w archiwum tar. Na przykład uruchomienie: tar cvzf. /encrypt-folder.tar.gz. /sampleskompresuje przykładowy katalog jako „./encrypt-folder.tar.gz”. Następnie możesz zaszyfrować to archiwum jako plik w Kleopatrze.

Źródło zdjęcia: Towfiqu barbhuiya przez Unsplash . Wszystkie przeróbki i zrzuty ekranu autorstwa Ramces Red.

Dodaj komentarz