Jak zapobiegać atakom SSL Stripping w systemie Windows

Atak polegający na usuwaniu protokołu SSL stanowi zagrożenie dla cyberbezpieczeństwa i prowadzi do zmiany typu połączenia HTTPS na mniej bezpieczne, szyfrowane połączenie, najlepiej HTTP.

Cel takich ataków jest dość jasny i polega na kradzieży cennych i poufnych informacji przekazywanych przez użytkownika. Obejmuje to numery kart kredytowych/debetowych, ich CVV, datę ważności, hasła do witryn i inne. Prawdziwym problemem jest to, że użytkownik nie jest świadomy obecnej sytuacji i nadal podaje inne poufne informacje.

W tym poście omówimy następujące tematy dotyczące ataków polegających na usuwaniu protokołu SSL i sposobów zapobiegania im w systemie Windows –

- Czym jest atak SSL Stripping?

- Jak działa atak typu SSL Stripping?

- Jak zapobiegać atakom polegającym na usuwaniu protokołu SSL w systemie Windows?

- Różne typy certyfikatów SSL

- Jakiego rodzaju atakom zapobiega protokół SSL?

Czym jest atak SSL Stripping?

SSL Stripping to jedyny w swoim rodzaju atak, którego celem jest kradzież poufnych informacji przesyłanych przez Internet poprzez wykorzystanie słabości protokołu szyfrowania SSL (Secure Sockets Layer) lub TLS (Transport Layer Security).

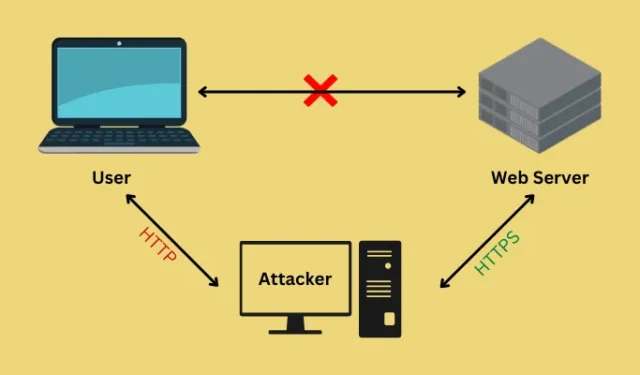

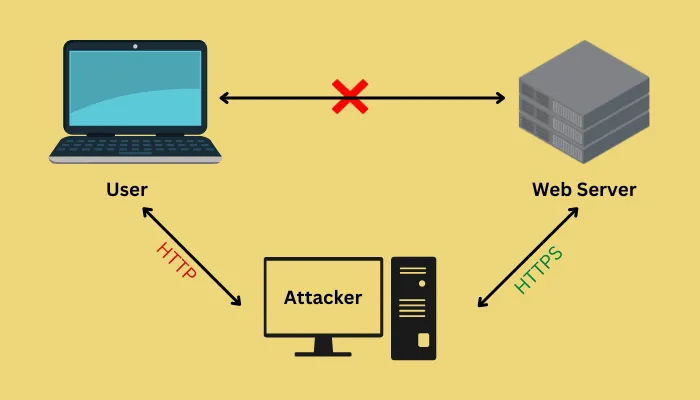

W ataku SSL stripping atakujący przechwytuje i modyfikuje komunikację między użytkownikiem a witryną internetową w taki sposób, że bezpieczne szyfrowanie SSL/TLS zostaje wyłączone lub obniżone do poziomu niezabezpieczonego połączenia, umożliwiając atakującemu przechwycenie i potencjalną modyfikację poufnych informacji, takich jak hasła, numery kart kredytowych i inne poufne dane.

Hakerzy często przeprowadzają takie ataki, używając narzędzi takich jak podszywanie się pod ARP , podszywanie się pod DNS lub poprzez tworzenie fałszywego punktu dostępowego Wi-Fi. Celem atakującego jest oszukanie użytkownika, aby myślał, że komunikuje się z bezpieczną witryną, podczas gdy w rzeczywistości wysyła poufne informacje przez niezabezpieczone połączenie.

Jeśli chcesz być o krok przed takimi atakami SSL stripping, powinieneś zawsze weryfikować bezpieczeństwo witryny, sprawdzając jej certyfikat SSL/TLS. Ponadto połączenie powinno zawsze pozostać szyfrowane. Skonfiguruj urządzenie tak, aby zawsze otwierało tylko witryny HTTPS, używaj dobrego programu antywirusowego i aktualizuj wszystkie programy i system Windows 11/10.

Jak działa atak typu SSL Stripping?

W ataku SSL stripping atakujący wykorzystuje istniejące słabości lub luki w zabezpieczeniach komputera. Oszust przechwytuje i modyfikuje komunikację między użytkownikiem a witryną i zdobywa nasze kluczowe informacje, takie jak hasła, numery kart kredytowych i inne ważne dane.

Jeśli chcesz dowiedzieć się, jak działa stripping SSL, przeczytaj poniższy fragment –

- Po pierwsze, atakujący przechwytuje komunikację między użytkownikiem a serwerem WWW, wykorzystując do tego celu narzędzia takie jak podszywanie się pod ARP, podszywanie się pod DNS lub poprzez skonfigurowanie fałszywego punktu dostępu Wi-Fi .

- Następnie atakujący wyłącza lub obniża poziom szyfrowania SSL/TLS , w wyniku czego komunikacja między użytkownikiem a witryną nie jest już bezpieczna.

- Ponieważ użytkownik nie jest świadomy odszyfrowania, kontynuuje komunikację ze zhakowaną witryną. Gdy tylko wprowadzi jakieś poufne informacje, atakujący przechwytuje dane i zapisuje je na swojej liście naruszonych danych.

- Nieświadoma trwającego w tle ataku strona internetowa otrzymuje zmodyfikowane dane.

To wszystko, wszystkie informacje, którymi się dzieliłeś na naruszonej stronie, są teraz poza radarem. Co można zrobić, aby zapobiec takim atakom, podano w następnej sekcji.

Jak zapobiegać atakom polegającym na usuwaniu protokołu SSL w systemie Windows?

Zawsze powinieneś robić rzeczy, które są w zasięgu twojej ręki, aby zabezpieczyć wszystkie dane dostępne na twoim komputerze z systemem Windows. Jeśli obawiasz się ataku SSL stripping, możesz zapobiec mu, stosując się do tych prostych sztuczek –

- Zawsze używaj protokołu HTTPS : Chociaż wszystkie witryny internetowe zapewniły umieszczenie kłódki HTTPS w swojej domenie, pozostało kilka. Podczas odwiedzania witryny internetowej upewnij się, że sprawdzasz ten znak kłódki i kontynuuj dopiero po znalezieniu tej ikony kłódki SSL.

- Zweryfikuj certyfikaty SSL/TLS : Wyrób sobie nawyk sprawdzania symbolu kłódki za każdym razem, gdy zamierzasz wprowadzić poufne informacje, takie jak numery kart kredytowych/debetowych, kody PIN i inne.

- Wybierz program antywirusowy premium : Jeśli używasz darmowego programu antywirusowego innej firmy, przestań go używać. Możesz użyć programu Windows Security lub wykupić subskrypcję premium zewnętrznej aplikacji zabezpieczającej. Regularnie aktualizuj program antywirusowy.

- Użyj VPN : Korzystanie z wirtualnej sieci prywatnej (VPN) może pomóc w zapobieganiu atakom SSL Stripping poprzez szyfrowanie połączenia internetowego i kierowanie ruchu przez bezpieczny serwer.

- Aktualizuj wszystkie sterowniki i system Windows : Regularnie sprawdzaj dostępność aktualizacji oprogramowania, w tym przeglądarki internetowej, systemu operacyjnego i wszelkich zainstalowanych wtyczek lub rozszerzeń. Pomaga to naprawić wszelkie istniejące luki w zabezpieczeniach komputera.

- Nigdy nie korzystaj z publicznego WiFi : Unikaj korzystania z publicznego WiFi na komputerze lub telefonie komórkowym, ponieważ daje to atakującym furtkę do włamania się do Twoich wewnętrznych plików i folderów. Jeśli jest to pilne, upewnij się, że nie wprowadzasz żadnych poufnych informacji do swojego gadżetu.

Poniżej przedstawiono kilka zasad, których należy przestrzegać, aby uniknąć ataków polegających na usuwaniu protokołu SSL w systemie Windows.

Różne typy certyfikatów SSL

Istnieją trzy główne typy certyfikatów SSL (Secure Sockets Layer) i TLS (Transport Layer Security) i są to:

- Certyfikaty Domain Validated (DV) : To jeden z podstawowych certyfikatów SSL, który weryfikuje jedynie, czy wnioskodawca faktycznie jest właścicielem domeny. Właściciele mogą otrzymać taki certyfikat w ciągu kilku minut, a wszystko, co z niego otrzymują, to podstawowe zabezpieczenia witryny i szyfrowanie.

- Certyfikaty z weryfikacją organizacji (OV) : Jest to certyfikat SSL wyższego poziomu, który weryfikuje tożsamość, a także własność domeny organizacji. Właściciele muszą ubiegać się o takie certyfikaty i otrzymują je w ciągu 2-3 dni. Taka walidacja SSL jest niezbędna dla witryn e-commerce.

- Certyfikaty Extended Validation (EV) : To najwyższy poziom certyfikacji SSL/TLS dostępny do dziś. Ponieważ jest to walidacja na poziomie premium, tylko duże organizacje decydują się na takie certyfikaty.

Wszystkie te certyfikaty mają swoje wady i zalety. Wspinając się po szczeblach, będziesz musiał zapłacić dodatkowe opłaty abonamentowe, a w rezultacie będziesz mieć najlepsze funkcje i bezpieczeństwo.

Jakiego rodzaju atakom zapobiega protokół SSL?

Secure Sockets Layer (SSL) i jego następca Transport Layer Security (TLS) to protokoły szyfrowania, których możesz użyć, aby zapobiec szeregowi ataków bezpieczeństwa. Najczęstsze ataki i to, co SSL/TLS robi, aby im zapobiec, to:

- Ataki typu Man-in-the-middle (MITM) : W ataku MITM haker przechwytuje komunikację między klientem a serwerem i może odczytać, zmodyfikować lub wstrzyknąć złośliwe dane do komunikacji. Gdy używasz protokołu SSL, szyfruje on całą komunikację między klientem a serwerem. W rezultacie dane stają się nieczytelne dla atakującego.

- Podsłuchiwanie : Jak wspomniano wcześniej, ochrona SSL/TLS szyfruje komunikację pomiędzy klientem a serwerem, dzięki czemu nie ma ryzyka podsłuchiwania przez osoby trzecie.

- Manipulowanie danymi : Certyfikat SSL zapobiega manipulowaniu danymi, wykorzystując skróty kryptograficzne i podpisy cyfrowe do weryfikacji integralności danych przesyłanych pomiędzy klientem a serwerem.

- Phishing: Dzięki certyfikatowi SSL/TSL możesz łatwo zapobiegać atakom phishingowym na swój komputer.

- Przejęcie sesji : Jako że cała komunikacja między klientem a serwerem jest szyfrowana, ryzyko przejęcia sesji na Twoim urządzeniu jest znikome.

Zakładam, że teraz masz już całkiem niezłe pojęcie o różnych atakach, którym protokół SSL zapobiega na Twojej stronie internetowej, w Twojej organizacji i innych.

Dodaj komentarz