Jak sprawdzić, czy ktoś inny loguje się do Twojego komputera z systemem Windows

Masz podejrzenie, że ktoś inny loguje się do Twojego komputera z systemem Windows, gdy jesteś poza domem? Jeśli Twój pies gończy nie wytropił sprawcy, użyj tych metod, aby odkryć wskazówki, czy ktoś korzysta z Twojego komputera bez Twojej zgody.

Sprawdź ostatnią aktywność na listach szybkiego dostępu

Podczas gdy wczesne wersje systemu Windows 10 pokazywały ostatnią aktywność w menu Start, teraz już tak nie jest. Nadal możesz jednak zobaczyć ostatnią aktywność, korzystając z list skoków.

Jednak system Windows 11 wyświetla zalecenia w menu Start. (Ta funkcja jest domyślnie włączona, ale podstępni użytkownicy mogli ją wyłączyć). Dane te opierają się na ostatnim użyciu, co może wskazywać, czy ktoś inny korzystał z Twojego urządzenia z systemem Windows. Oczywiście, jeśli używają tych samych aplikacji co Ty, może to Ci nic nie powiedzieć.

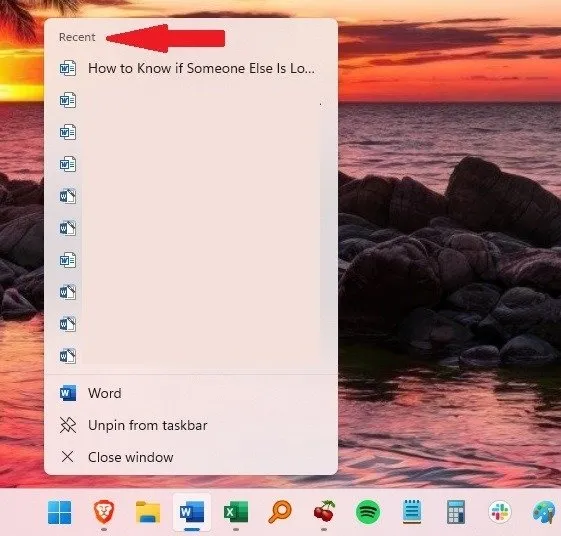

Zamiast tego wyświetl ostatnio otwierane pliki, klikając prawym przyciskiem myszy aplikacje w menu Start i na pasku zadań. Chcesz sprawdzić, czy ktoś otworzył dokument programu Word? Otwórz dowolny dokument programu Word, kliknij prawym przyciskiem myszy jego ikonę na pasku zadań (działa to również, jeśli masz przypięty skrót na pasku zadań) i poszukaj opcji Ostatnie .

Możesz zrobić to samo w menu Start. Kliknij prawym przyciskiem myszy dowolną aplikację, do której ktoś mógł uzyskać dostęp, aby wyszukać ostatnie elementy, w tym elementy przeglądarki. Jeśli przeglądarka automatycznie usuwa historię po zamknięciu, możesz nic nie zobaczyć.

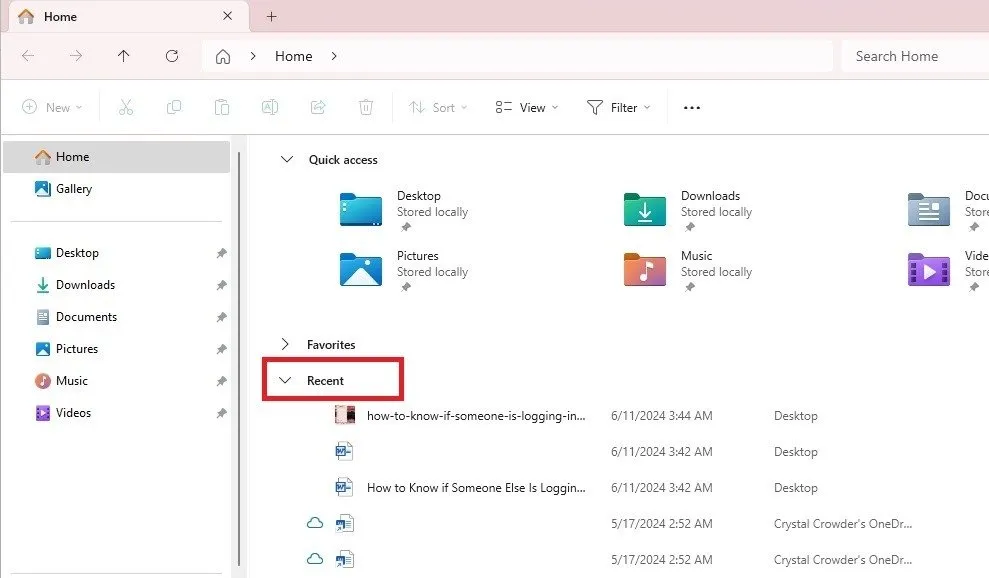

Alternatywnie otwórz Eksplorator plików i zajrzyj do sekcji Szybki dostęp . Rozwiń Ostatnie , aby wyświetlić wszystkie ostatnio otwarte pliki.

Możesz również przejść do folderu Ostatnie elementy . Podstępni użytkownicy mogą usunąć całą tę aktywność, ale mogą nie wiedzieć, że ten folder istnieje. Otwórz Eksplorator plików i wpisz następujące dane w pasku adresu:

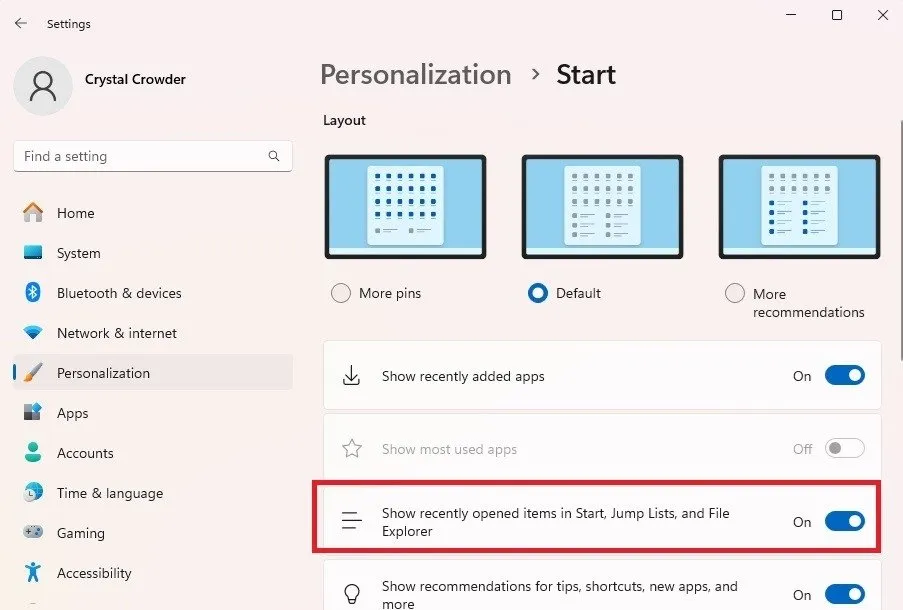

Jeśli po kliknięciu prawym przyciskiem myszy lub zaznaczeniu Eksploratora plików nie widzisz sekcji Ostatnie , oznacza to, że ustawienie może nie być włączone. Włącz go, aby następnym razem złapać sprawcę. Przejdź do Start -> Ustawienia -> Personalizacja -> Start . Upewnij się, że opcja Pokaż ostatnio otwarte elementy na listach startowych, listach szybkiego dostępu i Eksploratorze plików jest włączona.

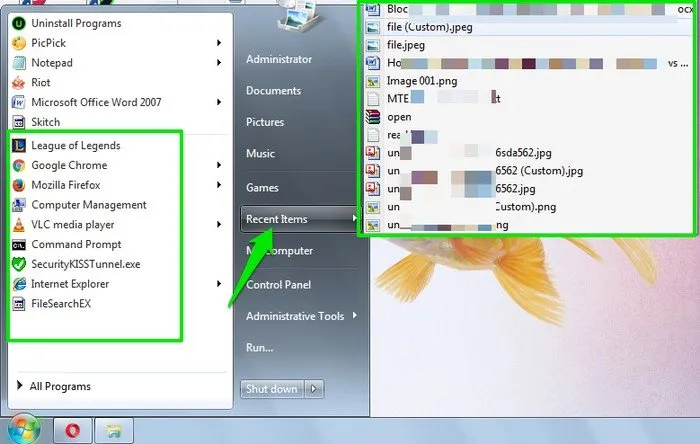

Ostatnia aktywność (starsze wersje systemu Windows i Windows 10)

Jeszcze raz sprawdź menu Start pod kątem nowych aplikacji, które mogły zostać otwarte. Ponadto wcześniejsze wersje systemu Windows zawierały sekcję Ostatnie elementy w menu Start. Otwórz to, aby zobaczyć ostatnio otwierane pliki. Oczywiście, jeśli widok ostatniej pozycji nie jest włączony lub dana osoba usunie wpis, nic tutaj nie zobaczysz.

Inne częste miejsca, w których należy szukać zmian, to historia przeglądarki, najnowsze dokumenty i opcja Programy w panelu sterowania dotycząca ostatnio dodanych programów. Użyj dowolnej z tych metod, aby otworzyć Panel sterowania.

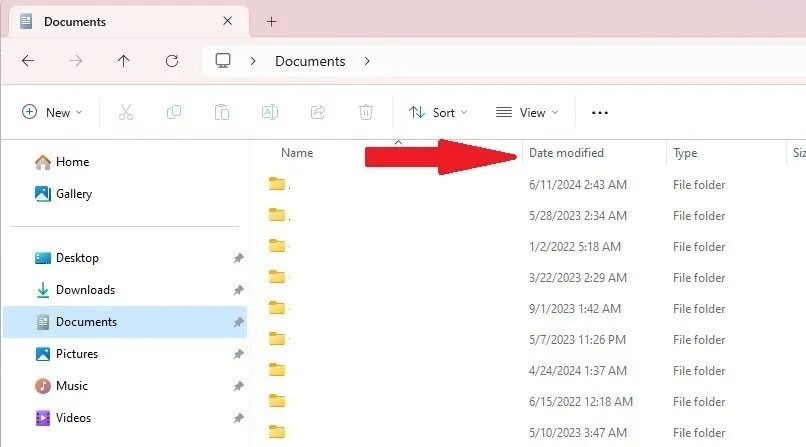

Sprawdź datę modyfikacji ostatnich zmian w pliku

Jeśli ktoś loguje się do Twojego komputera z systemem Windows bez pozwolenia, może chcieć uzyskać dostęp do informacji lub zmienić coś w pliku. Jeśli wprowadzą jakieś zmiany, masz je.

Otwórz Eksplorator plików i sprawdź wszystkie foldery, z których ktoś mógł korzystać, takie jak Dokumenty , Pobrane , Obrazy itp. Przyjrzyj się uważnie kolumnie Data modyfikacji . Jeśli cokolwiek zostało zmodyfikowane w czasie, gdy nie było Cię na komputerze, oznaczało to, że ktoś inny korzystał z pliku.

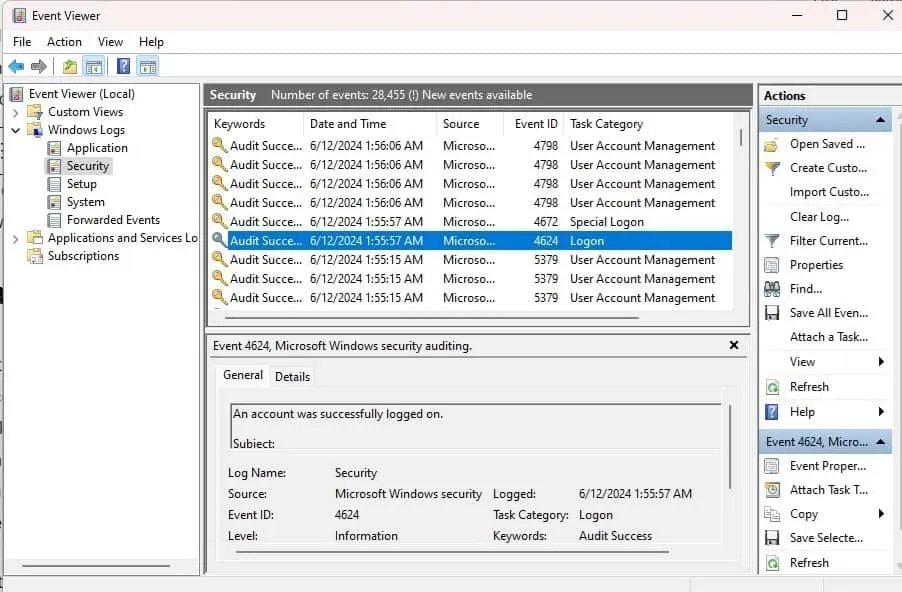

Sprawdź Podgląd zdarzeń systemu Windows

Powyższe może być wystarczającym dowodem, że ktoś inny loguje się do Twojego komputera z systemem Windows. Jeśli nie, sprawdź Podgląd zdarzeń, aby zobaczyć najnowsze zdarzenia logowania i wylogowywania.

Naciśnij Win+ Ri wpisz eventvwr.mscw oknie dialogowym Uruchom. Naciśnij OK , aby otworzyć Podgląd zdarzeń.

W lewym okienku rozwiń Dzienniki systemu Windows i wybierz opcję Bezpieczeństwo . W środkowym okienku zobaczysz wiele wpisów logowania ze znacznikami daty i godziny. Za każdym razem, gdy się logujesz, system Windows rejestruje wiele wpisów logowania w łącznym okresie od dwóch do czterech minut.

Poszukaj w szczególności pozycji Logowanie i Logowanie specjalne w kolumnie Kategoria zadania, ale jeśli w dziennikach zabezpieczeń zobaczysz jakiekolwiek wpisy, które pojawiają się, gdy nie jesteś zalogowany, może to oznaczać, że ktoś inny używa Twojego komputera. Wybranie wydarzenia powoduje wyświetlenie większej liczby szczegółów w dolnym okienku.

Podgląd zdarzeń to także świetny sposób na sprawdzenie historii uruchamiania i zamykania komputera. Może to również służyć jako wskazówka, że ktoś mógł włączyć i używać Twojego komputera, gdy Cię nie było.

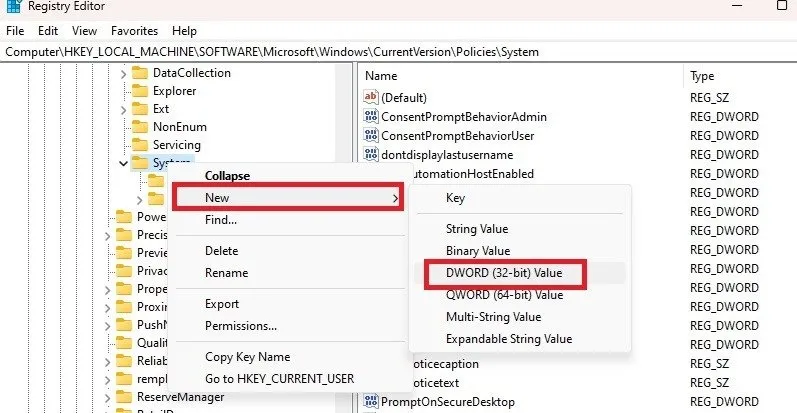

Pokaż szczegóły ostatniego logowania przy uruchomieniu

Powyższa metoda jest dość solidna w łapaniu intruza, ale gdyby był wystarczająco sprytny, mógłby wyczyścić wszystkie dzienniki zdarzeń. W takim przypadku możesz ustawić ostatnie dane logowania, aby były wyświetlane zaraz po uruchomieniu komputera. Pokaże Ci, kiedy konto było ostatnio logowane i wszelkie nieudane próby. Informacji tych nie można usunąć, ale pomogą Ci w przypadku nieautoryzowanego dostępu w przyszłości, ponieważ będziesz je konfigurować jako następne.

Będziesz edytować rejestr systemu Windows, więc upewnij się, że utworzyłeś jego kopię zapasową. Naciśnij Win+ Ri enter regeditw oknie dialogowym Uruchom, aby otworzyć rejestr systemu Windows.

Aby rozpocząć sprawdzanie poprzednich danych logowania w rejestrze, przejdź do:

Kliknij prawym przyciskiem myszy folder System i wybierz Nowy -> Wartość DWORD (32-bitowa) .

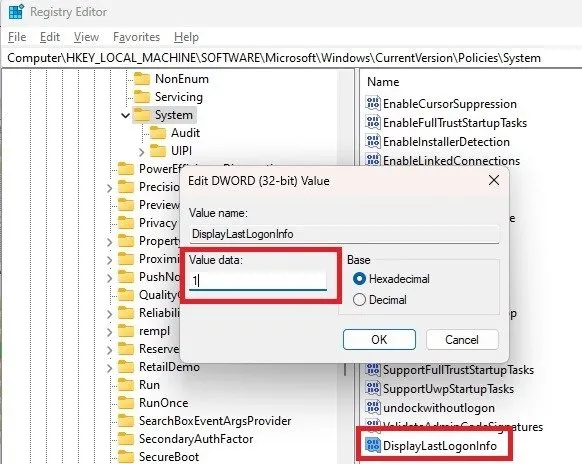

Zmień nazwę nowego wpisu „DisplayLastLogonInfo”. Kliknij dwukrotnie ten wpis i ustaw jego wartość na 1 .

Pamiętaj, że zobaczysz dane tylko od tego punktu, a nie sprzed edycji Rejestru. Jeśli czujesz się komfortowo korzystając z Rejestru, wypróbuj te inne świetne sztuczki Rejestru.

Sprawdź historię przeglądarki

Jeśli Twoja przeglądarka automatycznie usuwa historię po wyjściu, to Ci nie pomoże. Ale historia przeglądania, taka jak pliki cookie i odwiedzane witryny, pokazuje wszystko, co Ty i każdy, kto nie powinien być na Twoim komputerze, zrobiliście online. Przejdź do Ustawień w menu przeglądarki(ek), aby wyświetlić historię. Sprawdź również pasek adresu URL, aby uzyskać najnowsze dane autouzupełniania.

Złap zdalnych użytkowników

To denerwujące, gdy ktoś loguje się do Twojego komputera osobiście, ale co zrobić zdalnie? Powyższe metody nadal działają dobrze, informując, czy na Twoim komputerze był użytkownik zdalny. Zazwyczaj historia logowania do systemu Windows w Podglądzie zdarzeń pokazuje zdarzenia logowania zdalnego. Kilka innych rzeczy, które należy sprawdzić pod kątem zdalnego logowania do systemu Windows, to:

- Sprawdź, czy na komputerze nie ma nowych aplikacji.

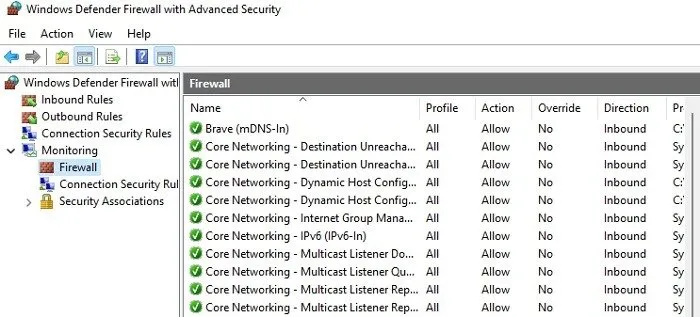

- Sprawdź swoją zaporę sieciową. Jeśli masz zainstalowaną zaporę sieciową, mogą pojawić się połączenia zdalne. Możesz nawet zauważyć aktualnie aktywne połączenie. Użyj zapory sieciowej, aby zablokować użytkowników zdalnych. Kroki i ustawienia różnią się znacznie w zależności od typu zapory. W przypadku wbudowanej zapory systemu Windows przejdź do Ustawienia -> Prywatność i bezpieczeństwo -> Zabezpieczenia systemu Windows , następnie przejdź do Open Security -> Zapora sieciowa i ochrona sieci i wybierz Ustawienia zaawansowane .

- Przeskanuj w poszukiwaniu wirusów. Jeśli ktoś loguje się do systemu Windows zdalnie bez Twojej zgody, przyczyną może być złośliwe oprogramowanie. Regularnie uruchamiaj skanowanie antywirusowe, aby sprawdzić, czy nie ma złośliwych aplikacji. Jeśli nic nie masz zainstalowanego, rozważ użycie programu Windows Defender. Możesz również usuwać wirusy bez programu antywirusowego.

- Sprawdź, czy Twój program antywirusowy i zapora sieciowa nie zostały wyłączone. Jeśli tak było, oznacza to obecność złośliwego oprogramowania i możliwy zdalny dostęp.

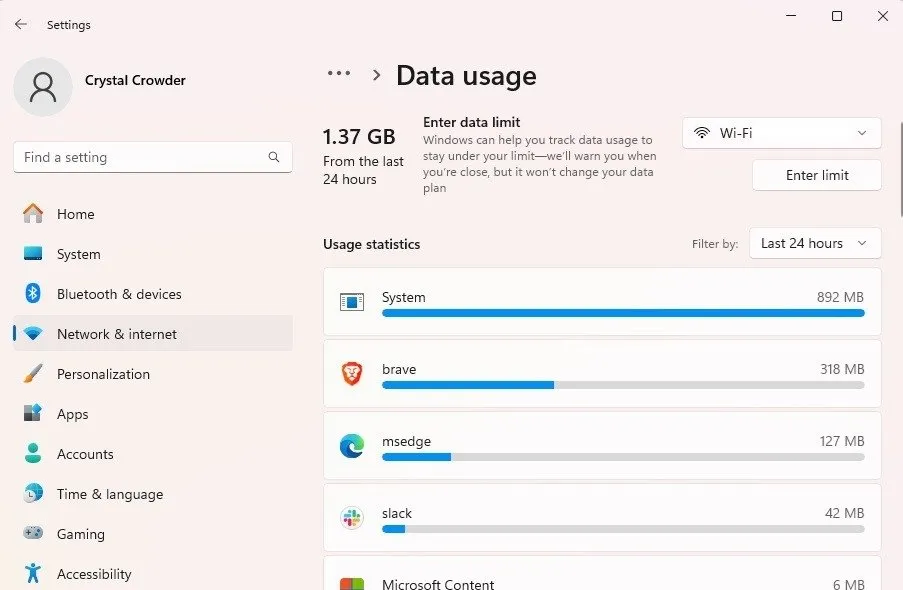

Przejrzyj historię użytkowania sieci

Tylko najbardziej podstępni szpiegowie pomyślą o usunięciu historii użytkowania sieci. A jeśli zostanie usunięty, będzie to wyraźny znak, że ktoś inny loguje się do Twojego komputera z systemem Windows. Ważne jest, aby sprawdzić użycie przed wylogowaniem i natychmiast po ponownym zalogowaniu, aby sprawdzić, czy coś się zmieniło.

Zalecam zrobienie zrzutu ekranu (naciśnij przycisk Print Screen , narzędzie Wycinanie lub inne narzędzie do zrzutów ekranu), aby porównać.

Przejdź do Ustawienia -> Sieć i internet -> Użycie danych . Filtruj według Ostatnie 24 godziny , 7 dni lub 30 dni . Jeśli używasz komputera codziennie, filtr Ostatnie 24 godziny najlepiej sprawdza się w wyłapywaniu nieautoryzowanego dostępu. Przeglądaj używane aplikacje, a także ilość użytych danych, aby zobaczyć, czy ktoś inny używał innych aplikacji lub więcej danych od czasu Twojego ostatniego wylogowania.

Zapobieganie nieautoryzowanemu dostępowi do komputera

Jeśli odkryłeś nieautoryzowane logowania do systemu Windows, istnieje kilka sposobów, aby uniemożliwić dostęp do niego w przyszłości, na przykład:

- Skonfiguruj login na swoim komputerze. Najlepiej jest podać hasło lub login biometryczny.

- Zawsze wylogowuj się z komputera, jeśli go nie używasz. Jeśli ktoś ukradnie Twoje dane uwierzytelniające, natychmiast zmień hasło.

- Dodaj osobne konta dla każdego użytkownika, w tym dzieci. Jeśli masz wspólny komputer, upewnij się, że każdy użytkownik ma własne konto. Pomaga to chronić Twoje pliki i ustawienia. Pamiętaj jednak, że dzieci mogą nadal omijać kontrolę rodzicielską, aby uzyskać dostęp do rzeczy, do których nie powinny.

- Nigdy nie zezwalaj na dostęp zdalny, chyba że jest to renomowana aplikacja lub użytkownik, któremu w pełni ufasz.

- Używaj VPN za każdym razem, gdy korzystasz z publicznego Wi-Fi. Jeśli hakerzy uzyskają dostęp do Twojego komputera, gdy jesteś w miejscu publicznym, mogą zainstalować aplikacje, które pozwolą im później zalogować się zdalnie.

Podczas gdy umieszczenie sznurka lub proszku na klawiaturze może pomóc Ci odkryć kogoś innego logującego się do Twojego komputera z systemem Windows, powyższe informacje pomogą Ci zawęzić listę osób i czasu logowania. Ukryta kamera internetowa może również pomóc Ci dowiedzieć się, kto korzysta z Twojego komputera bez pozwolenia. Poza bezpieczniejszym logowaniem, rozważ zablokowanie poufnych plików silnym hasłem w systemie Windows.

Źródło obrazu: Unsplash . Wszystkie zrzuty ekranu wykonał Crystal Crowder .

Dodaj komentarz