Najważniejsze ustawienia zasad grupy służące zapobieganiu naruszeniom bezpieczeństwa

Edytor zasad grupy może być najlepszym towarzyszem, gdy chcesz włączyć lub wyłączyć pewne funkcje lub opcje, które nie są dostępne w formularzu GUI. Nieważne, czy chodzi o bezpieczeństwo, personalizację, dostosowywanie, czy cokolwiek innego. Dlatego skonsolidowaliśmy niektóre najważniejsze ustawienia zasad grupy mające na celu zapobieganie naruszeniom bezpieczeństwa na komputerach z systemem Windows 11/10.

Zanim zaczniesz korzystać z pełnej listy, powinieneś wiedzieć, o czym będziemy rozmawiać. Jeśli chcesz stworzyć w pełni odporny komputer domowy dla siebie lub członków swojej rodziny, należy uwzględnić pewne obszary. Oni są:

- Instalacja oprogramowania

- Ograniczenia hasła

- Dostęp do sieci

- Dzienniki

- Obsługa USB

- Wykonanie skryptu wiersza poleceń

- Komputer wyłączył się i uruchomił ponownie

- Bezpieczeństwo systemu Windows

Niektóre ustawienia muszą być włączone, podczas gdy inne wymagają czegoś dokładnie odwrotnego.

Najważniejsze ustawienia zasad grupy służące zapobieganiu naruszeniom bezpieczeństwa

Najważniejsze ustawienia zasad grupy mające na celu zapobieganie naruszeniom bezpieczeństwa to:

- Wyłącz Instalatora Windows

- Zabroń używania Menedżera ponownego uruchomienia

- Zawsze instaluj z podwyższonymi uprawnieniami

- Uruchamiaj tylko określone aplikacje Windows

- Hasło musi spełniać wymagania dotyczące złożoności

- Próg i czas trwania blokady konta

- Bezpieczeństwo sieci: Nie przechowuj wartości skrótu programu LAN Manager przy następnej zmianie hasła

- Dostęp do sieci: Nie zezwalaj na anonimowe wyliczanie kont i udziałów SAM

- Bezpieczeństwo sieci: Ogranicz NTLM: Kontroluj uwierzytelnianie NTLM w tej domenie

- Zablokuj NTLM

- Zdarzenia w systemie audytu

- Wszystkie klasy magazynu wymiennego: Odmów wszelkiego dostępu

- Cała pamięć wymienna: Zezwalaj na bezpośredni dostęp w sesjach zdalnych

- Włącz wykonywanie skryptu

- Uniemożliwiaj dostęp do narzędzi do edycji rejestru

- Zablokuj dostęp do wiersza poleceń

- Włącz skanowanie skryptów

- Zapora systemu Windows Defender: Nie zezwalaj na wyjątki

Aby dowiedzieć się więcej o tych ustawieniach, czytaj dalej.

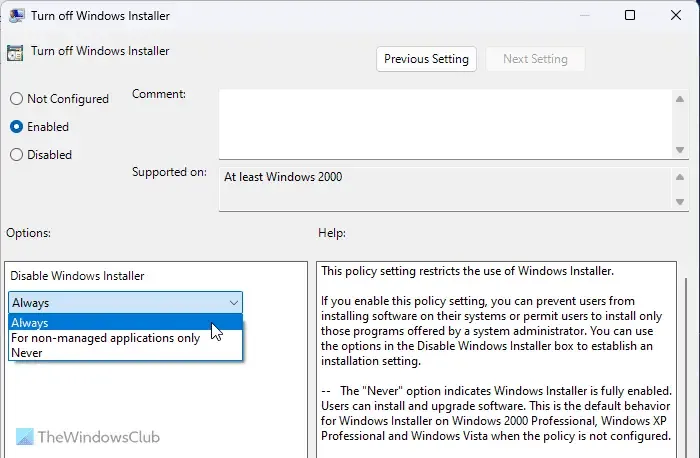

1] Wyłącz Instalatora Windows

Konfiguracja komputera > Szablony administracyjne > Składniki systemu Windows > instalator Windows

To najważniejsze ustawienie zabezpieczeń, które musisz sprawdzić, oddając komputer dziecku lub osobie, która nie wie, jak sprawdzić, czy program lub źródło programu jest legalne. Blokuje natychmiastowo wszelkiego rodzaju instalację oprogramowania na komputerze. Musisz wybrać z menu rozwijanego opcję Włączone oraz Zawsze lista.

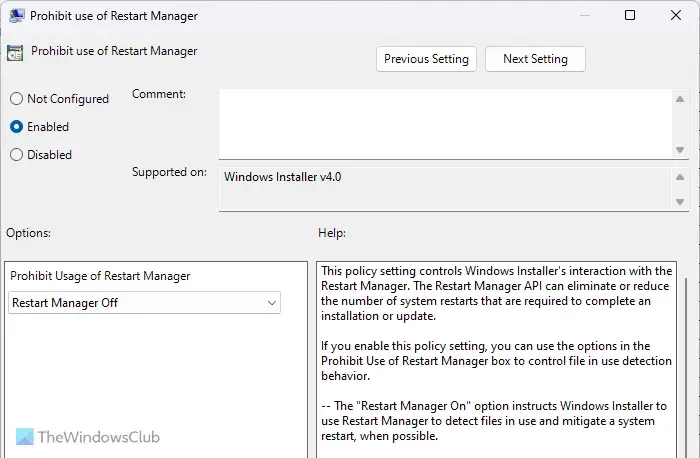

2] Zabroń używania Menedżera ponownego uruchomienia

Konfiguracja komputera > Szablony administracyjne > Składniki systemu Windows > instalator Windows

Niektóre programy wymagają ponownego uruchomienia, aby w pełni zacząć działać na komputerze lub zakończyć proces instalacji. Jeśli nie chcesz, aby osoby trzecie korzystały z nieautoryzowanych programów na Twoim komputerze, możesz użyć tego ustawienia, aby wyłączyć Menedżera ponownego uruchomienia dla Instalatora Windows. Musisz wybrać opcję Uruchom ponownie menedżera wył.z menu rozwijanego.

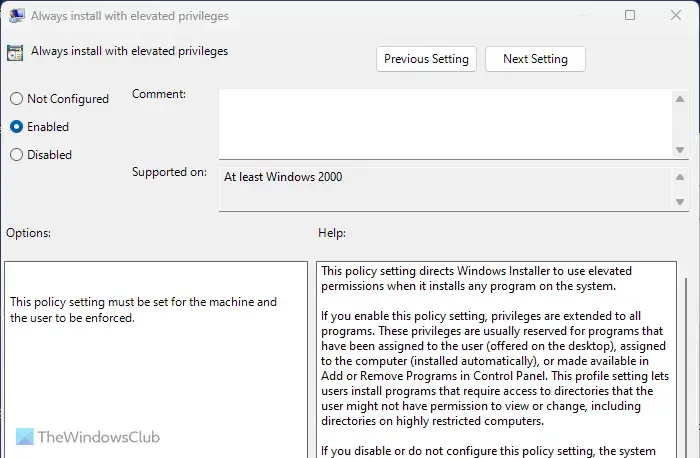

3] Zawsze instaluj z podwyższonymi uprawnieniami

Konfiguracja komputera > Szablony administracyjne > Składniki systemu Windows > instalator Windows

Konfiguracja użytkownika > Szablony administracyjne > Składniki systemu Windows > instalator Windows

Niektóre pliki wykonywalne wymagają do zainstalowania pozwolenia administratora, inne nie. Osoby atakujące często korzystają z takich programów, aby potajemnie i zdalnie instalować aplikacje na komputerze. Dlatego musisz włączyć to ustawienie. Ważną rzeczą, którą należy wiedzieć, jest to, że musisz włączyć to ustawienie w Konfiguracji komputera, a także w Konfiguracji użytkowania.

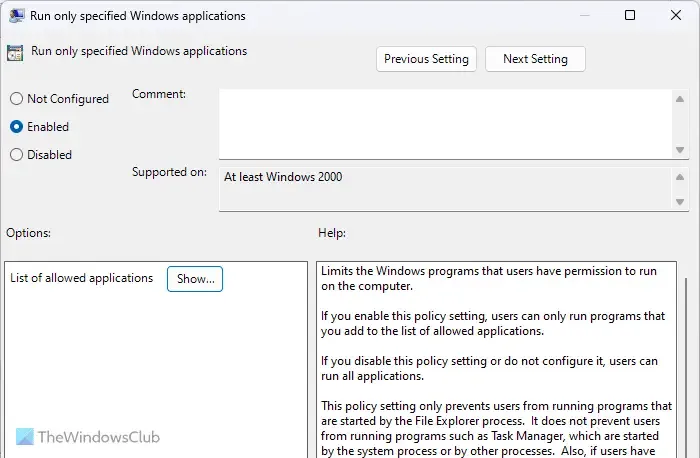

4] Uruchom tylko określone aplikacje Windows

Konfiguracja użytkownika > Szablony administracyjne > System

Jeśli nie chcesz uruchamiać aplikacji w tle bez Twojej wcześniejszej zgody, to ustawienie jest dla Ciebie. Możesz zezwolić użytkownikom komputera na uruchamianie na komputerze wyłącznie predefiniowanych aplikacji. W tym celu możesz włączyć to ustawienie i kliknąć przycisk Pokaż , aby wyświetlić listę wszystkich aplikacji, które chcesz uruchomić.

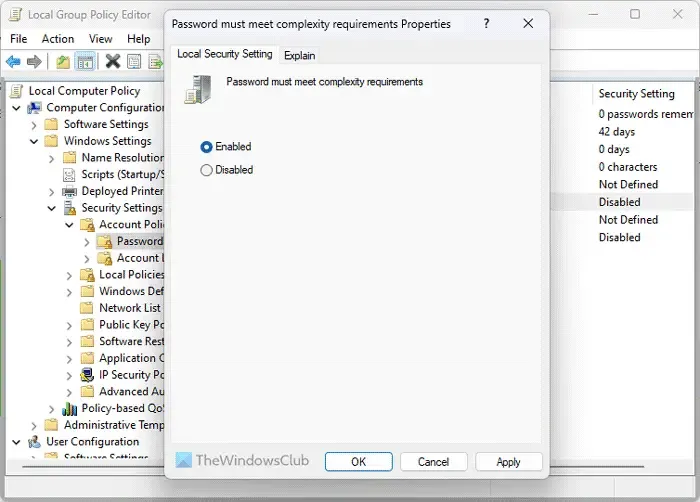

5] Hasło musi spełniać wymagania dotyczące złożoności

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady konta > Polityka haseł

Posiadanie silnego hasła to pierwsza rzecz, której musisz użyć, aby chronić swój komputer przed naruszeniami bezpieczeństwa. Domyślnie użytkownicy systemu Windows 11/10 mogą używać prawie wszystkiego jako hasła. Jeśli jednak włączyłeś określone wymagania dotyczące hasła, możesz włączyć to ustawienie, aby je wymusić.

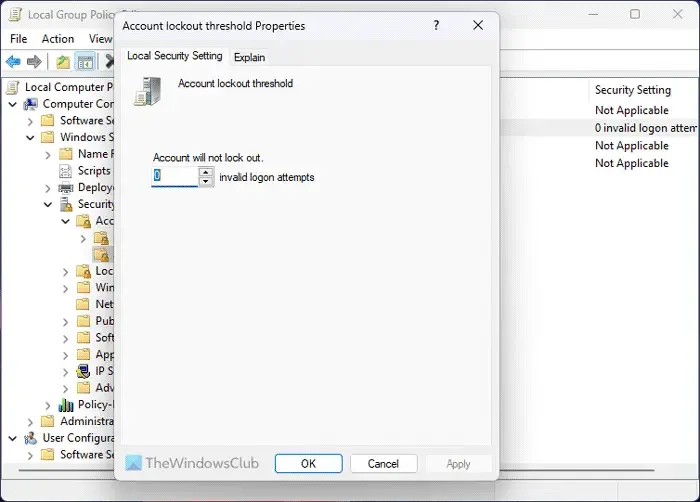

6] Próg i czas trwania blokady konta

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady konta > Polityka blokady konta

Istnieją dwa ustawienia o nazwach Próg blokady konta oraz Czas trwania blokady konta to powinno być włączone. Pierwszy z nich pomaga zablokować komputer po określonej liczbie nieudanych logowań. Drugie ustawienie pomaga określić, jak długo będzie obowiązywać blokada.

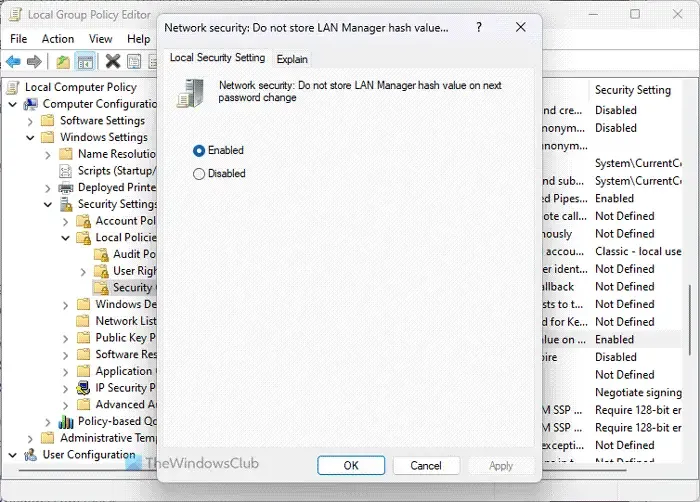

7] Bezpieczeństwo sieci: Nie przechowuj wartości skrótu LAN Managera przy następnej zmianie hasła

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady lokalne > Opcje ochrony

Ponieważ LAN Manager lub LM są stosunkowo słabe pod względem bezpieczeństwa, musisz włączyć to ustawienie, aby Twój komputer nie przechowywał wartości skrótu nowego hasła. Windows 11/10 zazwyczaj przechowuje wartość na komputerze lokalnym i dlatego zwiększa ryzyko naruszenia bezpieczeństwa. Domyślnie jest ona włączona i ze względów bezpieczeństwa musi być cały czas włączona.

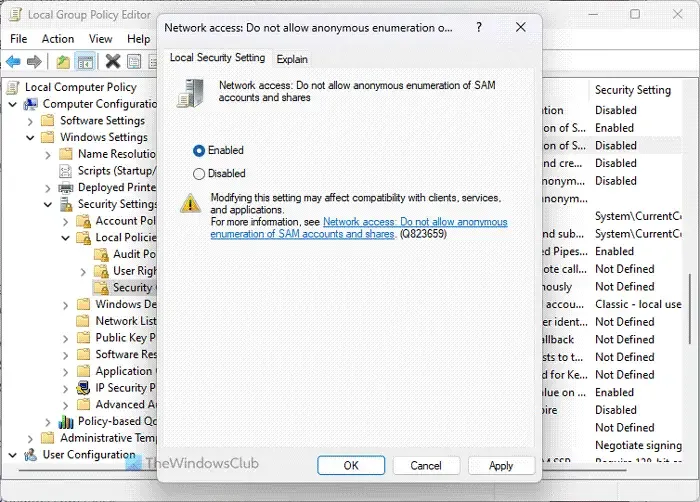

8] Dostęp do sieci: Nie zezwalaj na anonimowe wyliczanie kont i udziałów SAM

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady lokalne > Opcje ochrony

Domyślnie system Windows 11/10 umożliwia nieznanym lub anonimowym użytkownikom wykonywanie różnych czynności. Jeśli jako administrator nie chcesz zezwalać na to na swoim komputerze/komputerach, możesz włączyć to ustawienie, wybierając wartość Włącz . Należy pamiętać, że może to mieć wpływ na niektórych klientów i aplikacje.

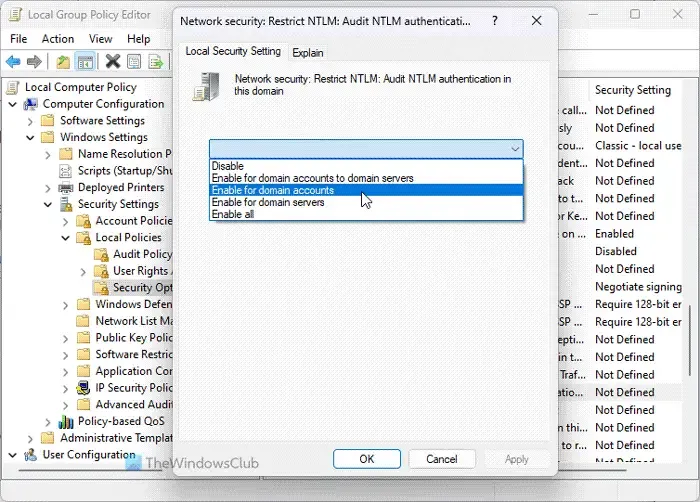

9] Bezpieczeństwo sieci: Ogranicz NTLM: Sprawdź uwierzytelnianie NTLM w tej domenie

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady lokalne > Opcje ochrony

To ustawienie umożliwia włączanie, wyłączanie i dostosowywanie kontroli uwierzytelniania przez NTLM. Ponieważ protokół NTML jest obowiązkowy w celu rozpoznawania i ochrony poufności sieci współdzielonej i użytkowników sieci zdalnej, należy zmodyfikować to ustawienie. Aby dezaktywować, wybierz opcję Wyłącz . Jednak zgodnie z naszym doświadczeniem powinieneś wybrać opcję Włącz dla kont domeny jeśli masz komputer domowy.

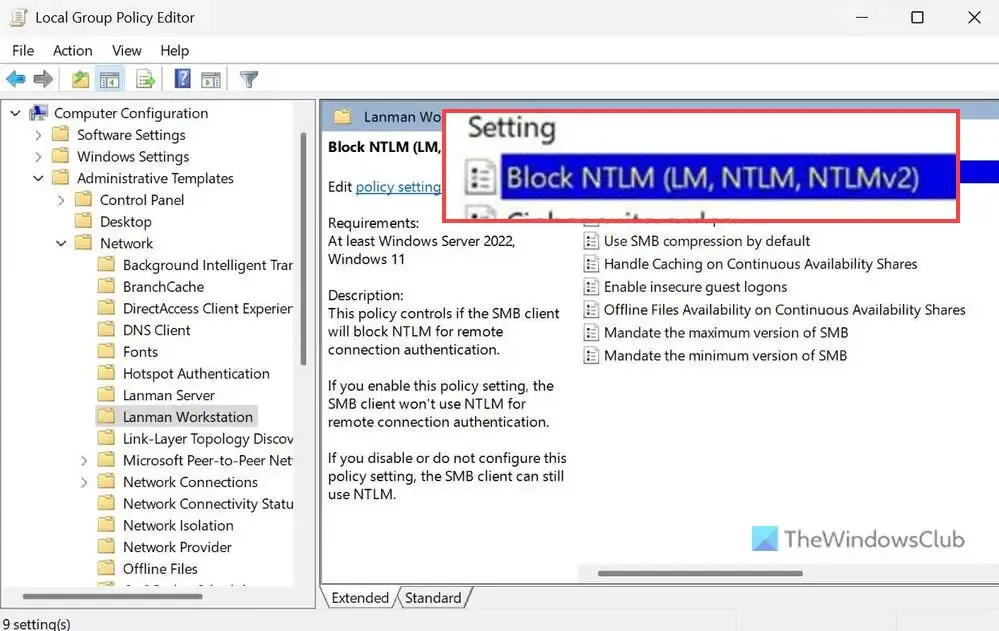

10] Zablokuj NTLM

Konfiguracja komputera > Szablony administracyjne > Sieć > Stacja robocza Lanmana

To ustawienie zabezpieczeń pomaga blokować ataki NTLM przez SMB lub blokowanie komunikatów serwera, co jest obecnie bardzo powszechne. Chociaż można to włączyć za pomocą programu PowerShell, Edytor lokalnych zasad grupy ma również to samo ustawienie. Aby wykonać zadanie, musisz wybrać opcję Włączone .

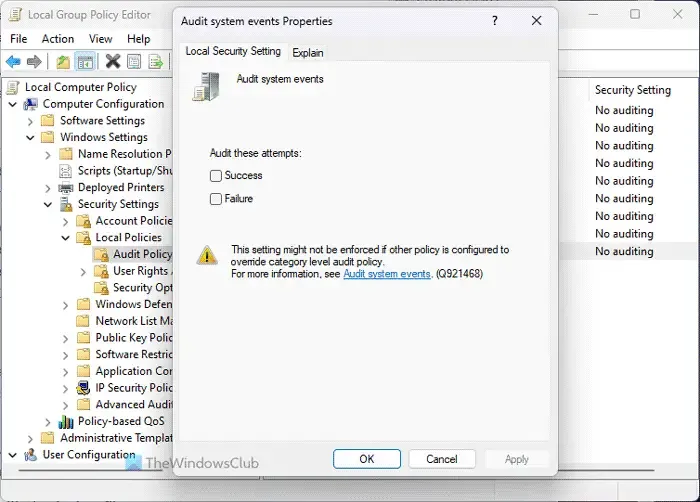

11] Audyt zdarzeń systemowych

Konfiguracja komputera > Ustawienia systemu Windows > Ustawienia zabezpieczeń > Zasady lokalne > Polityka audytu

Domyślnie komputer nie rejestruje kilku zdarzeń, takich jak zmiana czasu systemowego, zamknięcie/uruchomienie, utrata plików kontroli systemu i awarie itp. Jeśli chcesz przechowywać je wszystkie w dzienniku, musisz włączyć to ustawienie. Pomaga przeanalizować, czy program strony trzeciej zawiera którąkolwiek z tych rzeczy, czy nie.

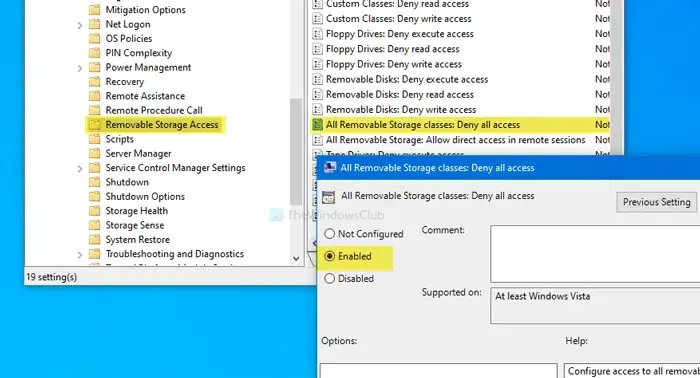

12] Wszystkie klasy pamięci wymiennych: Odmów wszelkiego dostępu

Konfiguracja komputera > Szablony administracyjne > System > Dostęp do pamięci wymiennej

To ustawienie zasad grupy umożliwia wyłączenie wszystkich klas i portów USB jednocześnie. Jeśli często zostawiasz komputer osobisty w biurze, musisz zaznaczyć to ustawienie, aby inne osoby nie mogły korzystać z urządzeń USB w celu uzyskania dostępu do odczytu lub zapisu.

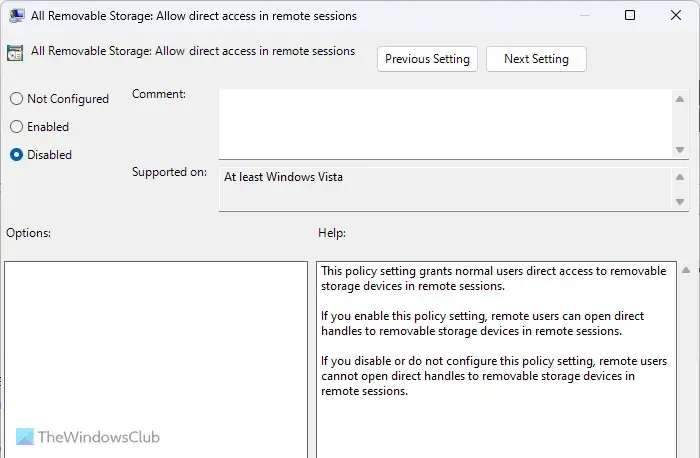

13] Cała pamięć wymienna: Zezwalaj na bezpośredni dostęp w sesjach zdalnych

Konfiguracja komputera > Szablony administracyjne > System > Dostęp do pamięci wymiennej

Sesje zdalne są w pewnym sensie najbardziej bezbronne, gdy nie masz żadnej wiedzy i łączysz swój komputer z nieznaną osobą. To ustawienie pomaga wyłączyć cały bezpośredni dostęp do urządzeń wymiennych we wszystkich sesjach zdalnych. W takim przypadku będziesz mieć możliwość zatwierdzenia lub odrzucenia nieautoryzowanego dostępu. Dla Twojej informacji to ustawienie musi być wyłączone.

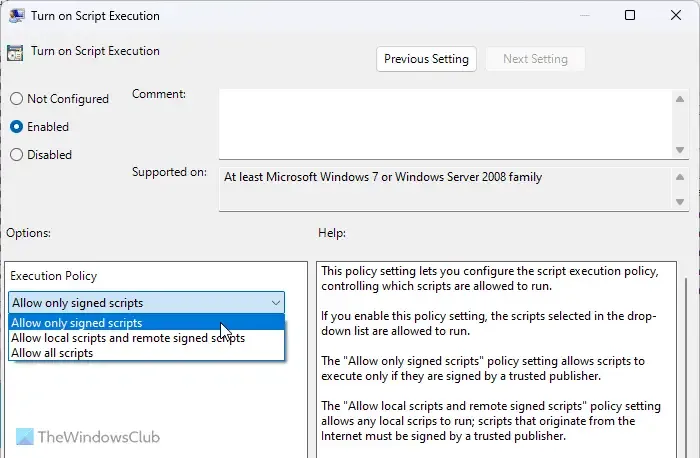

14] Włącz wykonywanie skryptu

Konfiguracja komputera > Szablony administracyjne > Składniki systemu Windows > Windows PowerShell

Jeśli włączysz to ustawienie, Twój komputer będzie mógł wykonywać skrypty poprzez Windows PowerShell. W takim przypadku należy wybrać opcję Zezwalaj tylko na podpisane skrypty . Najlepiej jednak byłoby nie zezwalać na wykonywanie skryptów lub wybrać opcję Wyłączone ..

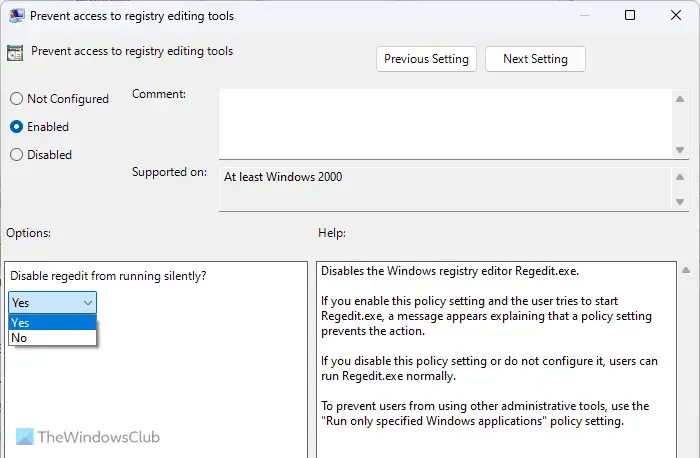

15] Zapobiegaj dostępowi do narzędzi do edycji rejestru

Konfiguracja użytkownika > Szablony administracyjne > System

Edytor rejestru to narzędzie, które może zmienić prawie każde ustawienie na Twoim komputerze, nawet jeśli nie ma śladu opcji GUI w Ustawieniach systemu Windows lub Panelu sterowania. Niektórzy napastnicy często zmieniają pliki rejestru, aby rozprzestrzeniać złośliwe oprogramowanie. Dlatego musisz włączyć to ustawienie, aby blokować użytkownikom dostęp do Edytora rejestru.

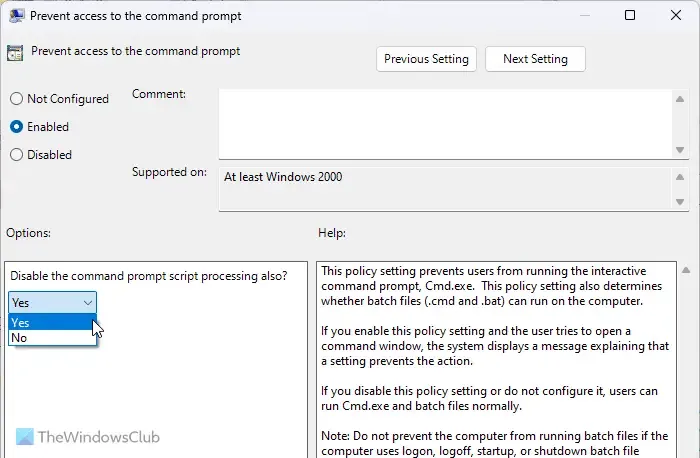

16] Zapobiegaj dostępowi do wiersza poleceń

Konfiguracja użytkownika > Szablony administracyjne > System

Podobnie jak skrypty programu Windows PowerShell, różne skrypty można uruchamiać również za pomocą wiersza poleceń. Dlatego musisz włączyć to ustawienie zasad grupy. Po wybraniu opcji Włączone rozwiń menu rozwijane i wybierz opcję Tak opcja. Spowoduje to również wyłączenie przetwarzania skryptu wiersza poleceń.

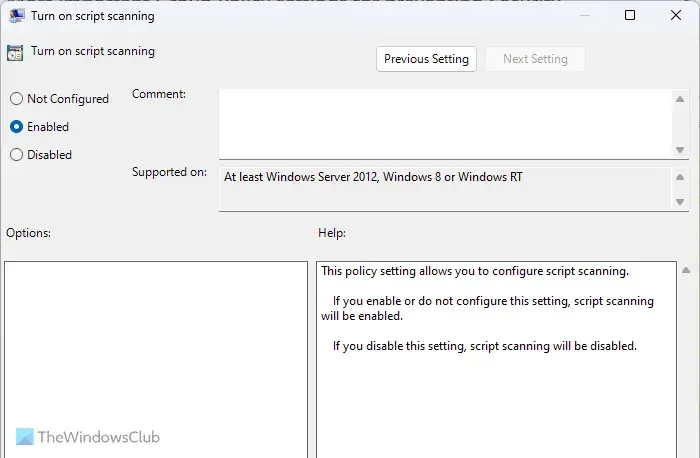

17] Włącz skanowanie skryptów

Konfiguracja komputera > Szablony administracyjne > Składniki systemu Windows > Program antywirusowy Microsoft Defender > Ochrona w czasie rzeczywistym

Domyślnie Zabezpieczenia systemu Windows nie skanują wszelkiego rodzaju skryptów w poszukiwaniu złośliwego oprogramowania. Dlatego zaleca się włączenie tego ustawienia, aby tarcza bezpieczeństwa mogła skanować wszystkie skrypty przechowywane na Twoim komputerze. Ponieważ do wstrzykiwania złośliwych kodów do komputera można używać skryptów, ustawienie to pozostaje ważne przez cały czas.

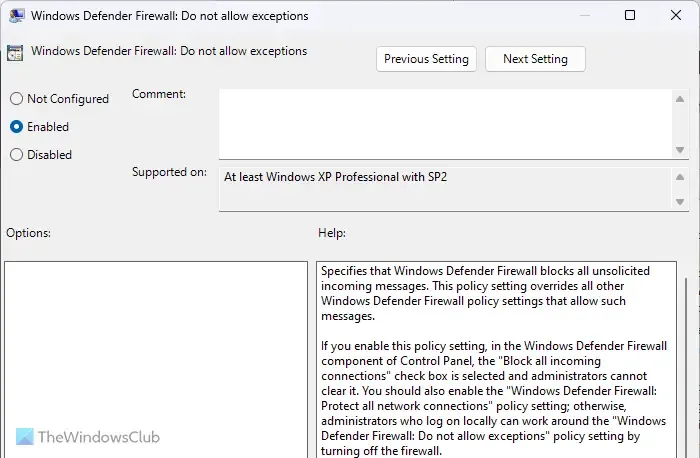

18] Zapora systemu Windows Defender: Nie zezwalaj na wyjątki

Konfiguracja komputera > Szablony administracyjne > Sieć > Połączenia sieciowe > Zapora systemu Windows Defender > Profil domeny

Computer Configuration > Administrative Templates > Network > Network Connections > Windows Defender Firewall > Standard Profile

Zapora systemu Windows Defender często umożliwia różny ruch przychodzący i wychodzący zgodnie z wymaganiami użytkownika. Jednak nie zaleca się tego robić, chyba że znasz program bardzo dobrze. Jeśli nie masz 100% pewności co do ruchu wychodzącego lub przychodzącego, możesz włączyć to ustawienie.

Daj nam znać, jeśli masz inne rekomendacje.

Jakie są 3 najlepsze praktyki dotyczące obiektów zasad grupy?

Trzy z najlepszych praktyk dotyczących GPO to: po pierwsze, nie powinieneś zmieniać ustawień, dopóki nie wiesz, co robisz. Po drugie, nie wyłączaj ani nie włączaj żadnych ustawień Zapory sieciowej, ponieważ może ona przyjmować nieautoryzowany ruch. Po trzecie, zawsze powinieneś wymuszać ręczną aktualizację zmiany, jeśli nie zostanie ona zastosowana.

Które ustawienie zasad grupy należy skonfigurować?

Jeśli masz wystarczającą wiedzę i doświadczenie, możesz skonfigurować dowolne ustawienie w Edytorze lokalnych zasad grupy. Jeśli nie masz takiej wiedzy, niech tak zostanie. Jeśli jednak chcesz zwiększyć bezpieczeństwo swojego komputera, możesz zapoznać się z tym przewodnikiem, ponieważ poniżej znajdują się niektóre z najważniejszych ustawień zabezpieczeń zasad grupy.

Dodaj komentarz