Jak wykonać kopię zapasową klucza GPG w systemie Linux za pomocą klucza papierowego

Paperkey to program wiersza poleceń dla systemu Linux, który umożliwia eksport klucza prywatnego GPG w formacie czytelnym dla człowieka. Działa poprzez usunięcie zbędnych części klucza prywatnego i pozostawienie tylko jego krytycznych tajnych bitów.

Ten artykuł przeprowadzi Cię przez proces instalacji i konfiguracji klucza papierowego w systemie Ubuntu oraz pokaże, jak przechowywać kopię zapasową klucza papierowego jako kod QR i wyodrębniać go podczas odzyskiwania.

Dlaczego warto używać Paperkey do tworzenia kopii zapasowych klucza GPG

Jedną z największych zalet klucza papierowego jest to, że jego format jest często mniejszy niż zwykłego bloku klucza prywatnego PGP. Ułatwia to zarządzanie i przechowywanie w różnych formatach. Na przykład kopia zapasowa klucza papierowego jest na tyle mała, że można ją zapisać na kartce papieru.

Jako taki, paperkey daje ci możliwość usunięcia klucza prywatnego PGP z dowolnego urządzenia elektronicznego. Podczas gdy niektóre urządzenia zapewniają obecnie znakomite szyfrowanie „danych w spoczynku”, przechowywanie danych w trybie offline jest nadal niezawodnym sposobem na uniemożliwienie dostępu do klucza złym podmiotom.

Uzyskanie i instalacja Paperkey

- Pierwszym krokiem w instalacji paperkey jest aktualizacja całego systemu. Zapewni to, że informacje o repozytorium twojego systemu będą zawierały prawidłowe informacje o pakiecie dla klucza papierowego.

sudo apt updatesudo apt upgrade

- Uruchom następujące polecenie, aby zainstalować aplikację paperkey:

sudo apt install paperkey

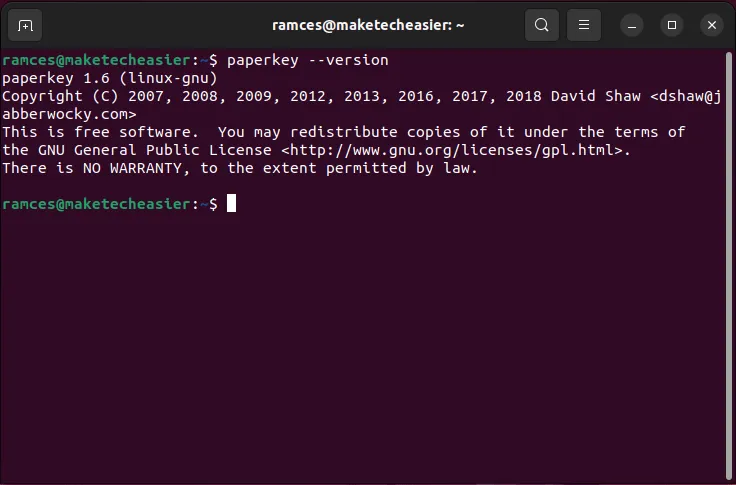

- Sprawdź, czy paperkey został poprawnie zainstalowany w twoim systemie:

paperkey --version

Konfigurowanie kopii zapasowej Paperkey

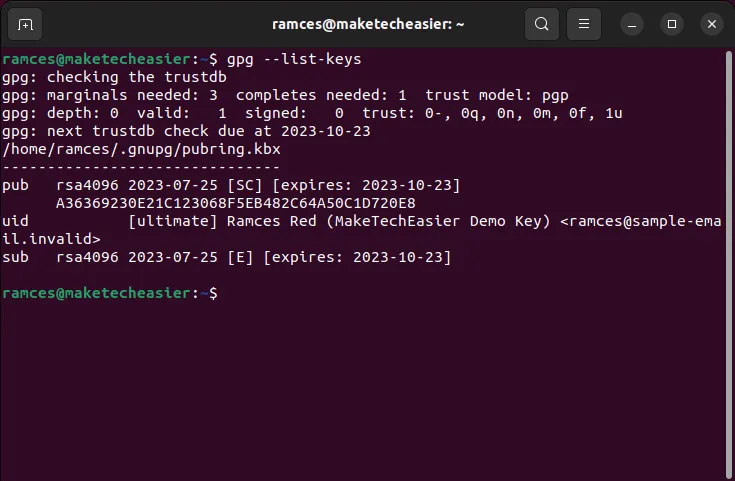

Po zainstalowaniu paperkey możesz rozpocząć tworzenie kopii zapasowej tajnego klucza GPG. W tym przewodniku wykonam kopię zapasową 4096-bitowego klucza RSA/RSA, który utworzyłem, uruchamiając gpg --full-gen-key.

- Aby rozpocząć, wypisz wszystkie dostępne klucze w swoim pęku kluczy GPG:

gpg --list-keys

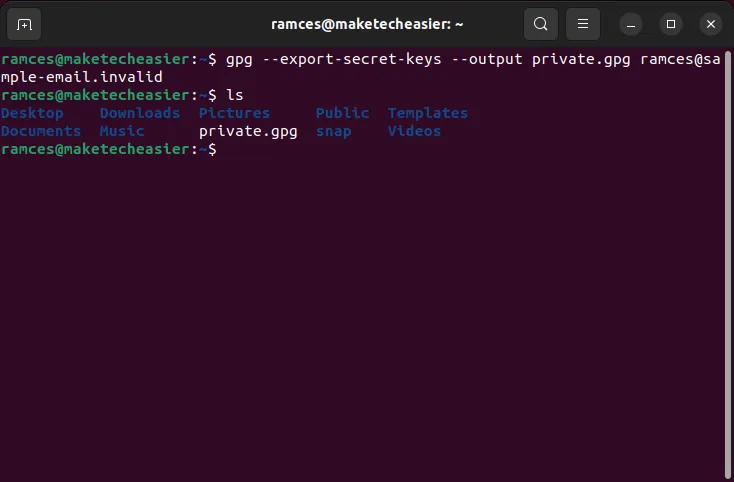

- Wygeneruj binarną kopię klucza prywatnego, który chcesz wyeksportować:

gpg --export-secret-keys --output private.gpg your-gpg@email.address

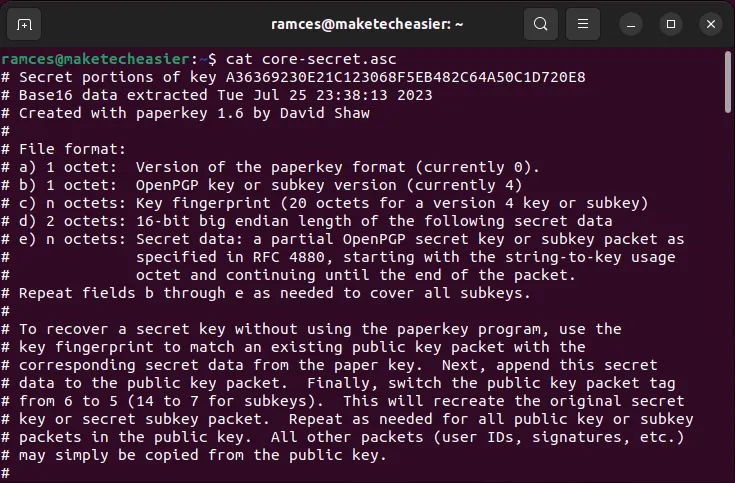

- Uruchom paperkey wraz ze swoim. gpg, aby wyodrębnić swój klucz tajny w zwykłym pliku tekstowym:

paperkey --secret-key private.gpg --output core-secret.asc

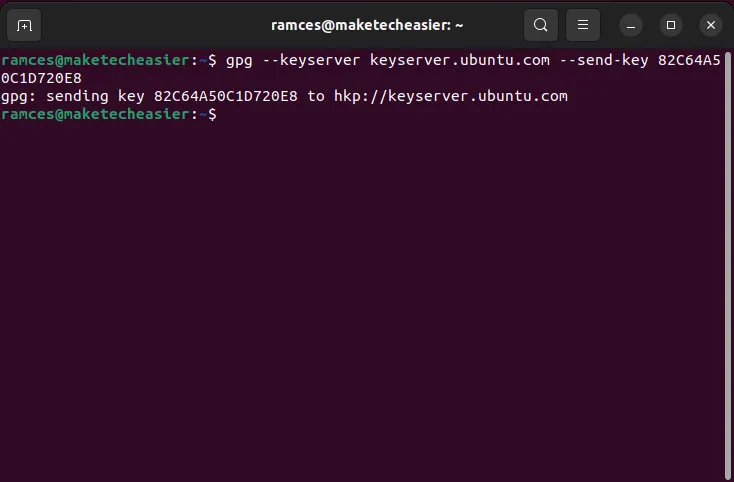

- Prześlij swój klucz publiczny na dobrze znany serwer kluczy. Zapewni to możliwość odtworzenia klucza podczas procesu odzyskiwania:

gpg --keyserver keyserver.ubuntu.com --send-key YOUR-KEY-FINGERPRINT

- Następnie całkowicie wymaż plik klucza prywatnego:

shred -uvn 10. /private.gpg

Konwertowanie klucza Paperkey na kod QR

Oprócz eksportowania do pliku tekstowego, możesz także użyć paperkey do przekonwertowania swojego sekretu na format do odczytu maszynowego. Na przykład możesz użyć podstawowych potoków UNIX, aby przekierować kluczowy sekret do generatora kodów QR. Ułatwia to odzyskanie sekretu w niezawodny i odporny na błędy sposób.

- Zainstaluj

qrencodeprogram z menedżera pakietów:

sudo apt install qrencode

- Wyeksportuj swój klucz prywatny GPG w formacie binarnym:

gpg --export-secret-key --output qr-private.gpg your-gpg@email.address

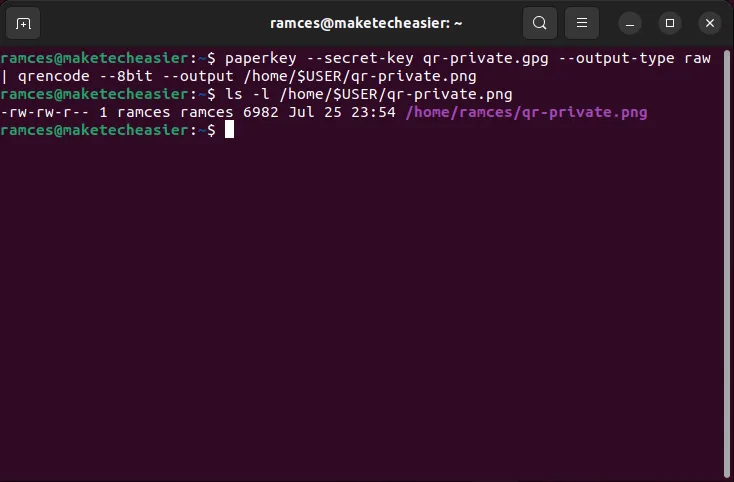

- Uruchom paperkey za pomocą pliku „qr-private.gpg” i przekieruj jego dane wyjściowe bezpośrednio do qrencode:

paperkey --secret-key qr-private.gpg --output-type raw | qrencode --8bit --output /home/$USER/qr-private.png

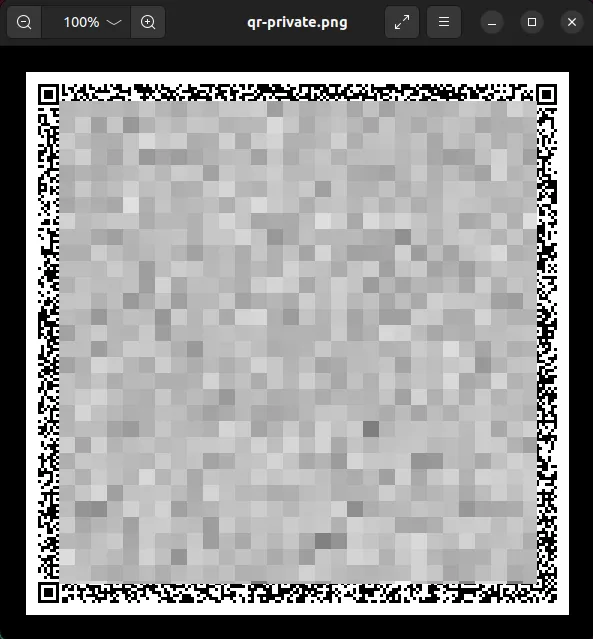

- Otwórz menedżera plików swojego systemu i sprawdź obraz QR.

Przywracanie kopii zapasowej Paperkey

W tym momencie masz odpowiednią kopię zapasową klucza prywatnego GPG. Możesz napisać plik tekstowy czytelny dla człowieka lub wydrukować kod QR na kartce papieru i przechowywać go w bezpiecznym miejscu.

Aby odzyskać klucz GPG:

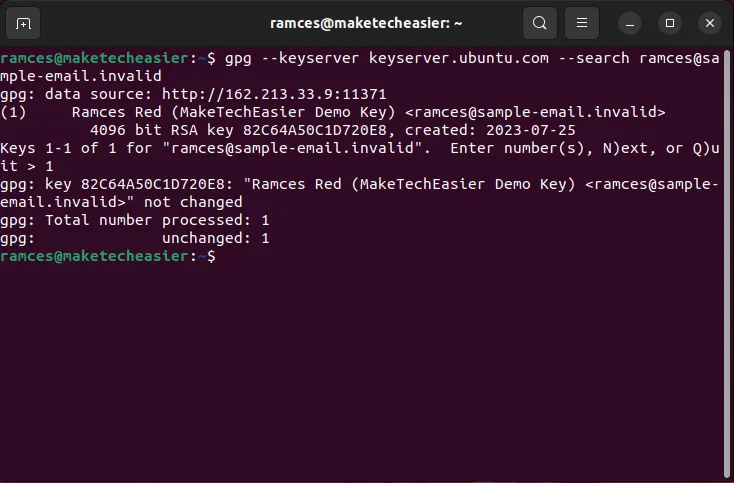

- Wyszukaj swój klucz publiczny na serwerze kluczy, do którego go wysłałeś:

gpg --keyserver keyserver.ubuntu.com --search your-gpg@email.address

- Wybierz klucz, który chcesz pobrać z listy wyników wyszukiwania.

- Wyeksportuj swój klucz publiczny do formatu binarnego:

gpg --export --output public.gpg your-gpg@email.address

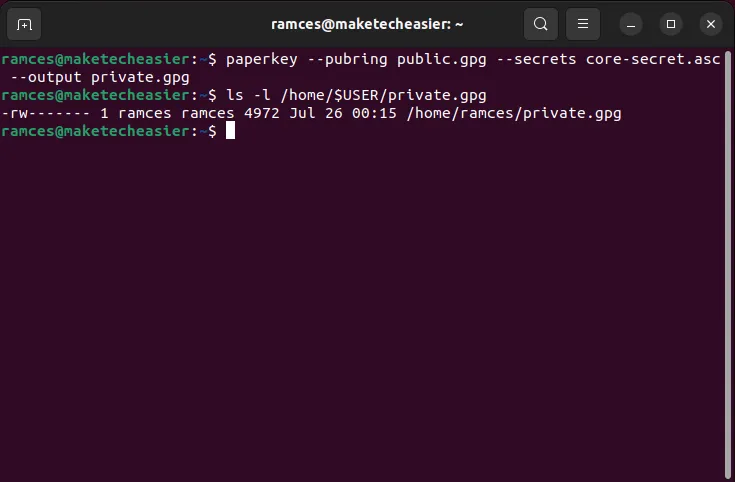

- Zrekonstruuj swój oryginalny klucz prywatny, używając obu flag

--pubringi--secretsw paperkey:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

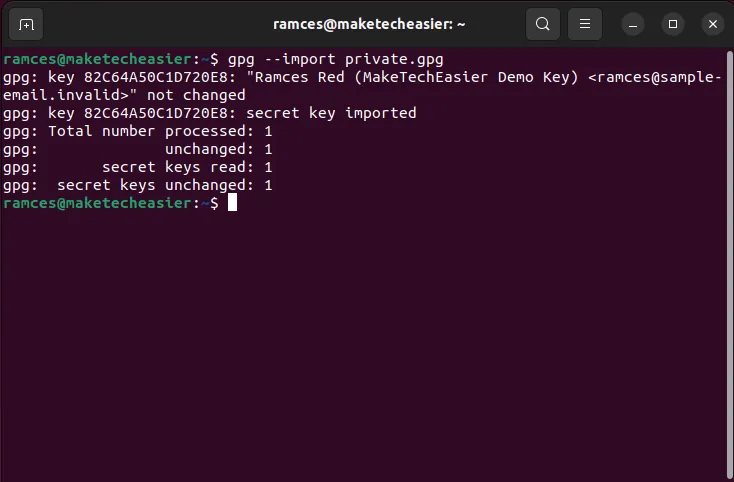

- Zaimportuj swój nowo zrekonstruowany tajny klucz za pomocą GPG:

gpg --import. /private.gpg

Przywracanie kopii zapasowej Paperkey z kodu QR

Możesz również odzyskać swój klucz prywatny GPG, łącząc obraz QR klucza papierowego z istniejącym kluczem publicznym GPG dla swojej tożsamości.

- Zainstaluj narzędzie zbar, aby włączyć skanowanie QR i kodów kreskowych na swoim komputerze:

sudo apt install zbarcam-gtk zbar-tools

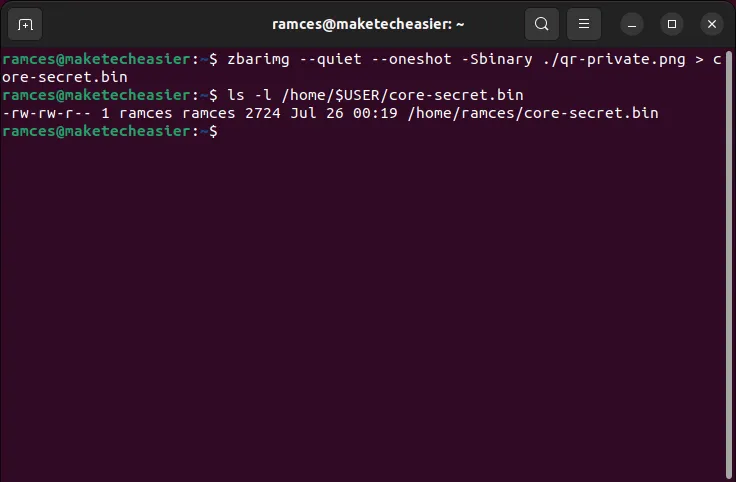

- Odkoduj swój obraz QR za pomocą zbarimg i prześlij jego dane wyjściowe do pliku:

zbarimg --quiet --raw --oneshot -Sbinary. /qr-private.png > core-secret.bin

- Zrekonstruuj swój oryginalny klucz prywatny GPG za pomocą klucza papierowego:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

- Zaimportuj swój klucz prywatny do pęku kluczy GPG:

gpg --import. /private.gpg

Często Zadawane Pytania

Czy kopia zapasowa Paperkey jest bezpieczna?

Kopia zapasowa klucza papierowego domyślnie nie modyfikuje żadnych nieodłącznych właściwości klucza GPG. Oznacza to, że będzie tak bezpieczny, jak jego klucz szyfrujący i liczba używanych bitów.

Jedną z zalet klucza papierowego jest to, że nie polega on na urządzeniach elektronicznych do przechowywania danych klucza prywatnego. Może to zapewnić duże bezpieczeństwo, zwłaszcza jeśli używasz komputera w sieci, do którego inni użytkownicy mają dostęp online.

Podczas tworzenia kopii zapasowej klucza prywatnego GPG otrzymuję komunikat o błędzie dotyczącym uszkodzonych danych wejściowych.

Ten problem występuje, gdy paperkey odczytuje plik z nieprawidłowym typem danych. Najczęstszą przyczyną tego nieprawidłowego typu danych jest klucz prywatny GPG opancerzony ASCII. Aby to naprawić, musisz usunąć tę --armoropcję z polecenia eksportu GPG.

Czy można przekonwertować mój paperkey na inny format obrazu?

Ponieważ paperkey dostarcza tylko nieprzetworzonych danych binarnych, możliwe jest użycie różnych programów do generowania obrazów w celu stworzenia własnego „obrazu zapasowego klucza papierowego”.

Na przykład możesz zainstalować kod kreskowy GNU i uruchomić: paperkey --secret-key qr-private.gpg --output-type raw | barcode -S > private.svgaby utworzyć kod kreskowy SVG swojego podstawowego tajnego pliku.

Źródło zdjęcia: Z poważaniem Media za pośrednictwem Unsplash . Wszystkie przeróbki i zrzuty ekranu autorstwa Ramces Red.

Dodaj komentarz