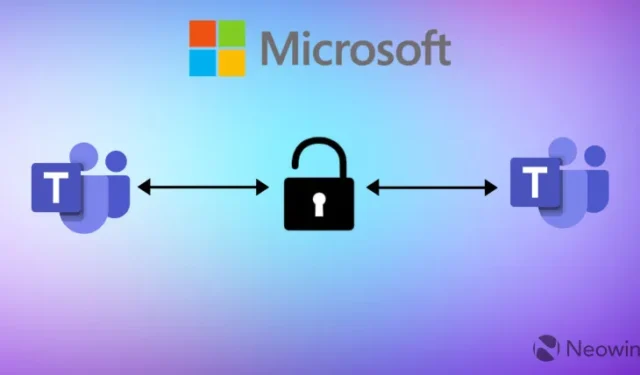

Microsoft kondigt geavanceerde beveiligingsmaatregelen aan voor sommige Teams-klanten

Microsoft Teams is een van de meest gebruikte online communicatie- en samenwerkingsplatforms in bedrijfsomgevingen. Microsoft gaat er prat op dat de software momenteel 270 miljoen gebruikers heeft, maar dit maakt Teams ook een aantrekkelijk aanvalsoppervlak voor kwaadwillende actoren. Als zodanig heeft het technologiebedrijf Redmond nu een reeks geavanceerde beveiligingsfuncties aangekondigd voor bepaalde Teams-klanten via Microsoft Defender 365.

Microsoft heeft deze beveiligingsfuncties “Samenwerkingsbeveiliging” genoemd en er een openbare preview voor gelanceerd. Deze toolset is alleen beschikbaar voor klanten met Microsoft E5-, Microsoft E5 Security- of Microsoft Defender voor Office 365-licenties.

Teams-gebruikers zullen ook de mogelijkheid hebben om verdachte berichten rechtstreeks in Teams te melden, en ze zullen worden opgedoken aan beveiligingsteams in Microsoft Defender 365. Microsoft zal dit proces verder verbeteren door gebruikersrapporten te verzamelen, zodat cyberbeveiligingsteams ze efficiënt kunnen beoordelen.

In dezelfde geest wordt zero auto purge (ZAP) naar Teams gebracht. Het scant berichten na bezorging op indicatoren van schadelijke inhoud en plaatst de berichten onmiddellijk in quarantaine als er iets problematisch wordt gedetecteerd. Vervolgens start het een volledige scan van de Teams-omgeving om te bepalen of deze is gecompromitteerd en voert het quarantaine op schaal uit. Beveiligingsteams kunnen dit gedrag aanpassen aan hun voorkeuren.

Om de weerbaarheid tegen cyberaanvallen verder te verbeteren, introduceert Microsoft ook geavanceerde jachtquery’s en aanvalssimulaties, zoals hieronder beschreven:

Om SecOps met proactieve tools in staat te stellen om op bedreigingen te jagen, voegt Microsoft ook toe aan de bestaande geavanceerde jachtfuncties in Microsoft 365 Defender om de beveiliging voor Teams te ondersteunen. Geavanceerd zoeken is een op query’s gebaseerd hulpprogramma voor het opsporen van bedreigingen waarmee u tot 30 dagen aan onbewerkte gegevens kunt verkennen. U kunt gebeurtenissen binnen Teams proactief inspecteren om bedreigingsindicatoren en entiteiten te lokaliseren met aangepaste query’s met behulp van KQL, of door de querybuilder te gebruiken voor een begeleide jachtervaring. Flexibele toegang tot gegevens stelt SecOps-teams in staat om gegevens uit e-mail, eindpunten, identiteiten, SaaS-apps en DLP te doorzoeken en te correleren, waardoor onbeperkte jacht op zowel bekende als potentiële bedreigingen mogelijk wordt in één enkele, uniforme query.

Bij Microsoft weten we uit de eerste hand dat een effectieve beveiligingsstrategie vanaf de eerste dag actieve betrokkenheid van eindgebruikers vereist. Daarom voegen we aanvalssimulatie- en trainingstools toe om educatie, bewustzijn en risicobeoordeling voor gebruikers van Microsoft Teams te bevorderen. Om de effectiviteit van deze tools verder te verbeteren, krijgen beveiligingsteams geavanceerde analyses en inzichten in de meest voorkomende soorten aanvallen in de Microsoft Teams-omgeving van uw organisatie en kunnen ze simulaties en training aanpassen om specifieke kennislacunes aan te pakken.

Ten slotte is het belangrijk om te begrijpen dat Collaboration Security een uitbreiding is van Microsoft Defender 365, niet Teams. Als zodanig zal het beschikbaar zijn voor zover klanten met de juiste licentie het willen gebruiken, zoals uitgelegd in de verschillende hierboven beschreven detectie- en responstechnieken. Hoewel Collaboration Security nu beschikbaar is in openbare preview, zijn tijdlijnen voor algemene beschikbaarheid nog niet aangekondigd.

Geef een reactie