De nieuwste .NET-updates verhelpen het beveiligingslek met betrekking tot het uitvoeren van externe code in Visual Studio

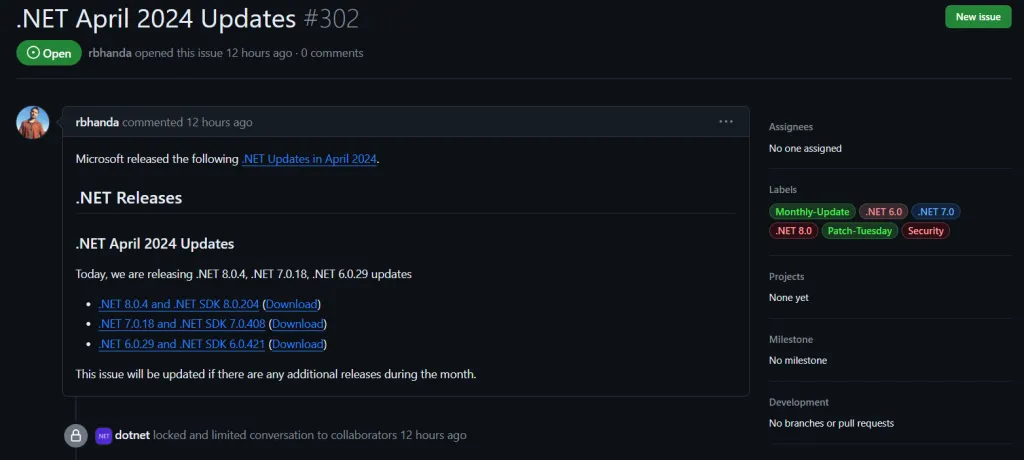

Microsoft heeft updates uitgegeven voor . NET 6,. NET7 en. NET 8 om de CVE-2024-21409 aan te pakken die vermeld staat als een belangrijke kwetsbaarheid voor. NET en Visual Studio uitvoering van externe code.

Met een Remote Code Execution (RCE)-aanval kan een aanvaller kwaadaardige code uitvoeren op de computers of het netwerk van een organisatie. Deze mogelijkheid om door de aanvaller gecontroleerde code uit te voeren kan meerdere doelen dienen, zoals het installeren van verdere malware of het exfiltreren van vertrouwelijke informatie.

RCE-aanvallen zijn tegenwoordig een veelgebruikt middel voor aanvallers om gegevens te stelen en in te breken in de systemen van de overheid en organisaties.

Hoe patch ik mijn . NET om beveiligingsproblemen te voorkomen?

U kunt echter ook de CLI-opdrachten (winget) van Windows Package Manager gebruiken om ze te installeren:

- Om de. NET 8-runtime:

winget install dotnet-runtime-8 - Om de. NET 8 SDK:

winget install dotnet-sdk-8 - Een bestaande installatie bijwerken:

winget upgrade

Microsoft waarschuwt ook voor een ‘use-after-free’-kwetsbaarheid in WPF, die kan leiden tot misbruik van bevoegdheden, alleen al door het bekijken van niet-vertrouwde documenten. Wij raden aan om te updaten. NET zo snel mogelijk om deze beveiligingsproblemen te voorkomen.

Dat moet u zich ook bewust zijn. NET 7 bereikt binnenkort het einde van de ondersteuning. De apps werken nog steeds, maar Microsoft raadt een upgrade aan.

Heeft u problemen ondervonden met de updates? Laat het ons weten in de opmerkingen hieronder.

Geef een reactie