Intel과 Microsoft는 CVE-2022-0001 취약점에 대한 중요한 완화 방법을 공유합니다.

2024년 3월, 연구원들은 공격자가 분기 기록을 조작할 수 있는 Intel CPU에서 BHI(분기 기록 주입) 취약점인 CVE-2022-0001을 발견했습니다. 이로 인해 장치에 대한 중요한 정보가 노출되었습니다.

Intel의 공식 웹사이트 에 따르면 취약점은 다음과 같이 설명됩니다.

Intel CPU의 CVE-2022-0001 취약점은 영향을 받는 프로세서 의 수가 많기 때문에 주요 보안 위협이었습니다 . 결과적으로 피해를 최소화하기 위해 완화 조치를 신속하게 공유해야 했습니다!

Microsoft와 Intel은 CVE-2022-0001에 대응하기 위한 완화 방법을 공유합니다.

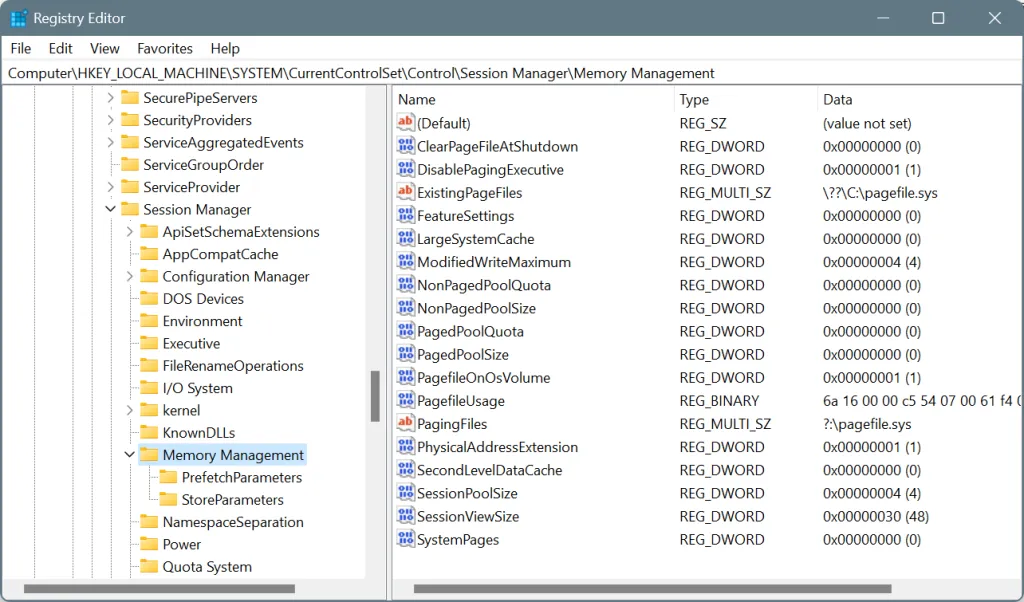

전용 취약점 페이지에서는 다음과 같은 변경 사항을 제안합니다.

이는 Intel 프로세서를 실행하는 Windows 장치에만 수동으로 적용된다는 점을 기억하세요. 또한 변경하기 전에 레지스트리를 백업하십시오. 또는 문제가 발생할 경우 언제든지 레지스트리 변경 사항을 취소하거나 백업 없이 레지스트리를 복원할 수도 있습니다.

이러한 완화는 성능에도 영향을 미칠 수 있지만 Microsoft 또는 Intel이 CVE-2022-0001에 대해 보다 실행 가능한 솔루션을 발견할 때까지 최선의 방법입니다.

CPU 제조업체의 경우 인텔은 지점 기록을 보호하기 위해 공식 웹사이트에 완화 조치를 공유 했습니다. Intel은 또한 향후 프로세서에 하드웨어 수준에서 CVE-2022-0001에 대한 완화 기능이 포함될 수 있으며 이를 수동으로 시행할 필요가 없다고 밝혔습니다.

분기 기록 주입 취약점은 보호되지 않은 시스템에 큰 위험을 초래하므로 모든 사용자가 Intel 및 Microsoft에서 권장하는 변경을 수행하는 것이 좋습니다. 주위에 방법이 없습니다!

이러한 취약점은 수시로 발생하며 곧 수정 사항이 공유됩니다. 예를 들어, 또 다른 최근 취약점인 Rust CVE-2024-24576을 통해 해커가 시스템에 빠르게 액세스할 수 있었습니다. 이에 대응하려면 Rust 저장소 라이브러리를 버전 1.77.2로 업데이트해야 했습니다.

완화를 시행하는 데 문제가 있는 경우 의견 섹션을 통해 알려주세요.

reg add “HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management” /v FeatureSettingsOverride /t REG_DWORD /d 0x00800000 /freg add “HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management” /v FeatureSettingsOverrideMask /t REG_DWORD /d 0x00000003 /f

BHI(분기 기록 주입)는 특정 형태의 인트라 모드 BTI를 설명합니다. 여기서 공격자는 간접 분기 예측자가 특정 예측 항목을 선택하도록 하기 위해 사용자에서 감독자 또는 게스트에서 VMX 루트 모드로 전환하기 전에 분기 기록을 조작할 수 있습니다. 간접 분기의 경우 예측 대상의 공개 가젯이 일시적으로 실행됩니다. 이는 관련 분기 기록에 이전 보안 컨텍스트, 특히 다른 예측 모드에서 가져온 분기가 포함될 수 있기 때문에 가능할 수 있습니다.

답글 남기기