Google 패스키 생성 및 설정 방법

Google은 최근 개인 Google 계정용 암호 키라는 새로운 기능을 발표했습니다. 이 기능을 사용하면 암호보다 쉽고 안전하게 계정에 로그인할 수 있습니다. 아이러니하게도 암호를 대체하는 새로운 기능이 세계 암호의 날에 출시되었습니다.

암호를 교체해야 하는 이유는 무엇입니까?

물론 암호가 처음 소개되었을 때 계정을 보호하는 좋은 방법이었지만 더 이상 충분히 안전하지 않습니다. 사용이 불편하고 피싱 공격 및 데이터 유출에 취약합니다. 그리고 그들은 사용자의 어깨에 많은 책임을 지우는데, 솔직히 말해서 대부분의 사람들은 실패하고 있습니다.

당신이 이러한 사람들 중 하나가 아니고 강력한 암호를 만드는 것이 당신의 초능력 중 하나라고 하더라도, 얼마나 많은 사용자가 종종 강력한 암호를 만들 수 없는지 알면 놀랄 것입니다. 123456 또는 password와 같은 암호는 여전히 전 세계적으로 가장 많이 사용되는 암호입니다.

그리고 강력한 암호를 생성했지만 자신의 작업이 완료되었다고 생각하고 여러 사이트에서 암호를 재사용하는 사람들이 있습니다. 강력한 암호를 사용하고 절대 재사용하지 않는 희귀종이라 할지라도 피싱 공격, 데이터 유출 및 2SV(2FA/MFA) 인증을 쓸모없게 만드는 더 악명 높은 “SIM 스왑” 공격에 여전히 취약합니다.

암호가 직면한 이러한 문제를 초월하기 때문에 암호 키는 더 나은 대안입니다.

패스키란 무엇입니까?

패스키는 지문, 얼굴 스캔 또는 장치 화면 잠금(예: PIN)과 같은 생체 인식 데이터를 사용하여 신원을 확인하는 새로운 유형의 암호 없는 인증입니다. 즉, 비밀번호를 기억할 필요가 없으며 실수로 유해한 주체에게 비밀번호를 알려줄 수 없기 때문에 피싱 공격의 희생양이 될 가능성이 적습니다.

또한 비밀번호보다 안전하고 편리합니다. 기기에 저장되기 때문에 데이터 유출에 취약하지 않습니다. 매번 긴 암호를 입력하는 대신 한 번의 탭이나 스캔으로 로그인할 수 있으므로 암호보다 사용하기 쉽습니다.

또한 암호 키는 로그인하는 웹사이트 또는 앱마다 고유하므로 암호를 재사용할 위험이 없습니다.

후드 아래를 살짝 엿보고 싶은 기술 사용자를 위해 간단한 설명이 있습니다.

암호 키는 공개 키 암호화를 사용하는 WebAuthentication(또는 “WebAuthn”) 표준을 기반으로 합니다. 공개 키 암호화는 두 개의 키를 사용합니다. 하나는 서버에 저장되어 모든 사람이 볼 수 있는 공개 키이고 다른 하나는 데이터를 암호화할 때 아무도 알 수 없는 비밀 키인 개인 키입니다. 개인 키는 장치에 저장되며 대부분의 경우 장치를 떠나지 않습니다. 어떤 경우에도 서버와 공유되지 않습니다.

Google 패스키는 어떻게 작동합니까?

Google 계정에 대한 암호 키를 생성하면 장치에 저장되는 개인 키가 생성됩니다. 해당 공개 키도 생성되어 Google 서버에 업로드됩니다.

Google 계정에 로그인하려면 기기에서 승인 후 비공개 키로 고유한 챌린지에 서명해야 합니다. 그런 다음 Google은 서버에 저장된 공개 키를 사용하여 서명을 확인하고 일치하면 로그인됩니다. Google과 공유되는 정보, 즉 서명 및 공개 키에는 개인 정보가 포함되지 않습니다. 당신의 생체 인식.

패스키에 사용하는 기기는 서명이 유해한 피싱 웹사이트가 아닌 Google 웹사이트 및 앱과만 공유되도록 합니다. 따라서 다른 형태의 인증과 마찬가지로 패스키를 사용할 때 주의를 기울일 필요가 없습니다.

Google은 FIDO 동맹의 다른 플레이어와 함께 암호 키를 개발했습니다. 이를 통해 패스키는 여러 장치 및 운영 체제와 호환됩니다.

Google 패스키 역시 다양한 기기, 운영 체제 및 브라우저를 지원합니다. 고급 보호 프로그램에 등록한 경우 보안 키 대신 암호 키를 사용할 수도 있습니다. 여기에는 다음이 포함됩니다.

- Windows 10 이상을 실행하는 Windows 노트북 또는 데스크탑

- macOS Ventura 이상을 실행하는 Mac 장치

- iOS 16 이상을 실행하는 iPhone

- Android 9 이상이 설치된 Android 기기

- FIDO2 프로토콜을 지원하는 하드웨어(USB) 보안 키

패스키를 사용하려면 장치에 다음 브라우저 중 하나가 필요합니다.

- Chrome 브라우저 109 이상

- Safari 브라우저 16 이상

- Edge 브라우저 109 이상

암호 키를 사용하려면 장치에서 다음을 활성화해야 합니다.

- 화면 잠금

- 블루투스(다른 컴퓨터에서 Google 계정에 로그인하기 위해 휴대전화의 암호 키를 사용하려는 경우).

암호 키는 다른 장치에서도 사용할 수 있습니다. 예를 들어 iPhone에서 암호 키를 생성하면 iCloud 키체인과 동기화되므로 동일한 Apple ID를 사용하여 Mac에서 사용할 수 있습니다. 마찬가지로 Google 비밀번호 관리자와 같은 비밀번호 관리자를 사용하여 비밀번호를 동기화하는 경우 다른 기기에서도 비밀번호를 사용할 수 있습니다. 암호 관리자는 암호 키를 동기화하기 전에 종단 간 암호화를 사용하므로 여전히 안전하다는 확신을 가질 수 있습니다.

Google 계정에 대한 암호 키를 만드는 방법

지원되는 모든 장치를 사용하여 패스키를 생성할 수 있습니다. 이 가이드를 위해 Safari 브라우저에서 iPhone을 사용하여 프로세스를 보여주지만 프로세스는 다른 장치에서도 동일합니다.

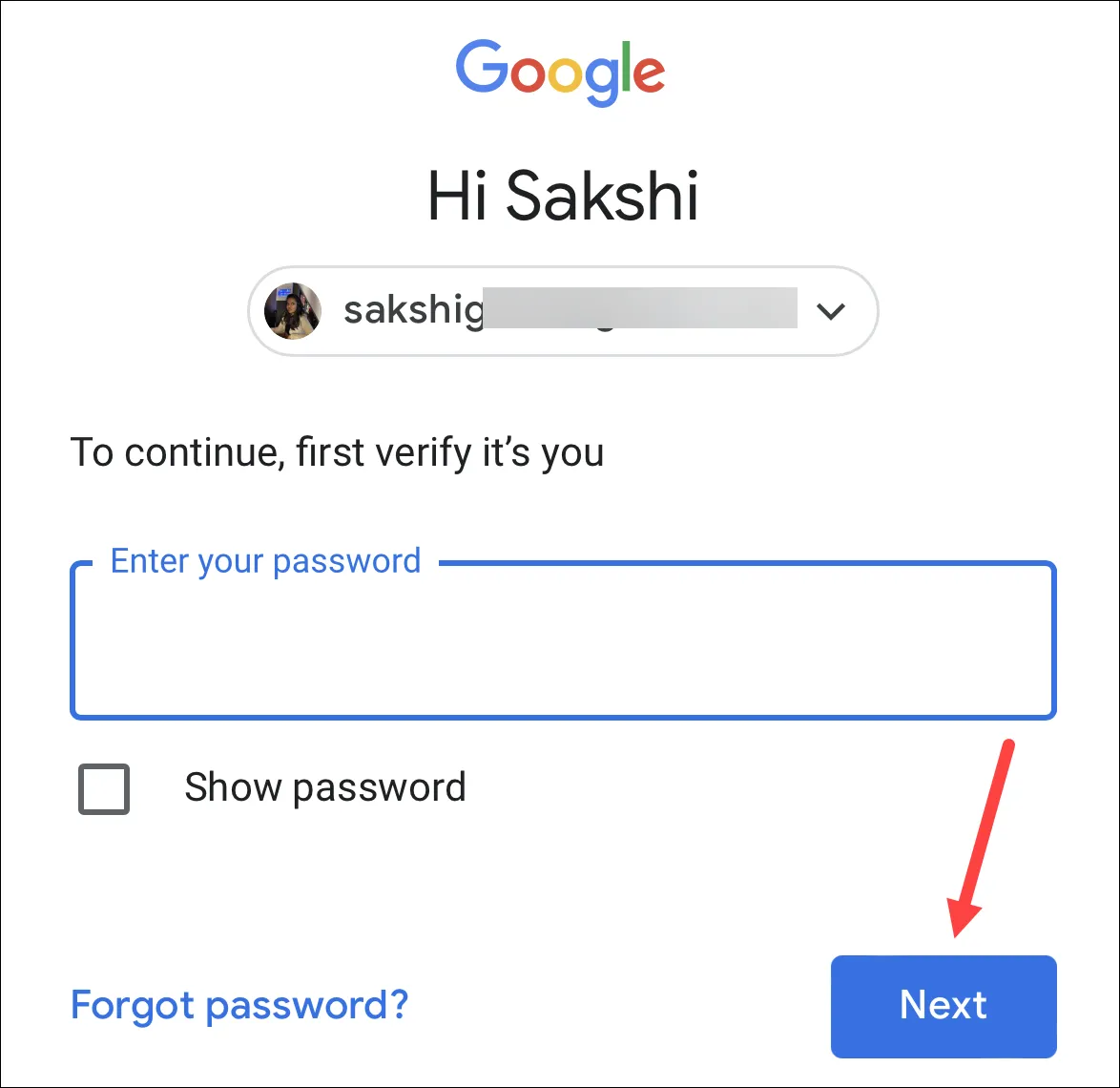

암호 키를 만들려면 g.co/passkeys 로 이동하세요 . 계정에 로그인하여 암호 키를 만들려는 사람이 본인인지 확인해야 합니다.

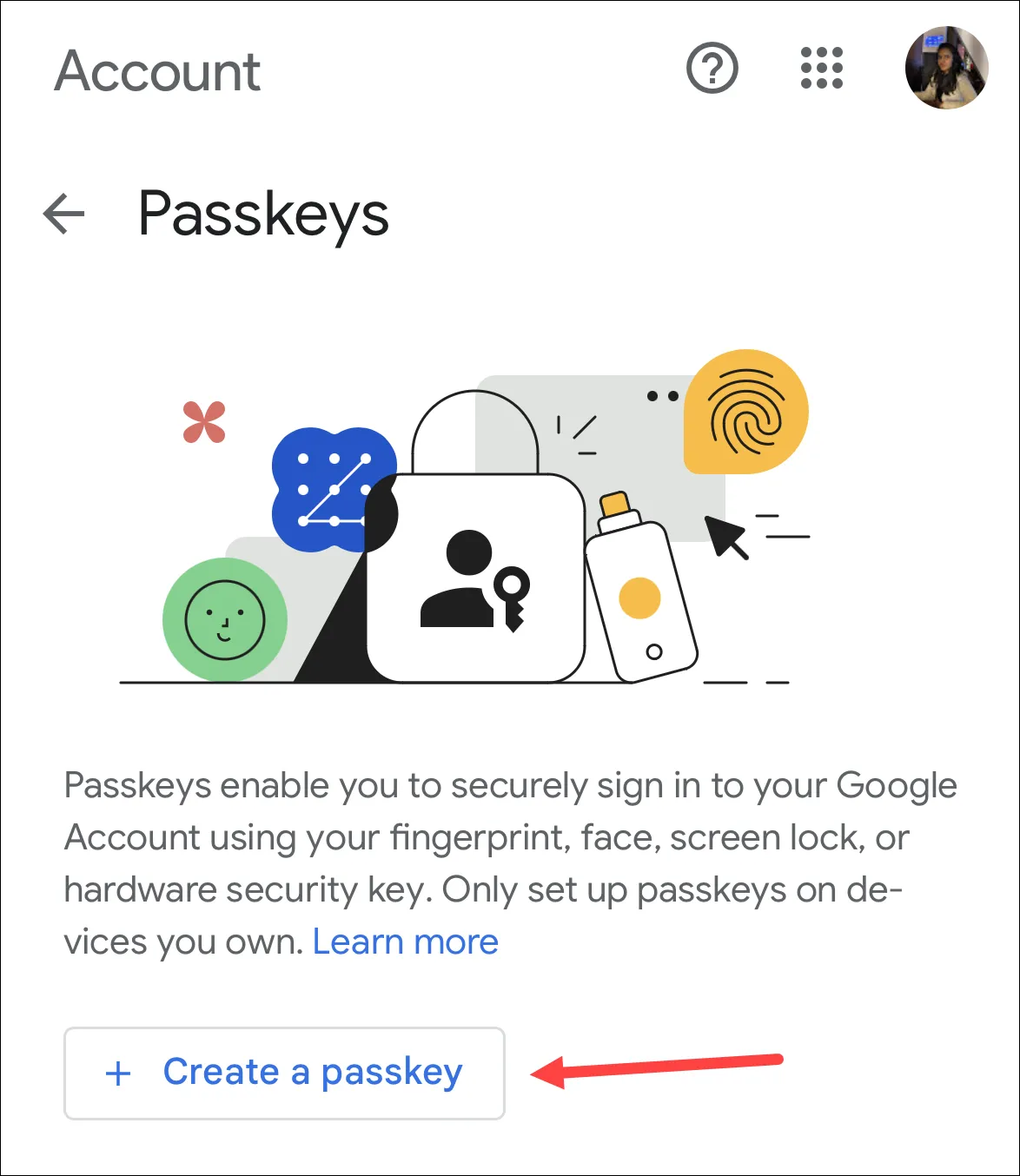

다음으로 ‘패스키 만들기’ 옵션을 탭합니다.

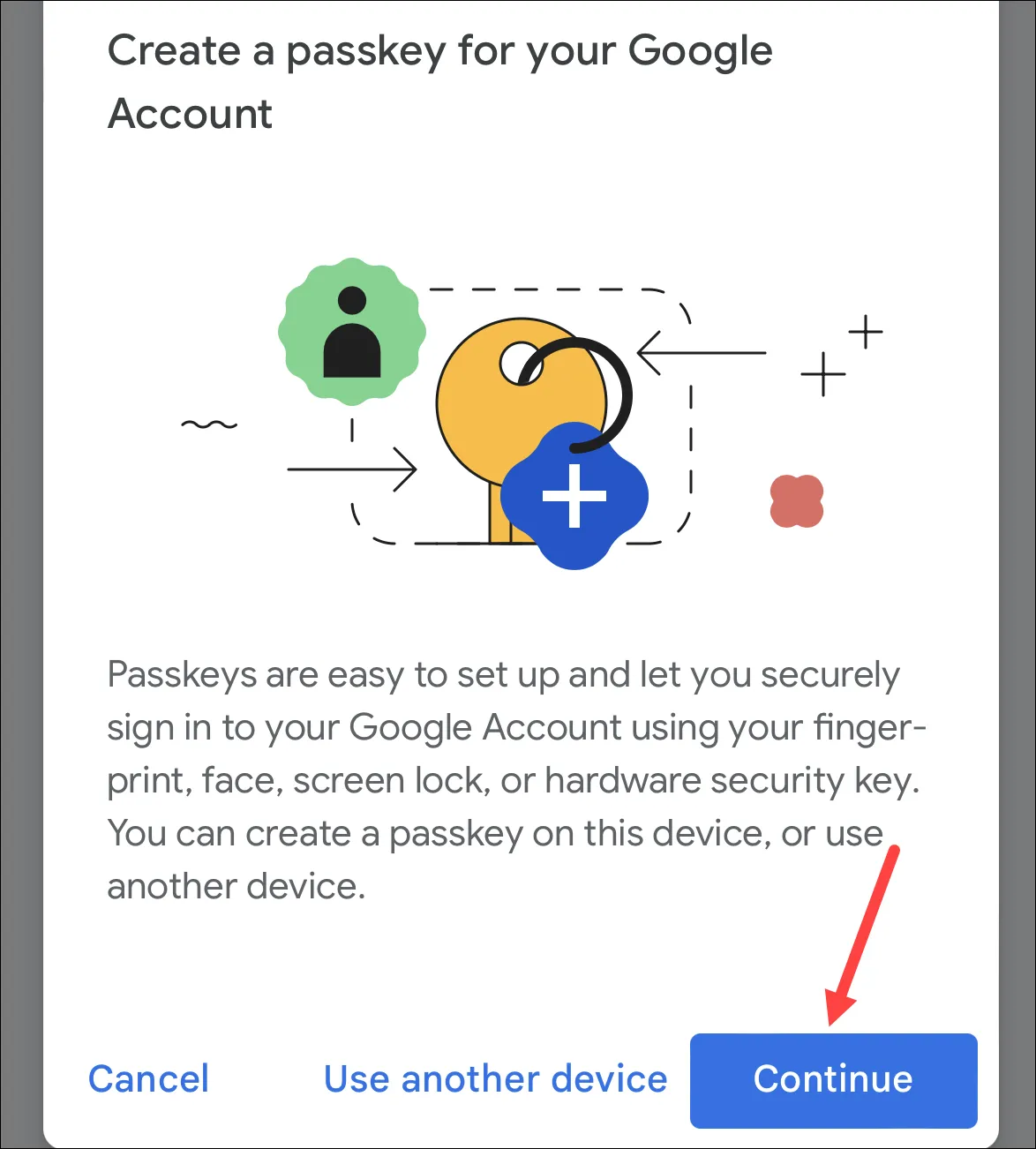

팝업이 나타납니다. ‘계속’을 탭합니다.

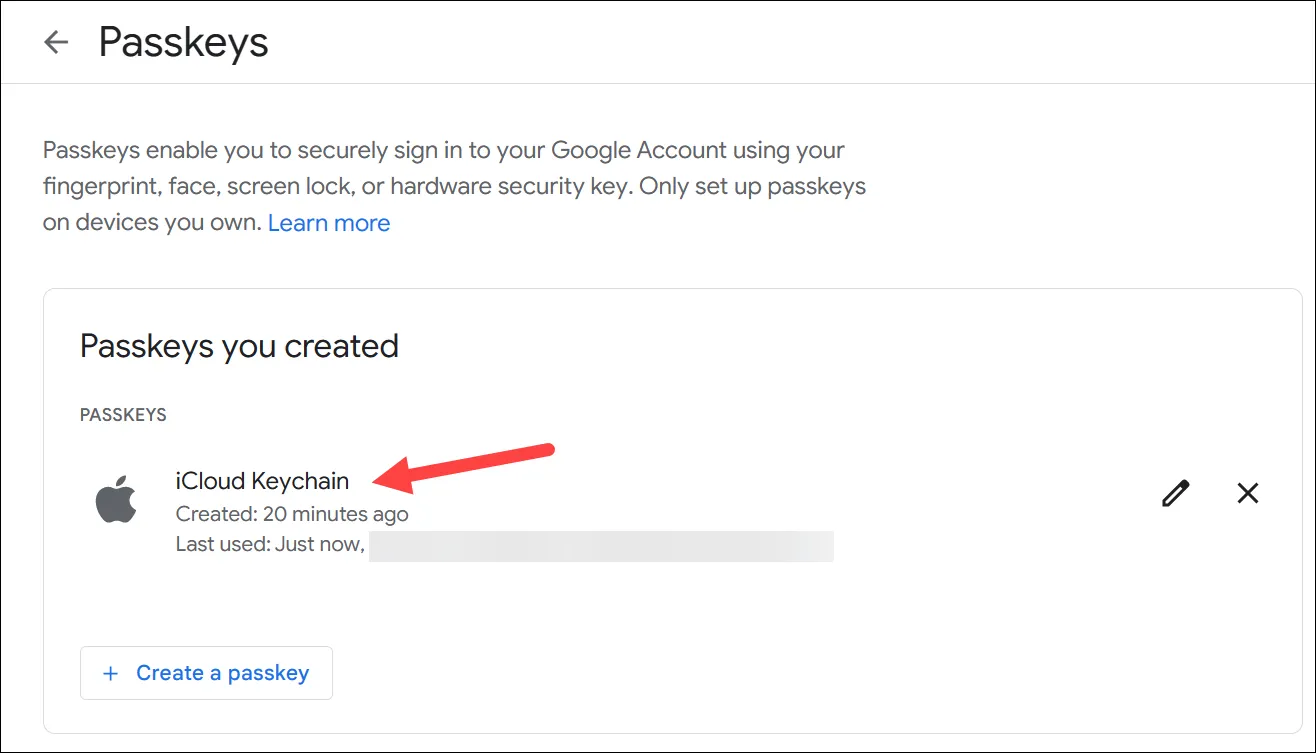

iCloud 키체인(Apple 기기인 경우)에서 Google 계정에 대한 암호를 저장할 것인지 묻는 또 다른 확인 팝업이 나타납니다. ‘계속’을 다시 탭합니다. 그런 다음 지문, FaceID 또는 화면 잠금을 사용하여 신원을 확인합니다.

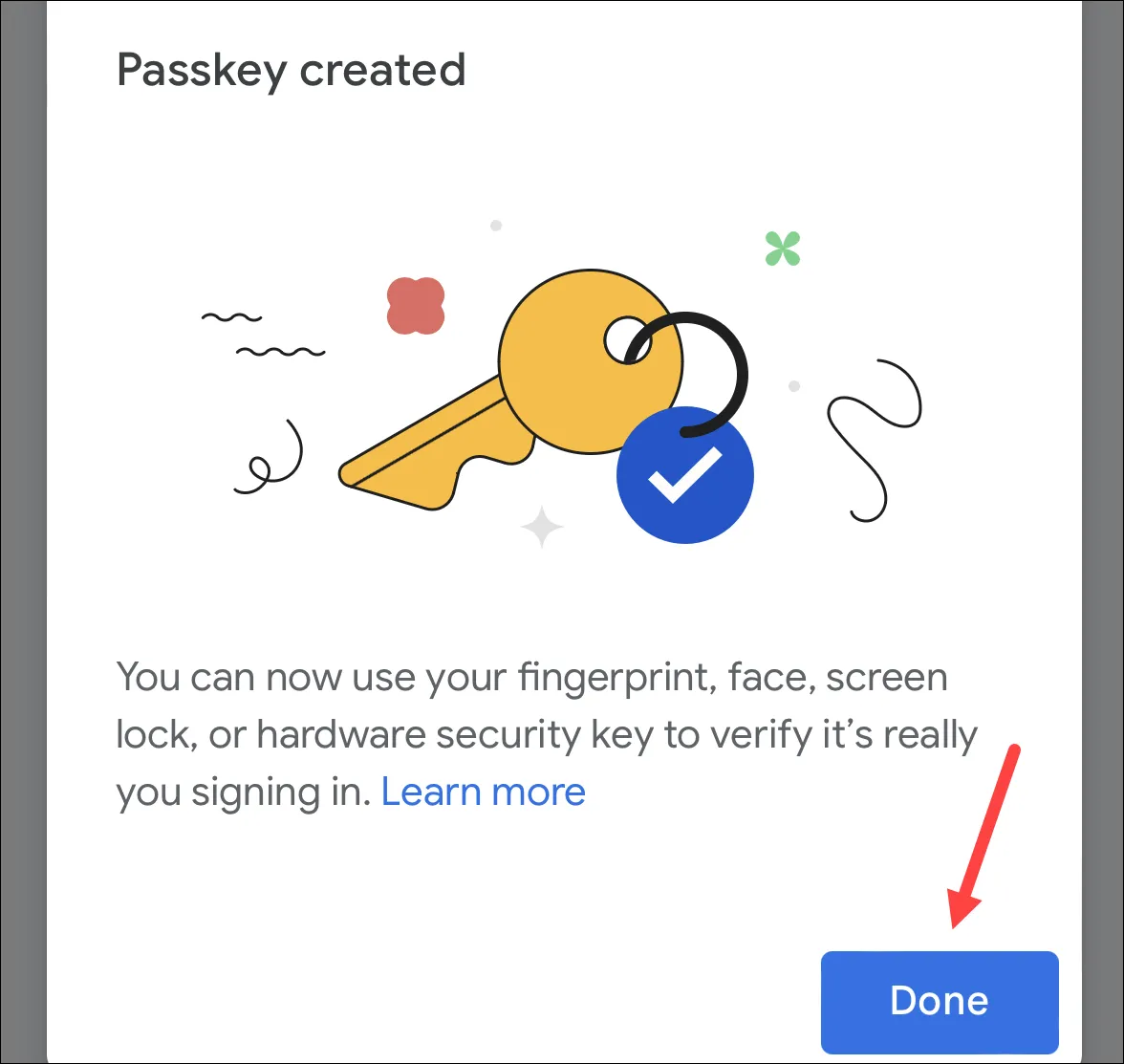

그리고 그게 다야. 암호 키가 생성됩니다. 팝업을 닫으려면 ‘완료’를 탭하세요.

암호 키를 사용하여 로그인

이제 다음에 Google 또는 관련 서비스에 로그인할 때 암호 키로 로그인할 수 있습니다.

예를 들어 google.com 에 로그인한다고 가정해 보겠습니다 . ‘로그인’을 탭하고 계정 세부정보를 입력합니다.

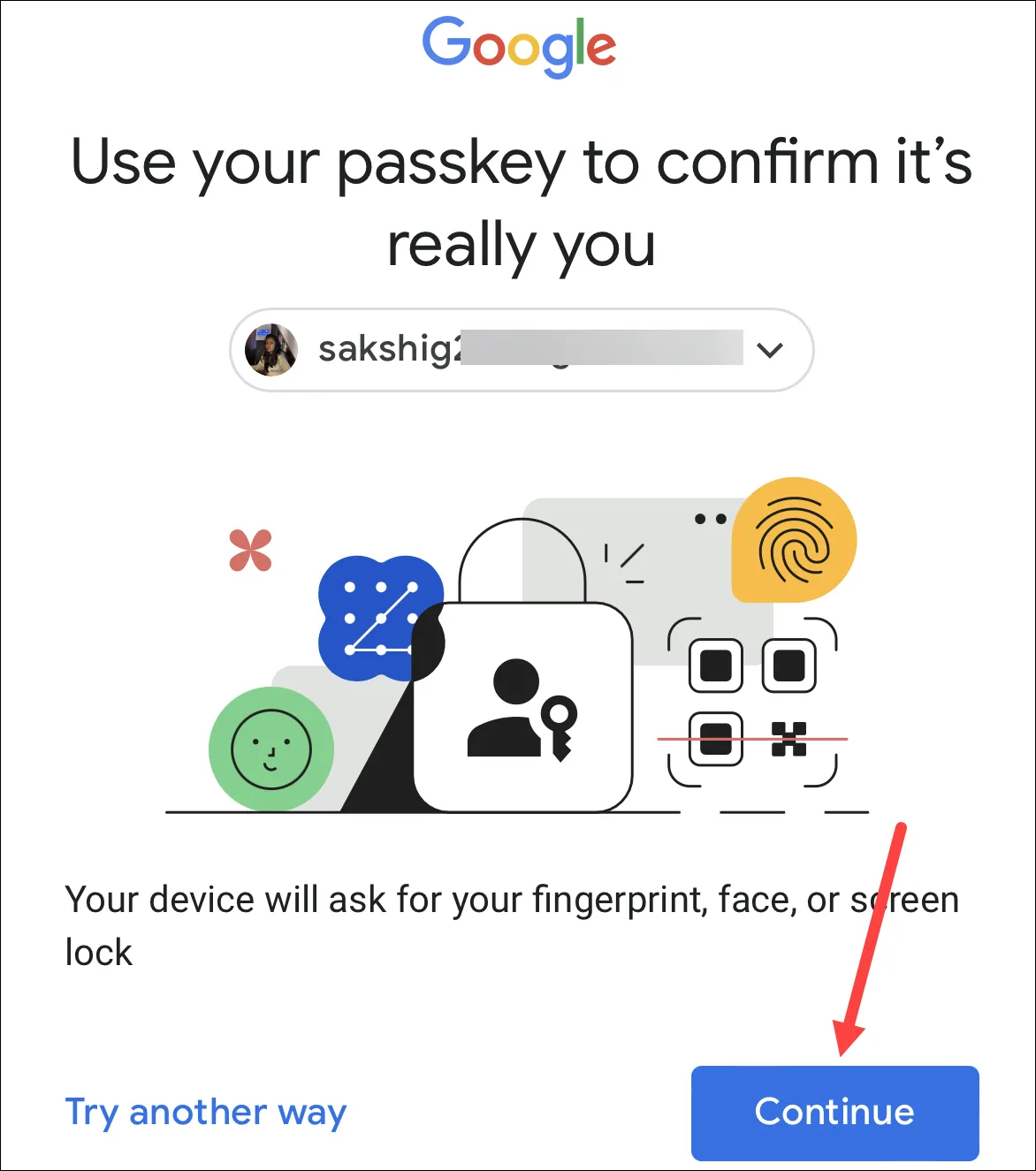

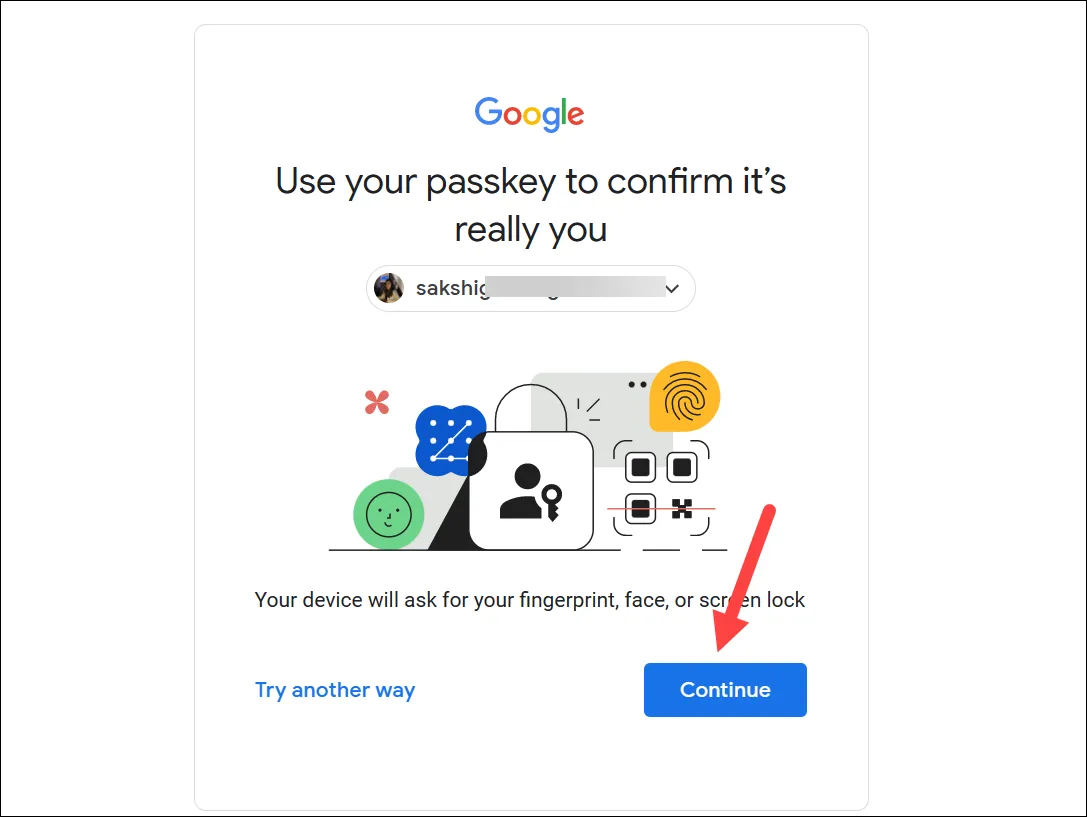

그런 다음 ‘패스키 사용’ 화면에서 ‘계속’을 탭합니다.

iCloud 키체인의 보안 팝업이 나타납니다. 다시 ‘계속’을 탭합니다. 그런 다음 생체 인식 또는 장치 암호를 사용하여 신원을 확인합니다.

암호 키를 사용하여 다른 컴퓨터에 로그인

다른 컴퓨터에서 Google 계정에 로그인하려면 휴대전화에서 방금 만든 패스키를 사용하면 됩니다. 장치가 서로 가까이 있는지 확인하기 위해 작은 익명의 Bluetooth 메시지가 사용되므로 전화기가 컴퓨터 근처에 있어야 합니다.

다시 google.com 의 예를 들어 보겠습니다 . ‘로그인’ 버튼을 클릭하고 계정 정보를 입력합니다. 그런 다음 ‘패스키 사용..’ 화면에서 ‘계속’을 클릭합니다.

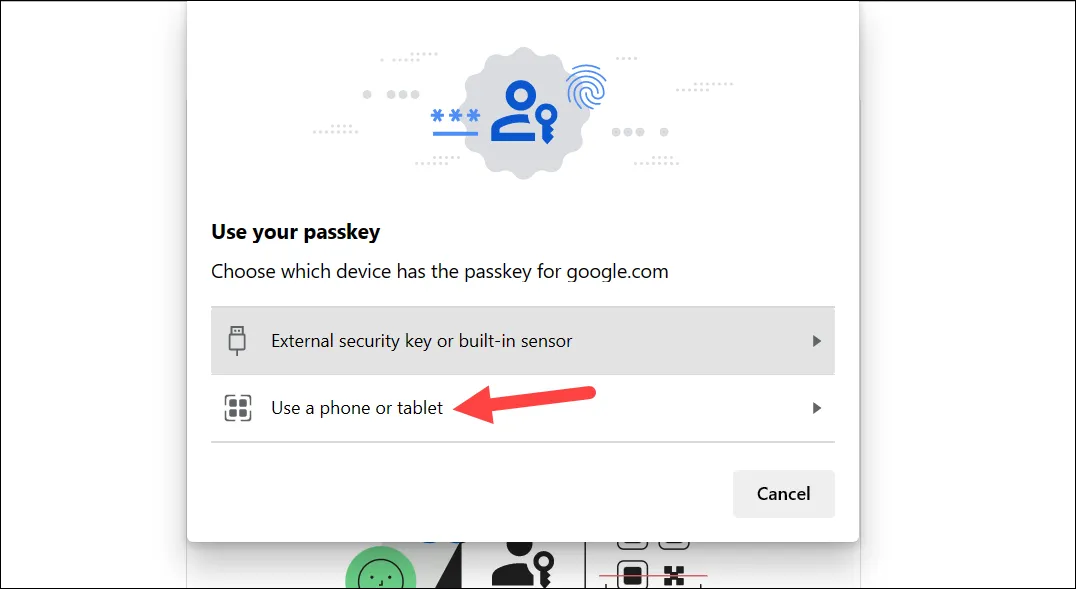

다음으로 패스키가 있는 장치를 선택합니다. 여기서는 ‘휴대전화 또는 태블릿 사용’을 선택했습니다.

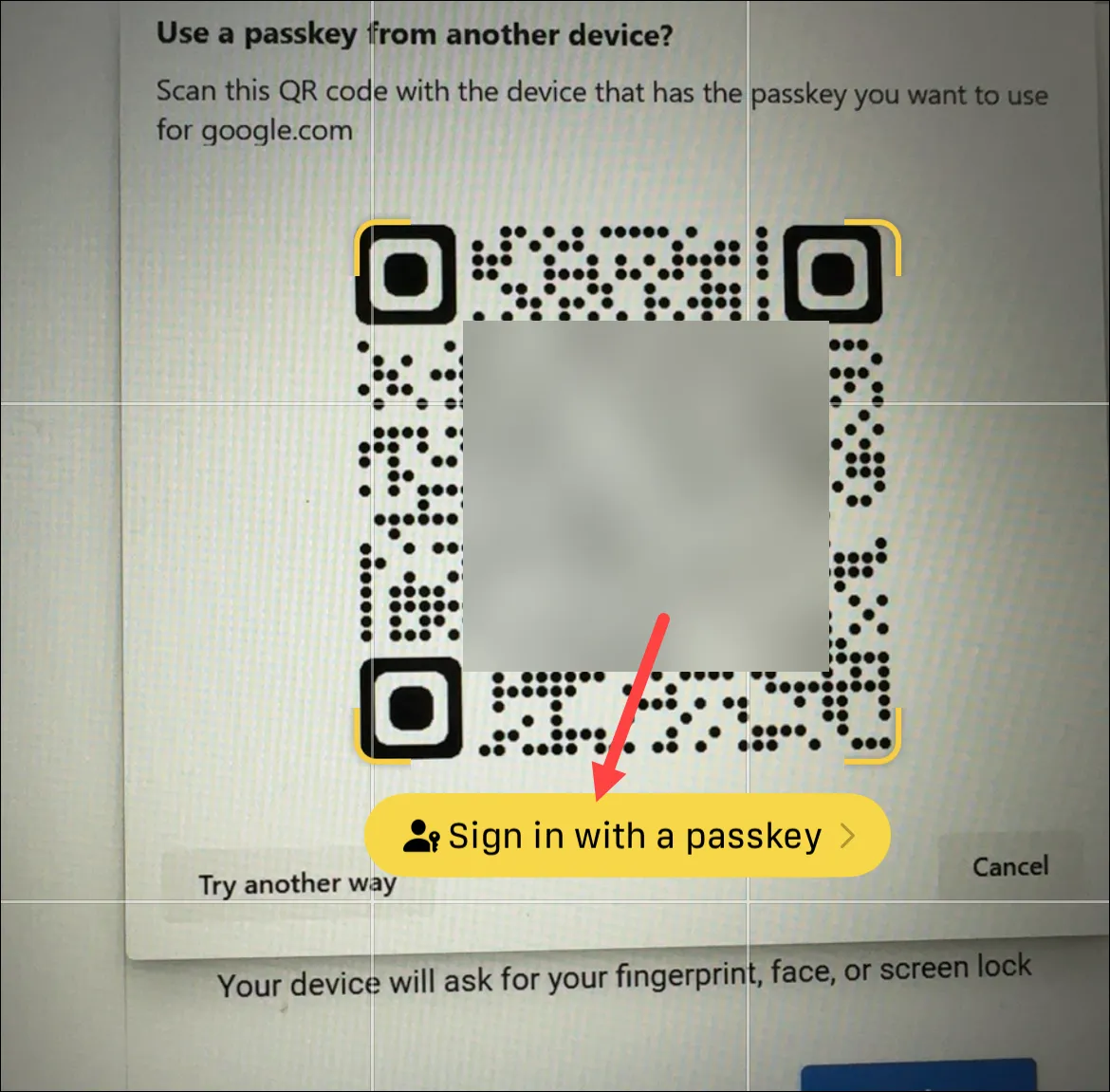

화면에 QR 코드가 나타납니다. 휴대전화의 카메라를 열고 스캔하세요. ‘암호 키로 로그인’ 옵션을 탭합니다. 그런 다음 생체 인식을 사용하여 신원을 확인합니다.

이것이 귀하가 소유한 장치인 경우 로그인 프로세스를 더 빠르게 하기 위해 새 암호 키를 생성할 수 있습니다. 컴퓨터 브라우저에서 g.co/passkeys로 이동하여 위에서 설명한 것과 동일한 단계를 반복합니다. 계정에는 다른 장치에 이미 있는 암호 키도 표시됩니다.

암호 키는 우리가 나아가고 있는 안전한 새 방향입니다. Google 계정용 암호 키를 만들고 암호를 괴롭히는 모든 종류의 위협으로부터 자신을 보호하십시오.

답글 남기기