Linus Torvalds accetta gli aggiornamenti Linux Hyper-V di Microsoft in modo che sia Intel che AMD possano trarne vantaggio

Microsoft ha recentemente introdotto alcune modifiche volte a migliorare il supporto Hyper-V sulla prossima versione 6.6 del kernel Linux. Tra i numerosi miglioramenti ci sono il supporto per gli ospiti AMD SEV-SNP e per gli ospiti Intel TDX su Hyper-V.

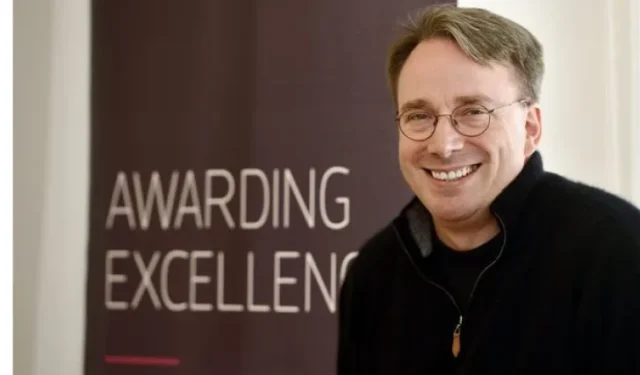

Oltre a questi due, ci sono altri aggiornamenti, come una migliore gestione degli oggetti root ACPI (Advanced Configuration and Power Interface) nel driver VMBus e altro ancora. Il capo di Linux Linus Torvalds ha accettato questi aggiornamenti inviati dal Principal Architect di Microsoft presso Azure Machine Learning, Wei Liu. Torvalds dice :

Ottieni aggiornamenti hyperv da Wei Liu:

– Supporto per gli ospiti SEV-SNP su Hyper-V (Tianyu Lan)

– Supporto per gli ospiti TDX su Hyper-V (Dexuan Cui)

– Utilizzare l’API SBRM nel driver del palloncino Hyper-V (Mitchell Levy)

– Evitare il dereferenziamento dell’handle dell’oggetto root ACPI nel driver VMBus (Maciej Szmigiero)

– Alcune correzioni varie (Jiapeng Chong, Nathan Chancellor, Saurabh Sengar)

Per coloro che se lo chiedono, Trust Domain eXtension o TDX di Intel aiuta a isolare le macchine virtuali (VM) dai loro gestori di macchine virtuali (VMM) o hypervisor (che in questo caso è Hyper-V di Microsoft), isolandole quindi dal resto dell’hardware e dal resto dell’hardware. sistema. Queste macchine virtuali isolate dall’hardware sono essenzialmente ciò che sono i “Domini Trust” e da qui il nome della tecnologia. Offre crittografia della memoria totale multichiave (MKTME) tramite AES-128-XTS.

Dal lato di AMD, SEV o Secure Encrypted Virtualization aiuta a isolare le VM dai loro hypervisor o VM. È interessante notare che SEV è stata la prima tecnologia di questo tipo per processori x86 e da allora AMD l’ha migliorata con SEV-ES o Secure Encrypted Virtualization-Encrypted State che ha introdotto la crittografia della CPU; e successivamente è stata aggiunta anche la crittografia della memoria con SEV-SNP (Secure Nested Paging), che ha lo scopo di proteggere, tra gli altri, dagli attacchi del canale laterale.

Un esempio del vantaggio di avere una cosa del genere è il modo in cui Intel TDX ha recentemente protetto i suoi ultimi processori dalla vulnerabilità Downfall , anche se ciò non significa che saranno immuni agli aggiornamenti del microcodice difettosi .

Anche se l’aggiunta di questa funzionalità potrebbe non significare molto per il consumatore medio, le aziende probabilmente apprezzeranno la sicurezza aggiuntiva.

Lascia un commento