Come rilevare i keylogger nei sistemi Windows

I keylogger sono una pericolosa minaccia alla sicurezza che può facilmente prendere di mira anche i computer più aggiornati. Il loro scopo è monitorare le sequenze di tasti ed esporre tali dati privati a hacker e agenti di sorveglianza. Sebbene sia possibile utilizzare un software anti-keylogger, è molto più efficace rilevare queste minacce in anticipo prima che causino danni gravi.

Ecco alcuni dei modi migliori per rilevare i keylogger in un computer Windows. Discuteremo anche di una tecnica preventiva avanzata chiamata “crittografia dei tasti” che neutralizza anche i keylogger più sofisticati.

Cosa sono i keylogger?

Un keylogger è un componente software o hardware che monitora le sequenze di tasti immesse sulla tastiera di un computer/laptop o su un dispositivo mobile. I keylogger hardware vengono inseriti tramite USB o un driver non autorizzato e sono più facili da rilevare e rimuovere. I keylogger software sono più furtivi in confronto e talvolta non sono rilevabili nel sistema infetto.

A differenza dei normali virus e trojan, i keylogger remoti non influiscono sulle prestazioni del sistema ma fanno molti più danni esponendo le tue informazioni private ad altri. Pensa alle informazioni finanziarie, alle password e ai tuoi post e commenti online anonimi.

I più sofisticati di questi agenti di sorveglianza possono profilare gli utenti in base all’analisi delle sequenze di tasti, al ritmo e allo schema delle loro digitazioni. Se questa stessa idea ti spaventa, trova conforto nel fatto che, affinché qualsiasi keylogger sia efficace, deve prima essere installato correttamente sul tuo computer. Esistono varie categorie di keylogger, a seconda della gravità.

- Keylogger basati su browser : alcuni siti Web dannosi possono utilizzare script CSS, attacchi Man-In-the-Browser (MITB) o keylogger basati su moduli Web. Fortunatamente, se disponi di un sistema Windows 10 aggiornato e hai abilitato Windows Defender e altri elementi essenziali della sicurezza di Windows, queste minacce verranno bloccate immediatamente.

- Keylogger spyware generici : i keylogger tradizionali vengono inseriti utilizzando un allegato e-mail sospetto o un download di social media/torrent. Ancora una volta, è probabile che vengano bloccati da Windows Defender o da un programma antimalware.

- Keylogger a livello di kernel : questi sono più pericolosi. Operano sotto il sistema operativo Windows come rootkit e possono passare inosservati.

- Keylogger basati su hypervisor : utilizzando la virtualizzazione, i sofisticati keylogger possono affermarsi come repliche del sistema operativo ed eseguire la scansione di tutte le sequenze di tasti. Queste minacce sono molto rare però.

Se sospetti che il tuo sistema Windows sia stato attaccato da keylogger, segui questi passaggi per assicurarti che i tuoi dati siano al sicuro.

Usa il Task Manager per rilevare i keylogger

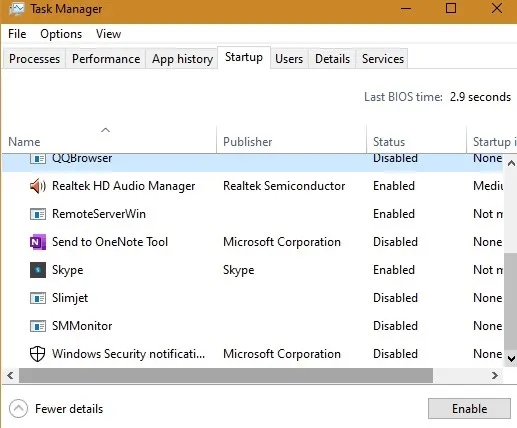

Inoltre, controlla nella scheda “Avvio”. Se nel menu di avvio sono presenti programmi dall’aspetto sospetto, disabilitarli.

Rileva connessioni Internet sospette utilizzando la riga di comando

Dopo esserti assicurato che nessun altro abbia effettuato l’accesso al tuo computer, è importante verificare se sono presenti connessioni Internet sospette sul tuo dispositivo. Per fare ciò, apri la riga di comando di Windows in modalità amministratore e inserisci quanto segue:

netstat -b

Tutti i siti Web e i software collegati online al tuo computer Windows sono ora visibili. Quelli collegati a Windows Store, al browser Edge o ad altre app di sistema come “svchost.exe” sono innocui. Controlla gli indirizzi IP online per qualsiasi possibile posizione remota.

Utilizza le soluzioni malware anti-rootkit

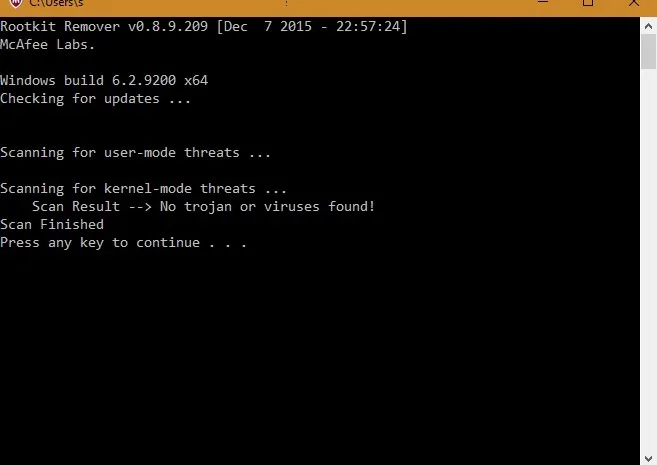

Se pensi di essere vittima di un keylogger a livello di kernel, devi utilizzare un’efficace soluzione malware anti-rootkit.

Tra le soluzioni leggere, McAfee ha uno strumento di rimozione rootkit gratuito . Non appena lo installi, verificherà la presenza di aggiornamenti e minacce in modalità kernel, inclusi i keylogger rootkit. Il processo è molto veloce e affidabile e questo strumento di rimozione dei rootkit non causa alcun carico sul tuo sistema Windows.

Attualmente non ci sono mezzi efficaci per rilevare i keylogger a livello di hypervisor in quanto un tale sistema virtuale può rimanere invisibile e non essere rilevato da te. Tuttavia, se sospetti di essere vittima di un simile attacco da parte del Grande Fratello, c’è una tecnica per impedire alla tua tastiera di inviare loro i tuoi dati.

Tecnica avanzata: crittografia dei tasti

La crittografia dei tasti è un modo fantastico per prevenire il keylogging crittografando tutti i tasti premuti prima che vengano inviati online. Se sei vittima di un attacco di keylogger a livello di hypervisor, il malware sarà in grado di rilevare solo caratteri casuali crittografati.

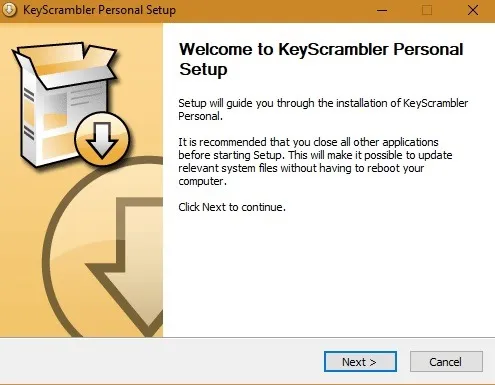

KeyScrambler è una delle popolari soluzioni di crittografia dei tasti. È privo di virus e sicuro da usare con oltre un milione di utenti a pagamento. L’edizione personale del software è gratuita e può proteggere i dati di battitura su oltre 60 browser. Il software può essere scaricato dal suo sito ufficiale.

Dopo l’installazione, puoi abilitare KeyScrambler dalla barra delle applicazioni di destra.

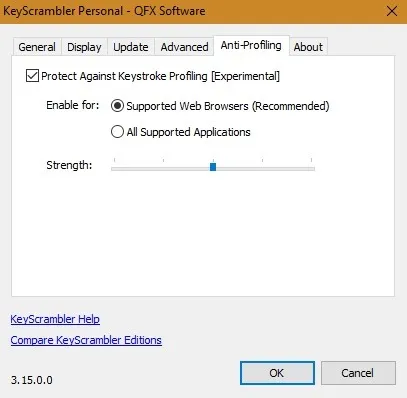

Nelle Impostazioni, puoi proteggerti dalla profilazione dei tasti. Viene eseguito utilizzando una funzione che modera il ritmo di digitazione per proteggere il tuo anonimato dai siti Web che tentano di profilarti in base al modo in cui digiti.

Non appena inserisci le sequenze di tasti in qualsiasi browser come Google Chrome o Firefox, KeyScrambler crittograferà tutte le sequenze di tasti che puoi vedere IN DIRETTA sullo schermo.

Nonostante la seria minaccia che rappresenta, proteggersi dal keylogging non è così difficile. Puoi potenziare le tue difese utilizzando Windows Defender. Ci sono alcuni segnali di avvertimento: se il tuo sistema è molto più lento del solito, o inizi a notare pop-up e pubblicità indesiderati, o c’è una modifica nelle impostazioni del browser o nel motore di ricerca utilizzato, il tuo sistema potrebbe essere stato compromesso. È possibile utilizzare le tecniche discusse sopra per arrivare al nocciolo del problema.

Sospetti di essere vittima di keylogger? Per favore, condividi con noi perché ti sembra così.

Credito immagine: Robert van der Steeg

- Twitta

Lascia un commento