Come eseguire il backup della chiave GPG in Linux con paperkey

Paperkey è un programma a riga di comando per Linux che ti consente di esportare la tua chiave privata GPG in un formato leggibile dall’uomo. Funziona rimuovendo le parti ridondanti di una chiave privata e lasciando solo i suoi bit segreti critici.

Questo articolo ti guiderà attraverso il processo di installazione e configurazione di paperkey su Ubuntu e ti mostrerà come archiviare il backup di paperkey come codice QR ed estrarlo durante il ripristino.

Perché utilizzare Paperkey per eseguire il backup della chiave GPG

Uno dei maggiori vantaggi di paperkey è che il suo formato è spesso più piccolo di un normale blocco di chiavi private PGP. Ciò semplifica la gestione e l’archiviazione in una varietà di formati. Ad esempio, un backup paperkey è abbastanza piccolo da poterlo scrivere su un pezzo di carta.

Pertanto, paperkey ti offre l’opportunità di rimuovere la tua chiave privata PGP da qualsiasi dispositivo elettronico. Mentre alcuni dispositivi oggi forniscono una crittografia dei “dati a riposo” stellare, mantenere i tuoi dati offline è ancora un modo affidabile per rendere la tua chiave inaccessibile ai malintenzionati.

Ottenere e installare Paperkey

- Il primo passo per installare paperkey è aggiornare l’intero sistema. Ciò assicurerà che le informazioni sul repository del tuo sistema contengano le informazioni sul pacchetto corrette per paperkey.

sudo apt updatesudo apt upgrade

- Eseguire il seguente comando per installare l’applicazione paperkey:

sudo apt install paperkey

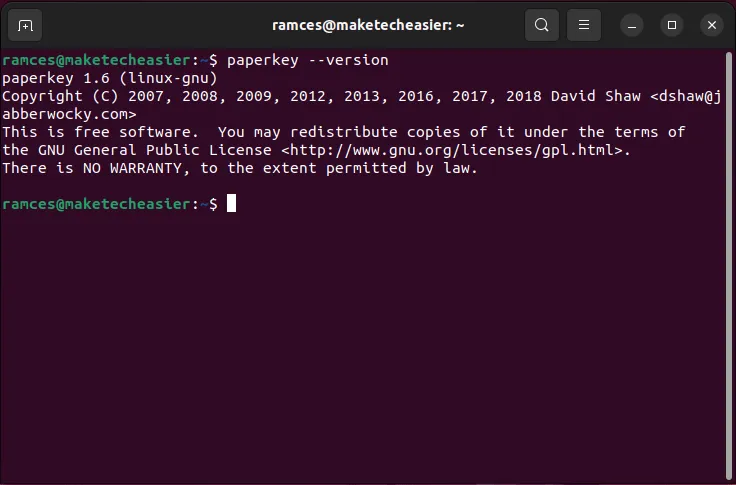

- Controlla se paperkey è stato installato correttamente nel tuo sistema:

paperkey --version

Configurazione del backup di Paperkey

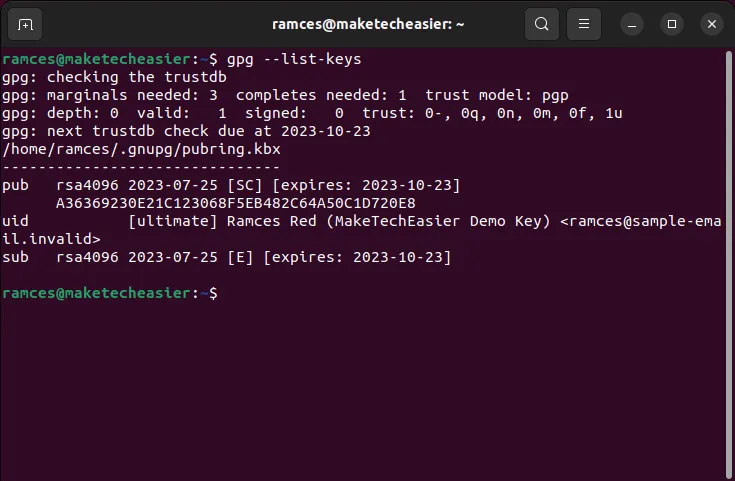

Con paperkey installato, puoi iniziare a eseguire il backup della tua chiave segreta GPG. Per questa guida, eseguirò il backup di una chiave RSA/RSA a 4096 bit che ho creato eseguendo gpg --full-gen-key.

- Per iniziare, elenca tutte le chiavi disponibili nel tuo portachiavi GPG:

gpg --list-keys

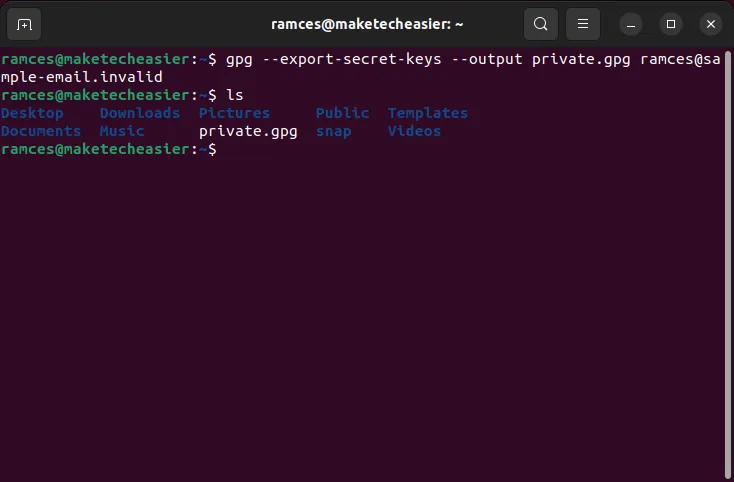

- Genera una copia binaria della chiave privata che desideri esportare:

gpg --export-secret-keys --output private.gpg your-gpg@email.address

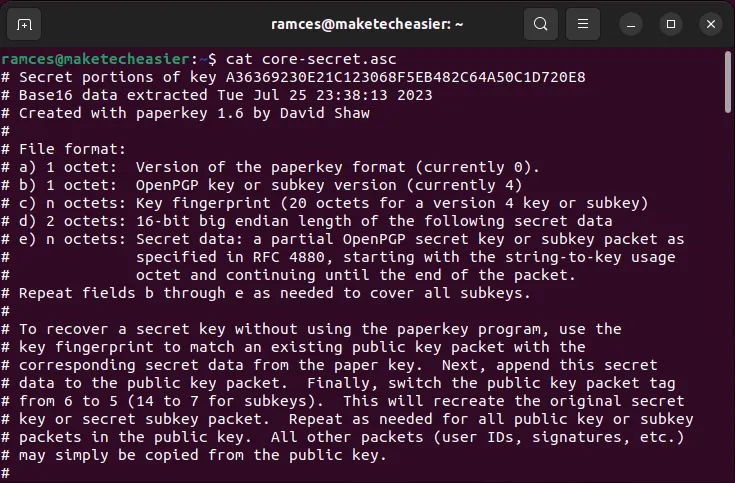

- Esegui paperkey insieme al tuo. gpg per estrarre la sua chiave segreta principale in un file di testo semplice:

paperkey --secret-key private.gpg --output core-secret.asc

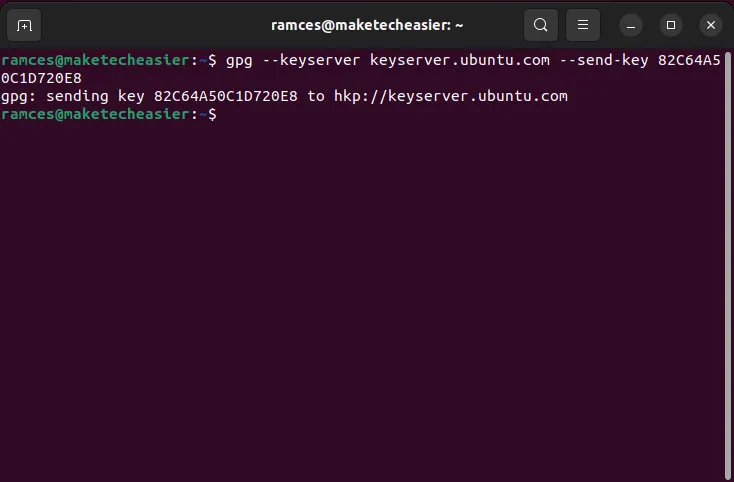

- Carica la tua chiave pubblica su un server di chiavi noto. In questo modo sarai in grado di ricostruire la tua chiave durante il processo di ripristino:

gpg --keyserver keyserver.ubuntu.com --send-key YOUR-KEY-FINGERPRINT

- Successivamente, cancella completamente il file della tua chiave privata:

shred -uvn 10. /private.gpg

Conversione del tuo Paperkey in codice QR

Oltre all’esportazione in un file di testo, puoi anche utilizzare paperkey per convertire il tuo segreto in un formato leggibile dalla macchina. Ad esempio, puoi utilizzare pipe UNIX di base per reindirizzare il tuo core secret a un generatore di codici QR. Ciò semplifica il recupero del tuo segreto in modo affidabile ea prova di errore.

- Installa il

qrencodeprogramma dal tuo gestore di pacchetti:

sudo apt install qrencode

- Esporta la tua chiave privata GPG in un formato binario:

gpg --export-secret-key --output qr-private.gpg your-gpg@email.address

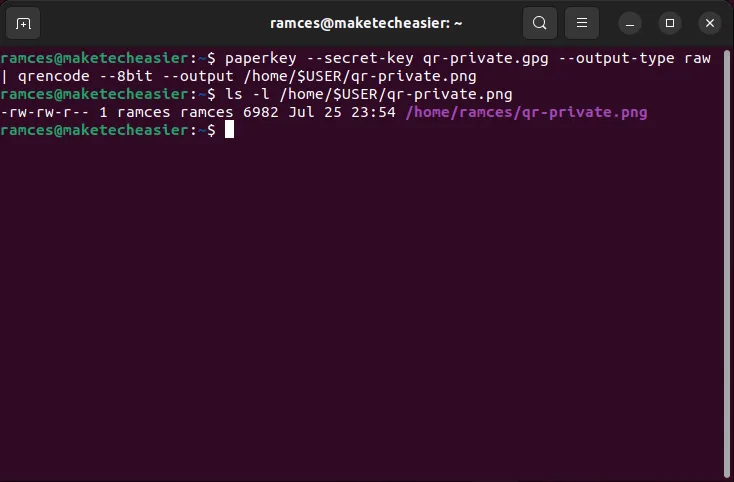

- Esegui paperkey usando il tuo file “qr-private.gpg” e reindirizza il suo output direttamente a qrencode:

paperkey --secret-key qr-private.gpg --output-type raw | qrencode --8bit --output /home/$USER/qr-private.png

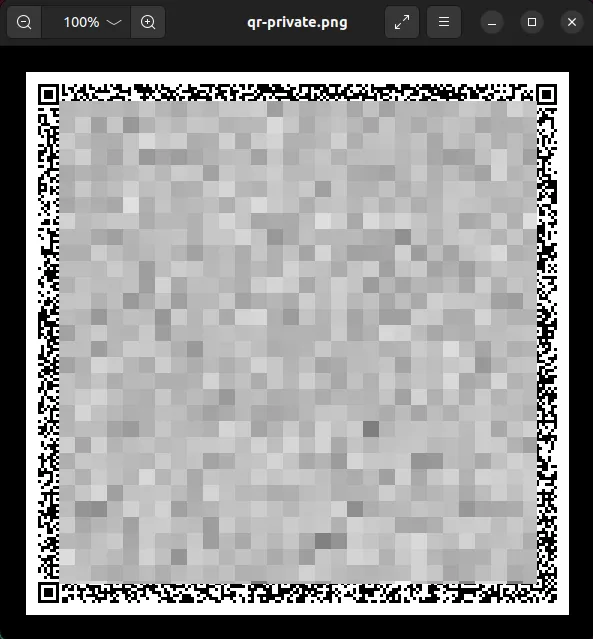

- Apri il file manager del tuo sistema e controlla l’immagine QR.

Ripristino del backup di Paperkey

A questo punto, disponi di un corretto backup paperkey della tua chiave privata GPG. Puoi scrivere il file di testo leggibile dall’uomo o stampare il codice QR su un pezzo di carta e conservarlo in un posto sicuro.

Per recuperare la tua chiave GPG:

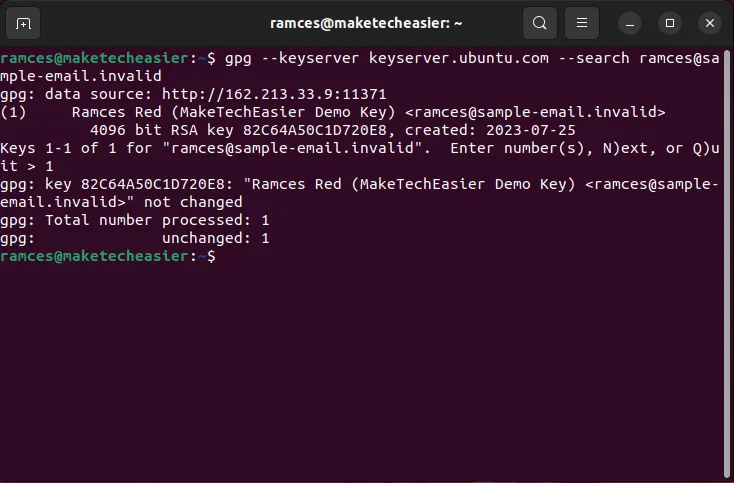

- Cerca la tua chiave pubblica sul server delle chiavi a cui l’hai inviata:

gpg --keyserver keyserver.ubuntu.com --search your-gpg@email.address

- Selezionare la chiave che si desidera recuperare dall’elenco dei risultati della ricerca.

- Esporta la tua chiave pubblica in un formato binario:

gpg --export --output public.gpg your-gpg@email.address

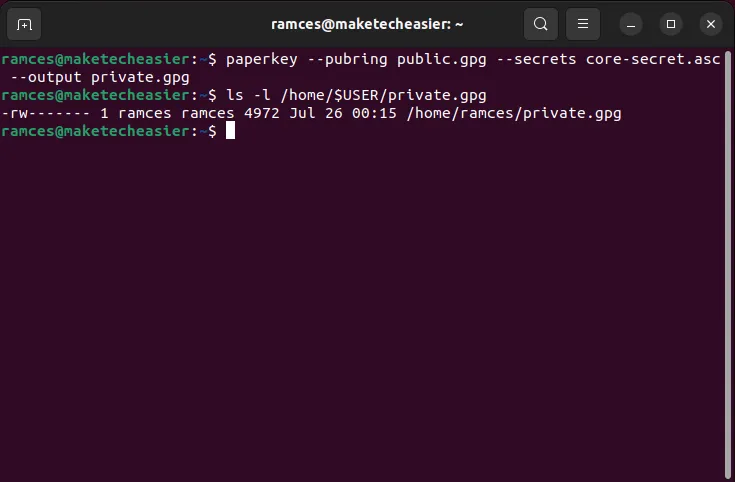

- Ricostruisci la tua chiave privata originale utilizzando entrambi i flag

--pubringe--secretsin paperkey:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

- Importa la tua chiave segreta appena ricostruita usando GPG:

gpg --import. /private.gpg

Ripristino di un backup di Paperkey da un codice QR

Puoi anche recuperare la tua chiave privata GPG combinando un’immagine QR paperkey con una chiave pubblica GPG esistente per la tua identità.

- Installa l’utility zbar per abilitare la scansione di QR e codici a barre sul tuo computer:

sudo apt install zbarcam-gtk zbar-tools

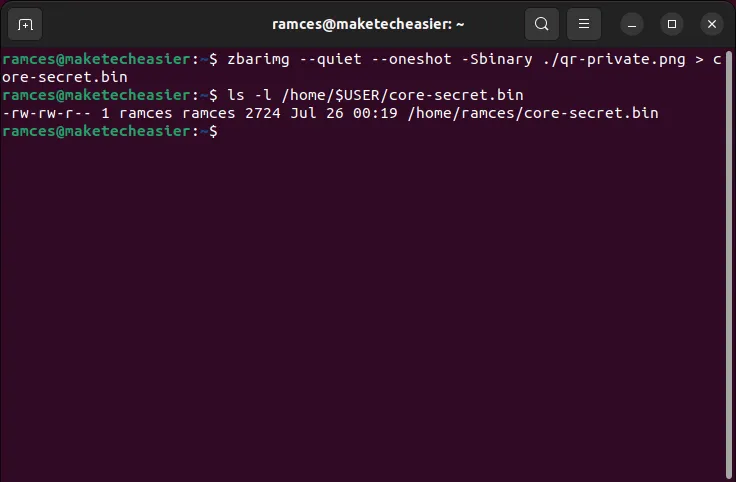

- Decodifica la tua immagine QR usando zbarimg e convoglia il suo output in un file:

zbarimg --quiet --raw --oneshot -Sbinary. /qr-private.png > core-secret.bin

- Ricostruisci la tua chiave privata GPG originale usando paperkey:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

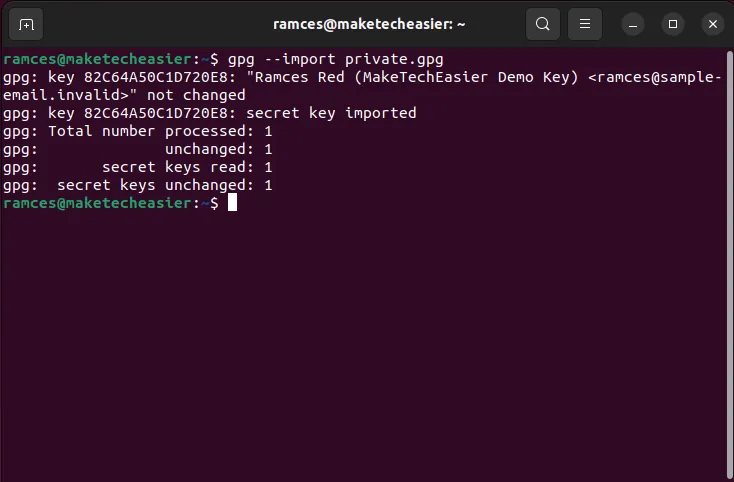

- Importa la tua chiave privata nel tuo portachiavi GPG:

gpg --import. /private.gpg

Domande frequenti

Il backup di Paperkey è sicuro?

Un backup paperkey, per impostazione predefinita, non modifica nessuna delle proprietà intrinseche della tua chiave GPG. Ciò significa che sarà sicuro solo quanto la sua chiave di crittografia e il numero di bit che sta utilizzando.

Uno dei vantaggi di paperkey è che non si basa su dispositivi elettronici per memorizzare i dati della chiave privata. Questo può fornire una grande sicurezza soprattutto se si utilizza un computer in rete a cui altri utenti possono accedere online.

Ricevo un errore di input danneggiato quando eseguo il backup della mia chiave privata GPG.

Questo problema si verifica ogni volta che paperkey legge un file con un tipo di dati errato. La causa più comune di questo tipo di dati errato è una chiave privata GPG con armatura ASCII. Per risolvere questo problema, è necessario rimuovere l’ --armoropzione dal comando di esportazione GPG.

È possibile convertire il mio paperkey in un formato immagine diverso?

Poiché paperkey fornisce solo dati binari grezzi, è possibile utilizzare diversi programmi di generazione di immagini per creare la propria “immagine di backup paperkey”.

Ad esempio, puoi installare il codice a barre GNU ed eseguire: paperkey --secret-key qr-private.gpg --output-type raw | barcode -S > private.svgper creare un codice a barre SVG del tuo file segreto principale.

Credito immagine: Cordiali saluti Media tramite Unsplash . Tutte le modifiche e gli screenshot di Ramces Red.

Lascia un commento