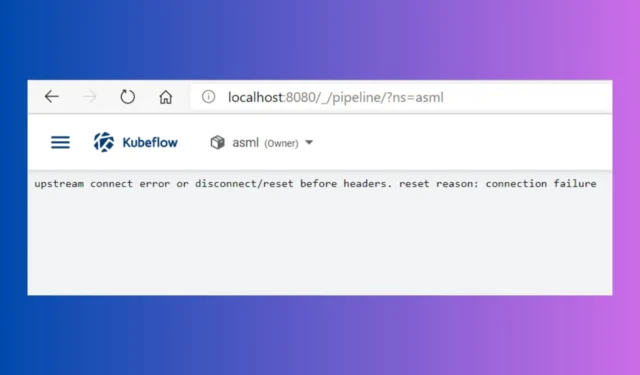

Correzione: errore di connessione upstream o disconnessione/reimpostazione prima delle intestazioni

Gestire l’errore di connessione upstream o i problemi di disconnessione/reset prima degli header può essere piuttosto frustrante. Il messaggio indica che la connessione tra il client e il server è stata chiusa prima che il server potesse inviare una risposta. Questo problema può verificarsi in diversi scenari, ma di solito si applica a situazioni di programmazione.

Come posso correggere l’errore di connessione Upstream o di disconnessione/reimpostazione prima delle intestazioni?

1. Controlla le impostazioni del firewall

- Apri le impostazioni del firewall sulla tua piattaforma cloud :

- Per Azure, puoi trovarlo in Sicurezza di rete.

- Per GCP, in genere si trova in Rete VPC > Regole firewall.

- Per AWS, vai alle impostazioni dei Gruppi di sicurezza.

- Individua la regola del firewall per il tuo contenitore o VM :

- Cercare le regole in entrata che consentono il traffico.

- Assicurarsi che siano aperte le porte corrette :

- In genere, è necessario aprire porte come 80 (HTTP), 443 (HTTPS) o qualsiasi porta personalizzata utilizzata dalla tua app (ad esempio, 6001 per Kestrel).

- Aggiungere regole se necessario :

- Aggiungere una regola per consentire il traffico in entrata sulle porte necessarie e assegnarla all’interfaccia di rete appropriata.

Questa soluzione garantisce che la tua app possa ricevere traffico da fonti esterne mediante la configurazione delle regole firewall appropriate.

2. Aggiornare la configurazione di Istio Gateway e VirtualService

- Controlla le configurazioni del tuo Gateway e VirtualService :

- Apri i file di configurazione di Istio (gateway.yaml, virtualservice.yaml).

- Verificare le configurazioni delle porte :

- Assicurati che le porte definite nel tuo Gateway corrispondano alle porte esposte dai tuoi servizi.

- Esempio per Gateway:

apiVersion: networking.istio.io/v1alpha3 kind: Gateway metadata: name: my-gateway namespace: istio-system spec: selector: istio: ingressgateway servers: - port: number: 443 name: https protocol: HTTPS tls: mode: SIMPLE credentialName: "my-credential"hosts: - "my-host.example.com"

- Controlla i percorsi VirtualService :

- Assicurati che il tuo VirtualService abbia la configurazione del percorso corretta.

- Esempio per VirtualService:

apiVersion: networking.istio.io/v1alpha3 kind: VirtualService metadata: name: my-service spec: hosts: - "my-host.example.com"gateways: - my-gateway http: - route: - destination: host: my-service port: number: 443

Assicurandoti che le configurazioni Gateway e VirtualService siano corrette e corrispondano ai requisiti del tuo servizio, puoi evitare problemi di connettività. Inoltre, assicurati di utilizzare il file yaml corretto.

3. Controllare la denominazione del pod e del servizio e la configurazione della porta

- Controlla la configurazione del servizio Kubernetes :

- Assicurati che le porte definite nel tuo servizio corrispondano alle porte esposte dalla tua applicazione.

- Esempio:

apiVersion: v1 kind: Service metadata: name: my-service spec: selector: app: my-app ports: - protocol: TCP port: 443 targetPort: 8080 name: https

- Aggiorna la porta del contenitore della tua distribuzione :

- Assicurati che la definizione del contenitore nel tuo YAML di distribuzione esponga la porta corretta.

- Esempio:

apiVersion: apps/v1 kind: Deployment metadata: name: my-app spec: replicas: 1 selector: matchLabels: app: my-app template: metadata: labels: app: my-app spec: containers: - name: my-container image: my-image ports: - containerPort: 8080

La corretta configurazione del servizio e della distribuzione garantisce che Istio possa instradare correttamente il traffico verso i pod, evitando errori di connessione.

4. Controllare l’allocazione delle risorse e lo stato di salute del nodo

- Controllare l’allocazione delle risorse del nodo :

- Assicurati che ai nodi Kubernetes siano assegnate risorse adeguate (CPU, memoria).

- È possibile controllare l’utilizzo delle risorse del nodo utilizzando kubectl top nodes e kubectl describe node <nome-nodo> .

- Aggiungere altri nodi o aumentare le risorse dei nodi esistenti se sono sottoposti a un carico eccessivo.

- Riavviare i pod interessati :

- Riavvia i pod dell’applicazione per eliminare eventuali perdite di memoria o problemi di allocazione delle risorse.

- Utilizzo

kubectl rollout restart deployment <deployment-name>

- Monitora lo stato di integrità dei nodi tramite gli strumenti di monitoraggio del tuo provider cloud (CloudWatch per AWS, Cloud Monitoring per GCP o Azure Monitor).

Assicurarti che i tuoi nodi abbiano risorse sufficienti e siano integri aiuta a prevenire tempi di inattività ed errori di connessione dovuti a limitazioni di risorse.

5. Utilizzare il protocollo e le impostazioni di sicurezza corretti

- Controllare le impostazioni del protocollo :

- Assicurati di utilizzare il protocollo corretto (HTTP/HTTPS) nelle tue configurazioni.

- Aggiornare Dockerfile o le variabili di ambiente per esporre le porte corrette.

- Impostare correttamente le variabili d’ambiente :

- Esempio per Dockerfile:

FROM mcr.microsoft.com/dotnet/aspnet:5.0 EXPOSE 80 ENV ASPNETCORE_URLS=http://+:80

- Esempio per Dockerfile:

- Regola le impostazioni ASP.NET Core/Kestrel :

- Assicurarsi che Kestrel sia impostato per l’ascolto sulle porte corrette.

- Esempio in

Program.cs:public class Program { public static void Main(string[] args) { CreateHostBuilder(args).Build().Run(); } public static IHostBuilder CreateHostBuilder(string[] args) => Host.CreateDefaultBuilder(args). ConfigureWebHostDefaults(webBuilder => { webBuilder.UseStartup<Startup>(). UseUrls("http://+:80"); }); }

Una corretta configurazione del protocollo e delle porte garantisce che l’applicazione sia accessibile come previsto, evitando errori di disconnessione/reimpostazione.

Seguendo queste soluzioni, puoi risolvere e risolvere l’errore di connessione upstream o l’errore di disconnessione/reset prima degli header nei tuoi ambienti Kubernetes e Istio. Ricordati sempre di monitorare le tue configurazioni e allocazioni di risorse per prevenire problemi futuri.

Per qualsiasi altra domanda o suggerimento, scorri fino alla sezione commenti.

Lascia un commento