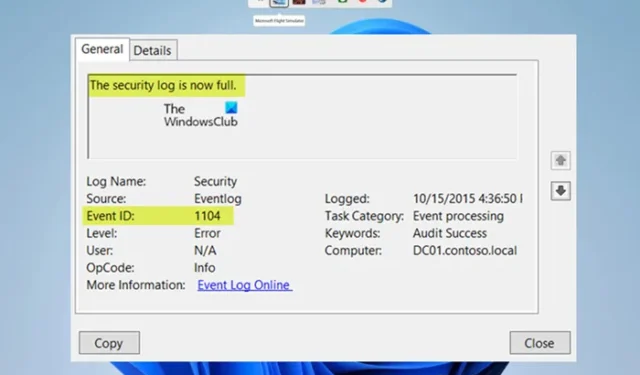

Le journal de sécurité est maintenant plein (Event ID 1104)

Dans l’Observateur d’événements, les erreurs consignées sont courantes et vous rencontrerez différentes erreurs avec différents ID d’événement. Les événements enregistrés dans les journaux de sécurité seront généralement soit le mot-clé Audit réussi, soit l’échec de l’audit. Dans cet article, nous discuterons du journal de sécurité est maintenant plein (ID d’événement 1104), y compris pourquoi cet événement est déclenché et les actions que vous pouvez effectuer dans cette situation, que ce soit sur une machine cliente ou serveur.

Comme l’indique la description de l’événement, cet événement est généré chaque fois que le journal de sécurité Windows est plein. Par exemple, si la taille maximale du fichier du journal des événements de sécurité a été atteinte et que la méthode de conservation du journal des événements est Ne pas écraser les événements (Effacer les journaux manuellement) comme décrit dans cette documentation Microsoft . Voici les options dans les paramètres du journal des événements de sécurité :

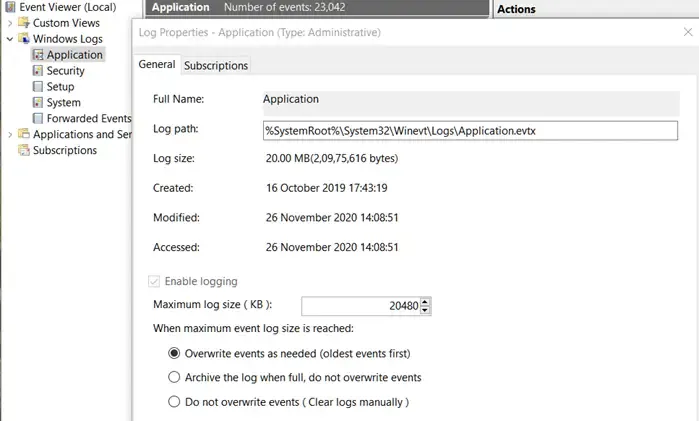

- Écraser les événements si nécessaire (les événements les plus anciens en premier) – Il s’agit du paramètre par défaut. Une fois la taille maximale du journal atteinte, les anciens éléments seront supprimés pour faire place à de nouveaux éléments.

- Archiver le journal lorsqu’il est plein, ne pas écraser les événements – Si vous sélectionnez cette option, Windows enregistre automatiquement le journal lorsque la taille maximale du journal est atteinte et en crée un nouveau. Le journal sera archivé là où le journal de sécurité est stocké. Par défaut, ce sera à l’emplacement suivant %SystemRoot%\SYSTEM32\WINEVT\LOGS. Vous pouvez afficher les propriétés de l’Observateur d’événements de connexion pour déterminer l’emplacement exact.

- Ne pas écraser les événements (Effacer les journaux manuellement) – Si vous sélectionnez cette option et que le journal des événements atteint la taille maximale, aucun autre événement ne sera écrit tant que le journal n’aura pas été effacé manuellement.

Pour vérifier ou modifier vos paramètres de journal des événements de sécurité, la première chose que vous voudrez peut-être modifier serait la taille maximale du journal (Ko) – la taille maximale du fichier journal est de 20 Mo (20480 Ko). Au-delà de cela, décidez de votre politique de rétention comme indiqué ci-dessus.

Le journal de sécurité est maintenant plein (Event ID 1104)

Lorsque la limite supérieure de la taille du fichier d’événements du journal de sécurité est atteinte et qu’il n’y a plus de place pour enregistrer d’autres événements, l’ID d’événement 1104 : Le journal de sécurité est maintenant plein sera consigné, indiquant que le fichier journal est plein et que vous devez effectuer l’une des actions immédiates suivantes.

- Activer l’écrasement du journal dans l’Observateur d’événements

- Archiver le journal des événements de sécurité Windows

- Effacer manuellement le journal de sécurité

Voyons ces actions recommandées en détail.

1] Activer l’écrasement du journal dans l’Observateur d’événements

Par défaut, le journal de sécurité est configuré pour écraser les événements si nécessaire. Lorsque vous activez l’option d’écrasement des journaux, cela permettra à l’Observateur d’événements d’écraser les anciens journaux, évitant ainsi à la mémoire de se remplir. Vous devez donc vous assurer que cette option est activée en suivant ces étapes :

- Appuyez sur la touche Windows + R pour appeler la boîte de dialogue Exécuter.

- Dans la boîte de dialogue Exécuter, tapez eventvwr et appuyez sur Entrée pour ouvrir l’Observateur d’événements.

- Développez Journaux Windows .

- Cliquez sur Sécurité .

- Dans le volet de droite, sous le menu Actions , sélectionnez Propriétés . Vous pouvez également cliquer avec le bouton droit sur le journal de sécurité dans le volet de navigation de gauche et sélectionner Propriétés .

- Maintenant, sous la section Lorsque la taille maximale du journal des événements est atteinte , sélectionnez le bouton radio pour l’option Remplacer les événements si nécessaire (les événements les plus anciens en premier).

- Cliquez sur Appliquer > OK .

2] Archiver le journal des événements de sécurité Windows

Dans un environnement soucieux de la sécurité (en particulier dans une entreprise/organisation), il peut être nécessaire ou obligatoire d’archiver le journal des événements de sécurité Windows. Cela peut être fait via l’Observateur d’événements comme indiqué ci-dessus en sélectionnant l’option Archiver le journal lorsqu’il est plein, ne pas écraser les événements, ou en créant et en exécutant un script PowerShell à l’aide du code ci-dessous. Le script PowerShell vérifiera la taille du journal des événements de sécurité et l’archivera si nécessaire. Les étapes effectuées par le script sont les suivantes :

- Si le journal des événements de sécurité est inférieur à 250 Mo, un événement d’information est écrit dans le journal des événements de l’application

- Si le journal dépasse 250 Mo

- Le journal est archivé dans D:\Logs\OS.

- Si l’opération d’archivage échoue, un événement d’erreur est écrit dans le journal des événements de l’application et un e-mail est envoyé.

- Si l’opération d’archivage réussit, un événement d’information est écrit dans le journal des événements de l’application et un courrier électronique est envoyé.

Avant d’utiliser le script dans votre environnement, configurez les variables suivantes :

- $ArchiveSize – Définissez la limite de taille de journal souhaitée (Mo)

- $ArchiveFolder – Définissez un chemin existant où vous souhaitez que les archives du fichier journal aillent

- $mailMsgServer – Défini sur un serveur SMTP valide

- $mailMsgFrom – Défini sur une adresse e-mail DE valide

- $MailMsgTo – Défini sur une adresse e-mail TO valide

# Set the archive location

$ArchiveFolder = "D:\Logs\OS"

# How big can the security event log get in MB before we automatically archive?

$ArchiveSize = 250

# Verify the archive folder exists

If (!(Test-Path $ArchiveFolder)) {

Write-Host

Write-Host "Archive folder $ArchiveFolder does not exist, aborting. .."-ForegroundColor Red

Exit

}

# Configure environment

$sysName = $env:computername

$eventName = "Security Event Log Monitoring"

$mailMsgServer = "your.smtp.server.name"

$mailMsgSubject = "$sysName Security Event Log Monitoring"

$mailMsgFrom = "[email protected]"

$mailMsgTo = "[email protected]"

# Add event source to application log if necessary

If (-NOT ([System.Diagnostics.EventLog]::SourceExists($eventName))) {

New-EventLog -LogName Application -Source $eventName

}

# Check the security log

$Log = Get-WmiObject Win32_NTEventLogFile -Filter "logfilename = 'security'"

$SizeCurrentMB = [math]::Round($Log.FileSize / 1024 / 1024,2)

$SizeMaximumMB = [math]::Round($Log.MaxFileSize / 1024 / 1024,2)

Write-Host

# Archive the security log if over the limit

If ($SizeCurrentMB -gt $ArchiveSize) {

$ArchiveFile = $ArchiveFolder + "\Security-"+ (Get-Date -Format "[email protected]") + ".evt"

$EventMessage = "The security event log size is currently "+ $SizeCurrentMB + "MB. The maximum allowable size is "+ $SizeMaximumMB + "MB. The security event log size has exceeded the threshold of $ArchiveSize MB."

$Results = ($Log.BackupEventlog($ArchiveFile)).ReturnValue

If ($Results -eq 0) {

# Successful backup of security event log

$Results = ($Log.ClearEventlog()).ReturnValue

$EventMessage += "The security event log was successfully archived to $ArchiveFile and cleared."

Write-Host $EventMessage

Write-EventLog -LogName Application -Source $eventName -EventId 11 -EntryType Information -Message $eventMessage -Category 0

$mailMsgBody = $EventMessage

Send-MailMessage -From $mailMsgFrom -to $MailMsgTo -subject $mailMsgSubject -Body $mailMsgBody -SmtpServer $mailMsgServer

}

Else {

$EventMessage += "The security event log could not be archived to $ArchiveFile and was not cleared. Review and resolve security event log issues on $sysName ASAP!"

Write-Host $EventMessage

Write-EventLog -LogName Application -Source $eventName -EventId 11 -EntryType Error -Message $eventMessage -Category 0

$mailMsgBody = $EventMessage

Send-MailMessage -From $mailMsgFrom -to $MailMsgTo -subject $mailMsgSubject -Body $mailMsgBody -SmtpServer $mailMsgServer

}

}

Else {

# Write an informational event to the application event log

$EventMessage = "The security event log size is currently "+ $SizeCurrentMB + "MB. The maximum allowable size is "+ $SizeMaximumMB + "MB. The security event log size is below the threshold of $ArchiveSize MB so no action was taken."

Write-Host $EventMessage

Write-EventLog -LogName Application -Source $eventName -EventId 11 -EntryType Information -Message $eventMessage -Category 0

}

# Close the log

$Log.Dispose()

Si vous le souhaitez, vous pouvez utiliser un fichier XML pour configurer le script afin qu’il s’exécute toutes les heures. Pour cela, enregistrez le code suivant dans un fichier XML, puis importez-le dans le planificateur de tâches. Assurez-vous de remplacer la section <Arguments> par le nom du dossier/fichier dans lequel vous avez enregistré le script.

<?xml version="1.0"encoding="UTF-16"?>

<Task version="1.3"xmlns="http://schemas.microsoft.com/windows/2004/02/mit/task">

<RegistrationInfo>

<Date>2017-01-18T16:41:30.9576112</Date>

<Description>Monitor security event log. Archive and clear log if threshold is met.</Description>

</RegistrationInfo>

<Triggers>

<CalendarTrigger>

<Repetition>

<Interval>PT2H</Interval>

<StopAtDurationEnd>false</StopAtDurationEnd>

</Repetition>

<StartBoundary>2017-01-18T00:00:00</StartBoundary>

<ExecutionTimeLimit>PT30M</ExecutionTimeLimit>

<Enabled>true</Enabled>

<ScheduleByDay>

<DaysInterval>1</DaysInterval>

</ScheduleByDay>

</CalendarTrigger>

</Triggers>

<Principals>

<Principal id="Author">

<UserId>S-1-5-18</UserId>

<RunLevel>HighestAvailable</RunLevel>

</Principal>

</Principals>

<Settings>

<MultipleInstancesPolicy>IgnoreNew</MultipleInstancesPolicy>

<DisallowStartIfOnBatteries>true</DisallowStartIfOnBatteries>

<StopIfGoingOnBatteries>true</StopIfGoingOnBatteries>

<AllowHardTerminate>true</AllowHardTerminate>

<StartWhenAvailable>false</StartWhenAvailable>

<RunOnlyIfNetworkAvailable>false</RunOnlyIfNetworkAvailable>

<IdleSettings>

<StopOnIdleEnd>true</StopOnIdleEnd>

<RestartOnIdle>false</RestartOnIdle>

</IdleSettings>

<AllowStartOnDemand>true</AllowStartOnDemand>

<Enabled>true</Enabled>

<Hidden>false</Hidden>

<RunOnlyIfIdle>false</RunOnlyIfIdle>

<DisallowStartOnRemoteAppSession>false</DisallowStartOnRemoteAppSession>

<UseUnifiedSchedulingEngine>false</UseUnifiedSchedulingEngine>

<WakeToRun>false</WakeToRun>

<ExecutionTimeLimit>P3D</ExecutionTimeLimit>

<Priority>7</Priority>

</Settings>

<Actions Context="Author">

<Exec>

<Command>C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe</Command>

<Arguments>c:\scripts\PS\MonitorSecurityLog.ps1</Arguments>

</Exec>

</Actions>

</Task>

Une fois que vous avez activé ou configuré l’archivage des journaux, les journaux les plus anciens seront enregistrés et ne seront pas écrasés par les journaux plus récents. À partir de maintenant, Windows archivera le journal lorsque la taille maximale du journal sera atteinte et l’enregistrera dans le répertoire (sinon celui par défaut) que vous avez spécifié. Le fichier archivé sera nommé au format Archive-<Section>-<Date/Heure>, par exemple, Archive-Security-2023-02-14-18-05-34. Le fichier archivé peut maintenant être utilisé pour retracer des événements plus anciens.

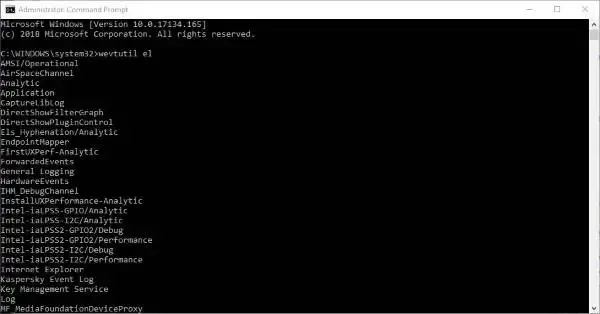

3] Effacer manuellement le journal de sécurité

Si vous avez défini la stratégie de rétention sur Ne pas écraser les événements (Effacer les journaux manuellement), vous devrez effacer manuellement le journal de sécurité à l’aide de l’une des méthodes suivantes.

- Observateur d’événements

- Utilitaire WEVTUTIL.exe

- Fichier de commandes

C’est ça!

Quel ID d’événement le logiciel malveillant a-t-il détecté ?

L’ID 4688 du journal des événements de sécurité Windows indique qu’un logiciel malveillant a été détecté sur le système. Par exemple, si un logiciel malveillant est présent sur votre système Windows, la recherche de l’événement 4688 révélera tous les processus exécutés par ce programme mal intentionné. Avec ces informations, vous pouvez effectuer une analyse rapide, planifier une analyse Windows Defender ou exécuter une analyse Defender Offline.

Quel est l’ID de sécurité pour l’événement de connexion ?

Dans l’Observateur d’événements, l’ ID d’événement 4624 sera enregistré à chaque tentative réussie de connexion à un ordinateur local. Cet événement est généré sur l’ordinateur qui a été accédé, c’est-à-dire sur lequel la session de connexion a été créée. L’événement Logon type 11: CachedInteractive indique un utilisateur connecté à un ordinateur avec des informations d’identification réseau stockées localement sur l’ordinateur. Le contrôleur de domaine n’a pas été contacté pour vérifier les informations d’identification.

Laisser un commentaire