Comment utiliser GPG avec GNU Kleopatra sous Linux

Le GNU Privacy Guard (GPG) est l’un des programmes les plus importants disponibles aujourd’hui, car il vous permet de créer votre propre identité numérique et d’établir des communications cryptées en ligne.

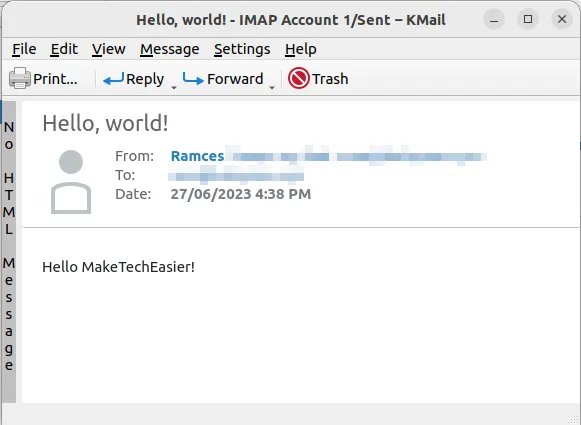

Cet article vous montrera comment vous pouvez démarrer avec GPG sous Linux en utilisant Kleopatra et envoyer votre premier message crypté sur Internet.

Comment fonctionne GPG

À la base, GPG suit la norme OpenPGP qui permet à ses utilisateurs d’échanger des messages cryptés et signés sur un réseau. La façon dont cela fonctionne est que le programme repose sur l’idée de la cryptographie asymétrique. Il s’agit d’une méthode de cryptographie qui n’a pas besoin d’une clé « pré-arrangée » pour chiffrer les messages destinés aux autres utilisateurs.

L’un des principaux avantages de cette approche est que vous n’avez pas besoin que votre destinataire soit présent pour commencer à chiffrer les messages. Cela rend GPG adapté aux communications « tolérantes aux retards », telles que les e-mails.

En dehors de cela, le cryptage asymétrique vous donne également la possibilité de créer des « clés publiques » que vous pouvez partager pour vérifier votre identité. Ceci est très utile pour empêcher tout mauvais acteur de se faire passer pour vous en ligne.

Installer GNU Cléopâtre

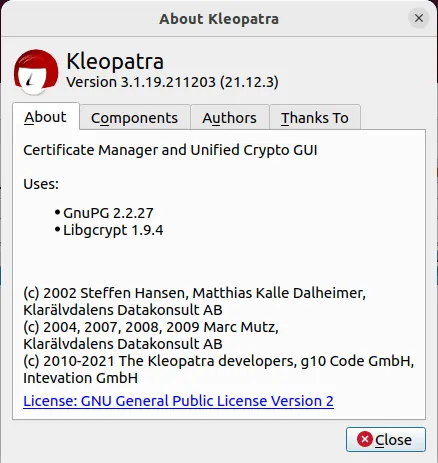

Bien que GPG soit un outil puissant, il peut être difficile et complexe à utiliser seul. GNU Kleopatra vise à réduire cette complexité en fournissant une interface graphique intuitive et facile à utiliser pour GPG.

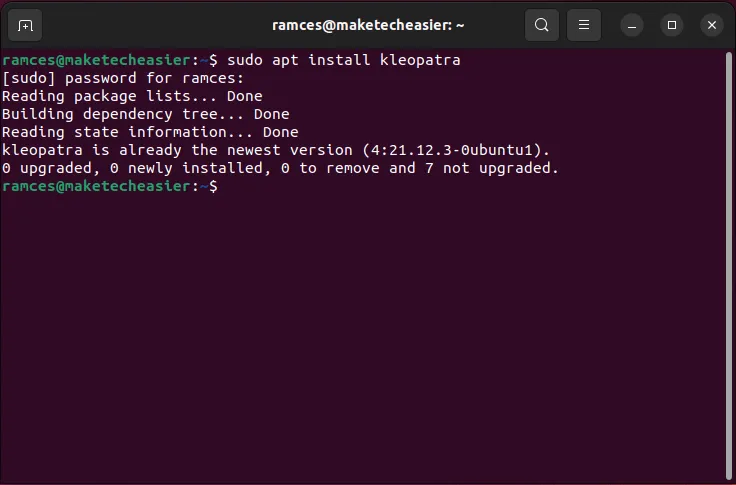

Pour installer Kleopatra sous Debian et Ubuntu Linux, vous pouvez exécuter la commande suivante :

sudo apt install kleopatra

Pour installer Kleopatra sur la distribution Fedora et Enterprise Linux 8 :

sudo dnf install kleopatra

et pour Arch Linux

sudo pacman -S kleopatra

Création de votre première paire de clés GPG

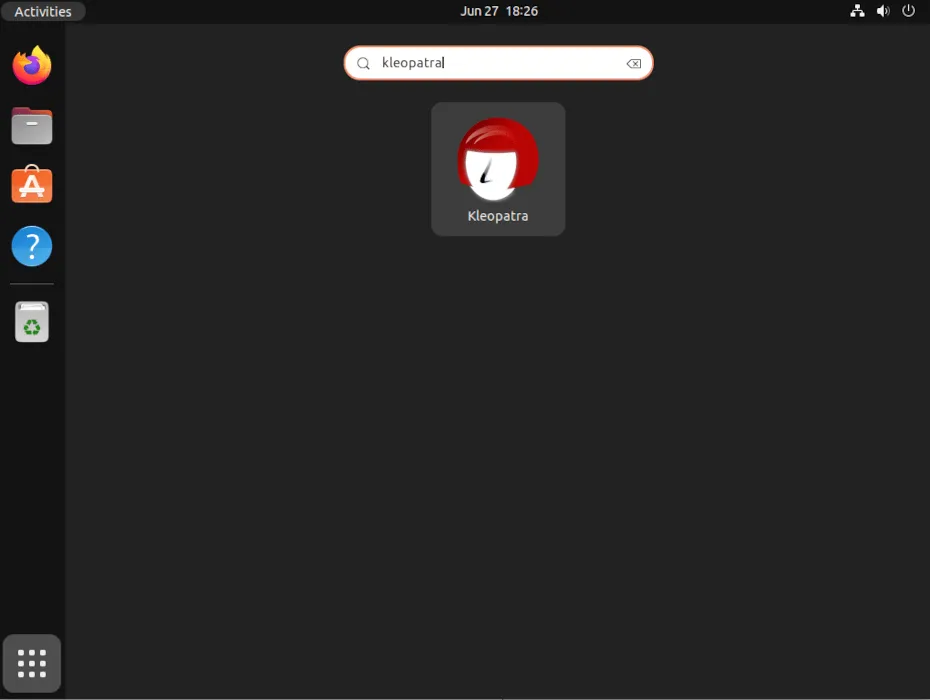

- Lancez Kleopatra depuis le lanceur d’applications de votre bureau.

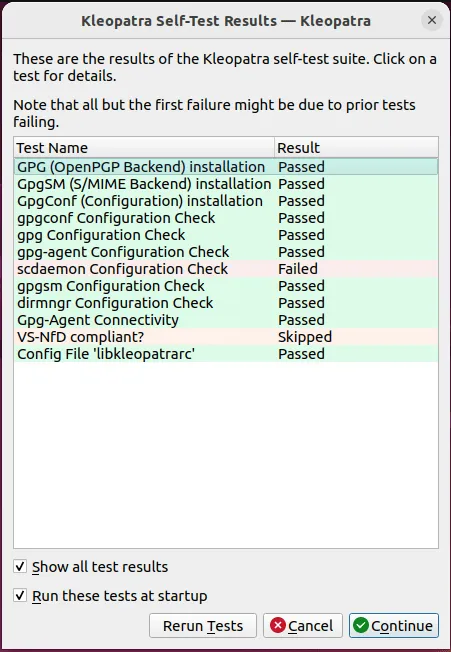

- Kleopatra vérifiera si tous ses utilitaires sont opérationnels. Vous pouvez appuyer sur « Continuer » pour charger le programme.

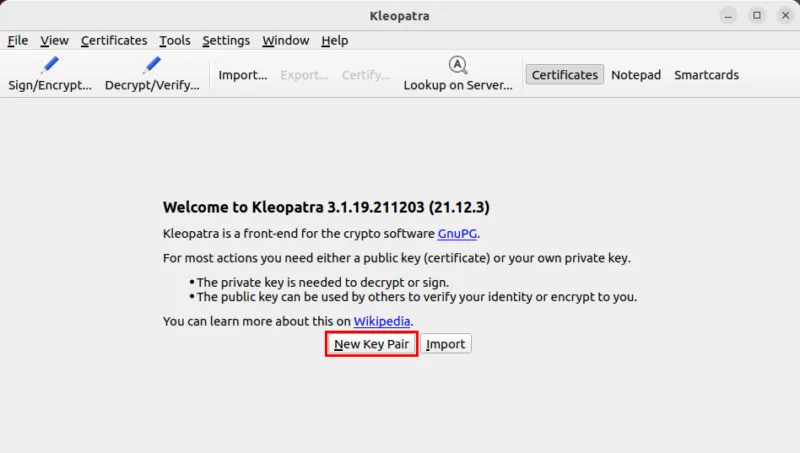

- Cliquez sur le bouton « Nouvelle paire de clés » pour générer votre clé GPG.

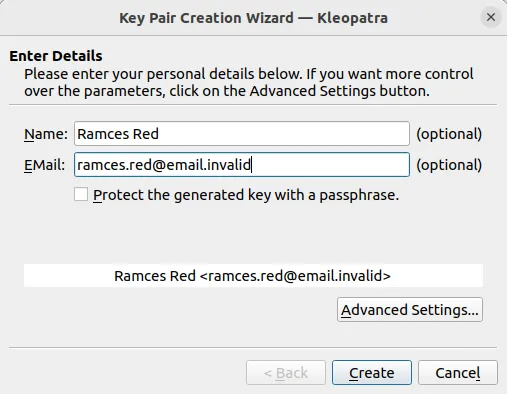

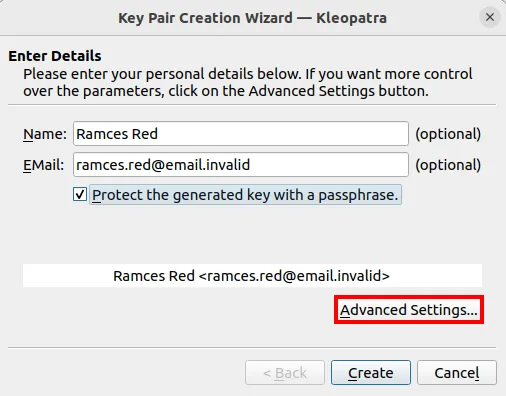

- Écrivez le nom et l’adresse e-mail que vous souhaitez utiliser pour votre clé GPG. Bien qu’il soit recommandé de fournir des informations de contact précises, vous n’avez pas besoin d’écrire une adresse e-mail résoluble pour votre clé.

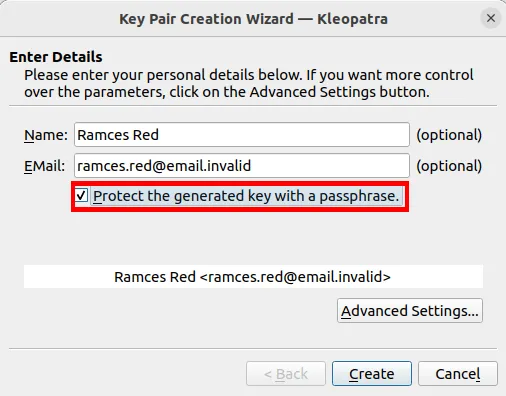

- Cochez la case « Protéger la clé générée avec une phrase secrète ». Cela ajoutera une couche de sécurité supplémentaire pour votre clé.

- Cliquez sur le bouton « Paramètres avancés… ».

Configuration de votre clé GPG

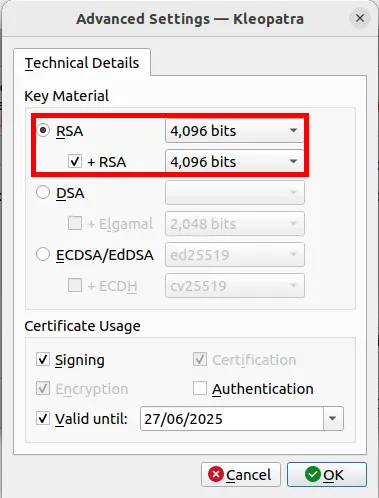

- Cliquez sur la liste déroulante pour les options « RSA » et « + RSA » et sélectionnez « 4096 bits ». Augmenter le nombre de bits garantira que votre clé privée GPG est sécurisée dans un avenir prévisible.

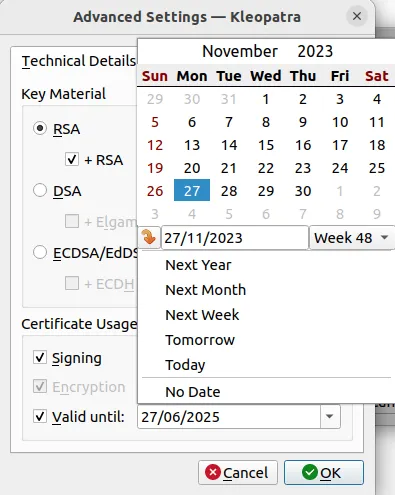

- Cliquez sur la liste déroulante à côté de la case à cocher « Valide jusqu’au : » et sélectionnez une date pour la date d’expiration de votre clé. Cela garantit que votre clé GPG se désactivera même si vous ne pouvez plus y accéder. Dans mon cas, je fixe généralement la date d’expiration de mes clés GPG entre 6 et 9 mois.

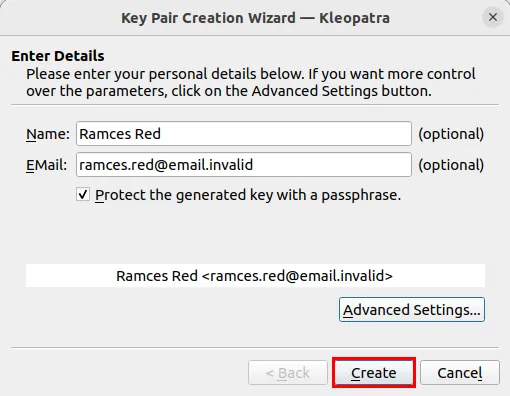

- Cliquez sur « OK », puis sur « Créer ».

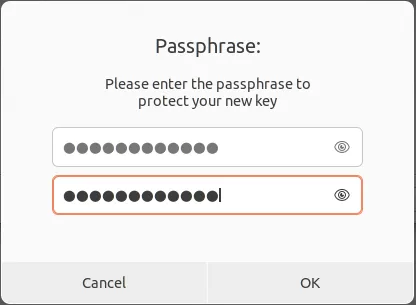

- Fournissez le mot de passe de votre nouvelle clé GPG.

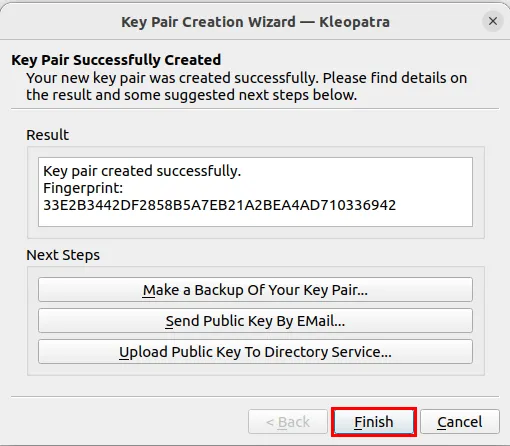

- Cliquez sur le bouton « Terminer » pour enregistrer votre nouvelle clé GPG.

Publication de votre clé publique en ligne

À ce stade, vous disposez d’une clé GPG fonctionnelle. Vous pouvez l’utiliser pour signer des messages numériques ou chiffrer des fichiers afin de protéger votre vie privée. Cependant, pour recevoir des e-mails cryptés d’autres personnes, vous devez également fournir la clé publique de votre clé.

L’un des moyens les plus simples d’y parvenir consiste à publier votre clé sur un serveur de clés GPG centralisé. Ce sont des serveurs à écriture unique et à lecture multiple qui vous permettent de stocker votre clé publique dans un index facilement consultable.

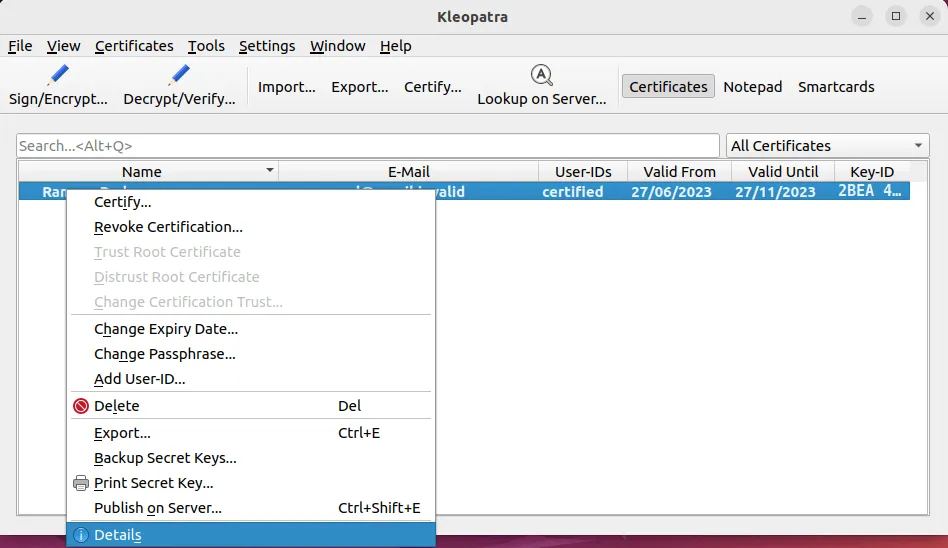

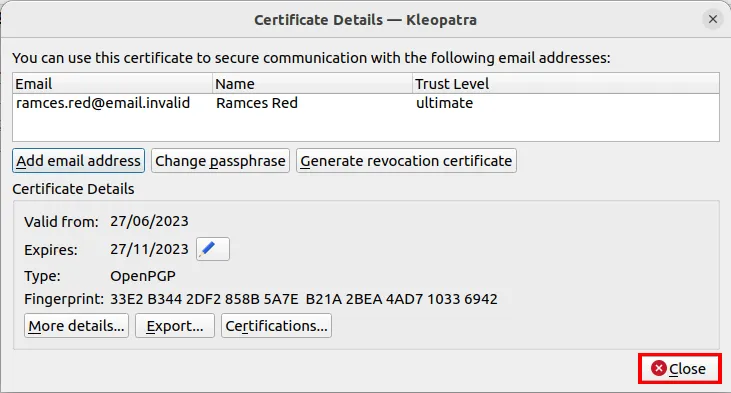

- Avant de publier votre clé, vous devez créer un « certificat de révocation ». Pour en générer une, faites un clic droit sur votre clé, puis sélectionnez « Détails ».

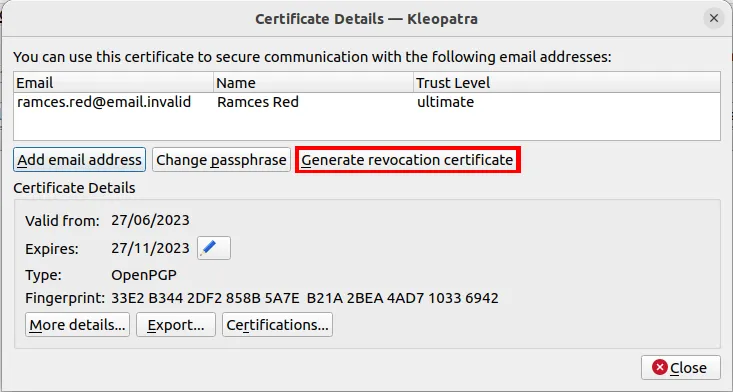

- Cliquez sur « Générer un certificat de révocation ».

- Sélectionnez un dossier dans lequel vous souhaitez enregistrer votre certificat.

- Cliquez sur « Fermer ».

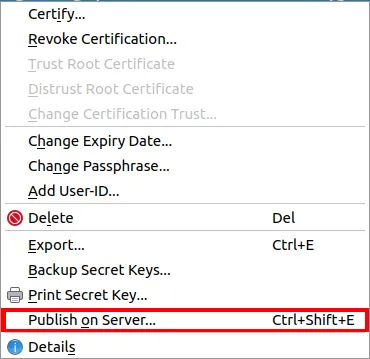

- Avec un certificat de révocation à portée de main, vous pouvez maintenant télécharger votre clé publique sur un serveur de clés GPG. Faites un clic droit sur votre clé et sélectionnez « Publier sur le serveur ».

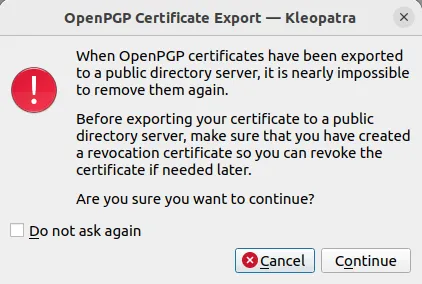

- Cliquez sur « Continuer » dans l’invite d’avertissement.

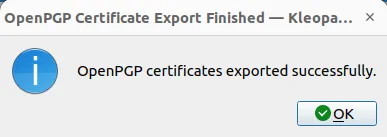

- Cela téléchargera votre clé publique sur une liste tournante de serveurs de clés. Une fois cela fait, Kleopatra affichera un message de confirmation indiquant que la clé publique est maintenant en ligne.

Importation des clés publiques d’autres personnes

En plus de laisser d’autres personnes récupérer votre clé publique, vous pouvez également importer la leur dans votre propre trousseau de clés. Cela peut être utile si vous envoyez le premier message et que vous souhaitez que votre destinataire vérifie son identité.

Pour trouver une clé publique GPG, vous devez vous rendre dans un répertoire de clés. Ce sont des sites Web qui présentent l’empreinte digitale de la clé de tout utilisateur ayant téléchargé sa clé publique en ligne. L’un des répertoires de clés les plus populaires disponibles aujourd’hui est keyserver.ubuntu.com .

- Allez sur keyserver.ubuntu.com

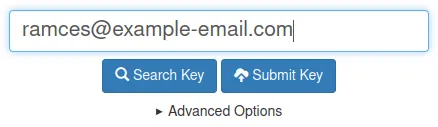

- Cliquez sur la barre de recherche et saisissez l’adresse e-mail de l’utilisateur dont vous souhaitez importer la clé publique. Par exemple, vous pouvez taper « ramces@example-email.com » pour rechercher une clé GPG que j’ai créée pour cet article.

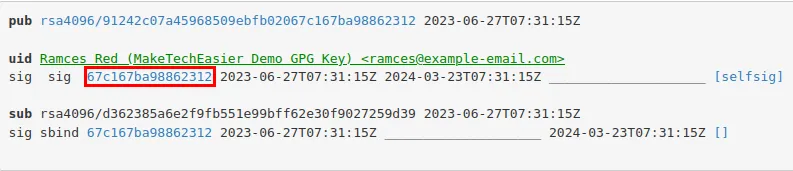

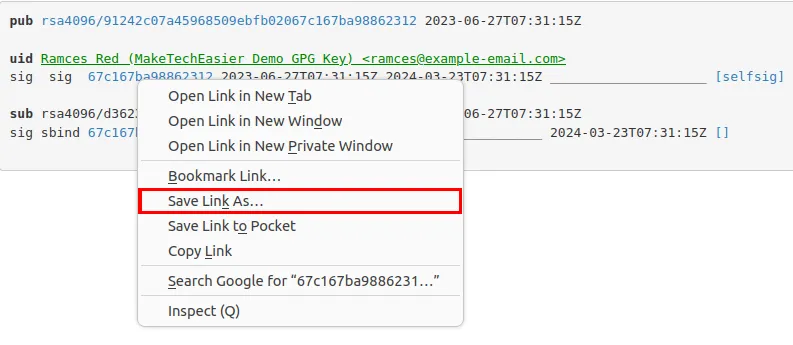

- Faites un clic droit sur le lien qui contient une chaîne de lettres et de chiffres sur la colonne avec l’étiquette « [self-sig] ».

- Cliquez sur « Enregistrer le lien sous… »

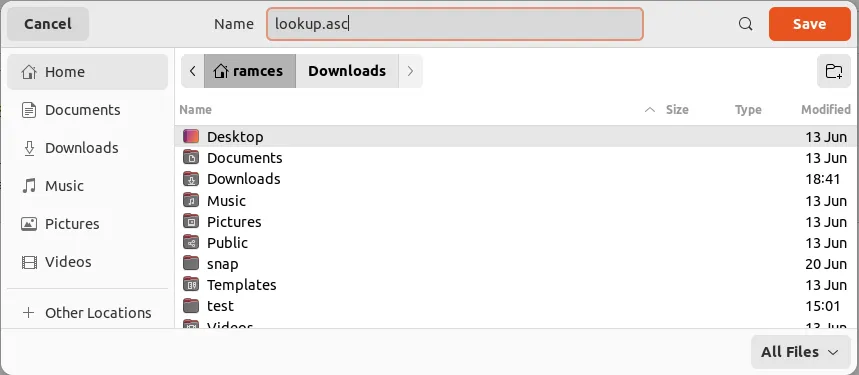

- Changez le nom du fichier de « lookup » en « lookup.asc » et enregistrez-le dans votre répertoire personnel.

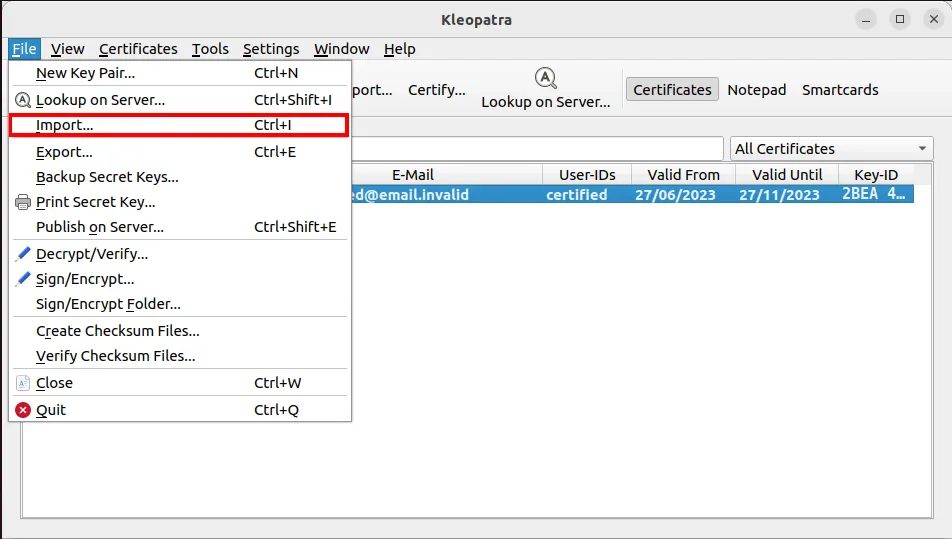

- Retournez à Kleopatra et cliquez sur « Fichier », puis sur « Importer ».

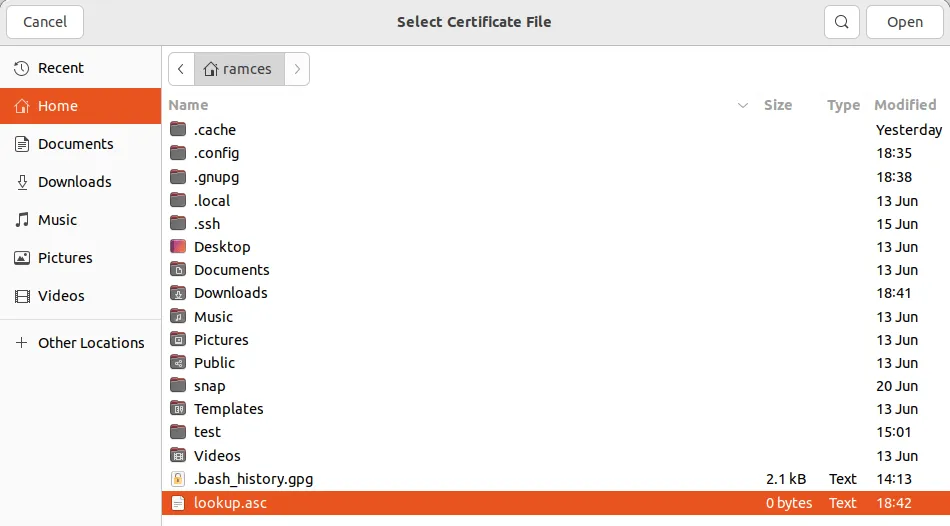

- Accédez à votre répertoire personnel et sélectionnez votre fichier « lookup.asc ».

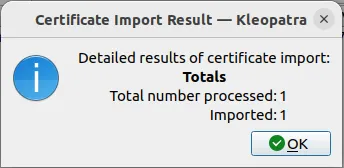

- Cliquez sur « OK » dans la boîte de confirmation pour inclure la nouvelle clé publique dans votre trousseau de clés.

Cryptage de votre premier fichier dans GPG

Une fois que vous avez la clé publique de l’utilisateur avec lequel vous souhaitez communiquer, vous pouvez maintenant utiliser Kleopatra pour lui envoyer des messages et des fichiers cryptés.

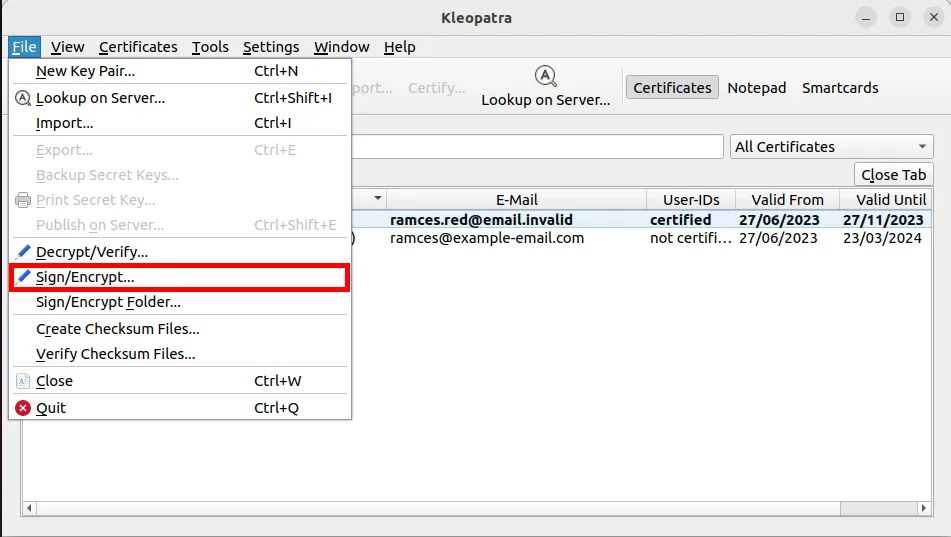

- Pour crypter votre premier fichier, cliquez sur « Fichier », puis sur « Signer/Crypter ».

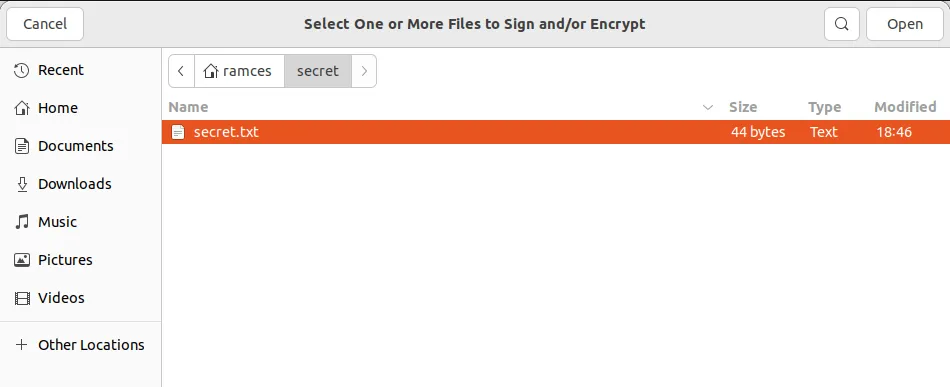

- Sélectionnez le fichier que vous souhaitez chiffrer.

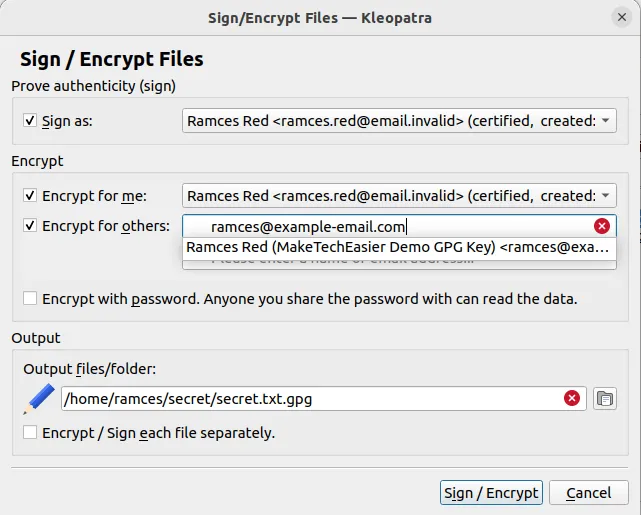

- Cela ouvrira une petite fenêtre dans laquelle vous pourrez indiquer à Kleopatra comment vous souhaitez chiffrer votre fichier. Cochez la case « Crypter pour les autres » et saisissez l’adresse de la clé publique de votre destinataire.

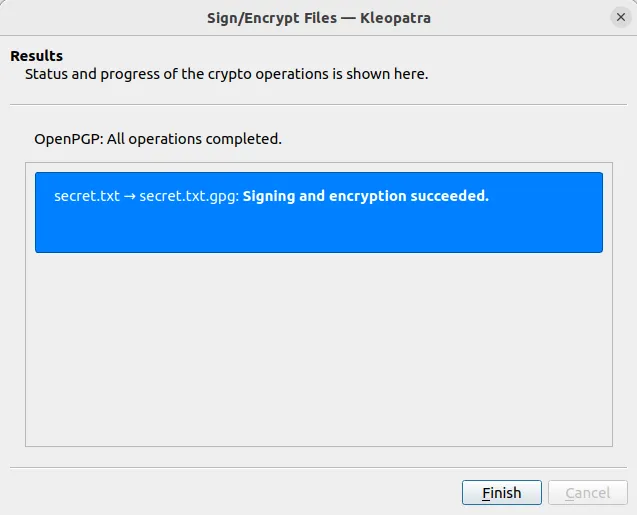

- Cliquez sur « Sign/Encrypt » pour créer votre fichier crypté GPG.

Décryptage de votre premier fichier dans GPG

L’utilitaire Kleopatra offre également la possibilité de décrypter les fichiers cryptés GPG depuis l’intérieur du programme. Ceci, associé à la possibilité de crypter les fichiers, fait de Kleopatra un outil efficace pour correspondre en toute sécurité avec d’autres utilisateurs de GPG.

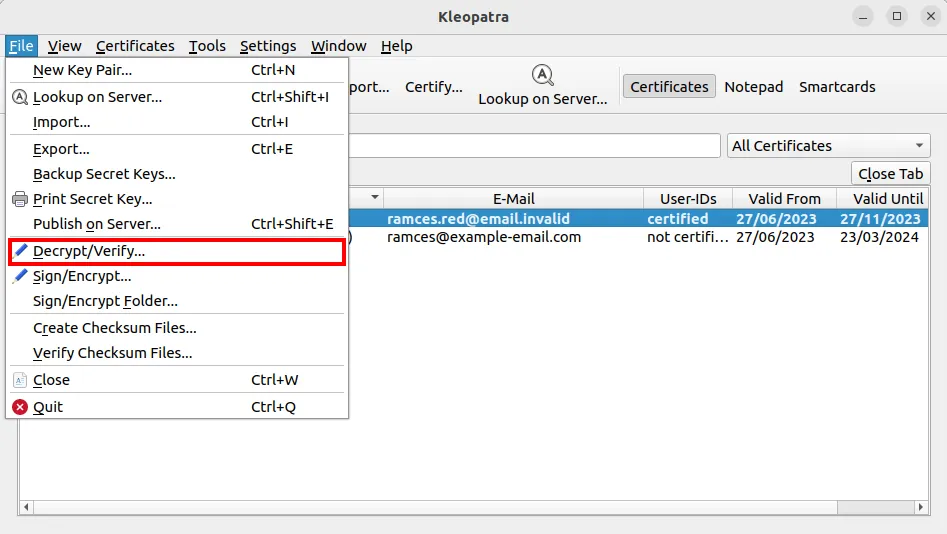

- Pour décrypter un fichier crypté GPG, cliquez sur « Fichier », puis sur « Décrypter/Vérifier »

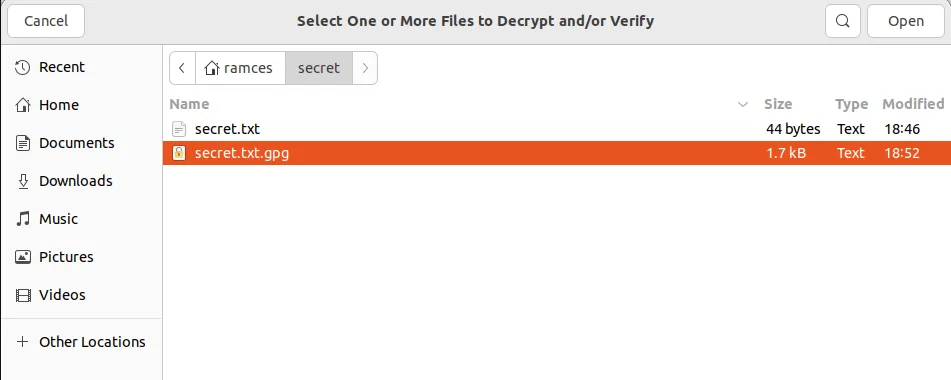

- Sélectionnez le fichier que vous souhaitez décrypter.

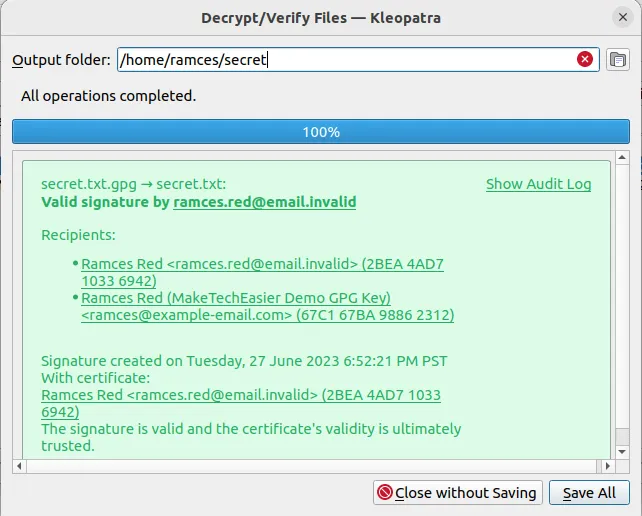

- Cela ouvrira une fenêtre de résumé où Kleopatra vérifiera si le fichier crypté GPG a été correctement crypté et vous est adressé. Vous pouvez déchiffrer votre fichier en cliquant sur « Enregistrer tout ».

Questions fréquemment posées

Comment puis-je supprimer une clé d’un serveur de clés ?

Il n’est pas possible de supprimer complètement une clé d’un serveur de clés GPG. Cependant, vous pouvez dire à un serveur de clés que vous n’utilisez plus une clé publique particulière.

Bien que cela ne supprime pas votre enregistrement d’un serveur de clés, cela vous permettra d’empêcher tout acteur malveillant de réutiliser vos anciennes clés. Pour ce faire, vous devez faire un clic droit sur votre clé dans Kleopatra et sélectionner « Révoquer la certification ».

Est-il possible de récupérer un mot de passe clé GPG ?

Il n’y a pas de fonction intégrée dans GPG ou Kleopatra pour récupérer un mot de passe clé. Si le mot de passe que vous avez utilisé est suffisamment simple, vous pouvez essayer de « forcer brutalement » le mot de passe de votre clé à l’aide d’un pirate de mots de passe par dictionnaire (bien que cela défie vraiment l’objectif de définir un mot de passe).

Est-il possible de chiffrer des répertoires entiers avec GPG ?

Oui. Cliquez sur « Fichier -> Signer/Crypter le dossier » dans Kleopatra. Il ouvrira une boîte de dialogue de sélection de fichiers dans laquelle vous pourrez sélectionner le dossier que vous souhaitez chiffrer.

En dehors de cela, vous pouvez également chiffrer un répertoire en le plaçant d’abord dans une archive tar. Par exemple, l’exécution de : tar cvzf. /encrypt-folder.tar.gz. /samplecompressera le répertoire d’exemples sous la forme « ./encrypt-folder.tar.gz ». Vous pouvez ensuite chiffrer cette archive sous forme de fichier dans Kleopatra.

Crédit image : Towfiqu barbhuiya via Unsplash . Toutes les modifications et captures d’écran par Ramces Red.

Laisser un commentaire