6 modifications de l’éditeur de stratégie de groupe pour améliorer la sécurité

Que vous soyez un administrateur informatique ou un utilisateur régulier cherchant à sécuriser davantage votre PC Windows, ces modifications de l’éditeur de stratégie de groupe renforceront la sécurité de votre PC.

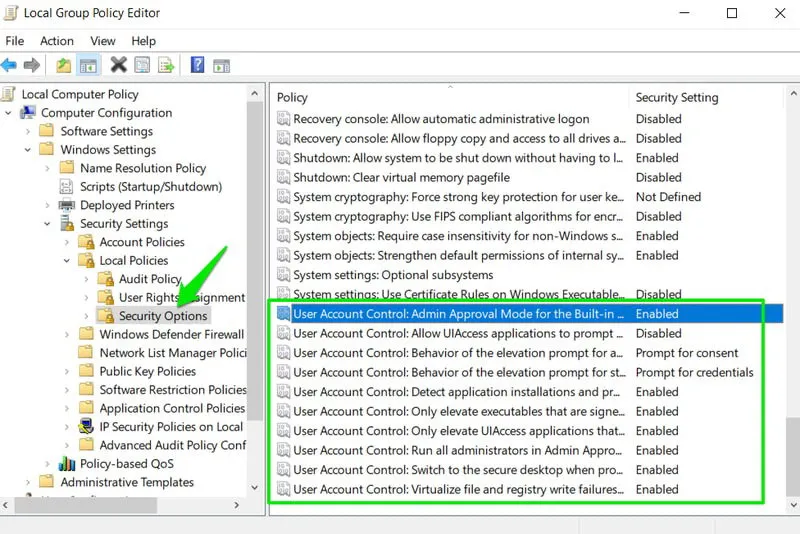

Contrôle de compte d’utilisateur sécurisé (UAC)

UAC est une fonctionnalité de sécurité Windows permettant d’empêcher les modifications non autorisées sur votre PC. L’éditeur de stratégie de groupe propose de nombreux ajustements permettant de contrôler le comportement de l’UAC.

Dans l’éditeur de stratégie de groupe, accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Options de sécurité .

Faites défiler vers le bas et ajustez le paramètre de stratégie pour chacun, comme indiqué ci-dessous, pour une plus grande sécurité :

- Contrôle de compte d’utilisateur : Mode d’approbation de l’administrateur pour le compte administrateur intégré : activé

- Contrôle de compte d’utilisateur : autoriser les applications UIAccess à demander une élévation sans utiliser le bureau sécurisé : désactivé

- Contrôle de compte d’utilisateur : comportement de l’invite d’élévation pour les administrateurs en mode d’approbation administrateur : invite de consentement

- Contrôle de compte d’utilisateur : comportement de l’invite d’élévation pour les utilisateurs standard : invite d’informations d’identification

- Contrôle de compte d’utilisateur : détecter les installations d’applications et demander une élévation : activé

- Contrôle de compte d’utilisateur : élever uniquement les fichiers exécutables signés et validés : activé

- Contrôle de compte d’utilisateur : élever uniquement les applications UIAccess installées dans des emplacements sécurisés : activé

- Contrôle de compte d’utilisateur : exécuter tous les administrateurs en mode d’approbation administrateur : activé

- Contrôle de compte d’utilisateur : basculer vers le bureau sécurisé lorsque vous êtes invité à élever : activé

- Contrôle de compte d’utilisateur : virtualiser les échecs d’écriture de fichiers et de registre vers des emplacements par utilisateur : activé

Après avoir appliqué les modifications ci-dessus, approuvez les invites UAC plus souvent et fournissez éventuellement également des informations d’identification, mais cela améliorera la sécurité globale.

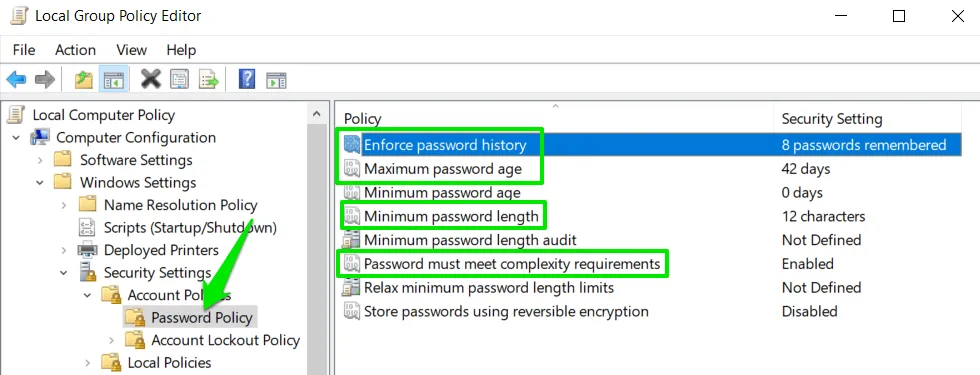

Mots de passe sécurisés

Par défaut, les exigences en matière de mot de passe du compte utilisateur Windows sont assez clémentes. À l’aide de l’éditeur de stratégie de groupe local, vous pouvez appliquer des règles qui garantiront la sécurité des mots de passe.

Accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies de compte -> Stratégie de mot de passe dans l’éditeur de stratégie de groupe.

Ajustez les stratégies suivantes, comme suit :

- Appliquer l’historique des mots de passe : 8 ou plus

- Âge maximum du mot de passe : entre 30 et 60 jours

- Longueur minimale du mot de passe : 12 ou plus

- Le mot de passe doit répondre aux exigences de complexité : Activé

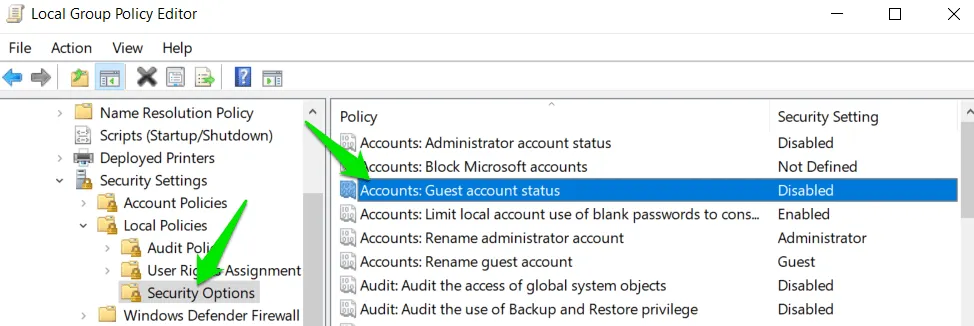

Désactiver le compte invité

Bien que le compte invité Windows soit désactivé par défaut, quelqu’un peut activer le compte invité en utilisant différentes méthodes et accéder à vos données sensibles. Le compte invité donne à quiconque un accès gratuit à votre PC. Même s’il offre un accès restreint, il peut toujours être exploité par des logiciels malveillants ou vous pouvez accidentellement partager des données avec le groupe Tout le monde . Il est préférable de le désactiver complètement dans la stratégie de l’éditeur de groupe.

Accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Options de sécurité et désactivez Comptes : stratégie d’état du compte invité .

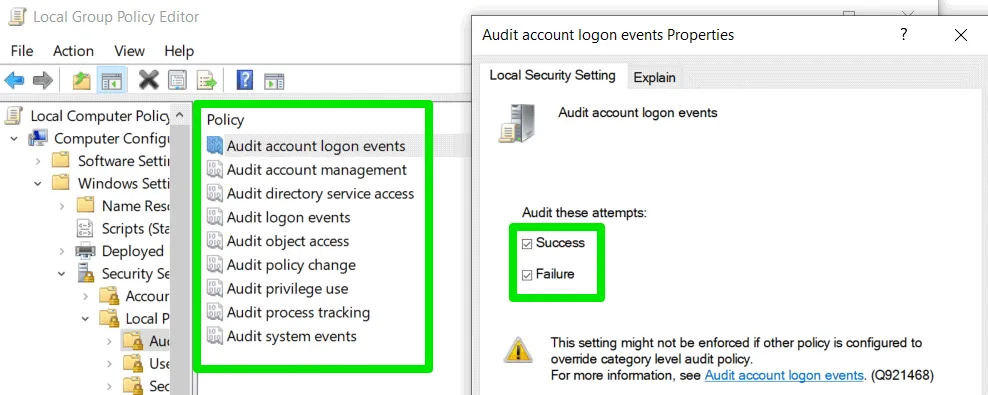

Activer les stratégies d’audit de compte

Activez les audits de compte dans l’éditeur de stratégie de groupe pour enregistrer des informations de sécurité importantes, telles que la modification de fichiers, les modifications des paramètres de sécurité, les tentatives de connexion, etc. Vous pouvez utiliser ces informations pour suivre les modifications apportées à votre PC afin de garantir qu’il n’y a pas d’accès non autorisé ou de configuration non utilisateur. .

Dans l’éditeur de stratégie de groupe, accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Stratégie d’audit . Pour toutes ces options ici, activez les audits de réussite et d’échec .

Vous pouvez afficher les journaux générés dans l’Observateur d’événements Windows. Tapez « Observateur d’événements » dans la recherche Windows, puis cliquez sur Observateur d’événements . Accédez à Journaux Windows -> Sécurité pour afficher les journaux.

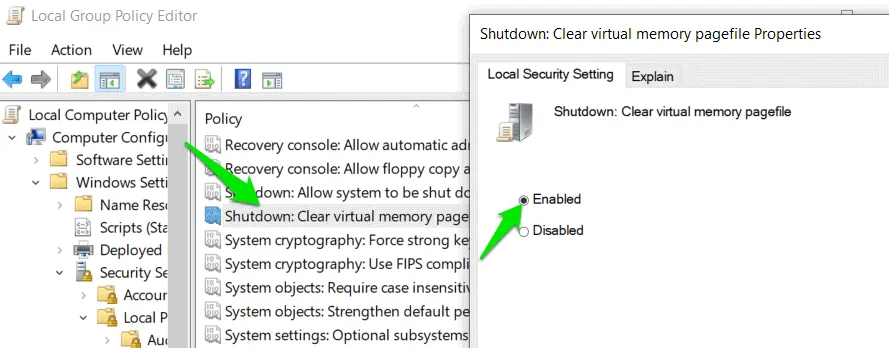

Effacer la mémoire virtuelle à l’arrêt

Le fichier d’échange (mémoire virtuelle) est nécessaire au bon fonctionnement de votre PC. Cependant, il conserve un enregistrement fragmenté de vos données qui peut être volé par une personne disposant de l’accès et des outils appropriés. Si vous ne voulez prendre aucun risque, supprimez-le automatiquement à chaque fois que vous éteignez le PC.

Accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Options de sécurité et activez Arrêt : Effacer la stratégie de fichier d’échange de mémoire virtuelle.

Gardez à l’esprit que l’activation de cette stratégie ajoutera un peu de retard au processus d’arrêt.

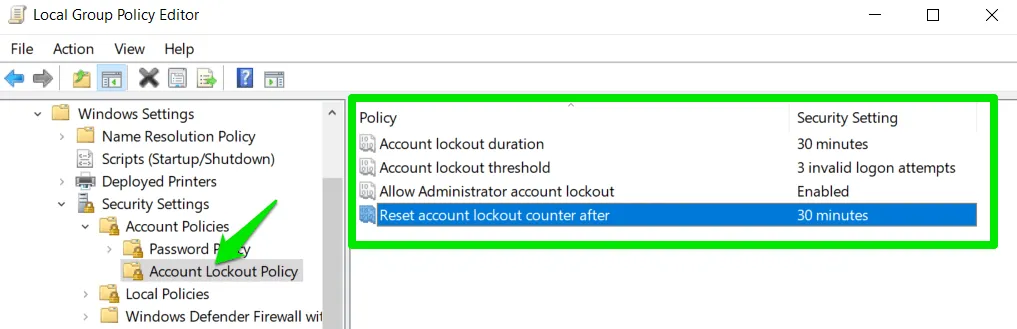

Gérer les paramètres de verrouillage du compte

Pour empêcher les tentatives d’accès non autorisées, Windows dispose d’une politique de verrouillage de compte qui verrouille votre compte après plusieurs tentatives de connexion incorrectes. Cependant, il est un peu indulgent, vous souhaiterez donc peut-être ajuster les stratégies associées de l’éditeur de stratégie de groupe en fonction de vos besoins de sécurité.

Pour accéder aux stratégies de verrouillage, accédez à Configuration ordinateur -> Paramètres Windows -> Paramètres de sécurité -> Stratégies de compte -> Stratégie de verrouillage de compte .

Vous trouverez quatre politiques de verrouillage à modifier. Ajustez-les en fonction de vos besoins. Les valeurs suggérées ci-dessous tentent de trouver un équilibre entre une protection solide et une expérience utilisateur fluide :

- Durée de verrouillage du compte : 30 minutes

- Seuil de verrouillage du compte : 3 tentatives de connexion invalides

- Autoriser le verrouillage du compte administrateur : activé

- Réinitialiser le compteur de verrouillage de compte après : 30 minutes

Bien que tous ces paramètres de stratégie de groupe puissent provoquer des confirmations supplémentaires (comme l’invite UAC pour ouvrir le Gestionnaire des tâches), le renforcement de la sécurité l’emporte sur les inconvénients mineurs. Si vous n’aimez pas les modifications, réinitialisez l’éditeur de stratégie de groupe.

Crédit image : DALL-E. Toutes les captures d’écran de Karrar Haider.

Laisser un commentaire