Microsoft Word fomenta un esquema de phishing de alto riesgo

Un esquema de phishing descubierto recientemente explota archivos dañados de Microsoft Word para eludir los mecanismos de seguridad y recopilar información de inicio de sesión.

Esta alarmante campaña fue identificada por los expertos en ciberseguridad de Any. Run , quienes informan que los atacantes se hacen pasar por representantes de nóminas y recursos humanos, utilizando diversos temas como bonificaciones y beneficios de los empleados.

Por ejemplo, los archivos con nombres como “Beneficios_anuales_y_bonos_para[nombre]IyNURVhUTlVNUkFORE9NNDUjIw_.docx” se manipulan específicamente para que parezcan corruptos. Dentro de estos documentos se encuentra una cadena codificada en base64 que se decodifica como “##TEXTNUMRANDOM45##”.

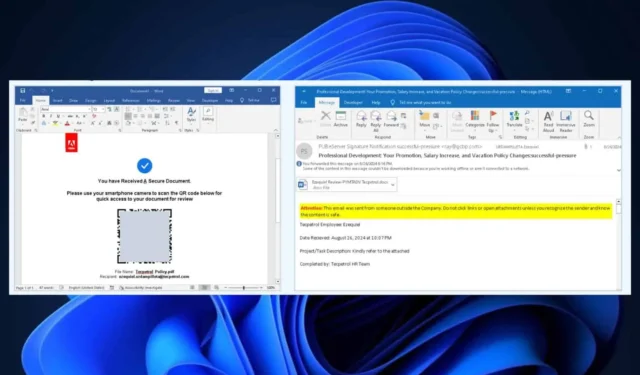

Al abrir estos documentos, Microsoft Word alerta a los usuarios sobre la corrupción, pero aun así logra recuperar parte del texto. Este texto indica que no se puede acceder al archivo y le indica al destinatario que escanee un código QR proporcionado para recuperar el contenido.

Lo que aumenta la credibilidad de estos documentos es su marca: presentan logotipos de las empresas atacadas e incluyen fotografías de empleados reales.

Al escanear el código QR, las víctimas son dirigidas a una página de inicio de sesión de Microsoft falsificada, capturando así sus credenciales.

Si bien los ataques de phishing no son nuevos, esta táctica de emplear documentos de Word dañados presenta un enfoque nuevo para eludir la detección.

Es fundamental comprender que el documento de Word en sí no contiene un código dañino, sino que incluye un código QR que dirige a los usuarios a un sitio de phishing diseñado para el robo de credenciales.

Entonces, ¿qué se puede hacer? La solución es sencilla: antes de abrir cualquier archivo adjunto sospechoso en un correo electrónico (como intentos recientes de extorsión sexual), los administradores deben eliminar o verificar esas comunicaciones.

🚨ALERTA: Posible ZERO-DAY, los atacantes usan archivos corruptos para evadir la detección 🧵 (1/3)⚠️ El ataque en curso evade el software antivirus , evita las cargas a entornos aislados y evita los filtros de spam de Outlook, lo que permite que los correos electrónicos maliciosos lleguen a su bandeja de entrada. El equipo #ANYRUN … pic.twitter.com/0asnG72Gm9

— ANY.RUN (@anyrun_app) 25 de noviembre de 2024

Deja una respuesta