Linus Torvalds acepta las actualizaciones de Linux Hyper-V de Microsoft para que tanto Intel como AMD puedan beneficiarse

Microsoft impulsó recientemente algunos cambios destinados a mejorar la compatibilidad con Hyper-V en la próxima versión 6.6 del kernel de Linux. Entre las diversas mejoras se encuentra la compatibilidad con invitados AMD SEV-SNP, así como con invitados Intel TDX en Hyper-V.

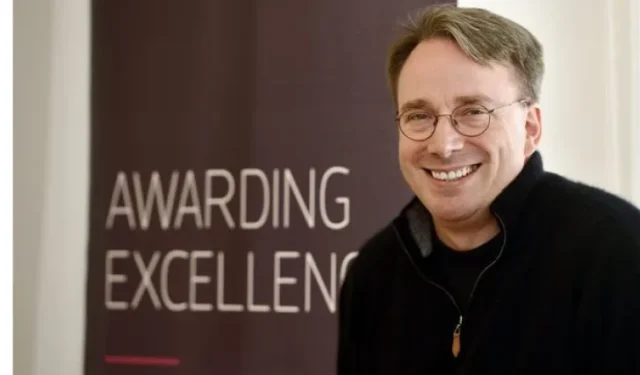

Aparte de estas dos, hay otras actualizaciones, como el manejo mejorado de objetos raíz ACPI (Configuración avanzada e interfaz de energía) en el controlador VMBus , y más. El jefe de Linux, Linus Torvalds, aceptó estas actualizaciones que fueron enviadas por el arquitecto principal de Microsoft en Azure Machine Learning, Wei Liu. Torvalds dice :

Obtenga actualizaciones de Hyperv de Wei Liu:

– Soporte para invitados SEV-SNP en Hyper-V (Tianyu Lan)

– Support for TDX guests on Hyper-V (Dexuan Cui)

– Utilice la API SBRM en el controlador de globo Hyper-V (Mitchell Levy)

– Evite desreferenciar el identificador del objeto raíz ACPI en el controlador VMBus (Maciej Szmigiero)

– Algunas correcciones diversas (Jiapeng Chong, Nathan Chancellor, Saurabh Sengar)

Para aquellos que se preguntan, Trust Domain eXtension o TDX de Intel ayuda a aislar las máquinas virtuales (VM) de sus administradores de máquinas virtuales (VMM) o hipervisores (que en este caso es Hyper-V de Microsoft), aislándolas así del resto del hardware y del sistema. Estas máquinas virtuales aisladas por hardware son esencialmente lo que son los «dominios de confianza» y de ahí el nombre de la tecnología. Ofrece cifrado de memoria total de múltiples claves (MKTME) a través de AES-128-XTS.

Del lado de AMD, SEV o Secure Encrypted Virtualization ayuda a aislar las máquinas virtuales de sus hipervisores o máquinas virtuales. Curiosamente, SEV fue la primera tecnología de este tipo para procesadores x86 y desde entonces AMD la ha mejorado con SEV-ES o Secure Encrypted Virtualization-Encrypted State que trajo el cifrado de la CPU; y más tarde, también se agregó el cifrado de memoria con SEV-SNP (Secure Nested Paging), que está destinado a proteger contra ataques de canal lateral, entre otros.

Un ejemplo del beneficio de tener algo así es cómo Intel TDX protegió recientemente sus últimos procesadores de la vulnerabilidad Downfall , aunque eso no significa que serán inmunes a las actualizaciones de microcódigo con errores .

Si bien la adición de esta característica puede no significar mucho para el consumidor promedio, las empresas probablemente apreciarán la seguridad adicional.

Deja una respuesta