¿Alguien está accediendo a su iPhone de forma remota? Como saber

Si has notado alguna actividad inusual en tu iPhone, no debes ignorarla. Podría ser obra de un hacker que controla su teléfono a kilómetros de distancia. Esta guía explora cómo saber si alguien está accediendo a su iPhone de forma remota y qué hacer al respecto para asegurarse de que no esté causando daños.

Cómo saber que se está accediendo a su iPhone de forma remota

Hay varias cosas a tener en cuenta que muestran que alguien tiene acceso remoto a su iPhone.

1. Tu iPhone se calienta cuando duermes

Cuando presionas el botón lateral de tu iPhone, el dispositivo debería entrar en modo de suspensión y suspender todas las aplicaciones en ejecución. Si su iPhone se siente caliente al tacto, como si estuviera ejecutando un juego exigente o una aplicación de transmisión por secuencias, una aplicación maliciosa podría estar haciendo algo en segundo plano sin su conocimiento.

2. Tu iPhone se vuelve repentinamente lento

Si el rendimiento de su iPhone sigue disminuyendo y volviéndose más lento, podría ser obra de una aplicación espía o malware. Dado que la aplicación o el código malicioso no tiene los permisos necesarios para ejecutarse en el iPhone, tiene que trabajar más para eludir las medidas de seguridad implementadas, lo que puede ejercer presión sobre los recursos del sistema.

También podría ser que las personas nefastas que desarrollaron la aplicación o el malware no la optimizaron correctamente, lo cual es muy probable. Esto puede ralentizar su iPhone en el proceso, especialmente si también hace que su iPhone se caliente.

3. Tu iPhone se reinicia aleatoriamente

Hay algunos casos en los que un iPhone debería reiniciarse automáticamente, como cuando instalas una actualización. Pero cuando su iPhone falla y se reinicia constantemente, sin ningún mensaje para reiniciarlo, podría ser el trabajo útil de un software espía que los desarrolladores no optimizaron adecuadamente.

3. Su batería se está agotando rápidamente

Si la batería se está agotando inusualmente rápido, podría ser una señal de actividad no autorizada en su iPhone. Puede ser aún más evidente si la batería se agota rápidamente cuando no estás usando tu teléfono.

4. Su uso de datos se ha disparado inexplicablemente

Probablemente sepas cuántos datos consumes en un momento determinado. Pero si ese número se dispara por alguna razón desconocida, podría ser el trabajo útil del software espía en su iPhone, ya que envía y recibe una gran cantidad de datos en segundo plano.

5. Tu iPhone envía mensajes solo

Si alguien ha pirateado tu iPhone, también podría estar enviando mensajes a extraños o a tus contactos. Por ejemplo, pueden enviar enlaces maliciosos que contengan malware capaz de piratear los dispositivos de otras personas. Después de todo, ¿por qué sólo hackear un dispositivo cuando puedes hackear más?

Podrías captar uno de los mensajes salientes antes de que el hacker lo borre, pero lo más probable es que otros te descubran que lo que “tú” les enviaste parece sospechoso. Esa es una señal clara de que alguien está enviando mensajes en su teléfono.

6. Aparecen ventanas emergentes extrañas

No es inusual que aparezcan ventanas emergentes cuando utilizas determinadas aplicaciones en tu iPhone, como los navegadores web. Pero si las ventanas emergentes aparecen fuera de estas aplicaciones, especialmente cuando su teléfono está inactivo, es una señal de actividad sospechosa, como acceso remoto.

Qué hacer si alguien accede a su iPhone de forma remota

Ahora que conoce las señales a las que debe prestar atención, debe aprender cómo encontrar y eliminar las aplicaciones maliciosas que lo vigilan. Lo encontrará a continuación, así como otros consejos para mantener su iPhone a salvo del acceso remoto.

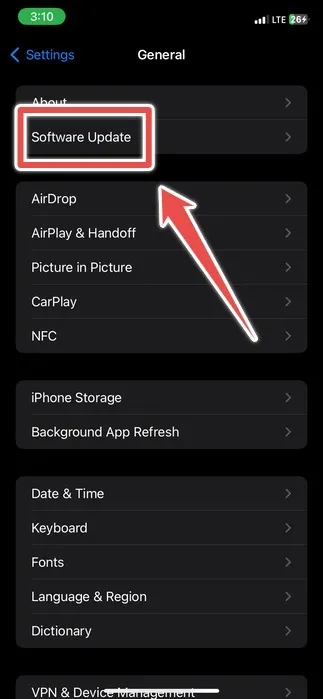

Actualiza tu iPhone

Apple suele publicar actualizaciones y parches de seguridad que pueden interrumpir el funcionamiento de aplicaciones espía o malware en su iPhone. Para actualizar su iPhone, abra la aplicación Configuración y toque General -> Actualización de software para que su iPhone busque actualizaciones.

Si encuentra una actualización, toque Descargar e instalar o, si ya descargó la actualización, toque Instalar ahora .

Eliminar aplicaciones y archivos extraños

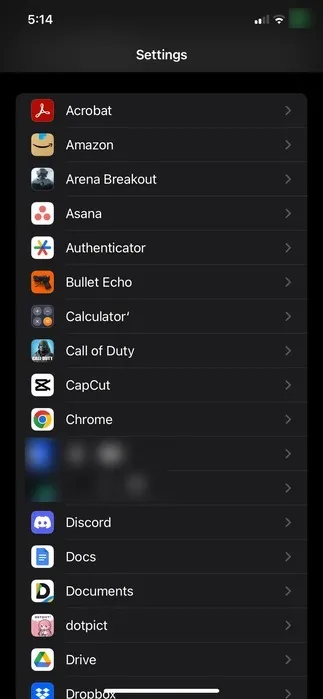

Otra cosa que debes hacer cuando notes actividad sospechosa es comprobar si hay aplicaciones espía en tu iPhone. Como esta no es su aplicación estándar, probablemente no la encontrará en la pantalla de inicio. Tendrás que buscar a través de la aplicación Configuración.

Abra Configuración y desplácese por la lista de aplicaciones de terceros.

Si hay una aplicación que no recuerda haber instalado o está seguro de que no la instaló, vaya a la App Store, búsquela y vea qué hace.

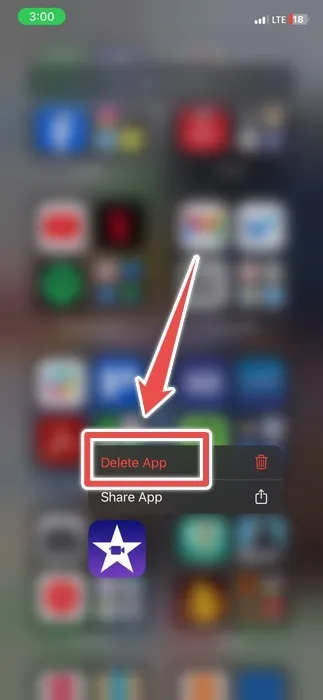

Si es obvio que es una aplicación espía o algo que nunca instalarías, búscala en la Biblioteca de aplicaciones, mantén presionada la aplicación y selecciona Eliminar aplicación . Toque Eliminar en la ventana emergente para confirmar que desea eliminar la aplicación.

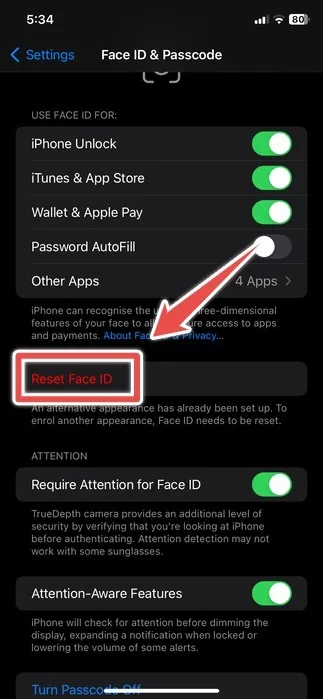

Elimina cualquier Face ID que no reconozcas

Si ha configurado Face ID en su iPhone X o posterior, debe descartar si un hacker configuró una apariencia alternativa para eludir la seguridad de su teléfono, despejándole el camino para instalar la aplicación espía.

Abra Configuración en su iPhone y toque Face ID y contraseña .

Si ve un mensaje debajo del botón Restablecer Face ID que dice: «Ya se ha configurado una apariencia alternativa», pero no recuerda haberlo hecho, toque Restablecer Face ID .

Luego, configura tu Face ID nuevamente.

Si está utilizando un iPhone 8 o anterior, verifique si hay huellas digitales de Touch ID que no reconoce. Si encuentra alguno, simplemente elimínelo.

Cambie su contraseña

Si configura una contraseña, cámbiela por si acaso.

Abra Configuración y vaya a la pantalla Face ID y contraseña o Touch ID y contraseña . Toque Cambiar contraseña y siga las instrucciones para cambiar su contraseña.

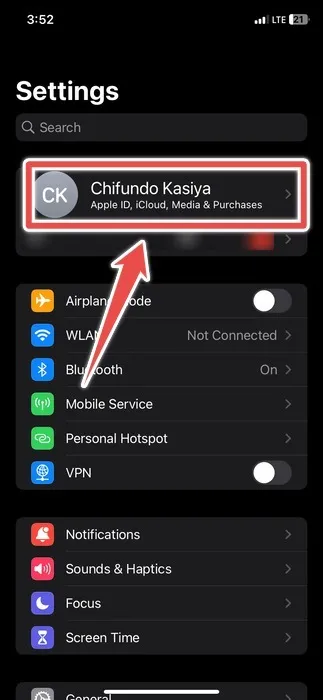

Elimine dispositivos extraños de su ID de Apple

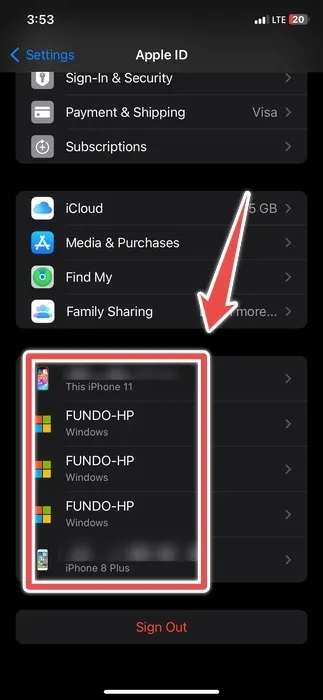

Si tiene otro dispositivo vinculado a su iPhone, la persona puede usarlo para acceder a su teléfono. Para buscar y eliminar dicho dispositivo, abra Configuración y toque su ID de Apple .

Toque el dispositivo sospechoso que sospecha que está detrás de los intentos de acceso remoto en la sección de dispositivos.

Toque Eliminar de la cuenta .

Toque Eliminar en la ventana emergente.

Para asegurarse de que la persona no vuelva a agregar el dispositivo a su cuenta de ID de Apple, asegúrese de cambiar la contraseña de su ID de Apple . (Esto debe hacerse con regularidad). Mientras lo hace, verifique su cuenta de ID de Apple para ver si hay cualquier otra cosa que hayan cambiado o agregado.

Habilite la autenticación de dos factores en su iPhone

La autenticación de dos factores (2FA) utiliza dos métodos (factores) distintos para verificar su identidad. El primero es algo que usted conoce, como una contraseña, y el segundo es algo que le pertenece, como su teléfono. Esto hace que sea más difícil para cualquiera hackear algo como tu ID de Apple, ya que lo más probable es que no puedan obtener tu teléfono, incluso si conocen tu contraseña.

Si desea utilizar 2FA para proteger su dispositivo, aprenda cómo habilitar la autenticación de dos factores en su iPhone .

Mantenga su iPhone seguro en todo momento

Cuando alguien con intenciones maliciosas toma el control de su iPhone de forma remota, puede causar daños incalculables a su vida digital. Afortunadamente, ahora sabes qué hacer para negarles el acceso. Si lograron acceder a sus otras cuentas en línea mientras tenían acceso remoto, aprenda cómo proteger las otras cuentas a través del generador de códigos integrado de su iPhone .

Crédito de la imagen: Unsplash . Todas las capturas de pantalla son de Chifundo Kasiya.

Deja una respuesta