5 de las mejores herramientas de esteganografía en Linux

La esteganografía es el arte y el proceso de poner un tipo de información dentro de otro en un intento de ocultarlo. Esto se hace a menudo en situaciones en las que una persona desea conservar información secreta dentro de objetos normales.

Este artículo mostrará 5 de las mejores herramientas de esteganografía actualmente disponibles en Linux. No solo eso, también te mostrará cómo puedes ocultar tu primer mensaje usando estas utilidades.

¿Qué es la esteganografía y por qué usarla?

La esteganografía no es una innovación nueva. Desde la época de los antiguos griegos, los historiadores han escrito sobre cómo las culturas usaban la esteganografía para ocultar información a simple vista. Con ese fin, un relato famoso fue la historia de Histiaeus de Herodoto, donde tatuó un breve mensaje en el cuero cabelludo desnudo de un sirviente.

Desde entonces, los avances tecnológicos han permitido que las personas utilicen la esteganografía incluso dentro de objetos digitales. Por ejemplo, ahora es posible insertar un libro completo dentro de una simple fotografía JPEG.

Una de las mayores ventajas de usar herramientas esteganográficas es que son simples y fáciles de usar. En la mayoría de los casos, estos programas son simples utilidades de línea de comandos que toman su mensaje y un archivo ficticio.

Otra ventaja de las herramientas esteganográficas es que puedes obtenerlas gratis. La mayoría de los desarrolladores hoy en día licencian sus utilidades como software libre y de código abierto (FOSS). Como tal, solo necesita tener una computadora y una conexión a Internet para comenzar con la esteganografía.

1. Piel de Steghide

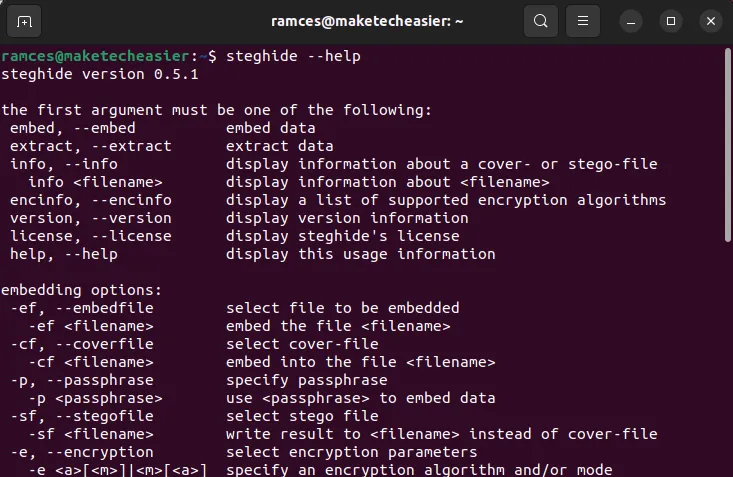

Steghide es una de las herramientas esteganográficas más populares en la actualidad. Es un programa de línea de comando simple que codifica texto dentro de imágenes. Steghide funciona creando una lista aleatoria de bits dentro de su archivo ficticio e inserta sus datos secretos entre esos bits.

Este enfoque significa que sus datos se combinarán perfectamente con su archivo ficticio. Además, steghide también viene con sólidos algoritmos de compresión y cifrado de forma predeterminada. Esto asegura que sería difícil extraer su información incluso si un mal actor sabe que su archivo contiene datos secretos.

Puede instalar steghide en Ubuntu y Debian ejecutando el siguiente comando:

sudo apt install steghide

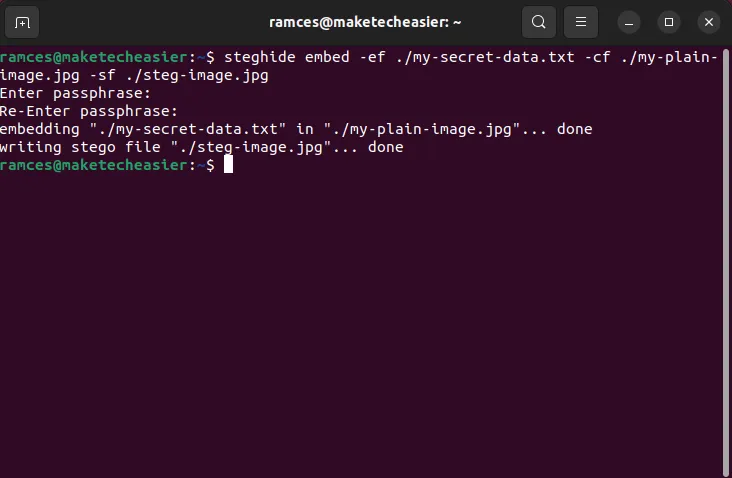

Una vez hecho esto, puede ejecutar este comando para crear su primer archivo esteganográfico:

steghide embed -ef. /my-secret-data.txt -cf. /my-plain-image.jpg -sf. /steg-image.jpg

ventajas

- Rápido y fácil de usar

- Utiliza sumas de comprobación para verificar la integridad de los datos.

Contras

- La salida es notablemente más grande que la original.

- Modifica pequeños fragmentos del archivo ficticio original.

2. Stegoshare

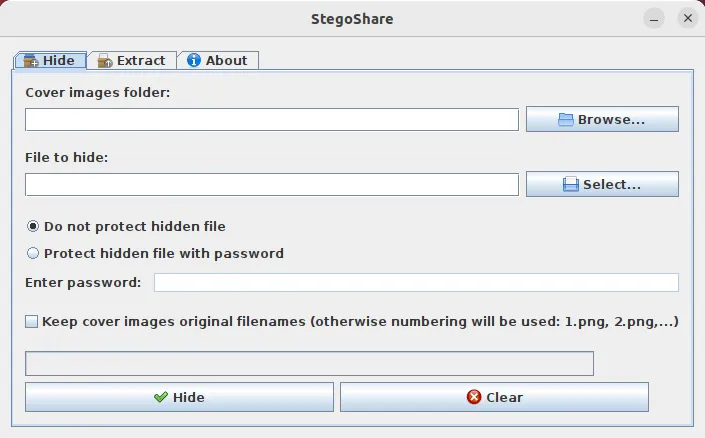

Stegoshare es una herramienta esteganográfica gráfica que brinda a los usuarios una interfaz intuitiva para ocultar datos dentro de archivos de imagen. A diferencia de steghide, stegoshare sobresale al permitirle codificar binarios grandes dentro de múltiples archivos.

Otra ventaja clave de stegoshare sobre otras herramientas es que es altamente portátil. Esto significa que puede distribuir el programa a otros usuarios independientemente del sistema operativo en el que se encuentren. Por ejemplo, puede codificar en Linux y aún así decodificarlo en Windows.

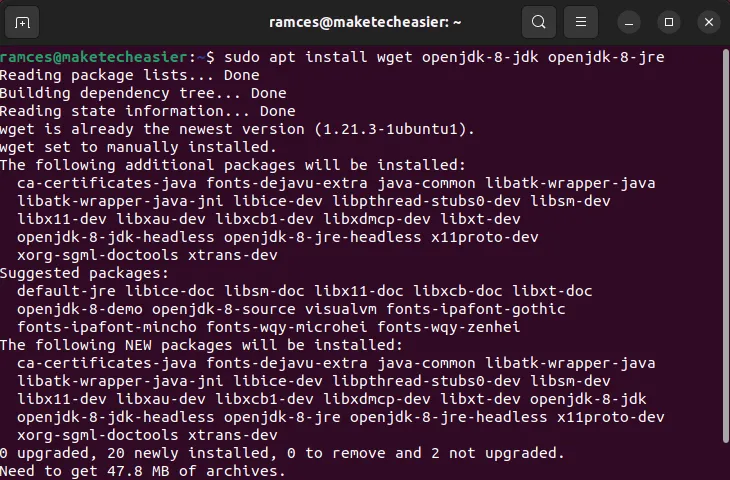

- Para usar stegoshare, primero debe instalar sus dependencias:

sudo apt install wget openjdk-8-jdk openjdk-8-jre

- Descargue los binarios de stegoshare del sitio web del desarrollador:

wget http://downloads.sourceforge.net/stegoshare/StegoShare.jar

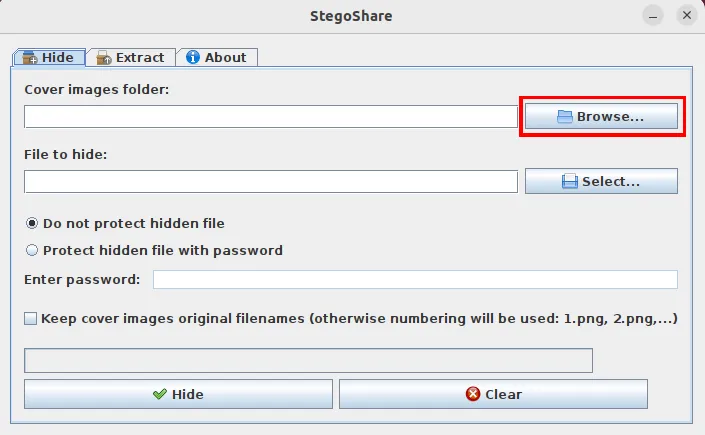

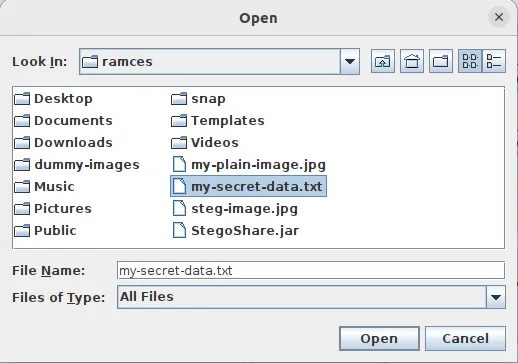

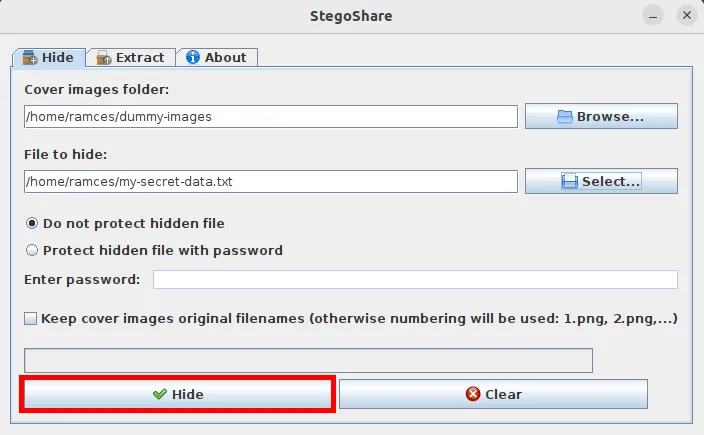

- Ejecute el programa y haga clic en «Examinar».

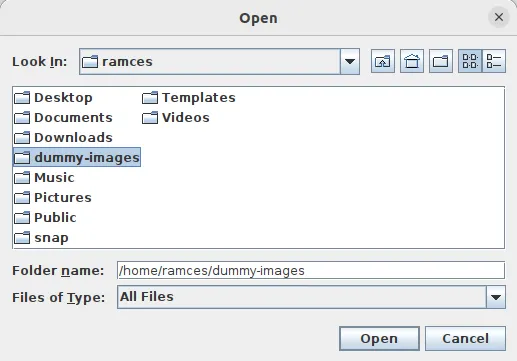

- Seleccione su carpeta de imágenes ficticias.

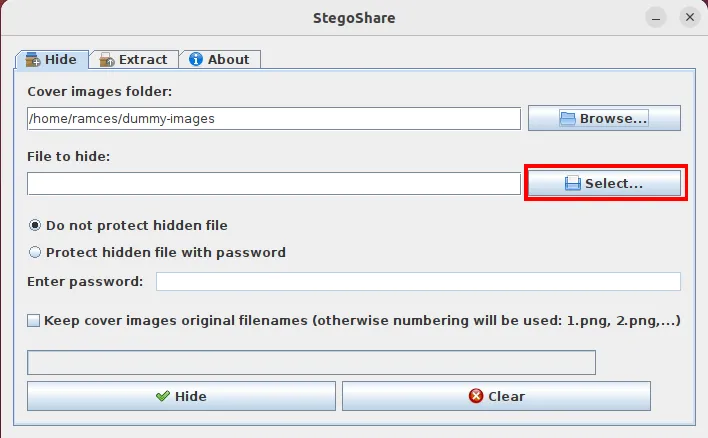

- Haga clic en el botón «Seleccionar» debajo de «Examinar».

- Seleccione el archivo que desea ocultar.

- Haga clic en el botón «Ocultar» para codificar sus datos secretos en su archivo ficticio.

ventajas

- Es simple y fácil de usar

- Funciona en cualquier plataforma que ejecute Java

Contras

- Produce archivos grandes.

- Las herramientas de análisis de imágenes pueden detectar el algoritmo de stegoshare

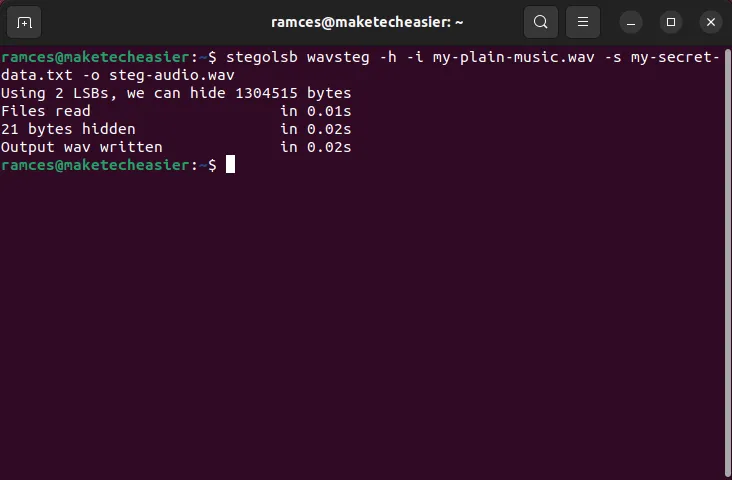

3. Wavsteg

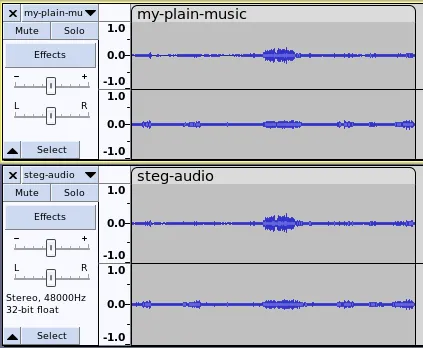

Además de incrustar información dentro de las imágenes, también puede ocultar su información mediante archivos de sonido. Wavsteg es una herramienta simple pero efectiva que le permite combinar datos secretos entre los bits de un archivo de audio digital.

wWavsteg lee un archivo de audio completo y busca sus «bits menos significativos». Estas son las partes de un archivo que ni eliminan ni modifican los datos que contiene. Esto significa que un archivo de audio que contiene datos secretos no tendrá ninguna diferencia audible con respecto a un archivo «limpio».

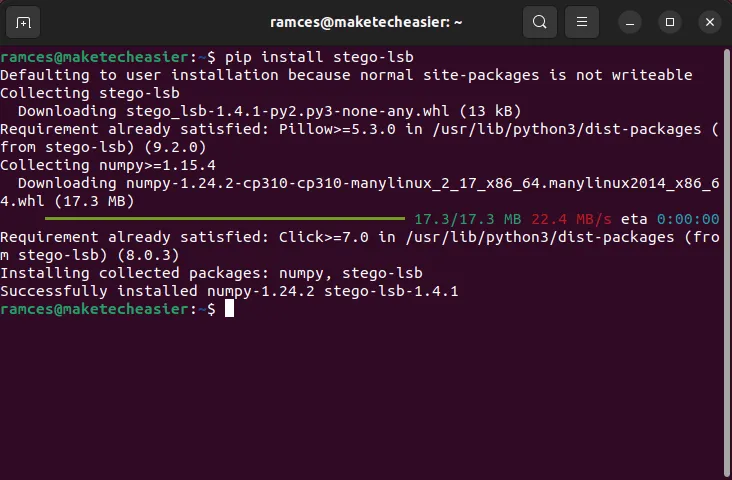

- Instala sus dependencias:

sudo apt install python3 python3-pip

PATH=$PATH:/home/$USER/.local/bin/

- Instale el programa usando pip:

pip install stego-lsb

- Una vez instalado, puede comenzar a codificar datos dentro de sus archivos de audio con el siguiente comando:

stegolsb wavsteg -h -i my-plain-music.wav -s my-secret-data.txt -o steg-audio.wav

ventajas

- Es ligero y fácil de usar.

- No hay diferencia audible entre otros archivos de audio

Contras

- Solo funciona con archivos de texto.

- Puede producir archivos grandes.

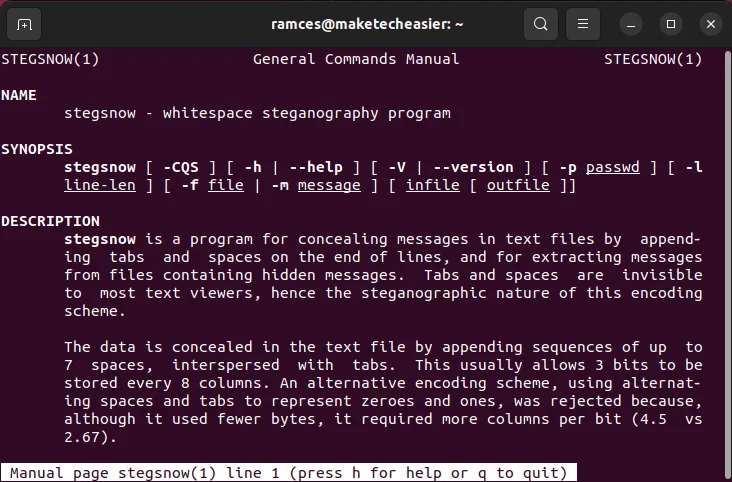

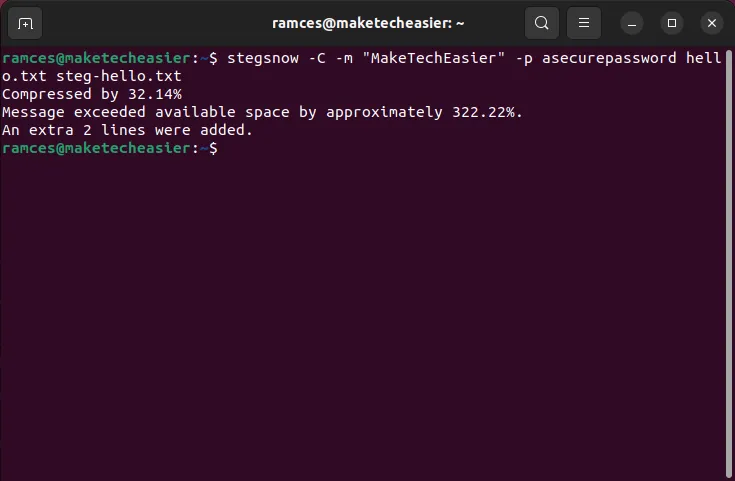

4. nieve

Snow es una herramienta liviana que usa espacios en blanco y pestañas para ocultar información dentro de archivos de texto. Esto significa que, a diferencia de otras herramientas esteganográficas, Snow no se basa en formatos binarios para codificar datos secretos. Esto puede ser increíblemente útil en los casos en que no es posible compartir archivos binarios de gran tamaño.

Dado que snow solo se basa en texto sin formato, aún es posible comprimir y cifrar sus archivos de forma similar a un archivo binario. Como tal, snow puede producir archivos extremadamente pequeños que pueden mezclarse con otros datos de texto.

- Puedes instalar snow con el siguiente comando:

sudo apt install stegsnow

- Use el siguiente comando para ocultar la frase «MakeTechEasier» dentro del archivo «hello.txt».

stegsnow -C -m "MakeTechEasier"-p asecurepassword hello.txt steg-hello.txt

ventajas

- Produce archivos pequeños.

- Puede usar su texto de salida en cualquier programa que acepte texto sin formato

Contras

- El espacio de datos puede ser extremadamente limitado

- Su algoritmo de encriptación está relativamente desactualizado

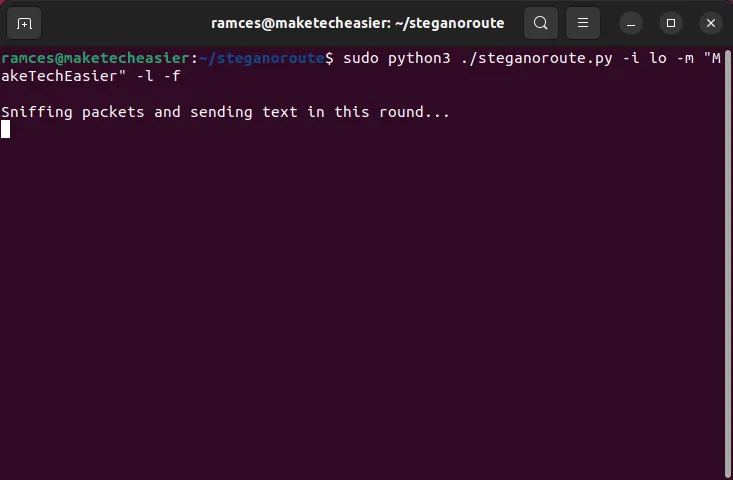

5. Ruta Stegano

La esteganografía digital tradicionalmente oculta información dentro de un archivo. Sin embargo, también es posible utilizar la esteganografía sin utilizar archivos ficticios.

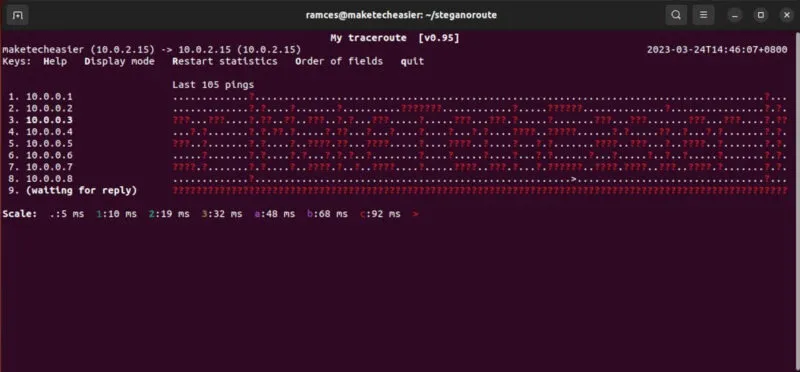

Steganoroute es una innovadora herramienta de red que le permite ocultar información mediante TCP. La forma en que funciona es que el programa crea paquetes ICMP falsos que contienen el mensaje que desea enviar. Entonces, un host puede escuchar al servidor en busca de paquetes falsos y decodificar su información utilizando una herramienta de análisis de red.

- Instale las dependencias de steganoroute:

sudo apt install git mtr python3 python-scapy

- Clona el código fuente del programa desde su repositorio:

git clone https://github.com/stratosphereips/steganoroute.git

- Puede transmitir sus mensajes de steganoroute ejecutando el siguiente comando:

cd. /steganoroute

sudo iptables -I INPUT -p icmp --icmp-type 8 -j DROP

sudo python3. /steganoroute.py -i lo -m "MakeTechEasier"-l

- Pruebe si el programa se transmite correctamente utilizando la

mtrherramienta de análisis:

mtr -t your.local.lan.ip

Una vez que se está ejecutando, también debe presionar Dpara imprimir el mensaje.

ventajas

- No depende de la creación de archivos ficticios.

- Solo necesitas transmitir para compartir mensajes

Contras

- Se basa en la falsificación de paquetes ICMP

- Los actores maliciosos pueden interceptar los paquetes y reconstruir su mensaje

Preguntas frecuentes

¿La esteganografía cambiará el comportamiento de mi archivo?

No. De forma predeterminada, las herramientas esteganográficas tienen como objetivo retener la mayor cantidad posible de datos originales. Esto significa que puede compartir su archivo con otros y ellos aún podrán usar y acceder al archivo original.

Envié una imagen esteganográfica y perdió su mensaje.

Lo más probable es que se deba a un problema con su proveedor de alojamiento de imágenes. La mayoría de los sitios web para compartir imágenes de hoy tienden a comprimir imágenes tan pronto como llegan a sus servidores. Este es un problema para las herramientas esteganográficas porque utilizan la estructura de datos exacta del archivo de imagen original.

Como tal, asegúrese de que su proveedor de alojamiento de imágenes no esté comprimiendo ninguna imagen que envíe en su servidor.

¿Hay alguna desventaja en ocultar datos usando esteganografía?

Eso depende. En su mayor parte, herramientas como steghide se basan en ocultar datos dentro de archivos digitales regulares. Si bien la esteganografía no cambiará el comportamiento de un archivo, dejará una huella notable en un archivo digital. Esto puede ser un problema si un actor malintencionado sabe que está utilizando esteganografía.

Mi destinatario de steganoroute no recibe mis paquetes ICMP.

Lo más probable es que esto se deba a que su servidor steganoroute envía sus paquetes ICMP a la interfaz incorrecta. Para solucionar esto, busque la interfaz de red que desea usar usando ip addr.

Después de eso, agregue la -iopción seguida de su interfaz de red. Por ejemplo, lo siguiente ejecuta steganoroute a través de mi puerto ethernet: sudo. /steganoroute.py -i enp3s0 -m "MakeTechEasier"-l.

Crédito de la imagen: Equipo de Icons8 a través de Unsplash . Todas las alteraciones y capturas de pantalla por Ramces Red.

- Pío

Deja una respuesta