So sichern Sie Ihren GPG-Schlüssel unter Linux mit paperkey

Paperkey ist ein Befehlszeilenprogramm für Linux, mit dem Sie Ihren privaten GPG-Schlüssel in ein für Menschen lesbares Format exportieren können. Es funktioniert, indem es die redundanten Teile eines privaten Schlüssels entfernt und nur seine kritischen geheimen Bits übrig lässt.

Dieser Artikel führt Sie durch den Prozess der Installation und Einrichtung von paperkey unter Ubuntu und zeigt Ihnen, wie Sie Ihr Paperkey-Backup als QR-Code speichern und während der Wiederherstellung extrahieren.

Warum Paperkey zum Sichern Ihres GPG-Schlüssels verwenden?

Einer der größten Vorteile von paperkey besteht darin, dass sein Format oft kleiner ist als ein normaler privater PGP-Schlüsselblock. Dies erleichtert die Verwaltung und Speicherung in verschiedenen Formaten. Beispielsweise ist ein Paperkey-Backup so klein, dass Sie es auf ein Blatt Papier schreiben können.

Daher bietet Ihnen paperkey die Möglichkeit, Ihren privaten PGP-Schlüssel von jedem elektronischen Gerät zu entfernen. Während einige Geräte heutzutage eine hervorragende „Data-at-Rest“-Verschlüsselung bieten, ist die Offlinehaltung Ihrer Daten immer noch eine zuverlässige Möglichkeit, Ihren Schlüssel für böswillige Akteure unzugänglich zu machen.

Paperkey beziehen und installieren

- Der erste Schritt bei der Installation von paperkey besteht darin, Ihr gesamtes System zu aktualisieren. Dadurch wird sichergestellt, dass die Repository-Informationen Ihres Systems die richtigen Paketinformationen für paperkey enthalten.

sudo apt updatesudo apt upgrade

- Führen Sie den folgenden Befehl aus, um die Paperkey-Anwendung zu installieren:

sudo apt install paperkey

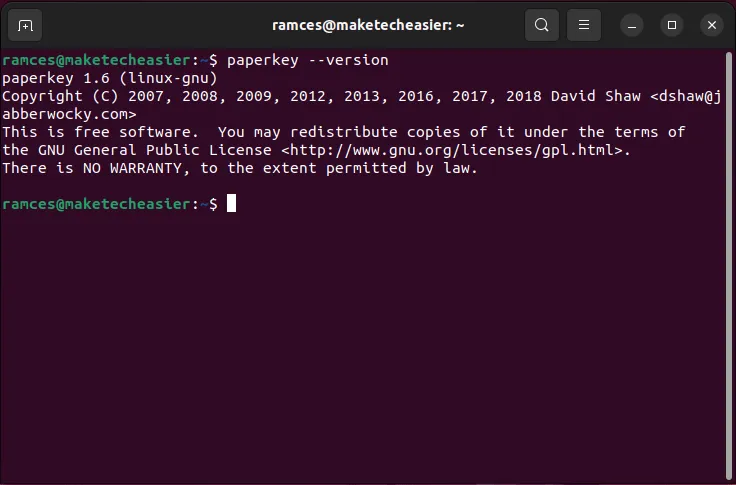

- Überprüfen Sie, ob paperkey ordnungsgemäß in Ihrem System installiert wurde:

paperkey --version

Konfigurieren Sie Ihr Paperkey-Backup

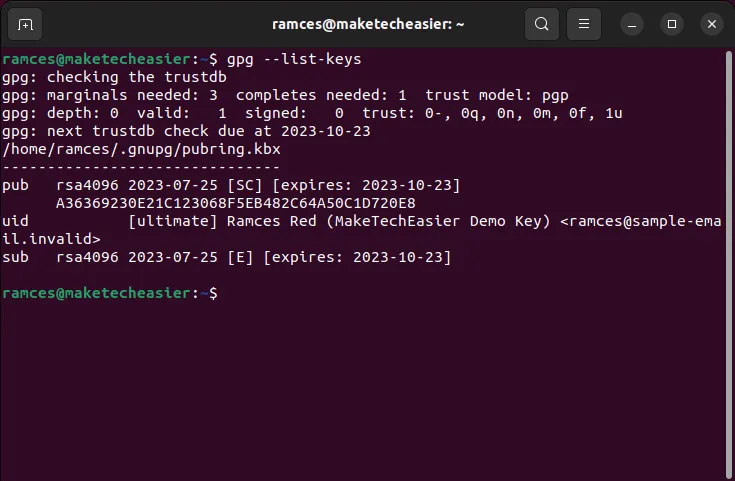

Wenn paperkey installiert ist, können Sie mit der Sicherung Ihres geheimen GPG-Schlüssels beginnen. In dieser Anleitung werde ich einen 4096-Bit-RSA/RSA-Schlüssel sichern, den ich durch Ausführen von erstellt habe gpg --full-gen-key.

- Listen Sie zunächst alle verfügbaren Schlüssel in Ihrem GPG-Schlüsselbund auf:

gpg --list-keys

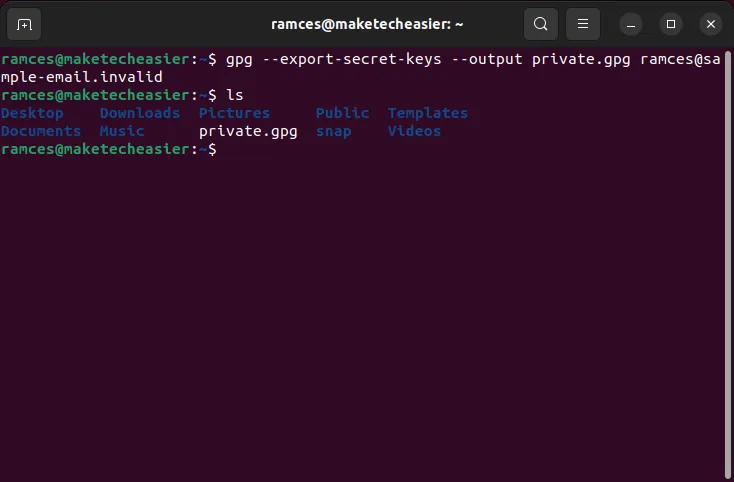

- Geben Sie eine binäre Kopie des privaten Schlüssels aus, den Sie exportieren möchten:

gpg --export-secret-keys --output private.gpg your-gpg@email.address

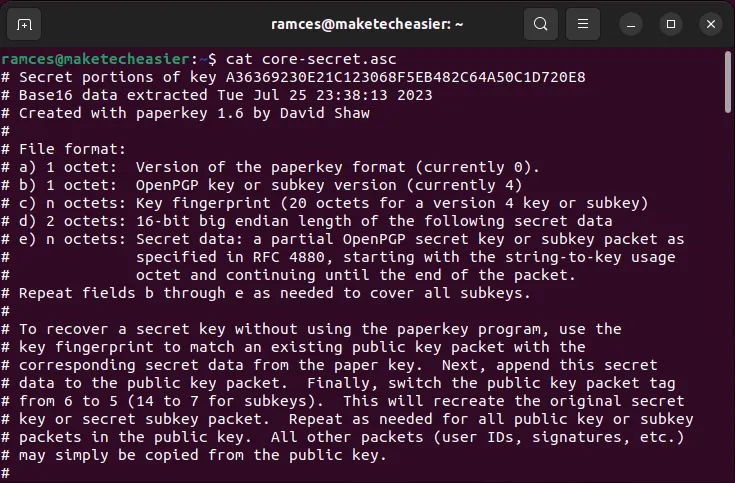

- Führen Sie paperkey zusammen mit Ihrem aus. gpg-Datei, um ihren geheimen Kernschlüssel in eine Nur-Text-Datei zu extrahieren:

paperkey --secret-key private.gpg --output core-secret.asc

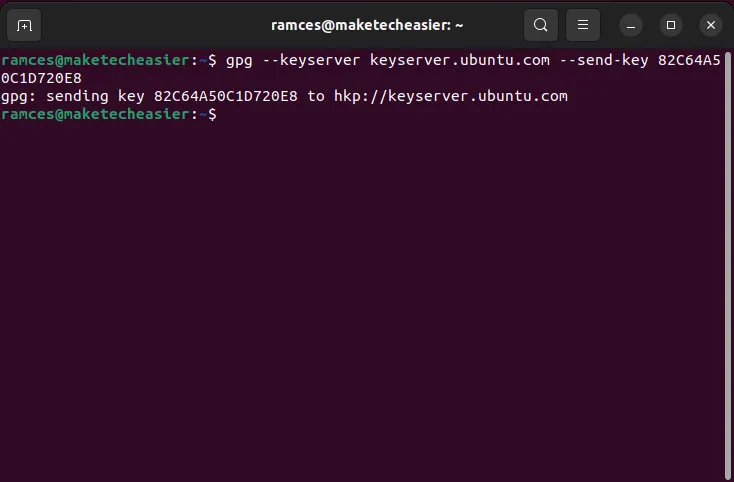

- Laden Sie Ihren öffentlichen Schlüssel auf einen bekannten Schlüsselserver hoch. Dadurch wird sichergestellt, dass Sie Ihren Schlüssel während des Wiederherstellungsprozesses rekonstruieren können:

gpg --keyserver keyserver.ubuntu.com --send-key YOUR-KEY-FINGERPRINT

- Löschen Sie anschließend Ihre private Schlüsseldatei vollständig:

shred -uvn 10. /private.gpg

Konvertieren Sie Ihren Paperkey in einen QR-Code

Neben dem Export in eine Textdatei können Sie Ihr Geheimnis auch mit paperkey in ein maschinenlesbares Format konvertieren. Sie können beispielsweise einfache UNIX-Pipes verwenden, um Ihr Kerngeheimnis an einen QR-Code-Generator umzuleiten. Dies erleichtert die zuverlässige und fehlersichere Wiederherstellung Ihres Geheimnisses.

- Installieren Sie das

qrencodeProgramm von Ihrem Paketmanager:

sudo apt install qrencode

- Exportieren Sie Ihren privaten GPG-Schlüssel in ein Binärformat:

gpg --export-secret-key --output qr-private.gpg your-gpg@email.address

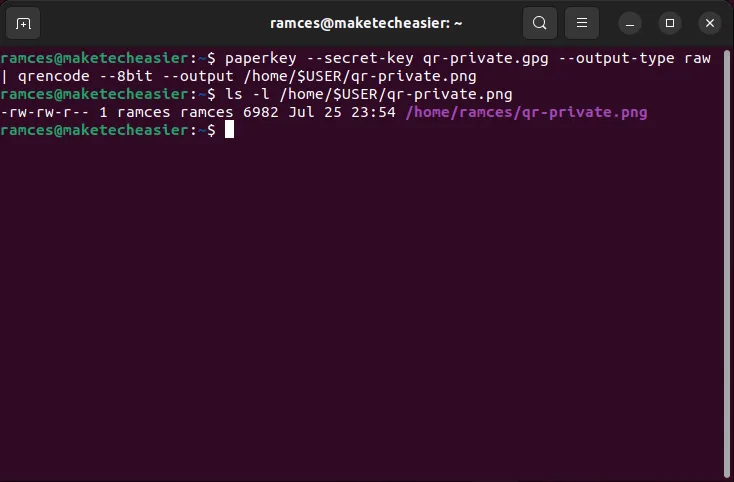

- Führen Sie paperkey mit Ihrer Datei „qr-private.gpg“ aus und leiten Sie die Ausgabe direkt an qrencode weiter:

paperkey --secret-key qr-private.gpg --output-type raw | qrencode --8bit --output /home/$USER/qr-private.png

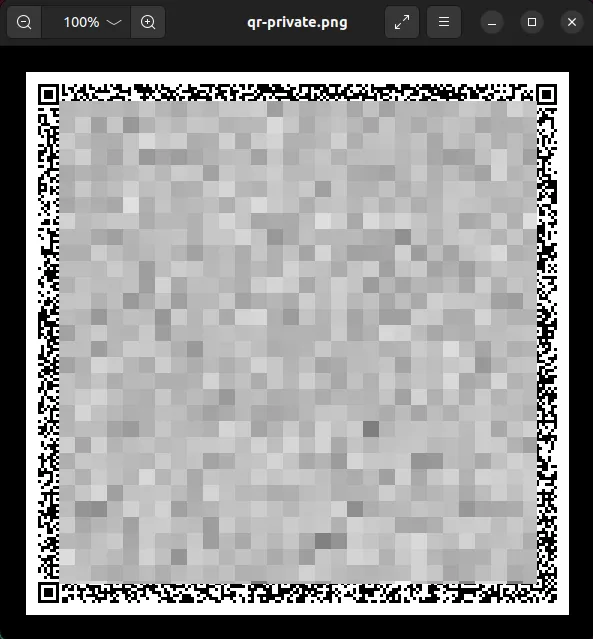

- Öffnen Sie den Dateimanager Ihres Systems und suchen Sie nach dem QR-Bild.

Wiederherstellen Ihres Paperkey-Backups

Zu diesem Zeitpunkt verfügen Sie über eine ordnungsgemäße Papiersicherung Ihres privaten GPG-Schlüssels. Sie können entweder die für Menschen lesbare Textdatei schreiben oder den QR-Code auf ein Blatt Papier drucken und an einem sicheren Ort aufbewahren.

So stellen Sie Ihren GPG-Schlüssel wieder her:

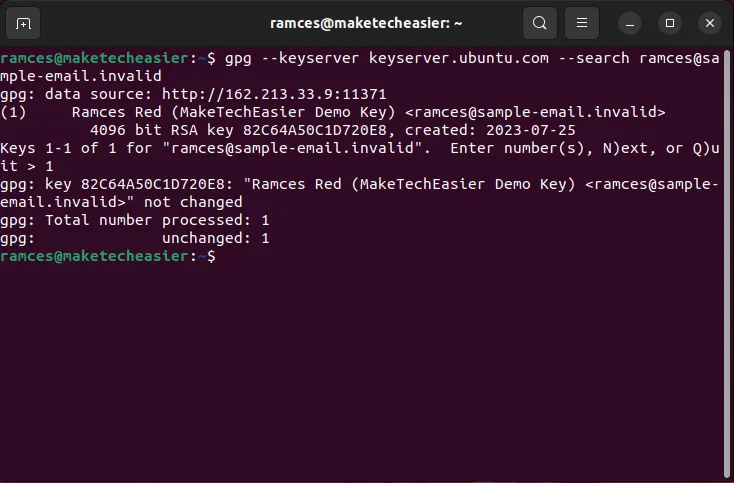

- Suchen Sie auf dem Schlüsselserver, an den Sie ihn gesendet haben, nach Ihrem öffentlichen Schlüssel:

gpg --keyserver keyserver.ubuntu.com --search your-gpg@email.address

- Wählen Sie in der Suchergebnisliste den Schlüssel aus, den Sie abrufen möchten.

- Exportieren Sie Ihren öffentlichen Schlüssel in ein Binärformat:

gpg --export --output public.gpg your-gpg@email.address

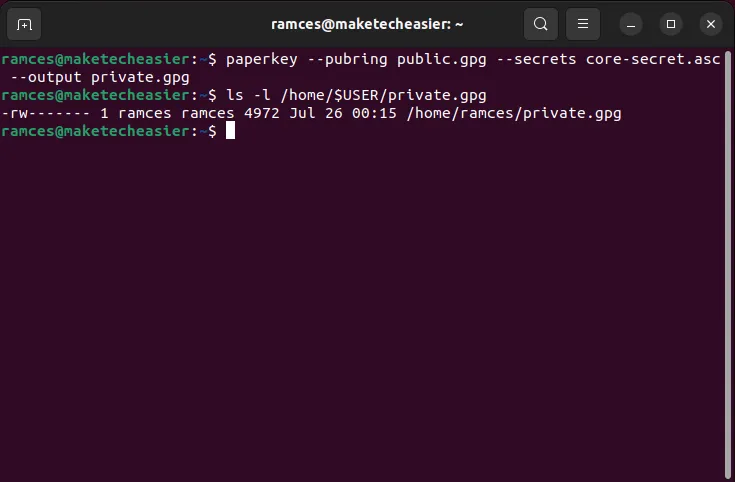

- Rekonstruieren Sie Ihren ursprünglichen privaten Schlüssel, indem Sie die Flags

--pubringund--secretsin paperkey verwenden:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

- Importieren Sie Ihren neu rekonstruierten geheimen Schlüssel mit GPG:

gpg --import. /private.gpg

Wiederherstellen eines Paperkey-Backups von einem QR-Code

Sie können Ihren privaten GPG-Schlüssel auch abrufen, indem Sie ein Paperkey-QR-Bild mit einem vorhandenen öffentlichen GPG-Schlüssel für Ihre Identität kombinieren.

- Installieren Sie das Dienstprogramm zbar, um das QR- und Barcode-Scannen auf Ihrem Computer zu aktivieren:

sudo apt install zbarcam-gtk zbar-tools

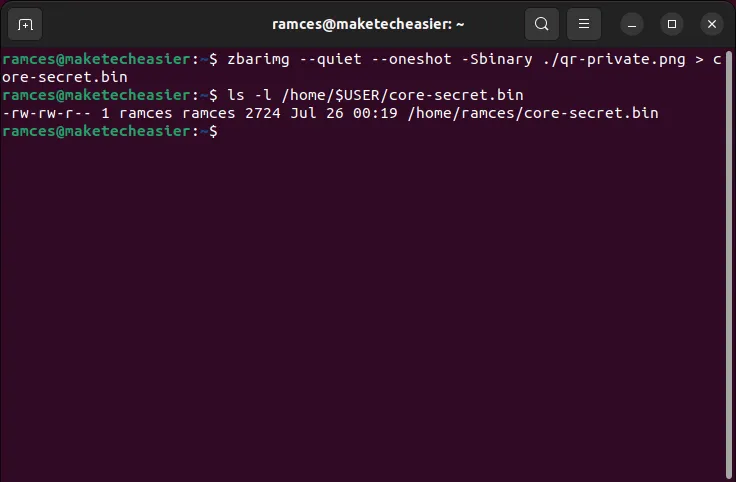

- Dekodieren Sie Ihr QR-Bild mit zbarimg und leiten Sie die Ausgabe an eine Datei weiter:

zbarimg --quiet --raw --oneshot -Sbinary. /qr-private.png > core-secret.bin

- Rekonstruieren Sie Ihren ursprünglichen privaten GPG-Schlüssel mit paperkey:

paperkey --pubring public.gpg --secrets core-secret.asc --output private.gpg

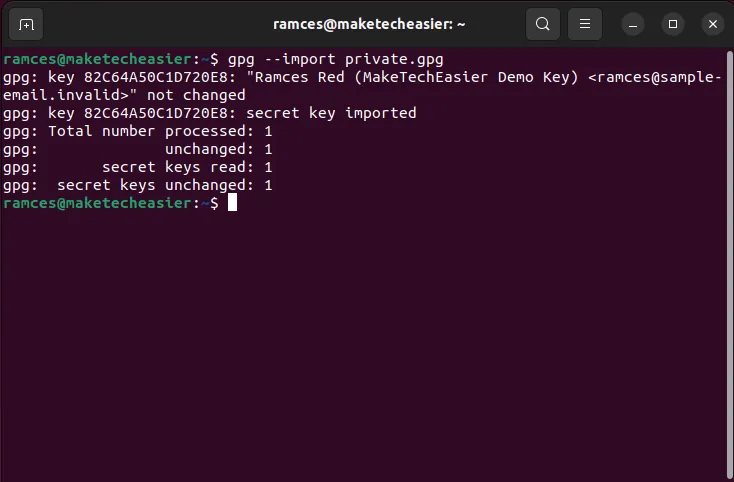

- Importieren Sie Ihren privaten Schlüssel in Ihren GPG-Schlüsselbund:

gpg --import. /private.gpg

Häufig gestellte Fragen

Ist ein Paperkey-Backup sicher?

Eine Papierschlüsselsicherung verändert standardmäßig keine der inhärenten Eigenschaften Ihres GPG-Schlüssels. Das bedeutet, dass es nur so sicher ist wie sein Verschlüsselungsschlüssel und die Anzahl der verwendeten Bits.

Einer der Vorteile von paperkey besteht darin, dass es nicht auf elektronische Geräte angewiesen ist, um private Schlüsseldaten zu speichern. Dies kann ein hohes Maß an Sicherheit bieten, insbesondere wenn Sie einen vernetzten Computer verwenden, auf den andere Benutzer online zugreifen können.

Ich erhalte einen beschädigten Eingabefehler, wenn ich meinen privaten GPG-Schlüssel sichere.

Dieses Problem tritt immer dann auf, wenn paperkey eine Datei mit einem falschen Datentyp liest. Die häufigste Ursache für diesen falschen Datentyp ist ein ASCII-geschützter privater GPG-Schlüssel. Um dies zu beheben, müssen Sie die --armorOption aus Ihrem GPG-Exportbefehl entfernen.

Ist es möglich, meinen Paperkey in ein anderes Bildformat zu konvertieren?

Da paperkey nur rohe Binärdaten bereitstellt, ist es möglich, verschiedene Image-Generierungsprogramme zu verwenden, um ein eigenes „Paperkey-Backup-Image“ zu erstellen.

Sie können beispielsweise den GNU-Barcode installieren und Folgendes ausführen:, paperkey --secret-key qr-private.gpg --output-type raw | barcode -S > private.svgum einen SVG-Barcode Ihrer Kerngeheimnisdatei zu erstellen.

Bildnachweis: Sincerely Media über Unsplash . Alle Änderungen und Screenshots von Ramces Red.

Schreibe einen Kommentar