DDoS とは何か、そしてどうすれば身を守ることができるのか?

定期的に使用しているサービスが、数時間から数日間にわたってダウンしたり、深刻な安定性の問題が発生することがあります。その多くは、悪意のある第三者による分散型サービス拒否 (DDoS) 攻撃の結果です。DDoS 攻撃とは何か、またそれがどのような影響を与えるのか疑問に思っている方のために、その詳細を解説し、知らないうちに問題の一部にならないように自分自身を守る方法も紹介します。

「DoS」と「DDoS」とは何ですか?

DoS と DDoS はどちらも特定のコンピューターまたはサーバーに対して実行される攻撃であり、通常は同じネットワーク上で動作している他のデバイスに悪影響を及ぼします。これらの攻撃には共通点が 1 つあります。それは、接続要求やデータを宛先サーバーに大量に送りつけることです。

DoS 攻撃と DDoS 攻撃の目的は、大量のデータでサーバーを圧倒し、サーバーが新しい接続を受け入れなくなるか、サーバー上で実行されているソフトウェアがクラッシュすることです。このようにサーバーが圧倒されると、サーバーにアクセスしようとすると接続タイムアウトが発生し、接続が不安定になります。

これは、次のようなさまざまな形で現れ、あなたにもわかるでしょう。

- サーバーが Web サイトをホストしている場合、その Web サイトは読み込まれないか、読み込みが非常に遅くなります。他の Web サイトは問題なく動作します。つまり、これはユーザー自身の接続とは関係ありません。

- ウェブサイトが読み込まれると、一部のアセットは読み込みを拒否したり、エラーが発生したり、読み込みが非常に遅くなったりします。

- ゲームやアプリなどのライブ サービスを使用している場合、応答時間が大幅に遅れます。ほとんどの PvP ゲームや MMORPG ゲームのように、位置がサーバー側でレンダリングされるゲームでは、ボタンを 1 回押すだけで済むアクションで、深刻なラバーバンド現象や遅延が発生します。

DDoS と DoS は、ネットワーク上の特定のノードから重要なサービスを停止させるという点では非常に似ています。両者の違いは、攻撃するコンピューターの数です。

DoS 攻撃、つまりサービス拒否攻撃は、1 台のコンピュータによって実行されます。

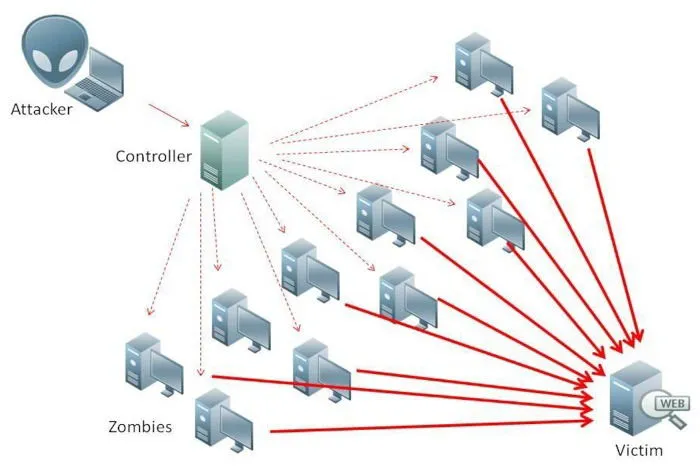

DDoS 攻撃 (分散型サービス拒否攻撃) は、通常、数千から数百万の複数のコンピューターによって実行されます。通常、攻撃しているコンピューターは、自分が攻撃していることに気づいていません。また、攻撃の被害者にもなります。

どちらの攻撃も危険ですが、最も危険なのは DDoS です。

処刑方法

DoS 攻撃は非常に単純です。1 つのエンドポイントのみを対象とし、別のエンドポイントをデータ パケットであふれさせて、そのエンドポイントを占拠しようとします。通常、これは、システム上の開いているポートにパケットのストリームを一定量送信するスクリプトを使用するか、プロトコルの脆弱性を利用して、セキュリティ保護されていないポートを圧倒することによって行われます。

DDoS 攻撃ははるかに巧妙で、ボットネットによって実行されることが多いです。

これらのハブは、IRC ネットワーク内の隠しチャット ルームの形をとることが多いですが、今日のボットネットの中には、Matrix や XMPP などの最新のプロトコルを使用して動作するものもあります。すべてのコンピューターがターミナルに接続された後、ハッカーはすべてのコンピューターに、ターゲット マシンに大量の攻撃を仕掛けるよう命令します。

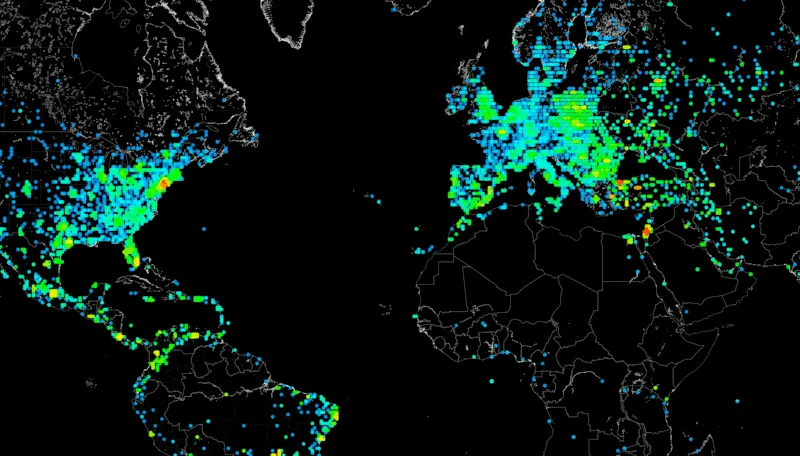

場合によっては、数千台のコンピュータが 1 台のサーバーに全帯域幅を集中させることになります。帯域幅が安価になった現代では、世界中の多数のパソコンが、一部の Web サーバーに匹敵するパワーを持つ接続に接続されているため、これは極めて大きなリスクとなります。

DDoS はあなたにどのような影響を与えますか?

DDoS 攻撃の被害者になるには 2 つの方法があります。コンピューターがウイルスに感染してボットネットに強制的に接続させられるか、DDoS 攻撃の標的になるかのいずれかです。

個人のコンピュータを使用している場合、通常は前者についてのみ心配する必要があります。コンピュータがボットネット ゾンビとして使用されていることは、次のような兆候からわかります。

- コンピュータがアイドル状態のときでも、CPU ファンが通常よりもかなり多く回転している可能性があります。タスク マネージャーを確認すると、CPU 統計に、通常は認識できないアプリケーションによる CPU 使用量がかなり多く表示されています。

- アプリケーションの読み込みに時間がかかります。

- インターネットを使用するアプリケーションを閉じた後でも、タスク マネージャーには大量のネットワーク使用量が表示されます。

- あなたの IP は、Kaspersky の IP スキャナーまたは Capture Labs のIP 評価検索のデータベースに表示されます。

- ライブサービス ゲームに接続すると、ローカル サーバーに接続する場合でも、ping が通常よりも高くなります。

DDoSから身を守る方法

サービス プロバイダーは、負荷分散やその他のさまざまな技術を使用して攻撃の影響を最小限に抑える専門的な DDoS 軽減サービスに作業をアウトソーシングすることで、DDoS 攻撃から自らを保護します。

この軍拡競争に巻き込まれないようにするには、次の簡単な手順に従うようにしてください。

- システムを最新の状態に維持し、攻撃に対して可能な限り強化します。

- アプリケーションがコンピューターの使用許可を求めてきた場合、まずルート アクセスが必要な理由を確認せずにダイアログをクリックしないでください。

- 安全なブラウジング技術を実践し、怪しいウェブサイトを避けてください。

- 安全であると十分に判断できるまでは、信頼する人からのメッセージであっても、知らないリンクは開かないでください。

- メッセージの送信元を信頼できない場合は、電子メールの添付ファイルを開かないようにしてください。

DDoS ウイルスに感染したらどうなるでしょうか?

ソフトウェア ファイアウォールは、悪意のあるトラフィックがネットワークに侵入するのを阻止するのに非常に効果的ですが、そのためにはユーザーの入力が必要です。ファイアウォールの受け入れルールに誤ってウイルスを追加した場合、ファイアウォールの目的は無効になります。

例外としてリストされているプログラムを確認してください。疑わしいプログラムがある場合は、Web で簡単に検索して、ルール セットから削除する必要があるかどうかを判断します。

一般的に、使用しているウイルス対策ソフトウェアを常に最新の状態にしておくと、このような事態は防げます。もちろん、まれに例外も存在します (「ゼロデイ」ウイルスなど)。ただし、そのようなウイルスが存在してから、それを除去できるパッチが公開されるまでの期間は常に非常に短いです。

自分自身を攻撃ベクトルにしないでください

この知識を身に付けることで、知らないうちにコンピュータが違法行為に利用されることがないようにすることができます。ボットネットの一部になると、検索エンジンなどの特定の Web サービスがトラフィックを疑わしいものとして扱い、少なくとも IP アドレスを変更するまでブロックする可能性があるため、システムからこれらの脅威を排除することが非常に重要です。

特に厄介なウイルスに遭遇した場合は、ウイルス対策ソフトウェアが提供する自動プロセスに頼らずにウイルスを排除するために、以下のヒントをいくつか試してみてください。

画像クレジット: SDXL

コメントを残す