GPEDIT または PowerShell を使用して Windows 11 で SMB 経由の NTLM 攻撃をブロックする

Windows 11 でSMB 経由の NTLM 攻撃をブロックしたい場合、その方法を次に示します。管理者は、ローカル グループ ポリシー エディターと Windows PowerShell を使用して、サーバー メッセージ ブロックを介したすべての NTLM 攻撃をブロックできます。

システム管理者は、SMB またはサーバー メッセージ ブロックが、オフィス、ビジネスなどの共有ネットワーク上でのファイル、プリンターなどのさまざまな種類の共有に必要な必須プロトコルの 1 つであることを知っておく必要があります。 。

一方、NTLM または Windows New Technology LAN Manager を使用すると、送信リモート接続のユーザーを認証できます。攻撃者は NTLM を利用または操作して認証を行い、コンピュータやネットワーク全体を攻撃する可能性があります。

GPEDIT を使用して Windows 11 で SMB 経由の NTLM 攻撃をブロックする

GPEDIT を使用して Windows 11 で SMB 経由の NTLM 攻撃をブロックするには、次の手順に従います。

- Win+Rを押して、 「ファイル名を指定して実行」プロンプトを開きます。

- 「gpedit.m sc」と入力してEnterボタンを押します。

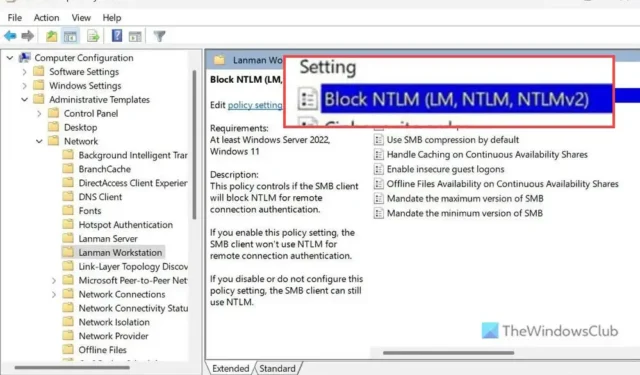

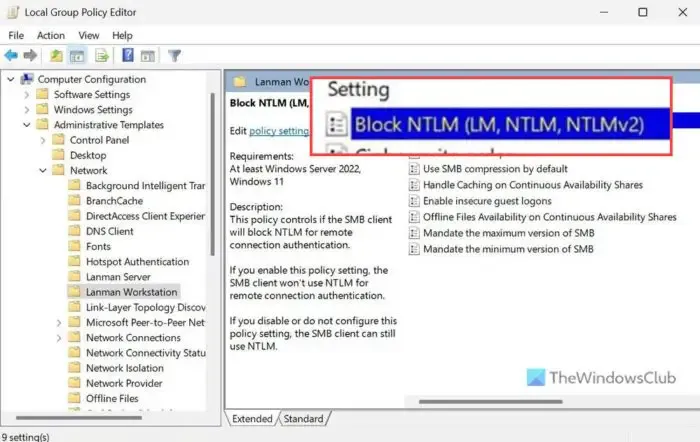

- [コンピュータの構成]の[Lanman ワークステーション]に移動します。

- [NTLM をブロックする (LM、NTLM、NTLMv2)]設定をダブルクリックします。

- 「有効」オプションを選択します。

- 「OK」ボタンをクリックします。

これらの手順の詳細については、読み続けてください。

Win+R gpedit.msc Enter![]()

次に、次のパスに移動します。

[コンピュータの構成] > [管理用テンプレート] > [ネットワーク] > [Lanman ワークステーション]

[NTLM のブロック (LM、NTLM、NTLMv2)]設定をダブルクリックし、[有効]オプションを選択します。

「OK」ボタンをクリックして変更を保存します。

PowerShell を使用して Windows 11 で SMB 経由の NTLM 攻撃をブロックする

PowerShell を使用して Windows 11 で SMB 経由の NTLM 攻撃をブロックするには、次の手順に従います。

- Win+Xを押してメニューを開きます。

- [ターミナル (管理者)]オプションを選択します。

- 「はい」ボタンをクリックします。

- 次のコマンドを入力します: Set-SMbClientConfiguration -BlockNTLM $true

これらの手順を詳しく確認してみましょう。

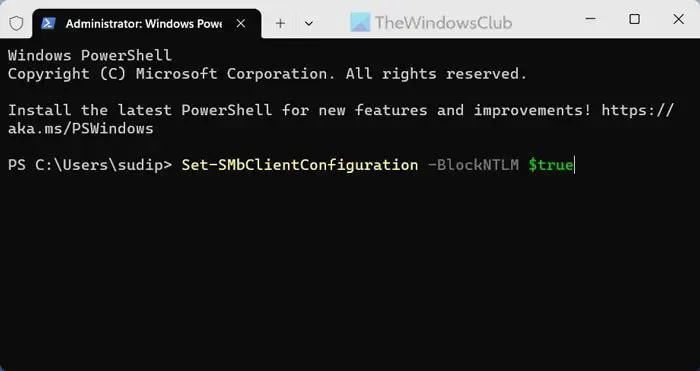

開始するには、管理者権限で PowerShell を開く必要があります。そのためには、Win+Xを押して、ターミナル (管理者)オプションを選択します。次に、UAC プロンプトで[はい]ボタンをクリックします。

その後、Windows ターミナルで PowerShell インスタンスが開かれていることを確認します。その場合は、次のコマンドを入力します。

Set-SMbClientConfiguration -BlockNTLM $true

ドライブのマッピング中に SMB NTLM ブロックを指定することもできます。そのためには、次のコマンドを使用する必要があります。

New-SmbMapping -RemotePath \\server\share -BlockNTLM $true

それだけです!このガイドがお役に立てば幸いです。

Windows 11 で NTLMv1 を無効にするにはどうすればよいですか?

Windows 11 で NTMLv1 を無効にするには、NTMLv2 のみを使用する必要があります。そのためには、ローカル グループ ポリシー エディターを開き、次のパスに移動します: [コンピューターの構成] > [Windows 設定] > [セキュリティ設定] > [ローカル ポリシー] > [セキュリティ オプション]。[ネットワーク セキュリティ: LAN Manager 認証レベル] 設定をダブルクリックし、[NTMLv2 応答のみを送信する] を選択します。[LM および NTLM を拒否] オプションを選択し、[OK] ボタンをクリックします。

SMB は NTLM を使用しますか?

はい、SMB またはサーバー メッセージ ブロックは、Windows 11 で NTLM を使用します。NTLM は、送信接続のユーザー ID を認証するために必要です。これは主に、オフィスなどの共有ネットワーク上でファイル、プリンター、その他のデバイスやドライブを共有しようとするときに使用されます。

コメントを残す